Навигация

Защита данных

3.6.2 Защита данных

Выше, при описании подсистем, упоминалось, что файл с данными зашифрован. В этом разделе отдельно будет рассмотрен вопрос защиты данных теста.

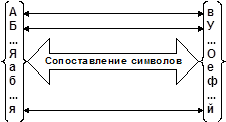

Текст кодируется ключевым словом. Для этого к коду каждого символа прибавляется код символа ключевого слова, взятого по порядку. Когда очередь доходит до последнего символа, проход по ключевому слову начинается сначала. В итоге, происходит сопоставление каждой букве исходного текста буквы-заменителя закодированного текста. На рис. 3.20 обозначен метод кодирования текста.

Рис. 3.20. Метод кодирования текста

Вообще, для обеспечения более эффективной защиты требуется разработка целой подсистемы защиты. Но это сильно увеличило бы сложность программного изделия и повысило бы его рыночную стоимость. Поэтому, я считаю, что дополнительно целесообразно использование внешней защитной системы. Для защиты программы и данных от несанкционированного доступа можно использовать программное средство, реализующее защиту информации криптоалгоритмом DES, Blowfish или советским ГОСТ 28147-89. Одна из таких программ – Best Crypt 6.04. При помощи неё в операционной системе создаётся контейнер – зарезервированное место заданным объёмом. Этот контейнер система видит как обычный съёмный диск. На него можно записать административную программу, список обследованных и регистрационные листы. Получить доступ к контейнеру можно только после введения пароля. Сам контейнер представляет собой файл, который находится в корневом каталоге и зашифрован устойчивым криптографическим алгоритмом.

Таким образом, реализованные в программе способы защиты имеют достаточную надёжность для защиты от начинающего злоумышленника. Однако, если требуется повысить надёжность защиты можно прибегнуть к дополнительным внешним средствам защиты.

3.6.3 Защита от программ-шпионов

Операционная система Windows разрешает работу в фоновом режиме процессов, которые не имеют своего окна и не видны в панели задач и в списке работающих программ. Обычно это различные сервисные процессы. Программы типа «троянский конь» маскируются под сервисные процессы и могут осуществлять различные действия. При помощи них злоумышленник может шпионить за заражённым компьютером. В частности, возможно копирование, уничтожение и пересылка интересующей злоумышленника информации на компьютере пользователя. «Троянец» может «перехватывать» нажатия клавиш пользователем, сохранять на диске информацию о нажатых клавишах и отсылать её злоумышленнику. Благодаря этому злоумышленник может узнать набираемые пароли и другую информацию. Возможно также администрирование компьютера пользователя с удаленного компьютера злоумышленника при помощи сети Internet. «Троянцы» имеют способность встраиваться в исполняемые модули других программ, рассылать свои копии по электронной почте. При уничтожении запускного файла «троянца» он может самовосстанавливаться с резервных копий. Для запуска «троянец» обычно прописывает путь к своему запускному файлу в реестре Windows, в ctrwb. Run или RunService. Поэтому целесообразно при подозрении на наличие «троянца» в системе проверить указанные секции системного реестра. Утилита MemMon позволяет осуществлять слежение за процессами, работающими в системе. Вид приложения изображён на рис. 3.21.

Рис. 3.21. Вид окна утилиты MemMon

MemMon показывает все процессы, даже те, которые не видны в окне, появляющемся при нажатии комбинации клавиш Ctrl-Alt-Del. Это свойство необходимо для борьбы с программами-шпионами типа «троянский конь». Анализируя список работающих процессов, можно обнаружить наличие подозрительной программы и локализовать её местонахождение. Если выяснится, что это вредоносная программа, то можно принудительно завершить её работу и принять меры для её полного уничтожения. Для завершения выбранного процесса нужно нажать на кнопку «Убить процесс». Возможность немедленного завершения процесса необходима также при первоначальной отладке. В случае «зависания» одного процесса его гораздо проще завершить, используя данную программу.

4. Экономическое обоснование

4.1 Расчет затрат на создание системы

Затраты на разработку складываются из:

- расходов по зарплате исполнителей;

- затрат на материалы;

- арендной платы за помещения;

- расходов на отопление, освещение,

- оплаты машинного времени

- амортизации основных фондов и т. д.

Расходы по заплате исполнителей Зз/п определяются по формуле (4.1):

![]()

(4.1)

где Зосн – основная заработная плата работников,

kдоп, kс.ф. – коэффициенты, учитывающие дополнительную заработную плату и отчисления в социальные фонды.

Значения kдоп, kс.ф. можно принимать в размере:

kдоп = 0,08 ¸ 0,1;

kс.ф. = 0,39.

Основная заработная плата работников определяется в зависимости от трудоемкости этапов разработки, квалификации исполнителей и уровня их оплаты. Основная заработная плата работников определяется по формуле (4.2).

(4.2)

где m – количество этапов разработки;

n – количество разработчиков, принимающих участие в разработке;

Зijчас – часовая зарплата работника i-ой квалификации на j-ом этапе разработки;

tij – затраты времени в часах i-го разработчика на j-ом этапе.

Программное изделие изготавливают два человека (первый – инженер первой категории, второй – психолог). Заработная плата инженера составляет 2000 рублей в месяц, дефектоскописта – 2500 рублей в месяц. Определим количество этапов разработки программного изделия, количество исполнителей (один или два), продолжительность каждого этапа в днях и подсчитаем стоимость каждого этапа и общую стоимость всех этапов.

Полученные результаты сведены в таблицу 4.1.

Этапы разработкиТаблица 4.1.

| Наименования этапов | Должность | Кол-во исполнит. | Часовая з/пл, руб. | Продол-жительн. работ, час | З/пл исполнит по этапу | Стоим. этапа, руб. | Длит. этапа, дни |

| Маркетинговые исследования | Инженер Дефектоскопист | 2 | 10,42 10,70 | 24 | 250 256,8 | 506,8 | 3 |

| Исследование предметной области для разработки | Инженер Дефектоскопист | 2 | 10,42 10,70 | 40 | 416,8 420,5 | 837,3 | 5 |

| Выбор программного обеспечения | Инженер | 1 | 10,70 | 8 | 85,6 | 85,6 | 1 |

| Подбор литературы | Инженер Дефектоскопист | 2 | 10,42 10,70 | 24 | 250 256,8 | 506,8 | 3 |

| Возможные альтернативные пути решения поставленной задачи | Инженер | 1 | 10,42 | 16 | 166,72 | 166,72 | 2 |

| Создание базы данных и заполнение ее информацией | Дефектоскопист | 1 | 10,70 | 112 | 1187,2 | 1187,2 | 14 |

| Реализация системы обработки данных | Инженер | 1 | 10,42 | 144 | 1500 | 1500 | 18 |

| Тестирование и отладка работы системы в целом | Инженер | 1 | 10,42 | 96 | 1000 | 1000 | 12 |

| Тестирование работы системы на реальных данных. Окончательная отладка | Инженер Дефектоскопист | 2 | 10,42 10,70 | 96 | 1000 649,9 | 1650 | 12 |

| Оформление документации | Инженер Дефектоскопист | 2 | 10,42 10,70 | 88 | 946,96 941,6 | 1888 | 11 |

| Передача системы заказчику | Инженер | 1 | 10,42 | 16 | 166,7 | 166,7 | 2 |

| ИТОГО | 7570,6 | 83 | |||||

Зосн = 7570 рубля.

Зз/п = 7570 *(1 + 0,09)*(1 + 0,39) = 11469,3 рубля.

Из них дополнительная заработная плата составляет 749 рублей, отчисления в социальные фонды – 3537,3 рубля.

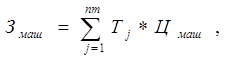

Затраты на материалы Зм определяются по формуле (4.3).

(4.3)

где l – количество наименований используемых материалов;

qijчас – расход материала i-го вида на j-ом этапе;

цi – цена единицы материала i-го вида.

Расчет показал, что Зм = 800 рублей (бумага, канцелярские товары, дискеты).

Расходы по арендной плате за помещения Зар определяются по формуле (4.4)

(4.4)

где Цар – арендная плата за 1 кв. м. площади в год;

Sпл – арендуемая площадь, кв. м.;

Тразр – время на разработку в календарных днях.

Цар = 900 руб/год.

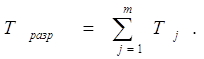

Тразр определяется как сумма продолжительностей этапов Тj определяются по формулам (4.5) и (4.6)

(4.5)

(4.5)

(4.6)

где Tjэт – трудоемкость j-го этапа в человеко-часах;

Чj – количество исполнителей на j-ом этапе;

s – продолжительность рабочего дня в часах;

f – коэффициент перевода рабочих дней в календарные.

f = 1,4.

Tразр = 59 дней.

Размер необходимой арендуемой площади Sпл определяется по формуле (4.7).

(4.7)

(4.7)

sчел – норма площади на одного человека, равная 6 кв. м.

Sпл = 17 м2.

|

Затраты на освещение и отопление Зэн определяются по формуле (4.8).

(4.8)

где P – суммарная мощность электроприемников, кВт;

tдн – продолжительность работы электроприемников в течении дня, час;

Тразр.раб. – продолжительность разработки в рабочих днях;

Wэ – тариф на электроэнергию, руб/кВтч;

Wтепл – тариф на тепловую энергию, руб/кв.м. в год.

Тразр.раб.=Тразр * f;

Тразр.раб. = 83 дня.

Wэ = 0,42 рубля.

Wтепл = 240 рублей.

|

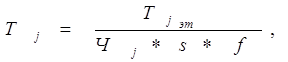

Оплата машинного времени Змаш определяется по формуле (4.9)

(4.9)

(4.9)

где nm – количество этапов разработки с использованием вычислительной техники;

Цмаш – стоимость одного машино-часа работы.

Змаш = 528 * 6 = 3168 рублей.

Косвенные расходы разработчика Зкосв определяются по формуле (4.10).

Зкосв = Зосн * kкосв , (4.10)

где kкосв – коэффициент косвенных затрат.

kкосв = 1 ¸ 1,5.

Зкосв = 8321 * 1,2 = 9985,2 рубля.

Полученные результаты объединим в таблицу 4.2.

Таблица 4.2. Смета затрат на разработку программного продукта

| Наименование статьи расходов | Сумма затрат, руб. |

| Расходы по заплате исполнителей, в том числе | 12607,3 |

| - основная заработная плата | 8321 |

| - дополнительная заработная плата | 749 |

| - отчисления в социальные фонды | 3537,3 |

| Косвенные затраты | 9985,2 |

| Арендная плата за помещения | 2473 |

| Материальные затраты | 1000 |

| Затраты на освещение и отопление | 991,5 |

| Оплата машинного времени | 3168 |

| Общая сумма затрат | 30225 |

Похожие работы

... в процесс, были одобрены, спланированы, получили материально-техническую поддержку и управлять в целях заинтересованных сторон. Глава 3. Перспектива автоматизации системы неразрушающего контроля изделий на предприятиях машиностроительного профиля 3.1 Комплексная технология АУЗК В связи с высоким техническим уровнем современного производства методом и средством НК предъявляют высокие ...

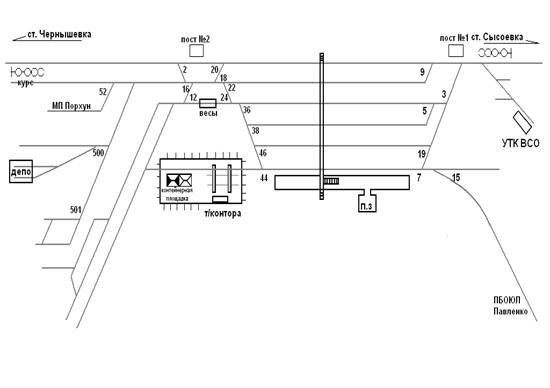

... ). 2 Организация оперативного управления и планирования работы станции. В этой части тех. процесса описывается: Руководство эксплуатационной работой станции, оперативное планирование работы станции и информация о подходе поездов. 3 Организация работы технической конторы. Этот пункт дает разъяснение на следующие вопросы: - Основные задачи и техническая оснащенность технической ...

... комиссии с участием представителя госнадзора и им выдаются удостоверения. Повышение рабочими уровня знаний по безопасности труда осуществляется на курсах повышения квалификации, ее сдачей экзаменов. 136. Виды инструктажа, регистрация инструктажа. Инструктаж работающих подразделяется на: 1. вводный 2. первичный на рабочем месте 3. повторный 4. внеплановый 5. целевой Все ...

... шире в мировом производстве энергии. В России большая часть электроэнергии вырабатывается на теплоэлектростанциях (порядка 69% с 1990 г.). Выработка электроэнергии на теплоэлектростанциях с 1994 г. на 62% производится за счет природного газа. Сторонники развития атомной энергетики утверждают, что вредное воздействие в секторах угольной и теплоэнергетики, а также газовой энергетики довольно велико, ...

0 комментариев