Навигация

Принцип гнучкості управління і застосування. Припускає, що не міняючи функціональної бази можна змінити СЗ

5. Принцип гнучкості управління і застосування. Припускає, що не міняючи функціональної бази можна змінити СЗ.

6. Принцип відвертості алгоритмів і механізмів захисту. Захист не повинен забезпечуватися тільки за рахунок секретності структур і алгоритмів функціонування. Знання алгоритмів і механізму захисту не дає можливості навіть автору проникнути в систему.

7. Принцип простоти застосування захисних заходів і засобів. Механізми захисту повинні бути інтуїтивно зрозумілими і простими в застосуванні. Використання СЗ не повинно бути пов'язане із знанням спеціальних мов і виконанням робіт, що вимагають значних трудовитрат. АС повинна функціонувати так, щоб вихідна інформація могла бути надана в потрібний час в потрібне місце, в потрібному вигляді і лише певній людині, а також забезпечувати захист самої себе.

II. Основи фізичного захисту об'єктів

Фізичні заходи захисту інформації базуються на застосуванні всілякого роду механічних, електро- або електронно-механічних пристроїв, спеціально призначених для створення фізичних перешкод на можливих шляхах проникнення і доступу потенційних порушників до компонентів системи і інформації, а також технічних засобів візуального нагляду, зв'язку та охоронної сигналізації.

Основні канали фізичного витоку інформації:

1. Електромагнітний канал. Причиною його виникнення є електромагнітне поле, пов'язане з протіканням електричного струму в технічних засобах АС. Електромагнітне поле може індукувати струми в близько розміщених провідних лініях.

Електромагнітний канал, в свою чергу, ділиться на наступні канали:

> радіоканал (високочастотне випромінювання);

> низькочастотний канал;

> мережевий канал (наводки на мережу електроживлення);

> канал заземлення (наводки на проводи заземлення);

> лінійний канал (наводки на лінії зв'язку між ПЕОМ).

2. Акустичний (віброакустичний) канал. Він пов'язаний з розповсюдженням звукових хвиль в повітрі або пружних коливань в інших середовищах, які виникають при роботі засобів відображення інформації АС.

3. Оптичний канал. Він пов'язаний з можливістю отримання інформації за допомогою оптичних засобів.

Система охорони - сукупність технічних систем охорони (ТСО) і систем охорони, призначених для виконання завдань по охороні об'єкту.

ТСО - вид техніки, призначеної для використання силами охорони з метою підвищення надійності виявлення порушника і забезпечення санкціонованого доступу до об'єкта.

Порушник - особа або група осіб, що не санкціоновано проникаючих або проникли на об'єкт охорони.

Об'єкт охорони - ділянка місцевості з розташованими на ній будівлями, спорудами, приміщеннями в будівлях, окремими предметами, доступ до яких стороннім особам заборонений.

Технічні системи охорони: /. Периметричні засоби виявлення:

• стаціонарні;

• мобільні.

2. Об 'єктні засоби виявлення.

3. Засоби збору і відображення інформації:

• виявлення факту проникнення;

• певний контроль за системою охорони;

• реєстрація фактів спрацювання пристрою виявлення.

4. Засоби управління доступом:

• кодоблокувальні пристрої;

• домофони;

• магнітні карти;

• механічні пристрої («вертушки» на КПП, ворота, шлагбауми тощо).

5. Технічні засоби спостереження: телесистеми спостереження, оптичні пристрої (перископи), прилади нічного бачення.

6. Технічні засоби попередження:

• на паперовому носії;

• мультимедійні (звукові сигнали, відеозображення).

7. Технічні засоби дії:

• електроогорожі;

• сигнальні й індикаторні речовини (системи).

8. Інженерні споруди.

ЛЕКЦІЯ З

Тема: Ідентифікація і аутентифікація користувачів

План

1.Поняття про ідентифікацію користувача та її особливості.

2.Основні принципи та методи аутентифікації.

І. Поняття про ідентифікацію користувача та її особливості

Ідентифікація - привласнення суб'єктам або об'єктам доступу ідентифікатора або порівняння пред'явленого ідентифікатора з переліком привласнених ідентифікаторів.

Ідентифікація об'єкта - це його впізнання, ототожнення із чим-небудь. Якщо ж говорити про області інформаційних технологій, то даний термін звичайно означає встановлення особистості користувача. Цей процес необхідний для того, щоб система надалі змогла ухвалити рішення щодо видачі людині дозволу для роботи на комп'ютері, доступу до закритої інформації тощо. Таким чином, ідентифікація є одним з основних понять в інформаційній безпеці.

Сьогодні існує декілька способів ідентифікації користувачів. У кожного з них є свої переваги і недоліки, завдяки чому деякі технології підходять для використання в одних системах, інші - в інших. Однак у багатьох випадках немає строго певного рішення. А тому як розроблювачам програмного забезпечення, так і користувачам приходиться самостійно думати, який спосіб ідентифікації реалізовувати в продуктах.

Існує три найпоширеніших види ідентифікації:

Похожие работы

... і особи, тобто пересічні громадяни, які не завжди мають змогу розібратися в складних юридичних механізмах захисту своїх прав. Форми захисту До захисту авторських прав застосовуються такі ж форми захисту як і до інших цивільних прав та інтересів. А саме: юрисдикційні та неюрисдикційні. Переважною формою неюрисдикційного захисту є самозахист, що проявляється в активних чи пасивних діях особи ...

... заціях для обміну інформацією усе ширше використовують електронну пошту, що без додаткових засобів захисту може стати надбанням сторонніх осіб. Самим надійним захистом від несанкціонованого доступу до переданої інформації і програмних продуктів ПК є застосування різноманітних методів шифрування (криптографічних методів захисту інформації). Криптографічні методи захисту інформації - це спеціальні ...

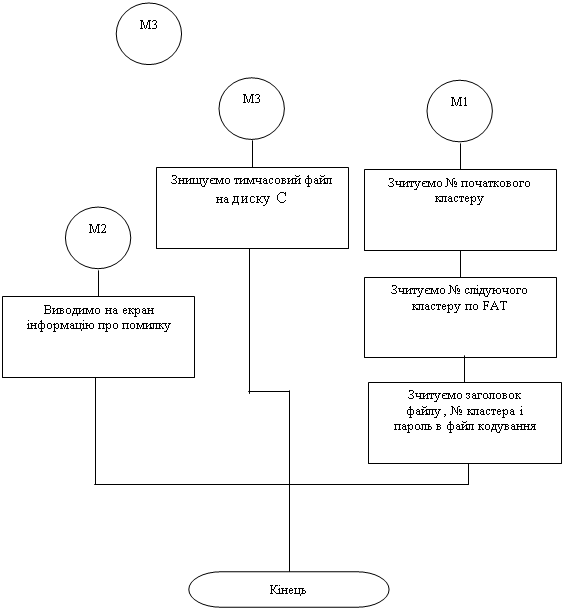

... ї дискети). Очевидно, що для жорсткості захисту розглянуті методи можуть використовуватися спільно в різноманітних комбінаціях. 3. Постанова задачі та методи її реалізації 3.1 Захист файлів від запису 3.1.1 Процес підготування програми на мові ассемблера Процес підготування і налагодження програми включає такі етапи: підготування вихідного тексту програми за допомогою будь-якого ...

... і від неправомірного відтворення і використання об'єктів авторських і суміжних прав шляхом хабарництва, сприяють уникненню державного контролю за зазначеними процесами. Як уже зазначалося, цільної системи захисту права інтелектуальної власності в Україні ще немає. Є лише розрізнені, часто неузгоджені між собою правові норми, що містять чинні закони України про інтелектуальну власність. Найбільш ...

0 комментариев