Навигация

3. ПРОГРАММА

3.1.ОПИСАНИЕ ПРОГРАММЫ.

3.1.1 Используемая процедура опознавания.

В программе заложена процедура опознавания с использованием простого пароля. Системой предусмотрено ограниченное количество повторений для ввода пароля. При третьем подряд неправильном вводе идентификационных или аутентификационных данных программа прекращает работу.

В базе эталонных данных системы защиты пароли хранятся в зашифрованной форме. При этом используется шифрование методом гаммирования. В качестве ключа шифрования используется псевдослучайная последовательность битов, полученная с помощью линейного конгуэртного генератора[3].

Этот генератор вырабатывает последовательность псевдослучайных чисел Y1, Y2, …Yi-1, Yi,…, используя соотношение:

Yi=(a*Yi-1+b)mod m,

где Yi-iе (текущее) число последовательности; a-множитель (коэффициент); b-приращение; m-модуль; Y 0-порождающее число (исходное значение).

Данное уравнение генерирует псевдослучайные числа с периодом повторения, который зависит от выбираемых значений параметров a,b,m и может достигать значения m.

3.1.2 Распределение ключей.

Программа позволяет устанавливать до десяти различных идентификаторов пользователей и паролей к ним. Длины идентификатора и пароля совпадают и составляют по десять символов каждый. Что позволяет обеспечить достаточную степень защиты, так как при попытке проникнуть в программу, не зная пароля даже при известном идентификаторе используя метод простого перебора ключей, потребует около 18010 повторений ввода пароля. Это достигается тем, что при выборе ключей допускается использование любых символов обоих регистров клавиатуры за исключением клавиши ‘пробел’.

Пароль администратора является постоянным и не может быть изменен никакими способами кроме внесения изменений в код программы с последующей перекомпиляцией исходных модулей.

3.1.3 Возможности администратора.

Администратор может просматривать и изменять список пользователей программы, а также изменять их идентификаторы и пароли. Он также имеет возможность просматривать и периодически очищать автоматически ведущийся журнал аудита, в который заносится информация какие идентификаторы и пароли используются при попытках входа в программу и результат работы процедуры установления подлинности (разрешен / не разрешен вход).

3.2 АЛГОРИТМ ПРОГРАММЫ.

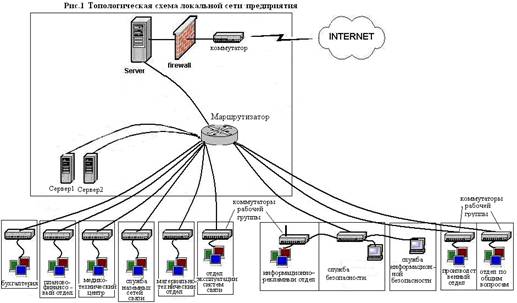

Укрупненный алгоритм основного модуля программы (‘UNITKURS1.PAS’) приведен на рисунке 3.1

3.2.1 Проверка паролей.

Проверка паролей осуществляется следующим способом: из файла ‘password.txt’ производится чтение таблицы идентификаторов и паролей, затем происходит сверка введенного идентификатора с идентификаторами определенными для различных пользователей. В случае положительного результата претенденту разрешается допуск к приложению.

Файл ‘password.txt’ имеет постоянный размер 350 байт, по 35 байт на каждого пользователя. Его отсутствие в одной директории с исполняемым модулем программы

или другой размер приведет к ошибке во время работы программы.

3.2.2 Запись в журнал аудита.

При каждой попытке входа в автоматически ведущийся журнал аудита делается запись, состоящая из 30 байт:

-первые десять байт это идентификатор, который ввел пользователь;

-следующие десять байт это пароль;

-в последние десять байт заносится информация о результате проверки подлинности.

3.2.3 Администрирование доступа (рис 3.2).

При вводе идентификатора и пароля администратора появляется окно (см. приложение А) в котором отображаются:

-информация о пользователе (например, фамилия);

-идентификатор пользователя;

-пароль пользователя.

Администратор может вносить изменения в таблицу меняя информацию в отдельных ячейках таблицы или стереть всю таблицу целиком.

Рис 3.1

да

нет

да

нет

Рис 3.2

Чтение информации из

Файла ‘password.txt’

Рассшифрование и отображение в таблице

Сохранение

изменений

ЗАКЛЮЧЕНИЕ

В курсовой работе были рассмотрены существующие процедуры опознавания и приведены типовые решения в организации ключевых систем. На основании рассмотренного материала можно сделать вывод о том, что:

-пароли в системе должны храниться обязательно в зашифрованном виде;

-рядовые пользователи не должны иметь доступ к эталонной информации;

-должна быть найдена ‘золотая середина’ между легкостью запоминания пароля и его не тривиальностью.

На основании рассмотренных процедур была создана программа, позволяющая разграничивать доступ к какому-либо отдельно взятому приложению, работающему в операционной среде Windows.

В приложении В представлен листинг исходного модуля программы. Так как программа носит ознакомительный характер, то запуск приложения имитируется вызовом сообщения, говорящего о том, что процедура установления подлинности пройдена успешно.

ПРИЛОЖЕНИЕ A (ИНТЕРФЕЙС ПРОГРАММЫ)

Похожие работы

... на работу компьютера, является вирусом. Существуют следующие основные виды вредоносного ПО: · Троянские кони, программные закладки и сетевые черви; · Вирусы; · Шпионское ПО; · Руткиты; · Прочие вредоносные программы. 2.1 Троянские кони, программные закладки и сетевые черви Троянский конь – это программа, содержащая в себе некоторую разрушающую функцию, которая активизируется при ...

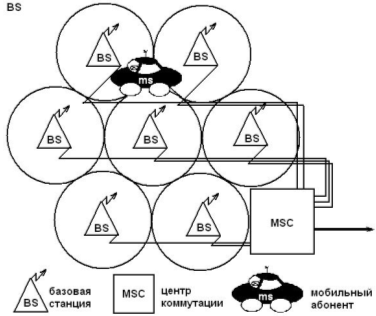

... ; 44 – нарушение правил эксплуатации ЭВМ и их сетей. Существенную роль в реализации несанкционированного доступа к информации играет компьютерная сеть Интернет, являясь чуть ли самым популярным каналом утечки информации. Поэтому на ее примере целесообразно рассмотреть современные угрозы безопасности и методы защиты от них, используемые средства защиты и услуги безопасности. Интернет действительно ...

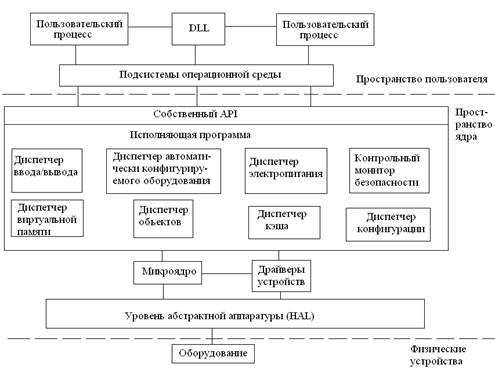

... информации: в штатном режиме; изменения в штатном режиме работы; нештатный режим (аварийные ситуации). Глава 2. Обоснование способов защиты операционной системы от программных закладок типа троянский конь 2.1 Общие сведения о троянских программах Подсоединение локальных компьютерных сетей организаций к сети Internet приводит к необходимости уделять достаточно серьезное внимание ...

... с применением полиграфических компьютерных технологий? 10. Охарактеризуйте преступные деяния, предусмотренные главой 28 УК РФ «Преступления в сфере компьютерной информации». РАЗДЕЛ 2. БОРЬБА С ПРЕСТУПЛЕНИЯМИ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ ГЛАВА 5. КОНТРОЛЬ НАД ПРЕСТУПНОСТЬЮВ СФЕРЕ ВЫСОКИХ ТЕХНОЛОГИЙ 5.1 Контроль над компьютерной преступностью в России Меры контроля над ...

0 комментариев