Навигация

Анализ требований

10.2.1. Анализ требований

Нельзя построить хорошую корпоративную сеть без ясного понимания деловых целей предприятия и без четкого плана достижения этих целей. Первый шаг, заключающийся в определении проблем предприятия и, следовательно, целей проекта называется анализом требований.

Анализ требований к сети поможет оценить деловую значимость информационно-техно- логических решений, определить главные цели и выбрать приоритеты для отдельных частей компьютерной системы, которую вы хотите улучшить или расширить. Четкое определение требований к функциям сети поможет избежать реализации не нужных свойств сети, что сэкономит средства вашего предприятия. Тщательный анализ требований к сети является основой для написания хорошего технического задания, на базе которого системные интеграторы смогут разработать проект сети. Наконец, ясное понимание целей поможет сформулировать критерии качества для оценки и тестирования реализованной сети.

Для большинства администраторов локальных сетей, особенно масштаба отдела, анализ требований к сети является чем-то экзотическим. Очень часто такой администратор покупает сетевое оборудование, операционные системы и приложения в ближайшем компьютерном магазине. В лучшем случае он консультируется с дистрибьютором или дилером. Очевидно, что администратор сети отдела скорее всего не захочет заниматься анализом требований, так как он покупает простую сеть для отдела, а не для предприятия в целом. Такой произвольный выбор вполне допустим для масштаба отдела, так как эта сеть не оказывает значительного влияния на работу предприятия. Если эта сеть откажет, то это повлияет только на пользователей одного отдела. Кроме того, в связи с тем, что цена такой сети сравнительно невелика, не очень велики и потери в случае ошибки.

Работы по проектированию и установке корпоративной сети лучше всего поручить сотрудникам отдела автоматизации, а не администраторам сетей групп и отделов. Хорошо, если сотрудники этого отдела имели дело с мейнфреймами; в этом случае у них есть опыт тщательного информационного анализа системы, планирования и установки ответственных приложений для больших машин. Вместе с тем совершенно необходим и опыт работы с сетями, для которых (в отличие от централизованных систем на базе мейнфреймов) характерно большее разнообразие оборудования, программного обеспечения и протоколов, а также разнообразие поставщиков.

Для выполнения анализа требований к корпоративной сети необходимо:

оценить текущее состояние локальных сетей и парка компьютеров на предприятии, что поможет выявить, какие проблемы требуют решения; определить цели и выгоды от корпоративной сети, что поможет вам правильно спроектировать сеть; обосновать перед руководством предприятия необходимость покупок; написать эффективное техническое задание; определить критерии для оценки качества сети.Различные компании выполняют анализ требований к сети различными способами с различной степенью детализации в соответствии с традициями предприятия и его технической политикой. Документ, описывающий требования к сети, может быть объемом от 10 до 150 страниц. Некоторые предприятия выполняют такой анализ сами. Другие предприятия прибегают к помощи консультантов или системных интеграторов. Это делается в тех случаях, когда персонал отдела автоматизации не имеет достаточного опыта в проектировании и установке сетей. Кроме того, использование независимых консультантов или системных интеграторов в силу их объективности поможет взглянуть по-новому на проблемы и на их решения.

10.2.2. Построение функциональной модели производства

Сеть предприятия предназначена для того, чтобы выполнять производственные функции, поэтому следует оценить ее роль в производственной структуре предприятия. Для успешного построения корпоративной сети нужно построить функциональную модель (или, по-другому, бизнес-модель), из которой потом получить техническую и физическую модели сети. Большинство крупных системных интеграторов придерживаются такой стратегии.

Архитектура приложений и вычислительной системы играет ключевую роль в деловой архитектуре предприятия. Бизнес предприятия базируется на архитектуре управления данными, на приложениях и архитектуре сети. Успешный анализ требований и успешное построение корпоративной сети требуют от технического специалиста умения думать как бизнесмен. Общей ошибкой некоторых руководителей проектов является мышление только в технических и технологических терминах.

Перед тем, как начать оценивать требования к корпоративной сети, нужно получить общее представление о том, что происходит в каждом отделе. Именно бизнес-модель описывает, как делаются дела на предприятии. В ней обычно не упоминается компьютерная система, она скорее концентрируется на деловой практике и последовательности работ. Сначала постройте модель, в которой отражается последовательность работ всего предприятия, а затем постройте модель для последовательности работ в каждом отделе. Детально опишите, как выполняются работы, кто выполняет эти работы и каковы взаимосвязи между рабочими группами и отделами.

Для разработки бизнес-модели необходимо собрать бригаду, состоящую из руководителей отделов, ведущих специалистов и сотрудников отдела автоматизации. Обратите внимание на следующие моменты:

необходимо назначить руководителя работы; нужно опросить руководителей отделов и конечных пользователей корпоративной сети, чтобы определить их функции и выяснить, как их компьютерные системы помогают им в работе; необходимо выяснить, как работа переходит из одного отдела в другой, и каким образом информация и задачи передаются от одного сотрудника к другому; необходимо узнать, в чем заключаются зависимости - кто утверждает какой-либо этап работы и в какой последовательности должны завершаться этапы; нужно понять, какие узкие места имеются у системы - слишком большое время ответа или же неэффективная обработка данных.Похожие работы

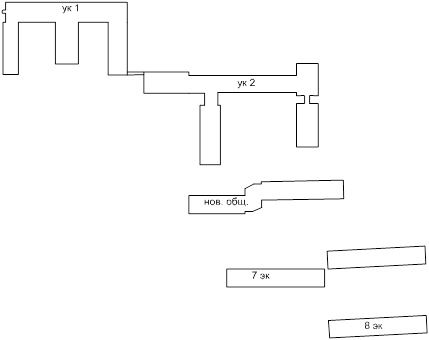

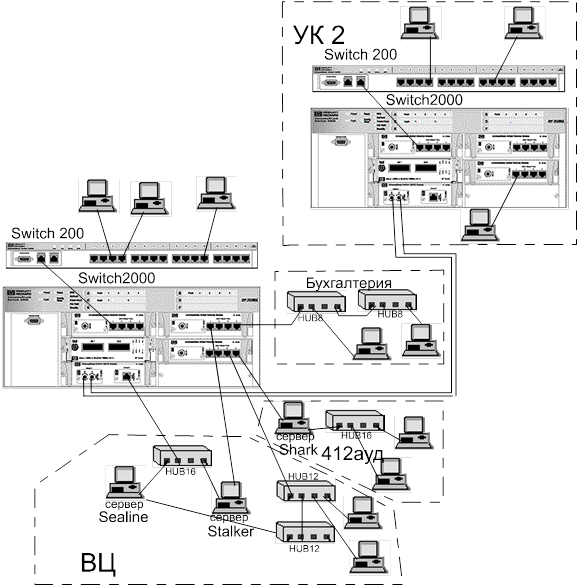

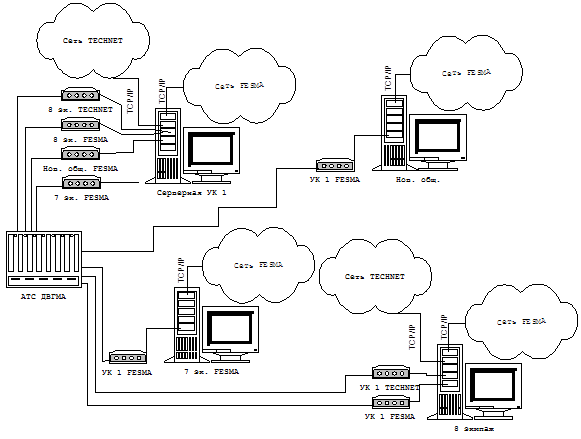

... ; 100Base-TX. Для выполнения задач корпоративной сети, локальная сеть радиоспециальности требует подключения к остальным корпусам ДВГМА. В процессе информационного обследования выявилась необходимость подключения к корпоративной сети Академии дополнительно 7экипажа и нового общежития (рис. 1). Рис. 1. Руководствуясь принципами построения сети в УК-1 и УК-2 необходимо осуществить на две ...

... в основу методики и выведена формула для получения количественной оценки уровня защищенности, обеспечиваемого СЗИ. 4. Применение методики определения уровня защищенности и обоснования эффективности средстВ защиты КИС 4.1 Описание защищаемой корпоративной системы Разработанная нами методика позволяет оценить уровень защищенности КИС при определенном наборе средств СЗИ и, соответственно ...

... Server. Установка Windows 2000 Advanced Server завершена, и Вы вошли в систему под учетной записью Administrator. [11] 5.5.3. Управление в среде Windows 2000 Advanced Server После успешной установки Windows 2000 Server выполняется настройка пользователей. Основным элементом централизованного администрирования в Windows 2000 Server является домен. Домен - это группа серверов, работающих под ...

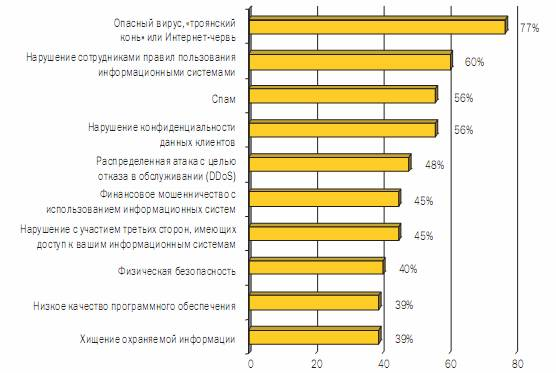

... сети также стоит использовать виртуальные каналы сетей пакетной коммутации. Основные достоинства такого подхода - универсальность, гибкость, безопасность 4. Обеспечение безопасности в корпоративных сетях В результате изучения структуры информационных сетей (ИС) и технологии обработки данных разрабатывается концепция информационной безопасности ИС предложенная в работе профессора Х.А. ...

0 комментариев