Навигация

Построение технической модели

10.2.3. Построение технической модели

После разработки бизнес-модели предприятия и определения того, какие процедуры требуют изменения или улучшения, необходимо построить техническую модель сети. Техническая модель описывает в достаточно общих терминах, какое компьютерное оборудование нужно использовать, чтобы достичь целей, определенных в бизнес-модели. Чтобы построить техническую модель, нужно проанализировать существующее оборудование, определить системные требования, оценить сегодняшнее и завтрашнее состояния техники.

10.2.3.1. Инвентаризация существующего оборудования и приложений

Не многие предприятия могут себе позволить роскошь построения корпоративной сети с нуля. Большинство же вместо этого строят свои компьютерные системы с использованием имеющегося оборудования, которое уже эксплуатируется какое-то время. Необходимо оценить, какое существующее оборудование продолжает иметь стратегическое значение для предприятия, а какое может быть безболезненно списано. Однако сначала необходимо все же определить, что же вы имеете.

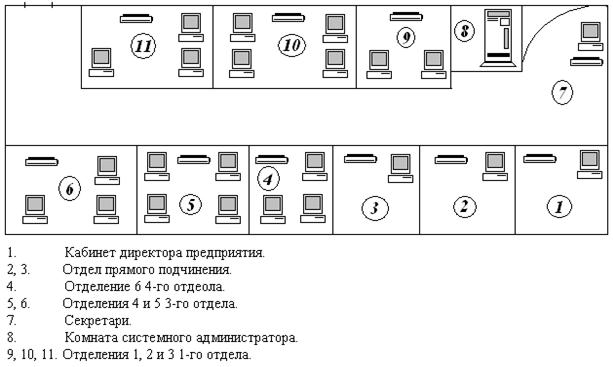

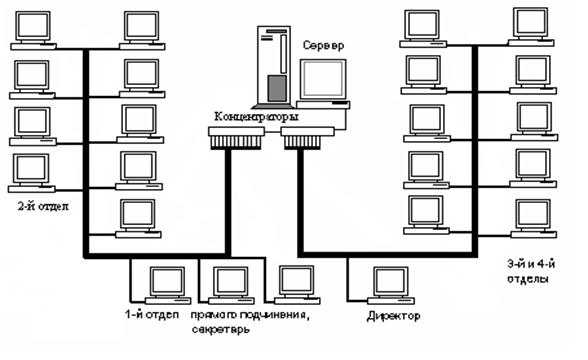

Для каждого отдела и офиса необходимо провести инвентаризацию существующего компьютерного оборудования и выяснить, какое действительно используется. Например, действительно ли еще используются 286-е IBMPC-совместимые персональные компьютеры, сколько их? Сколько имеется других компьютеров? Выполняются ли какие-либо приложения мейнфреймом IBM 370? Какие используются типы сетевого оборудования и протоколов, а также сетевых операционных систем: SNA, IPX/SPX, TCP/IP, NetWare, WindowsforWorkgroups, Unix, WindowsNT и т.п. Где это оборудование находится, и в каком оно состоянии? Есть ли экономический смысл продолжать эксплуатировать эту технику или же более эффективно перейти на новую технику? Например, если в программное обеспечение мейнфрейма вложено значительное количество денег, и система работает без проблем, то, очевидно, нет смысла ее заменять. В этом случае корпоративная сеть должна уметь взаимодействовать и с этим мейнфреймом.

После того, как проведена ревизия оборудования, необходимо проделать то же самое с приложениями. Необходимо выяснить:

Какие приложения используются в каждом офисе и отделе, сколько людей пользуются каждым приложением, и трафик какой интенсивности они создают? Могут ли эти приложения быть использованы в корпоративной сети? Где хранятся эти приложения и каким образом пользователи смогут получать к ним доступ в новой операционной среде? Существуют ли более эффективные приложения аналогичного назначения и захотят ли сотрудники перейти на них?Инвентаризация - очень скучная процедура, но тем не менее ее нужно осуществить, чтобы точно знать, чем вы располагаете и что нужно приобрести. Для такой большой системы, как корпоративная сеть, очень важно, чтобы каждый элемент, будь то кабель или плата памяти, был промаркирован и учтен. Процесс инвентаризации можно и нужно автоматизировать. Существуют программы, которые могут автоматически исследовать состав аппаратного и программного обеспечения уже работающих в сети компьютеров.

В общем случае такие программы могут выяснить тип CPU, имеющуюся память, тип диска и свободное пространство на нем, имеющиеся дополнительные контроллеры - такие как сетевые адаптеры, факс-модемы и т.п. Для программного обеспечения можно узнать наименование и версию приложений, версии операционной системы, установленные сетевые драйверы.

Программы-исследователи создают базу данных подобной информации, которая может использоваться для справок или при устранении неисправностей. Администратор может периодически запускать исследовательскую программу и получать недельную, месячную или квартальную справку о текущем состоянии сетевых ресурсов.

10.2.3.2. Определение системных требований

После инвентаризации существующей вычислительной системы необходимо определить требования к новой системе. Для определения технических параметров сети рассматривайте системные требования не с технической точки зрения, а с позиций руководителей, менеджеров и конечных пользователей.

Для выяснения системных требований необходимо ответить на следующие вопросы:

Что нужно соединять? Требуется ли сотрудникам какого-либо подразделения общаться с небольшим (большим) количеством людей в пределах небольшой территории или же им нужно общаться с небольшим (большим) количеством людей в пределах географически обширной области? Объем и распределение трафика поможет определить требуемую мощность компьютеров, а также типы и скорости коммуникационного оборудования и сервисов. Что из существующего аппаратного и программного обеспечения будет использоваться в новой системе? Какие системы нужно оставить в разрабатываемой корпоративной сети? Нужно ли эти системы соединять в сеть? Будут ли существующие системы нормально работать в новой сети? Существуют ли какие-либо стандарты предприятия, существуют ли преобладающие приложения? Какое оборудование и приложения нужно добавить, чтобы достигнуть поставленных производственных целей? Какие объемы информации будут передаваться по сети? Объем передаваемой информации определяет требуемую пропускную способность сети. По корпоративной сети будет передаваться больше или меньше информации? Определите это подсчетом количества пользователей сети, среднего количества выполняемых транзакций в день каждым из пользователей и среднего объема транзакции. Такой подсчет поможет определить технологию доступа к среде передачи данных (Ethernet, FDDI, ...) и требования к глобальным сервисам. Какое время реакции сети является приемлемым? Будут ли пользователи ждать одну секунду, полсекунды или две секунды? Такие измерения помогут определить требования к скорости оборудования, приложений и коммуникационных связей. В течение какого времени сеть существенно необходима для работы предприятия? Нужна ли сеть 24 часа в день и 7 дней в неделю или же только в течение 8 часов в день и 5 дней в неделю? Нужно ли увеличить сегодняшние параметры использования сети? Какие требования предъявляются к среднему времени устранения неисправностей? Как отражаются операции по обслуживанию и ремонту сети на эффективности ведения дел предприятием? Потеряет ли предприятие 5 миллионов долларов или же 100 тысяч долларов, если сеть будет неисправна в течение одного часа? Каков будет ущерб от простоя сети в течение двух часов? Каков планируемый рост системы? Каков текущий коэффициент использования сети и как он может измениться в течение ближайших 6 месяцев, одного года, двух лет? Даже если вы тщательно спланировали сеть, но не учли возможности ее роста и развития, то системные требования придется изменить и увеличить. Рост сети нужно планировать заранее, а не просто реагировать на фактический рост ее нагрузки.Похожие работы

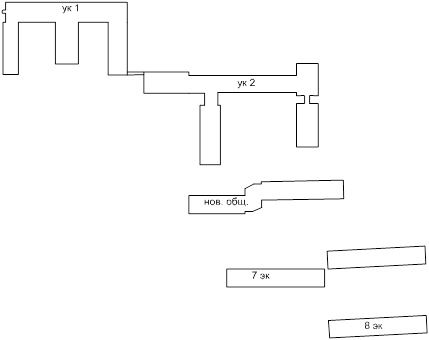

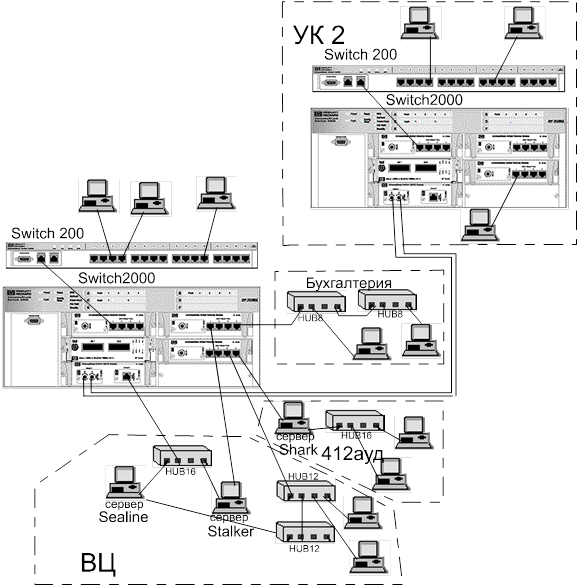

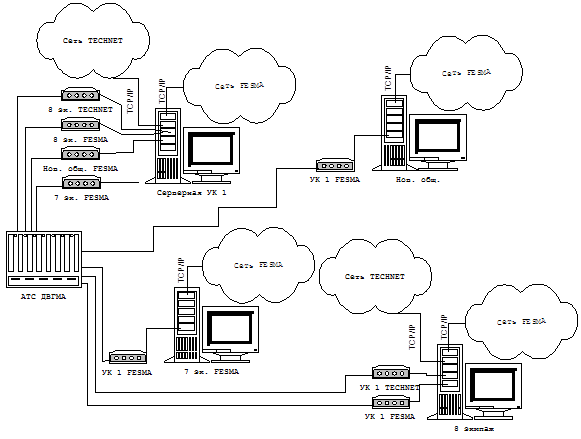

... ; 100Base-TX. Для выполнения задач корпоративной сети, локальная сеть радиоспециальности требует подключения к остальным корпусам ДВГМА. В процессе информационного обследования выявилась необходимость подключения к корпоративной сети Академии дополнительно 7экипажа и нового общежития (рис. 1). Рис. 1. Руководствуясь принципами построения сети в УК-1 и УК-2 необходимо осуществить на две ...

... в основу методики и выведена формула для получения количественной оценки уровня защищенности, обеспечиваемого СЗИ. 4. Применение методики определения уровня защищенности и обоснования эффективности средстВ защиты КИС 4.1 Описание защищаемой корпоративной системы Разработанная нами методика позволяет оценить уровень защищенности КИС при определенном наборе средств СЗИ и, соответственно ...

... Server. Установка Windows 2000 Advanced Server завершена, и Вы вошли в систему под учетной записью Administrator. [11] 5.5.3. Управление в среде Windows 2000 Advanced Server После успешной установки Windows 2000 Server выполняется настройка пользователей. Основным элементом централизованного администрирования в Windows 2000 Server является домен. Домен - это группа серверов, работающих под ...

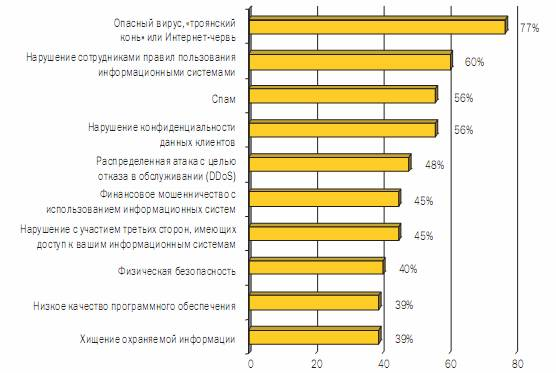

... сети также стоит использовать виртуальные каналы сетей пакетной коммутации. Основные достоинства такого подхода - универсальность, гибкость, безопасность 4. Обеспечение безопасности в корпоративных сетях В результате изучения структуры информационных сетей (ИС) и технологии обработки данных разрабатывается концепция информационной безопасности ИС предложенная в работе профессора Х.А. ...

0 комментариев