Навигация

2 вопрос.

Средства мониторинга ЛВС и обнаружения в ее работе «узких мест» можно подразделить на два основных класса: стратегические и тактические.

Назначение стратегических средств состоит в контроле за параметрами функционирования всей сети и решения проблем конфигурирования ЛВС.

Назначение тактических средств — мониторинг и устранение неисправностей сетевых устройств и сетевого кабеля.

К стратегическим средствам относятся:

· системы управления сетью;

· встроенные системы диагностики;

· распределенные системы мониторинга;

· средства диагностики серверов.

К тактическим средствам относят различные виды тестирующих устройств (тестеры и сканеры сетевого кабеля), а также устройства для комплексного анализа работы сети - анализаторы протоколов.

Тестирующие устройства помогают администратору обнаружить неисправности сетевого кабеля и разъёмов, а анализаторы протоколов — получать информацию об обмене данными в сети. Кроме того, к этой категории средств относят специальное ПО, позволяющее в режиме реального времени получать подробные отчеты о состоянии работы ЛВС.

3 вопрос.

Причину и место повреждения кабельной системы позволяют установить сканеры сетевого кабеля. Наиболее универсальными являются сканеры фирмы Microtest, с помощью которых можно тестировать основные виды сетевых кабелей следующих стандартов:

· IEEE 802.3 Ethernet (10BASE-5 — толстый кабель, 10BASE-2 — тонкий кабель, 10BASE-T — витая пара);

· IEEE 802.4 Arcnet

· IEEE 802.5 Token Ring.

Надежность кабельной системы зависит и от качества самого сетевого кабеля. В соответствии с международным стандартом ANSI/EIA/TIA -568 в современных ЛВС рекомендуется использовать сетевые кабели 3-х уровней (кабель уровня 1 — телефонный, уровня 2 — используется для передачи малых объемов данных с небольшой скоростью).

4 вопрос.

В настоящее время наиболее надежным средством предотвращения потерь информации является установка источников бесперебойного питания. На российском рынке наибольшее распространение получили источники бесперебойного питания фирмы American Power Conversion (APC). Такие мощные модели, как Smart-UPS 2000 фирмы APC, поддерживают работу ПК в течение 3-4 часов после отключения электроэнергии.

За рубежом крупные компании устанавливают резервные линии электропитания, подключенные к разным подстанциям, и при выходе из строя одной из них, электричество подается с другой.

5 вопрос.

Согласно исследованиям, проведенным в США, при полной потери информации на магнитных носителях вследствие сбоя компьютерной системы в первые три дня, из общего числа потерпевших объявляют о своем банкротстве 60% фирм и в течение года — 90% из оставшихся. В России пока не существует полностью безбумажных технологий и последствия сбоя не будут столь трагическими. Однако системам восстановления данных уделяется достаточно большое внимание.

В настоящее время для восстановления данных при сбоях применяется два способа:

· использование дублирующих друг друга зеркальных дисков;

· организация надежной и эффективной системы архивации.

Использование зеркальных дисков иначе называют RAID - архитектурой (Redundant Arrays of Inexpensive Disks), которая предусматривает хранение избыточной информации (Parity), используемой для быстрого восстановления данных при сбое любого из дисков. Для реализации Raid - архитектуры используется специальная плата Raid - контроллера, соединяющего с помощью специального интерфейса с МД и снабженного специальной системой диагностики контроля данных, а также быстрого восстановления данных после сбоя. В производстве Raid - контроллеров лидирующее положение занимают фирмы Micropolis, Dynatek.

Организация надежной и эффективной системы архивации — еще одна важная задача по обеспечению сохранности информации в сети. В больших ЛВС для организации резервного копирования используют специализированный архивационный сервер. Одной из наиболее эффективных аппаратных систем является семейство архивационных серверов Storage Express фирмы Intel.

Сервер Storage Express подключается непосредственно к сетевому кабелю и служит для архивации данных, поступающих с любого из сетевых серверов и рабочих станций. При архивации выполняется двукратное сжатие данных. Соответствующее сетевое ПО — пакет Central Console — позволяет администратору управлять режимом копирования.

6 вопрос.

Особую опасность работе сети представляют компьютерные вирусы. По оценке специалистов инженерного корпуса армии США, при обнаружении и уничтожении в вычислительных сетях военного ведомства вируса «Сатанинский жук» затраты составляли 12000$ в час. Наиболее часто для борьбы с компьютерными вирусами применяются антивирусные программы, реже аппаратные средства.

Одним из самых мощных программных средств защиты от вирусов в ЛВС является ПО LANDest Visus Protect фирмы Intel, базирующееся на сетевом сервере. Устанавливаемая на рабочих станциях резидентная программа занимает всего 4 Кбайта. Сканирование файлов происходит в режиме реального времени. При обнаружении вируса LANDest Visus Protect в автоматическом режиме регулярно связывается со специальной BBS фирмы Intel, откуда получает информацию о шаблонах новых вирусов.

Вероятность занесения компьютерного вируса снижает применение бездисковых рабочих станций, особенно без НГМД.

Похожие работы

... в широком смысле, независимо от того, какие протоколы он транслирует. В этом случае подчеркивается тот факт, что трансляция осуществляется выделенным устройством, соединяющим две разнородные сети[8]. Инкапсуляция (туннелирование) протоколов. Инкапсуляция (encapsulation) или туннелирование (tunneling) – это еще один метод решения задачи согласования сетей, который однако применим только для ...

... доступ, то собственник сервера не идет в милицию, а нанимает хакера и «залатывает брешь» в защите. ГЛАВА 2. УГОЛОВНО-ПРАВОВАЯ ХАРАКТЕРИСТИКА ПРЕСТУПЛЕНИЙ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ 2.1. Неправомерный доступ к компьютерной информации В статье 272 Уголовного кодекса РФ предусмотрена ответственность за неправомерный доступ к компьютерной информации, охраняемой законом, т.е. информации на ...

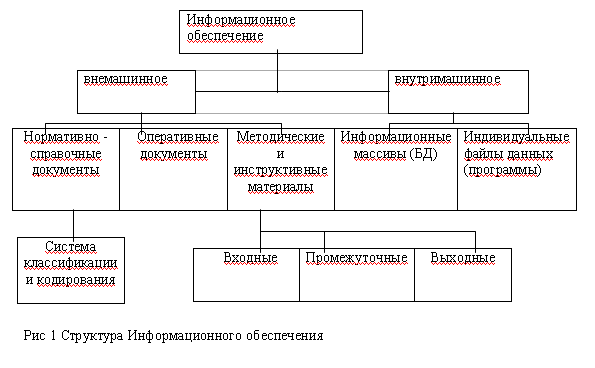

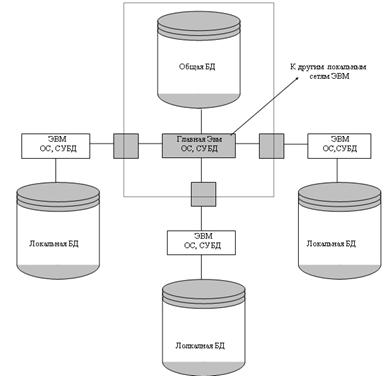

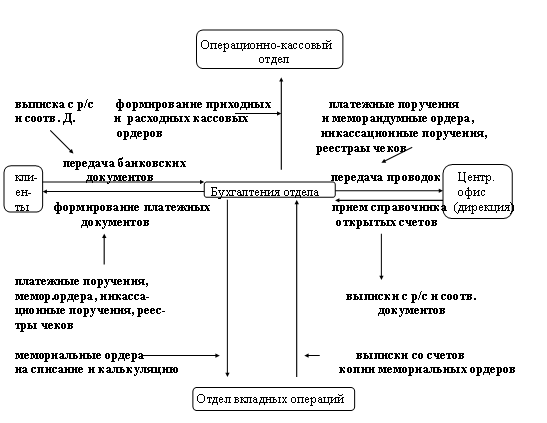

... БД является составной частью распределенной системы обработки данных, которая включает также распределенные вычислительные ресурсы, то есть совокупность ЭВМ, распределенную систему управления этими ресурсами ¾ операционные системы, соединенные с главной ЭВМ, соединяющую их сеть передачи данных. 2.5 Организация внемашинной базы Документооборот данного объекта представлен на схеме 2 ...

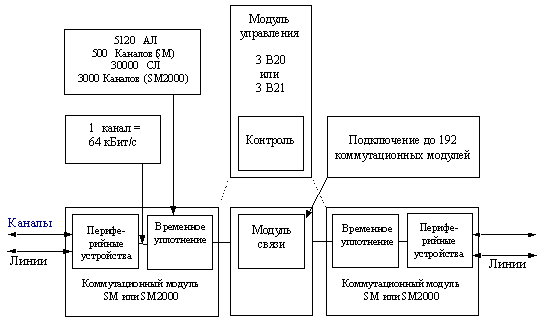

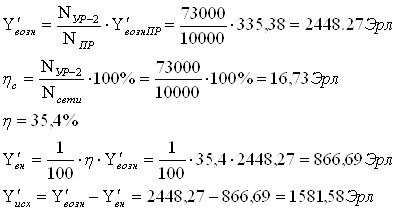

... оконечной станции. Спектр линейного сигнала симметричный и достаточно высокочастотный, присутствуют также низкочастотные и постоянная составляющие. Постановка задачи Проведя анализ по модернизации существующих сооружений сети телекоммуникаций района АТС-38, ставим задачу для нашего дипломного проектирования: 1.Увеличить номерную емкость района АТС-38 заменой существующей РАТС типа АТСКУ 10000, ...

0 комментариев