Навигация

Симметрические функции

3.1.3. Симметрические функции

Если один и тот же ключ может быть использован для зашифровки или расшифровки сообщения, то такой шифр использует симметрическую функцию (symmetric function). Один ключ должен быть и у отправителя, и у получателя. Ряд симметричных шифров используется и в программном, и в аппаратном обеспечении. Получить представление о возможных шифрах можно, сравнив следующие три.

• DES. IBM и американское Управление национальной безопасности (National Security Agency, NSA) объединили усилия для разработки этого шифра. Он устойчив к дифференциальному криптоанализу, но поддается линейному криптоанализу. Длина ключа составляет только 56 бит, что сильно облегчает возможность попробовать все возможные ключи методом грубой силы для зашифрованного, текста. DES широко применяется в программном и аппаратном обеспечении шифрования. Это стандарт ANSI. Windows 2000 peaлизует и 40-битный DES, и 168-битный DES1 (triple-DES (тройной DES) — DES с тремя непрерывными ключами).

• IDEA. Этот шифр обладает ключом длиной 128 бит — значительно больше, чем использует DES. В то время как обладающая серьезной мотивацией и финансированием организация или большая команда хакеров может взломать закодированное DES-сообщение, большое пространство ключей делает неосуществимой атаку на IDEA по методу грубой силы. IDEA был разработан как шифр, неуязвимый для линейного и дифференциального криптоанализа. IDEA запатентован в Европе и США.

Blowfish. Этот шифр может использовать ключ длиной от 32 до 448 бит, позволяя выбрать степень секретности сообщения.

3.1.4. Однонаправленные функции

При наборе пароля для входа в Windows 2000, он шифруется и сравнивается с хранимым зашифрованным значением пароля. Пароль сохраняется при помощи однонаправленной функции (one-way function), также называемой хэш (hash), trap-door, digest или fingerprint1.

Хэш-функции также могут применяться для других целей. Например, можно использовать хэш-функцию, чтобы создать «отпечатки пальцев» файлов (создать цифровые отпечатки пальцев, или хэш-значение, которое будет уникально для данного файла). Хэш-функция может давать результат, который будет гораздо меньше, чем входной текст, хэширование занимающего много мегабайтов документа текстового процессора, например, может дать 128-разрядное число. Хэш-значение также уникально для файла, который его породил; практически невозможно создать другой файл, который произвел бы то же хэш-значение.

Одна из особенностей хэш-функций (особенно дающих короткие хэш-значения) — это то, что все хэш-значения равновероятны. Следовательно, практически невозможно создать другой файл хэш-значение для которого совпадет с имеющимся.

Некоторым хэш-функциям требуется ключ, другим — нет. Хэш-функция с ключом может вычисляться только кем-либо (или чем-либо), имеющим этот ключ.

3.1.5. Шифрование с открытым ключом

В то время как симметричные шифры используют один ключ для зашифровки и расшифровки сообщений, шифрование с открытым ключом (public key encryption), или шифр с открытым ключом (public key cipher), использует для расшифровки ключ, отличный от использованного при шифровании. Это сравнительно новая разработка в криптографии, и она решает многие давнишние проблемы систем криптографии, такие как способ передачи секретных ключей в первый раз.

Проблема симметричных шифров состоит в следующем: и отправитель, и получатель должен иметь один и тот же ключ для того, чтобы обмениваться зашифрованными сообщениями через небезопасный канал передачи данных. Если две стороны решат обмениваться закрытыми сообщениями или если между двумя устройствами в компьютерной сети или двумя программами должен быть установлен безопасный канал, две стороны коммуникации должны принять решение об общем ключе. Каждая сторона легко может выбрать ключ, но у этой стороны не будет никакого способа отправить этот ключ другой стороне, не подвергаясь риску перехвата ключа по дороге.

При использовании шифра с открытым ключом один ключ (открытый ключ, public key) используется для шифрования сообщения, а другой ключ (закрытый ключ, private key) — это единственный ключ, который может расшифровать сообщение. Кто угодно, имея ключ, может зашифровать сообщение, расшифровать которое может только конкретный пользователь. Безопасные шифры с открытым ключом страдают от одной проблемы — они медленны, гораздо медленнее, чем симметричные шифры. Работа хорошего шифра с открытым ключом может отнять в 1000 раз больше времени для зашифровки одного и того же количества данных, чем у хорошего симметричного шифра.

Хотя системы открытого/закрытого ключа гораздо медленнее симметричных систем, они четко решают проблему, от которой страдали симметричные криптосистемы. Когда двум людям (или устройствам) нужно установить безопасный канал для передачи данных, один из них может просто взять секретный ключ и зашифровать этот секретный ключ при помощи открытого ключа другой стороны. Зашифрованный ключ затем отправляется другому участнику коммуникации, и даже если этот ключ будет перехвачен, только другой участник сможет расшифровать секретный ключ при помощи своего закрытого ключа. Коммуникация между двумя сторонами затем может продолжаться с использованием симметричного шифра и этого секретного ключа. Система, которая использует как симметричное шифрование, так и шифрование с открытым ключом, называется гибридной криптосистемой (hybrid cryptosystem).

Похожие работы

... c 4.2 Firewall a c c 4.3 Аудит доступа a c c 5 Общая оценка состояния сервера a c c Отчет по состоянию сети п/н Критично Не удовлет-ворительно Удовлет-ворительно 1 Сегмент ЛВС c c a 2 Канал выхода в Интернет c c a 3 Защита от НСД изнутри a c c 4 Защита от НСД из вне a c c 5 Общая оценка состояния ЛВС c a c 1 Сегмент ЛВС c c a 1.1 ...

... . Становление рыночной экономики в России породило ряд проблем. Одной из таких проблем является обеспечение безопасности бизнеса. На фоне высокого уровня криминализации общества, проблема безопасности любых видов экономической деятельности становится особенно актуальной. Информационная безопасность среди других составных частей экономической безопасности (финансовой, интеллектуальной, кадровой, ...

... разрабатываются специально для Windows 9x, особенно для Windows 95. Такие программы создаются без учета огромного количества особенностей, отличающих мощные сетевые операционные системы Windows NT/2000 от операционных систем Windows 9x, предназначенных для домашних персональных компьютеров. Основной причиной нарушений в работе таких приложений является система безопасности NT/2000. Например, если ...

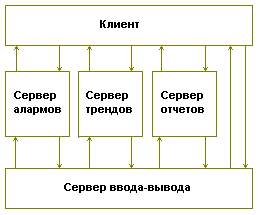

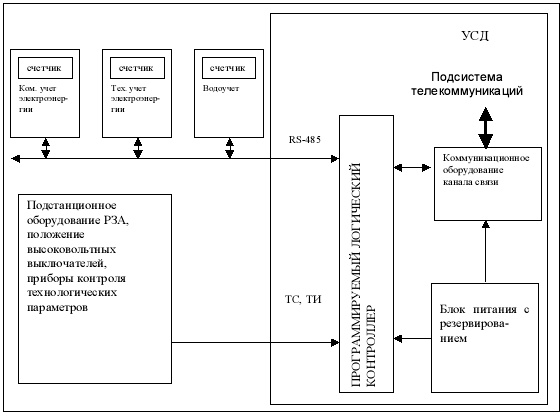

... К. Сатпаева» для просмотра и ввода информации системы оперативно-диспетчерского контроля и управления, создаваемые на Visual Basic. Специфика используемого в системе оперативно-диспетчерского контроля и управления РГП «Канал им. К. Сатпаева» ПО такая, что разработка ПО, как таковая, может производиться только при создании самой системы. Применяемое ПО является полуфабрикатом. Основная задача ...

0 комментариев