Навигация

ПРОБЛЕМЫ СОВЕРШЕНСТВОВАНИЯ ЗАКОНОДАТЕЛЬСТВА В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ

3 ПРОБЛЕМЫ СОВЕРШЕНСТВОВАНИЯ ЗАКОНОДАТЕЛЬСТВА В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ

3.1 Пробелы уголовно-правового регулирования неправомерного доступа к компьютерной информации

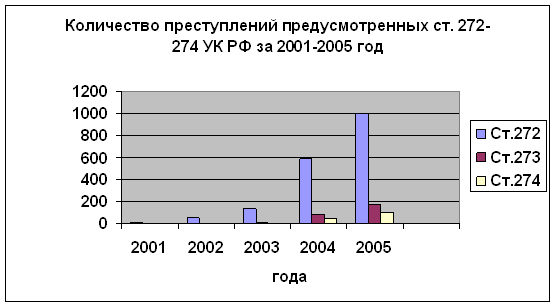

Появление новых средств связи, быстрое распространение информационных технологий, их рост и внедрение, практически, во все сферы жизнедеятельности человека привело к использованию высоких технологий и их продуктов в преступных целях. Особую тревогу вызывает факт появления и темпы роста правонарушений, связанных с использованием средств компьютерной техники. Введенные в действие 1 января 1997 года составы преступлений, предусмотренные главой 28 УК РФ и принятые с целью охраны прав и свобод человека и гражданина, общества и государства, были апробированы практикой, которую на данный момент уже не назовешь скудной.

В результате расследования преступлений в сфере компьютерной информации у правоприменителей возникло множество вопросов, касающихся квалификации таких деяний. В этой связи, одно и то же деяние квалифицировалось правоохранительными органами по разным статьям УК РФ. До сих пор каких-либо изменений в признаки составов преступлений, предусмотренных главой 28 УК РФ не вносилось. Между тем состав преступления, предусмотренного ст. ст. 272 УК РФ, как представляется, является несовершенным. Одни признаки состава преступления нуждаются в изменении, другие в уточнении с тем, чтобы конструкция уголовно-правовой нормы стала простой, понятной для правоприменителя и реализуема на практике[11].

На мой взгляд, основными недостатками действующего уголовного законодательства, определяющего неправомерный доступ к компьютерной информации, является сложность конструкции ст. 272 УК РФ, которая, в частности, определяется наличием в законодательстве технических терминов, содержание которых недостаточно ясно.

К проблемам понятийного характера нормы, предусмотренной ст. 272 УК РФ, на мой взгляд, можно отнести отсутствие единого понимания правоприменителем понятий, обозначенных терминами «неправомерный доступ», «компьютерная информация», «машинный носитель», «уничтожение информации», «модификация информации», «копирование информации». Вследствие этого у практиков нет единства в оценке этих понятий. Проводимые опросы сотрудников органов внутренних дел показали, что в 80 % случаев они затруднились определить понятие «неправомерный доступ к компьютерной информации» либо неверно его определили. Что касается терминов уничтожение, блокирование, модификация и копирование информации, то правильно или относительно правильно их смогли определить лишь те сотрудники, чья специализация связана с расследованием преступлений в сфере компьютерной информации. Поэтому необходимо более тщательно проанализировать названые понятия.

Существуют различные точки зрения на понимание неправомерного доступа к компьютерной информации. Так, одни авторы под неправомерным доступом понимают такие способы проникновения к компьютерной информации, которые совершаются в обход установленного порядка обращения к такой информации, а также без законного разрешения со стороны владельца, собственника на такой доступ. Другие авторы считают, что для признания доступа неправомерным необходимо лишь одно условие - отсутствие соответствующего разрешения на доступ к такой информации. Следует отметить, что понятие «неправомерный доступ» содержится в таком нормативном документе как «Соглашение о сотрудничестве государств - участников Содружества Независимых Государств в борьбе с преступлениями в сфере компьютерной информации», и определяется как несанкционированное обращение к компьютерной информации. Таким образом, для признания доступа неправомерным в уголовно-правовом смысле достаточно одного признака - обращения к компьютерной информации без соответствующей санкции или разрешения. Существуют различные способы такого доступа: использование чужого имени, изменение физического адреса технического устройства, генерирование пароля, использование вредоносных программ, нахождение и использование «пробелов» в программе, а также любой другой обман системы защиты информации. Разумеется, доступ к компьютерной информации будет неправомерным в том случае, если лицо под угрозой применения насилия принуждает другое лицо, имеющее доступ к компьютерной информации, дать согласие на пользование информацией и с помощью примененного насилия получает пароль или иные необходимые сведения, а в дальнейшем использует полученное «разрешение» для доступа к компьютерной информации.

Отсутствует четкость и в определении понятия компьютерной информации. В действующем уголовном законодательстве термин «компьютерная информация» употребляется, но его содержание определено не полностью. Необходимо указать на дополнительные признаки. В теории уголовного права нет однозначного осмысления этого понятия. Одни авторы под компьютерной информацией понимают «информацию на машинном носителе, в ЭВМ, системе ЭВМ или их сети» . Гульбин считает, что понятие «компьютерная информация» весьма расплывчато и охватывает практически всю информацию на машинном носителе . Другие же авторы, употребляя в своих работах понятие «компьютерная информация» вообще не раскрывают его содержания, в то время как оно необходимо при комментировании норм УК РФ.

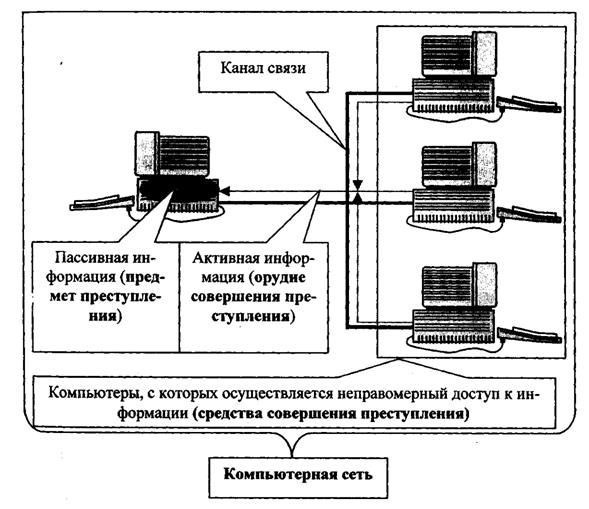

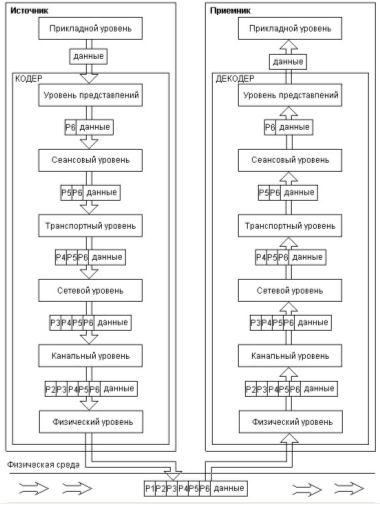

Анализируя определения понятия «компьютерная информация» можно придти к выводу, что для нее характерен лишь один, но существенный признак - ее нахождение на машинном носителе, в ЭВМ, системе ЭВМ или их сети. Именно так в УК РФ определяет компьютерную информацию законодатель. Такая формулировка в настоящее время в связи с появлением и внедрением новых средств хранения, обработки и передачи информации является не полной, не конкретной. Думается, формулировка «..., то есть информации …, в электронно-вычислительной машине (ЭВМ), системе ЭВМ или их сети…»[12], употребляемая в диспозиции ст. 272 УК РФ была неверна изначально. Информация хранится не в ЭВМ, а непосредственно на машинных носителях, которые входят в каждую ЭВМ. При употреблении в уголовном законе формулировки «система ЭВМ или их сеть», прежде всего, имеются в виду линии связи, по которым информация может передаваться от одной ЭВМ в другие, и с которых можно «снять» компьютерную информацию с помощью технических средств. Именно такие ЭВМ с линиями связи и признаются системами ЭВМ или их сетью. Поэтому от такой неточной формулировки следует отказаться. В упомянутом Соглашении понятие компьютерной информации, как информации, находящейся в памяти компьютера, на машинных или иных носителях, в форме, доступной для восприятия ЭВМ, или передающейся по каналам связи, на мой взгляд, является более правильным, но тоже имеет огрехи. Непонятно, что понимать под иными носителями. Положительным по сравнению с определением компьютерной информации в УК РФ является следующее: во-первых, формулировка «в системе ЭВМ или их сети», заменена на более точную «передающаяся по каналам связи», во-вторых, слова «в форме, доступной для восприятия ЭВМ» расширяют рамки регламентации ст. 272 УК РФ.

На мой взгляд, под компьютерной информацией следует понимать сведения о лицах, предметах, фактах, событиях, явлениях и процессах в форме, доступной восприятию ЭВМ. В этой связи следует внести соответствующие изменения в УК РФ.

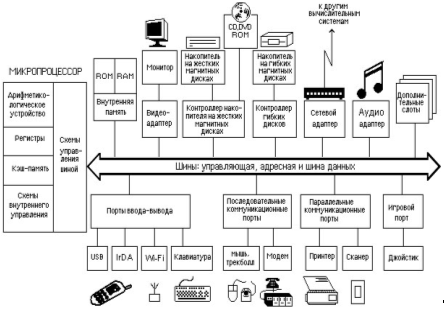

В Уголовном кодексе РФ не раскрывается содержание понятия «машинный носитель» компьютерной информации. Нет такого определения и в другом действующем законодательстве РФ. К машинным носителям компьютерной информации относятся устройства памяти ЭВМ, периферийные устройства ЭВМ. Это всякого рода магнитные диски, магнитные ленты, магнитные барабаны, перфокарты, полупроводниковые схемы, память принтеров, сканеров и др. Машинные носители классифицируются в зависимости от их физических и конструктивных особенностей. Другими словами машинный носитель представляет собой предмет материального мира, на который может записываться компьютерная информация, на котором она может храниться, а также удаляться.

Заслуживает внимания вопрос о том, являются ли линии электросвязи машинными носителями. Анализ этого вопроса приводит к выводу, что линии электросвязи не могут считаться машинными носителями, так как для последних характерно не только передача информации, но и ее запись, хранение, удаление.

В современных условиях граждане применяют цифровую аудио, видео и фототехнику как в работе, так и в быту. Возникает вопрос, являются ли карты памяти, диски, другие накопители цифровой информации, машинными носителями? Есть все основания ответить на этот вопрос положительно, на таких накопителях информация является цифровой, то есть храниться в виде двоичного кода и доступна восприятию ЭВМ. Устройства хранения информации не цифровой аудио, видео и фототехники не относятся к машинным носителям.

Следующим пробелом является отсутствие законодательного определения «уничтожение» компьютерной информации. Такая ситуация порождает различное понимание того, следует ли считать информацию уничтоженной, если имеется возможность ее восстановления с помощью специальных программных средств, что имеет важное значение для квалификации. С.А. Пашин на этот вопрос отвечает положительно. Он пишет: «Имеющаяся у пользователя возможность восстановить уничтоженную информацию с помощью средств программного обеспечения или получить данную информацию от другого пользователя не освобождает виновного от ответственности». Сторонниками другой точки зрения является А. А. Матвеева, которая считает: «Под уничтожением информации признается не поддающаяся восстановлению потеря информации, в результате которой утрачивается возможность ее прочтения и использования». Буквальное толкование слова «уничтожение» предполагает полную утрату информации и невозможность ее восстановления[13].

Следовательно, возможность восстановления компьютерной информации специальными программными средствами не может пониматься как уничтожение в действующей ст. 272 УК РФ. Мы согласны с первой точкой зрения, и считаем, что утрата компьютерной информации при возможности ее восстановления с помощью специальных программных средств является уничтожением. Сторонники такого понимания понятия «уничтожение» приводят следующие аргументы: компьютерная информация была уничтожена без санкции собственника или ее владельца, а для восстановления утраченной компьютерной информации пользователь должен обладать специальными навыками, иметь специальные программные средства, или в ином случае вынужден обратиться к специалистам, что всегда требует дополнительных материальных затрат и времени. Думается, уголовный закон должен прежде всего защищать интересы потерпевших.

Таким образом, под уничтожением компьютерной информации следует понимать такое изменение ее состояния, при котором она фактически перестает существовать на машинном носителе, в каналах связи в силу утраты основных качественных признаков, а имеющаяся у пользователя возможность восстановить уничтоженную информацию с помощью средств программного обеспечения или получить данную информацию от другого пользователя не освобождает виновного от уголовной ответственности. В этой связи не вполне удачный термин «уничтожение» следует заменить словами «фактическая утрата компьютерной информации».

Под копированием компьютерной информации понимается создание ее копии на машинном носителе, в ЭВМ, системе ЭВМ или их сети. Другими словами под копированием понимают получение точного или относительно точного оригинала. В юридической литературе встречается и более широкий подход к понятию копирования, отождествляющий копирование информации с ее распространением и разглашением . Следует согласиться с Кочои С., который считает, что использование понятий «воспроизведение» и «распространение» из авторского права для раскрытия содержания понятия «копирование», используемого в ст. 272 УК РФ является некорректным, так как объекты преступлений, предусмотренных ст.ст. 146 и 272 УК РФ различны. Поэтому не случайно законодатель в диспозиции ст. 272 УК РФ использует термин «копирование», а не «воспроизведение», «распространение» или «разглашение».

Некоторые теоретики и практики едины во мнении, что копирование компьютерной информации от руки, заучивание и запоминание, копирование путем фотографирования текста с дисплея, а также считывание информации путем перехвата излучений ЭВМ, расшифровки шумов принтера и прочее, не входит в понятие «копирование», употребляемое в ст. 272 УК РФ. Такое положение на практике не защищает потерпевших. Потерпевшему абсолютно не важно, каким способом злоумышленник завладел сметной документацией, расчетами, над которыми трудился потерпевший в течение нескольких недель и т.д. Факт остается - информация, хранящаяся в компьютере, стала известна другому лицу в результате неправомерного доступа. В этой связи необходима более широкая трактовка понятия копирование, включая в него все способы создания точной или относительно точной копии оригинала. Такое понимание копирования компьютерной информации не будет противоречить действующей уголовно-правовой норме, записанной в ст. 272 УК РФ.

На основании изложенного, следует сделать вывод о необходимости существенного изменения диспозиции ст. 272 УК РФ. Суммируя указанные ранее предложения по изменению признаков объективной стороны состава преступления, предусмотренного ст. 272 УК РФ, часть первая указанной уголовно-правовой нормы, на мой взгляд, должна иметь следующее содержание: Ст. 272 УК РФ «Несанкционированный доступ к компьютерной информации». Часть 1. «Несанкционированный доступ к охраняемой законом компьютерной информации, то есть информации в форме доступной восприятию ЭВМ, повлекший фактическую утрату компьютерной информации, блокирование, дополнение, либо ее копирование, нарушение работы ЭВМ, системы ЭВМ или их сети,-».

Похожие работы

... определенной деятельностью, получило определенное образование. Главное, чтобы оно имело доступ к ЭВМ. ГЛАВА 3. ОСОБЕННОСТИ КВАЛИФИКАЦИИ ПРЕСТУПЛЕНИЙ СОВЕРШАЕМЫХ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ 3.1 Квалификация преступлений в сфере компьютерной информации, совершенных группой лиц по предварительному сговору и организованной группой Одним из квалифицирующих признаков состава преступления, ...

... доступ, то собственник сервера не идет в милицию, а нанимает хакера и «залатывает брешь» в защите. ГЛАВА 2. УГОЛОВНО-ПРАВОВАЯ ХАРАКТЕРИСТИКА ПРЕСТУПЛЕНИЙ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ 2.1. Неправомерный доступ к компьютерной информации В статье 272 Уголовного кодекса РФ предусмотрена ответственность за неправомерный доступ к компьютерной информации, охраняемой законом, т.е. информации на ...

... распространением на территории России глобальной сети Интернет. Так же необходимо осуществить следующие организационные и правовые меры: - по подбору в подразделения, занимающиеся расследованием преступлений в сфере компьютерной информации только специалистов имеющих исчерпывающие знания в данной области и дальнейшее постоянное и динамичное повышение их квалификации; - закрепить, в рамках ...

... с применением полиграфических компьютерных технологий? 10. Охарактеризуйте преступные деяния, предусмотренные главой 28 УК РФ «Преступления в сфере компьютерной информации». РАЗДЕЛ 2. БОРЬБА С ПРЕСТУПЛЕНИЯМИ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ ГЛАВА 5. КОНТРОЛЬ НАД ПРЕСТУПНОСТЬЮВ СФЕРЕ ВЫСОКИХ ТЕХНОЛОГИЙ 5.1 Контроль над компьютерной преступностью в России Меры контроля над ...

0 комментариев