Навигация

Создание, использование и распространение вредоносных программ для ЭВМ (ст. 273 УК)

2.2 Создание, использование и распространение вредоносных программ для ЭВМ (ст. 273 УК)

Непосредственным объектом этого преступления является неприкосновенность содержащейся в системе информации (программного обеспечения) от неправомерного воздействия.

Предмет преступления - вредоносная программа для ЭВМ, т.е. программа, приводящая к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, их системы или сети. Достаточно, если программа рассчитана хотя бы на единичное достижение этого результата1. Несанкционированное блокирование, модификация и т.д. означает достижение этого результата без разрешения владельца компьютерной системы и иного законного полномочия. Не охватывается составом этого преступления создание, использование и распространение программ, предназначенных для копирования информации с защищенных дискет в нарушение авторских прав. Такое копирование или модификация информации не может рассматриваться в качестве «несанкционированного», если осуществляется в соответствии с волей владельца компьютерной системы.

Продавцы программного обеспечения иногда снабжают программные пакеты специальной программой-»жучком», тестирующей состояние компьютерной системы покупателя и сообщающей автоматически (при регистрации или обновлении с помощью модема) продавцу сведения об используемых покупателем компьютерном оборудовании и программном обеспечении. Данная программа может рассматриваться в качестве вредоносной программы, предназначенной для несанкционированного копирования информации в случае, если покупателю не сообщается об этом свойстве программного продукта.

Объективную сторону преступления характеризует неправомерное действие - создание (включая изменение существующей программы) вредоносной программы, ее использование либо распространение такой программы или машинных носителей с такой (программой. Создание (включая изменение существующей программы) вредоносной программы означает любую деятельность, направленную на написание вредоносной программы. Создание вредоносной программы - не только творческая деятельность ее автора, но и техническая помощь, оказанная ему другими лицами. Созданием вредоносной программы будет и написание вредоносной программы, лишенной свойства новизны (например, известной раннее, но утраченной или недоступной создателю).

Создание программы является оконченным преступлением с момента получения «объективной формы представления совокупности данных и команд, предназначенных для функционирования ЭВМ и других компьютерных устройств». Указанная программа должна обладать способностью к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, их системы или сети[9].

Под использованием вредоносной программы понимается ее непосредственное использование для несанкционированного уничтожения, блокирования, модификации, копирования информации, нарушения работы ЭВМ, их системы или сети.

Распространение вредоносной программы означает как распространение ее с помощью средств связи, так и простую передачу ее другому лицу в любой форме (в том числе и в виде записи на бумаге).

Распространение машинных носителей вредоносной программы означает передачу носителя другому лицу, включая копирование или дозволение копирования программы на носитель другого лица.

Субъективная сторона этого преступления характеризуется прямым умыслом. Мотив и цель не являются признаками состава этого преступления и не влияют на его квалификацию.

Часть 2 ст. 273 УК предусматривает ответственность за те же деяния, повлекшие по неосторожности тяжкие последствия. Тяжесть последствий - оценочный признак, наличие которого устанавливается правоприменителем в каждом конкретном случае с учетом всех обстоятельств дела. Тяжкими последствиями могут быть признаны смерть человека, причинение вреда здоровью, реальная опасность технологической или военной катастрофы, дезорганизация работы транспорта или связи, причинение крупного имущественного ущерба и др. Часть 2 ст. 273 УК предусматривает ответственность лишь в случае причинения тяжких последствий по неосторожности. Если такие последствия причинены умышленно, содеянное квалифицируется по ч. 1 ст. 273

УК и по совокупности по статье УК, предусматривающей ответственность за умышленное причинение тяжких последствий.

2.3 Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети (ст. 274 УК)

Непосредственным объектом преступления являются общественные отношения, обеспечивающие правильную, безопасную эксплуатацию ЭВМ, их системы или сети.

Объективная сторона преступления характеризуется деянием (действием или бездействием), заключающимся в нарушении правил эксплуатации компьютерной системы или сети, последствием в виде существенного вреда и причинной связью между действием и последствием.

Под правилами эксплуатации компьютерной системы следует понимать как правила, которые могут быть установлены компетентным государственным органом, так и правила технической эксплуатации и правила работы с программами, установленные изготовителями ЭВМ и иного компьютерного оборудования, правила, установленные разработчиками программ, сетевыми администраторами, а также правила, установленные владельцем компьютерной системы или по его полномочию (например, последний может запретить служащим использование не прошедших проверку на «вирусы» дискет).

Нарушение правил эксплуатации компьютерной системы должно повлечь уничтожение, блокирование или модификацию охраняемой законом информации ЭВМ и, кроме того, существенный вред подлежащим правовой охране правам и интересам физических и юридических лиц, общества и государства. Таким образом, специфической чертой этого преступления является наличие двух уровней последствий. Существенный вред - оценочное понятие, устанавливаемое судом с учетом всех значимых обстоятельств конкретного дела.

Субъективная сторона преступления характеризуется как умышленной, так и неосторожной виной.

Субъект преступления - специальный: вменяемое лицо, достигшее возраста 16 лет, имеющее доступ к компьютерной системе или сети.

Часть 2 ст. 274 УК предусматривает ответственность за те же деяния, повлекшие по неосторожности тяжкие последствия (оценочный признак). В случае умышленного причинения тяжких последствий содеянное квалифицируется по ч. 1 ст. 274. УК и по совокупности - по норме, предусматривающей ответственность за умышленное причинение тяжких последствий. Если такой нормы в УК нет (например, лицо из хулиганских побуждений причинило крупный ущерб, дезорганизовав движение транспорта), содеянное полностью охватывается ч. 1 ст. 274 УК[10].

Похожие работы

... определенной деятельностью, получило определенное образование. Главное, чтобы оно имело доступ к ЭВМ. ГЛАВА 3. ОСОБЕННОСТИ КВАЛИФИКАЦИИ ПРЕСТУПЛЕНИЙ СОВЕРШАЕМЫХ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ 3.1 Квалификация преступлений в сфере компьютерной информации, совершенных группой лиц по предварительному сговору и организованной группой Одним из квалифицирующих признаков состава преступления, ...

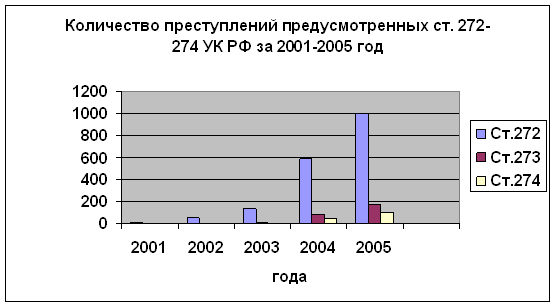

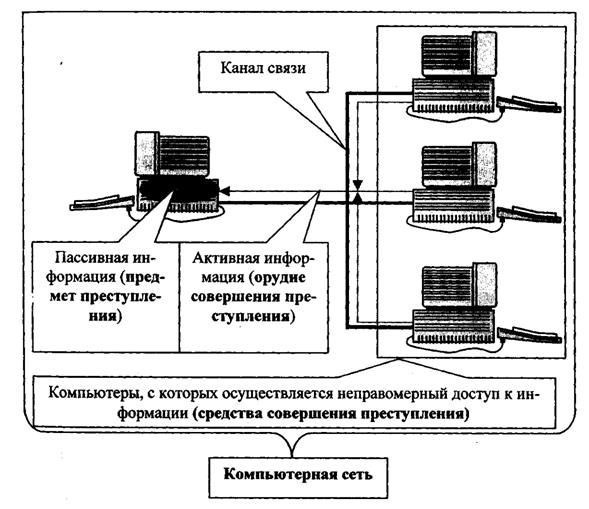

... доступ, то собственник сервера не идет в милицию, а нанимает хакера и «залатывает брешь» в защите. ГЛАВА 2. УГОЛОВНО-ПРАВОВАЯ ХАРАКТЕРИСТИКА ПРЕСТУПЛЕНИЙ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ 2.1. Неправомерный доступ к компьютерной информации В статье 272 Уголовного кодекса РФ предусмотрена ответственность за неправомерный доступ к компьютерной информации, охраняемой законом, т.е. информации на ...

... распространением на территории России глобальной сети Интернет. Так же необходимо осуществить следующие организационные и правовые меры: - по подбору в подразделения, занимающиеся расследованием преступлений в сфере компьютерной информации только специалистов имеющих исчерпывающие знания в данной области и дальнейшее постоянное и динамичное повышение их квалификации; - закрепить, в рамках ...

... с применением полиграфических компьютерных технологий? 10. Охарактеризуйте преступные деяния, предусмотренные главой 28 УК РФ «Преступления в сфере компьютерной информации». РАЗДЕЛ 2. БОРЬБА С ПРЕСТУПЛЕНИЯМИ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ ГЛАВА 5. КОНТРОЛЬ НАД ПРЕСТУПНОСТЬЮВ СФЕРЕ ВЫСОКИХ ТЕХНОЛОГИЙ 5.1 Контроль над компьютерной преступностью в России Меры контроля над ...

0 комментариев