Навигация

Познавательная деятельность в Интернете. Хакинг

2.1 Познавательная деятельность в Интернете. Хакинг

Интернет и WWW предоставляют множество возможностей осуществления познавательной деятельности посредством, например, гипертекстовой навигации. Отдельной познавательной задачей может выступать выяснение организации работы Интернета как конгломерата взаимосвязанных компьютерных сетей, закономерностей хранения, сортировки, индексирования и пересылки информационных массивов, реализации поисковых механизмов и процедур, функционирования обеспечивающих такую работу информационных протоколов, телекоммуникационных устройств и программ и т.п. Профессиональные знания такого рода - удел специалистов по информационным и коммуникационным технологиям, а гипертрофированное (далеко выходящее за пределы профессиональной необходимости) увлечение поиском и применением таких знаний характеризует личностную трансформацию, известную как хакерство.

Посвященных данному феномену психологических исследований практически нет, широко известна лишь мифология хакеров, созданная главным образом журналистами. Масс-медиа предлагают считать наиболее характерными действиями хакеров разработку и распространение компьютерных вирусов, взлом и выведение из строя электронных систем защиты информационных массивов или совершение краж (информации, денежных средств и т.п.) с помощью компьютерных сетей, а наиболее бросающимися в глаза психологическими особенностями хакеров - асоциальность, ограниченность интересов, фанатизм. По-видимому, представленная в популярных изданиях точка зрения на хакерство как на однозначно негативное направление личностного развития является односторонней.

Для обоснования высказанного мнения обратимся к истории хакерства. Одним из первых заговорил о хакерах Дж. Вейценбаум (1982) - он назвал их одержимыми программистами, которых отличают высокий профессионализм, стремление к овладению знаниями и неослабевающий интерес к своей работе. Он же отметил типичную для них внутреннюю мотивацию деятельности: они пишут программы, поскольку им нравится сам процесс работы с компьютером, предоставляющем программисту возможность творить свой собственный мир: Программист вычислительных машин - творец миров, в которых он сам является единственным законодателем." (Вейценбаум, 1982, с.160). Современные исследователи также подчеркивают, что для суперпрограммистов. работа с компьютером подчинена внутренней мотивации, а при назывании образных ассоциаций, которые вызывает у них компьютер, доминируют образы, связанные с творением новой реальности или "особого мира" (Долныкова, Чудова, 1998). Нередко можно услышать мнение, что все наиболее удачные и полезные идеи в области программного обеспечения были в свое время выдвинуты и безукоризненно реализованы именно хакерами.

При всей очевидной интернациональности хакерской деятельности можно говорить и о некоторых социокультурных особенностях. Применительно к России такого рода особенности могут быть связаны с последствиями "железного занавеса" и состоянием российской экономики (Surgeon, 1996). В прежние времена нельзя было приобрести "западные" программные продукты - чтобы получить возможность работать с ними, приходилось их взламывать. Таким образом, складывалась ситуация неявного поощрения хакинга государством - общим работодателем всех программистов. В настоящее время ситуация в чем-то сходна: поскольку сравнительно немногие люди или организации в России покупают лицензионные диски с текстовыми редакторами, играми или графическими пакетами, то дешевые CD c взломанными программами пользуются большим спросом, и тем самым есть работа для компьютерных пиратов и. в нашей стране, и за рубежом.

На смену одержимым программистам пришли новые поколения хакеров, которые и стали популярным сюжетом средств массовой информации. В массовом сознании сложилось несколько образов хакеров, которые лишь частично перекрываются. Примерами могут служить мстительный составитель компьютерных вирусов, задавшийся целью вывести из строя компьютеры и системы своих явных или вымышленных недругов; любознательный подросток, с легкостью преодолевающий все препятствия в блужданиях по Сети и случайно ставящий мир на грань краха; удачливый жулик, сумевший (вариант: чуть-чуть не сумевший) перехитрить самые современные охранные системы; благородный Робин Гуд, противостоящий злоумышленникам и возвращающий информационно обездоленным людям скрытую от них информацию; гениальный злодей, упорно ищущий способ установить господство над миром посредством взаимосвязанных компьютеров и информационных систем, и т.д. Поскольку во всех случаях речь идет о натурах незаурядных и во многом таинственных, то в подростковой среде сложилось представление о хакерстве как о привлекательном и модном стиле поведения (Voiskounsky e.a., в печати).

Видоизменилось не только представление о хакерах, но и содержание их деятельности. Умелые и многознающие компьютерные "маги", как их часто называют (см.: Букин и Букин, 1997a, 1997b), по-прежнему верны правилу, выраженному Ш.Текл (Turkle, 1984) следующим образом: нелегальный хакерский поступок должен быть совершен простыми или даже элементарными средствами, но требующими огромных знаний и высокого мастерства. Однако наряду с магами - фанатичными знатоками всего, что относится к информационным технологиям, - хакерами стали себя именовать новички сравнительно низкой квалификации. При наличии общедоступного специализированного инструментария - например, "пособия по хакингу" вместе с набором программ для тестирования и взлома систем защиты, - почти любой "продвинутый" пользователь Интернета способен .вооружиться. и .поохотиться. на плохо защищенную информацию. Таким образом, достичь привлекательного для хакера результата можно психологически различающимися способами: самостоятельно разработать оригинальный метод атаки на систему защиты программных продуктов или сайтов либо действовать неоригинально и применить готовую технологию взлома.

Итак, современные хакеры различаются по степени оригинальности действий и применяемых ими орудий. Широко распространена и классификация хакеров по способу деятельности - обычно различаются Software хакеры (взламывают программное обеспечение), фрикеры (телефонные хакеры) и сетевые хакеры (взламывают защиту серверов Интернета). Среди фрикеров выделяется подгруппа кардеров - взломщиков. банковских кредитных карточек. Эта прослойка, по-видимому, довольно немногочисленна, поскольку такого рода деятельность требует глубоких познаний в области радиоэлектроники и программирования микросхем (Surgeon, 1996). Сами хакеры любят подчеркивать свое отличие от крэкеров взломщиков систем безопасности: Большинство crackerов являются довольно посредственными хакерами. Своего рода легальными крэкерами являются т.н. самураи - гениальные подростки, чьими услугами пользуются различные партии, принимающие участие в предвыборной борьбе, адвокаты, занимающиеся защитой чьих-то авторских прав, и многие другие, кому необходимо на законных основаниях залезть в какую-нибудь систему.

Можно классифицировать хакеров и по критерию квалифицированности. Так, умелые профессиональные хакеры часто специализируются в конкретных областях (фрикинг, хакинг, кардинг и т.д.), хотя при этом стараются не терять квалификацию и в других сферах деятельности, они совершенствуют свои знания и готовы применять их бескорыстно, хотя не отказываются от заказов. В то же время т.н. wannabee (хочубытькак), или "любители низкой квалификации ринулись читать компьютерные книжки и щеголять жаргонными словечками., при этом не понимая самой сути культуры и психологии хакеров, но пытаясь поднять свой престиж среди сверстников. В нашей работе (Смыслова, 1998) показано, что можно отделить от умелых, высокоинтеллектуальных, внутреннемотивированных хакеров группу малоквалифицированных подростков, для которых привлекательной кажется сама принадлежность к модному течению.

Согласно предлагаемым самими хакерами оценкам, их деятельность подчиняется не только познавательной мотивации (поработать на более мощном компьютере, или посмотреть, как работает та или иная программа., или узнать больше о новых операционных системах и т.п.) ее они называют чаще всего, - но и целому ряду других мотивов, среди которых корысть (в которой хакеров постоянно обвиняют), стремление - в формулировке Р. Фарра рассчитаться с работодателем, добиться признания своих способностей, выразить себя, стать лучшим среди хакеров, добиться уважения, проявить себя, получить от общества то, что оно задолжало, доказать свое превосходство над компьютерами. Едва ли правомерно утверждать, что наличествует некая типичная хакерская мотивация. По словам Р. Мейера, вполне может статься, что получившие известность хакеры вовсе не обязательно типичны; возможно, типичный хакер - тот, о котором почти ничего не известно (Meyer, б/г).

Иерархия мотивационных образований занимает одно из ведущих мест в формировании личности. Если рассмотреть приведенный выше и, наверное, заведомо не полный набор актуальных мотивов и мотивировок, побуждающих деятельность хакеров, то следует сделать вывод, что в плане направления психического развития они амбивалентны (кроме разве что мотивов стяжательства или мести). В самом деле, и познавательный мотив, и мотив самовыражения вполне могут способствовать и позитивной в социальном плане, и негативной трансформации личности. Тем самым вне своих крайних проявлений (как-то преступных действий) хакерство не является негативной личностной аномалией.

Повсеместно принятого определения феномена хакерства до сих пор нет; обычно выделяют разные аспекты этой проблемы, причем определения варьируют от социально одобряемых (энтузиаст, специалист, профессионал) до таких, в которых явствуют асоциальные черты (преступник, взломщик, вор). По мнению Дж. Маркофа и К. Хефнер (1996), хакеры - это, как правило, люди с какими-либо недостатками: упоминаются излишняя полнота, детство в неполной семье, знакомство с наркотиками, отсутствие полноценного общения со сверстниками и со взрослыми и т.д. Если это действительно так, то может быть высказано предположение, согласно которому увлечение информационными технологиями и хакинг служат компенсацией (или гиперкомпенсацией) недостаточного общения с близкими взрослыми и сверстниками, неприятия в референтной группе, недостатка самоуважения. Для обоснования остановимся на рассмотрении общепринятых допущений об интеллектуальности и изначальной асоциальности хакеров.

Редко кто отрицает, что хакеры обладают развитым интеллектом. Между тем в публикациях (Маркоф, Хефнер, 1996) встречаются описания не слишком интеллектуальных и в то же время удачно занимающихся хакингом субъектов. В нашем исследовании (Смыслова, 1998) также было обнаружено, что среди 62 испытуемых - студентов и выпускников технических ВУЗов, признававших себя хакерами или имевших репутацию хакеров - 9 человек (13% выборки) обладали средним уровнем интеллекта (т.е. были способны решить 50-75% задач в предложенном им тесте). В этой связи может быть высказано мнение, что недостаточное развитие у части хакеров интеллектуальной сферы как бы .компенсируется. волевой сферой: с одной стороны, высокоразвитый интеллект обеспечивает хакеру быстрое и эффективное достижение желаемого результата, а с другой стороны, менее способные хакеры добиваются сопоставимых результатов, действуя в лоб, для чего необходимы воля, терпение и настойчивость. Подобная компенсация представляется продуктивным психологическим механизмом, способным стать основой и позитивных, и негативных преобразований личности. Достаточно сказать, что даже из бытовых наблюдений известно, сколь часто низкое или среднее развитие интеллекта не компенсируется ни настойчивостью, ни волей.

Расхожим местом стало убеждение о полной асоциальности хакеров: они одиноки и не понимают других, лишены эмпатийности в общении, не сопереживают своим собеседникам, не умеют завязывать контакты, а при реализации хакерских замыслов не отдают себе отчета в последствиях - простаивающих компьютерах, безвозвратно утерянных файлах, оторванных друг от друга и от своего дела людях. Если это действительно так, то речь может идти о недостаточной выраженности потребности в общении; о несформированности коммуникативных навыков (в частности, навыков установления и поддержания контакта); о неспособности занять в диалоге позицию собеседника - т.н. децентрации, о которой писал Ж. Пиаже; об инфантилизме как неготовности понимать последствия своих поступков; о несформированности моральной сферы личности; об индивидуальной системе ценностей, расходящейся с общепринятой и т.п.

Однако многие данные противоречат тезису об асоциальности. Во-первых, хакеры нередко проявляют феноменальные коммуникативные навыки (что правильнее было бы назвать социальной инженерией), в том числе способность к децентрации. Примерами могли бы служить многие хакеры, в частности, наиболее прославившийся из них Кевин Митник: застенчивый и неуклюжий подросток с легкостью входил в доверие и .заговаривал зубы. осуществляющим техническую поддержку компьютерных систем специалистам, сотрудникам спецслужб и охранникам.

Во-вторых, даже самые малообщительные хакеры довольно активно взаимодействуют между собой, а зачастую объединяются в группы (команды, тимы) - и неформальные, и формальные, причем в последнем случае - с четким распределением ролей и выверенными до мельчайших квантов времени согласованными действиями. Сами хакеры предпочитают характеризовать свои объединения как андерграунд или Система. При этом андерграунд состоит из нескольких субкультур и не является однородным. Субкультуры, или идиокультуры - определяемые Г. Файном как система знаний и представлений, ... разделяемых членами группы, связанной взаимодействием, к которым они могут апеллировать и которые служат основой для дальнейшего - зафиксированы в периодическом сетевом издании. Жаргон хакера, в котором описаны история хакерства, сопутствующие легенды и предания; представление об этом издании можно получить по книге Новый словарь хакера. (Рэймонд, 1996).

По интенсивности внутригрупповых контактов и заботе о сохранении своей специфической культуры хакеры, видимо, не отличаются от других современных течений андерграунда (о психологических особенностях которых, впрочем, известно весьма мало). Тем самым неверно было бы говорить об асоциальности хакеров в психологическом плане им, как и представителям других течений андерграунда, по-видимому, комфортно в своем сообществе, внутри избранной идиокультуры. При этом не выглядит ошибочным тезис об антиобщественной (или, во всяком случае, своеобразной) системе ценностей, принятой в данном андерграунде.

Однако то же самое может быть сказано по поводу почти любого направления андерграунда, и современное общество проявляет все большую долю толерантности, пытаясь понять и инкорпорировать ценности и модусы поведения, выработанные идиокультурными меньшинствами, что гораздо сложнее, нежели просто оттолкнуть их. Более того, сообщества наших современников, ускользнувших из-под надзора социальных институтов (для подобного ускользания вполне годятся информационные технологии) становятся все более многолюдными и должны быть признаны все менее маргинальными (Иванов, 1999).

Хакеры вовсе не асоциальны в попытках заявить обществу о своем существовании и праве влиять на происходящие в мире события если не понимать асоциальность в охранительном смысле: как преступное несогласие с установленным ходом событий. Активное желание воздействовать на направление общественного развития характеризует многие течения андерграунда, и в этом плане хакеры не составляют исключение. Поэтому, в частности, они время от времени предпринимают громкие акции; по мнению Т. Джордана и П. Тейлора, хакерское сообщество не смогло бы состояться в отрыве от средств массовой информации: хакерам необходимо, чтобы о них было известно в довольно широких кругах, Можно упомянуть недавнюю массовую. акцию российских, сербских, а впоследствии и китайских хакеров, предпринятую в качестве протеста против бомбежек авиацией НАТО территории Югославии: хакеры объявили кибер-войну НАТО и веб-сайтам, предположительно принадлежащим Министерству обороны США. Наступление на НАТО приняло две основные формы: нелегальный доступ на отдельные серверы и рассылка спама по американским серверам с целью добиться их перегрузки (Diederich, 1999; Boodhoo, 1999).

Согласно распространенному мнению, в акции "отмщения агрессору" приняли участие главным образом неискушенные в политике и недостаточно квалифицированные во взломе информационных систем подростки (Лейбов, 1999). Квалифицированные хакеры, не принимавшие участия в подобных акциях, тем не менее с любопытством следили за ними, оценивая пути будущих трансформаций общества. Один из них в беседе с нами отметил, что современные информационные технологии постепенно сформируют новый тип личности: вместо пассивного винтика в государственной системе и маленького человека появится новый человек с планетарным стилем мышления - самостоятельный, свободный, независимый, с высокоразвитым интеллектом и умеющий добиваться поставленных целей. Число таких людей увеличивается, и .они постепенно учатся объединяться и работать вместе., поэтому есть все основания считать, что они рано или поздно займут видное место в мировой политике в качестве тайной или явной силы., реализовав тем самым .многовековую мечту о квалифицированном и умном правлении.

Таким образом, как можно предположить, хакеры пытаются воздействовать на желательные для них направления трансформации общества, действуя доступными им способами и применяя те методы, которыми они владеют лучше всего. Это подтверждает наше представление о том, что в психологическом плане хакеры не асоциальны, а хакерство как увлеченность познавательной стороной применения информационных технологией не является негативным направлением личностного развития. Те трансформации личности, которые предположительно характеризуют хакеров, являются амбивалентными - если исключить поистине крайние формы хакерства, граничащие с фанатизмом. Последний и есть по сути основной результат негативного развития, в чем бы ни выражался фанатизм.

Похожие работы

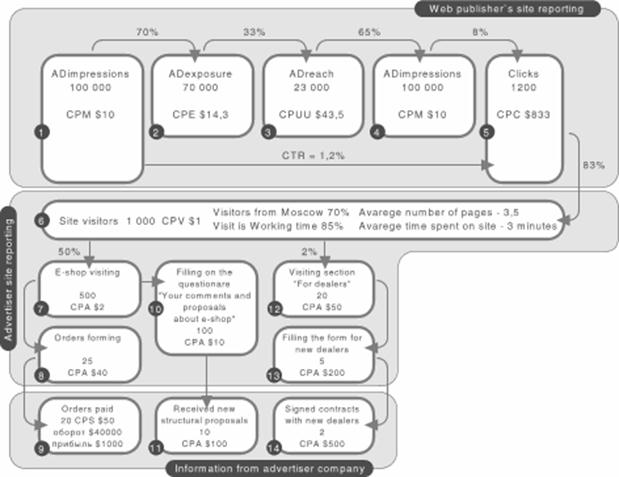

... )ЭКОНОМИЧЕСКИЙ ФАКУЛЬТЕТ Кафедра экономики и управления ОТЗЫВ РУКОВОДИТЕЛЯ ДИПЛОМНОГО ПРОЕКТА На дипломный проект студента Механова Евгения Вячеславовича, выполненный на тему “Анализ эффективности рекламы ПО «ХимСтальКомплект» в сети Интернет”. Дипломный проект полностью выполнен в соответствии с индивидуальным заданием на дипломный проект. Первая глава дипломного проекта является довольно ...

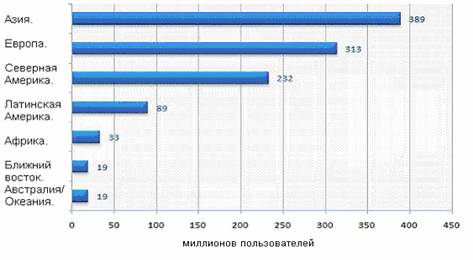

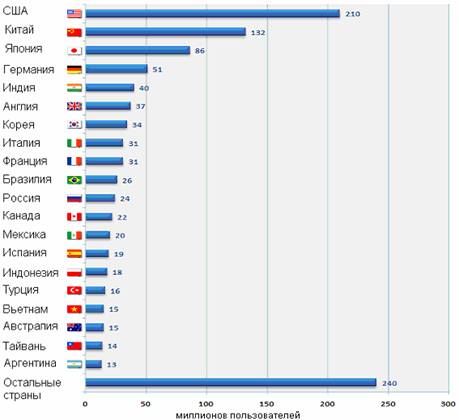

... и развиваться. Отсюда увеличение объема производства и объема продаж имеет смысл постольку, поскольку просматривается удовлетворительный финансовый результат хозяйствования. 1.3. Особенности развития и целевая аудитория сети интернет в России В 1961 году Defence Advanced Research Agensy (DARPA) по заданию министерства обороны США приступило к проекту по созданию экспериментальной сети под ...

... ответственных лиц за предоставление конкретных видов информации через сеть Интернет. В противном случае разрыв в уровне использования интернет-технологий в регионах сохранится. Заключение Подводя итоги анализа взаимодействия Интернета и политики в современном мире, можно сделать вывод о том, что на сегодняшний день Интернет технологии предоставляют политической сфере грандиозные возможности, ...

... . 4. Содержание и тех. поддержка Бизнес-портала Содержание и тех. поддержка Бизнес-портала подразумевает непосредственное ведение бизнеса в сети Интернет. Основным источником дохода является предоставление услуг по размещению информации об организациях на бизнес-портале. Второстепенными источниками дохода являются оказание услуг по размещению баннеров на бизнес-портале и созданию WEB-сайтов. Вывод ...

0 комментариев