Навигация

ПРОСТОТА И ОДНОРОДНОСТЬ АРХИТЕКТУРЫ

3.3.7. ПРОСТОТА И ОДНОРОДНОСТЬ АРХИТЕКТУРЫ.

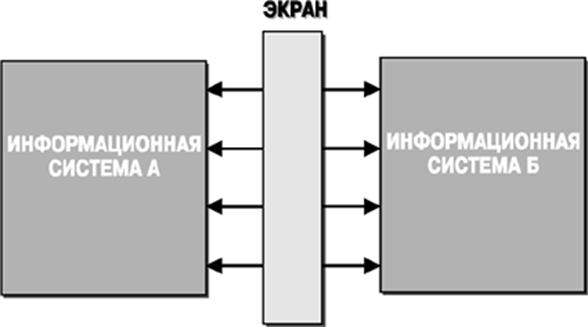

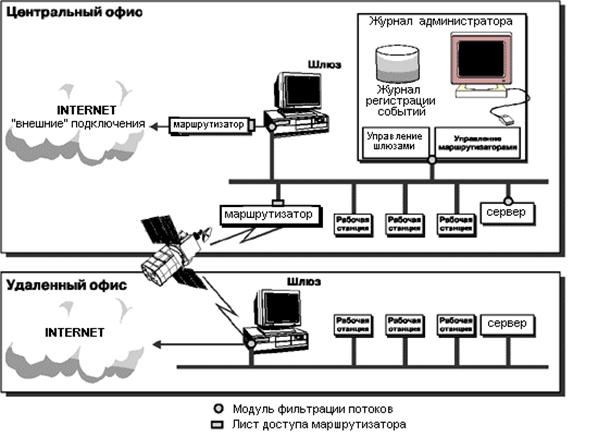

Важнейшим аспектом информационной безопасности является управляемость системы. Управляемость - это и поддержание высокой доступности системы за счет раннего выявления и ликвидации проблем, и возможность изменения аппаратной и программной конфигурации в соответствии с изменившимися условиями или потребностями, и оповещение о попытках нарушения информационной безопасности практически в реальном времени, и снижение числа ошибок администрирования, и многое, многое другое.

Наиболее остро проблема управляемости встает на клиентских рабочих местах и на стыке клиентской и серверной частей информационной системы. Причина проста - клиентских мест гораздо больше, чем серверных, они, как правило, разбросаны по значительно большей площади, их используют люди с разной квалификацией и привычками. Обслуживание и администрирование клиентских рабочих мест - занятие чрезвычайно сложное, дорогое и чреватое ошибками. Технология Intranet за счет простоты и однородности архитектуры позволяет сделать стоимость администрирования клиентского рабочего места практически нулевой. Важно и то, что замена и повторный ввод в эксплуатацию клиентского компьютера могут быть осуществлены очень быстро, поскольку это “клиенты без состояния”, у них нет ничего, что требовало бы длительного восстановления или конфигурирования.

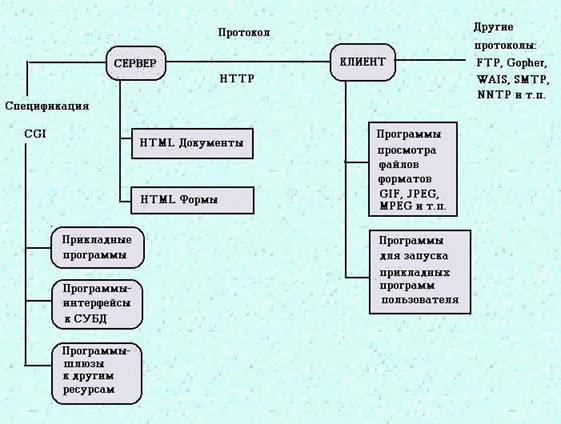

На стыке клиентской и серверной частей Intranet-системы находится Web-сервер. Это позволяет иметь единый механизм регистрации пользователей и наделения их правами доступа с последующим централизованным администрированием. Взаимодействие с многочисленными разнородными сервисами оказывается скрытым не только от пользователей, но и в значительной степени от системного администратора.

Задача обеспечения информационной безопасности в Intranet оказывается более простой, чем в случае произвольных распределенных систем, построенных в архитектуре клиент/сервер. Причина тому - однородность и простота архитектуры Intranet. Если разработчики прикладных систем сумеют в полной мере воспользоваться этим преимуществом, то на программно-техническом уровне им будет достаточно нескольких недорогих и простых в освоении продуктов. Правда, к этому необходимо присовокупить продуманную политику безопасности и целостный набор мер процедурного уровня.

3.4. PGP.

Алгоритмы шифрования реализуются программными или аппаратными средствами. Есть великое множество чисто программных реализаций различных алгоритмов. Из-за своей дешевизны (некoторые и вовсе бесплатны), а также все большего быстродействия процессоров ПЭВМ, простоты работы и безотказности они весьма конкурентоспособны.

Нельзя не упомянуть пакет PGP (Pretty Good Privacy, автор Philip Zimmermann), в котором комплексно решены практически все проблемы защиты передаваемой информации. Применены сжатие данных перед шифрованием, мощное управление ключами, вычисление контрольной функции для цифровой подписи, надежная генерация ключей.

В Internet фактическим стандартом шифрования является программа PGP (Pretty Good Privacy), разработанная в 1991 году Филиппом Циммерманом. PGP позволяет зашифровывать сообщения так, чтобы только получатели могли их прочесть, или ставить на них цифровые подписи так, чтобы можно было убедиться в подлинности автора. В настоящий момент программа доступна на платформах UNIX, DOS, Macintosh и VAX. PGP свободно распространяется по Internet для некоммерческих пользователей вместе с 75-страничным справочным руководством. Кроме того, последняя версия PGP 2.6.6 можно приобрести в MIT.

PGP работает следующим образом. У каждого пользователя имеется два ключа: секретный ключ и открытый ключ. Секретный ключ он оставляет в тайне, а открытый сообщает всем своим приятелям. При помощи каждого из ключей можно прочитать сообщение, зашифрованное при помощи другого. Если ваши коллеги хотят послать вам конфиденциальное сообщение, они могут воспользоваться вашим открытым PGP-ключом; при помощи секретного ключа оно может быть расшифровано. Если же вы хотите поставить цифровую подпись, в этом вам поможет секретный ключ; при этом у получателя обязательно должен быть экземпляр открытого ключа.

PGP предназначена, в первую очередь, для защиты электронной почты, хотя ее целиком можно использовать и для защиты файлов на жестком диске. Особенно привлекательными чертами PGP есть многочисленные plug-ins для популярных почтовых программ, таких как Eudora, Netscape и Outlook. Plug-ins настраивают PGP для этих программ и дополняют их некоторыми приятными мелочами, такими, как дополнительная кнопка панели инструментов. Иконка в правом нижнем углу (tray), всплывающая панель инструментов (floating toolbox) и меню правой клавиши мышки (right-click menu) в PGP необычайно логично и удобно продуманы. Поэтому она очень проста в управлении.

Как только вы создали свои ключи для шифрования, можете соединиться с одним из PGP-серверов и разместить в нем свой открытый ключ. С этого момента каждый, кто хочет, может послать вам электронную почту в зашифрованном виде. Если вы используете преимущественно одну и ту же почтовую программу, шифрование и дешифрование будет не сложнее простого нажатия кнопки. Если же вы используете разные программы, достаточно будет забрать письмо в буфер и дать команду шифровать в буфере. После этого можно вернуть письмо в почтовую программу и отослать.

PGP особенно быстродейственна при пересылке зашифрованной информации пользователям Mac. Опция Smart Binary новых версий облегчает пересылку зашифрованных писем из Mac на Windows (и в обратном направлении).

Можно столкнуться с системой защиты PGP в программе, которая называется Nuts & Bolts, производство Helix Software. Это та же программа, только PGP – более новая версия. Network Associates поглотила Helix и завладела правами на продукт. Новая версия PGP for Personal Privacy – совместима с предыдущими версиями, в том числе Nuts & Bolts. В целом Pretty Good Privacy – это приятная и удобная в работе программа.

![]()

Основные команды PGP

pgp –kg Создать два ключа и вашу связку отрытых ключей.

Pgp –kx [a] имя_пользователя Извлечь ключ (например, ваш открытый ключ)

из связки ключей, чтобы передать его кому-нибудь еще.

Pgp –ka имя_файла Добавить чей-либо ключ в связку.

Pgp –e имя_файла получатель/получатели Зашифровать файл так, чтобы только определенные

пользователи могли его прочитать (для этого необходимо иметь копию

соответствующих отрытых ключей).

Pgp –es имя_файла получатель/получатели Зашифровать файл и поставить цифровую подпись.

Pgp –s имя_файла Поставить цифровую подпись.

(Создается двоичный файл, который не так просто переслать по почте;

получателям необходимо воспользоваться PGP).

Pgp –sa имя_файла Поставить цифровую подпись и сохранить

результат как ASCII-текст. (Просто пересылается по сети, но также требует PGP для прочтения).

Pgp зашифрованный_файл Проверить подпись на зашифрованном файле.

Pgp зашифрованный_файл расшифрованный_файл Расшифровать присланный файл.

Похожие работы

... для реализации технологии Intranet.РАЗРАБОТКА СЕТЕВЫХ АСПЕКТОВ ПОЛИТИКИ БЕЗОПАСНОСТИ Политика безопасности определяется как совокупность документированных управленческих решений, направленных на защиту информации и ассоциированных с ней ресурсов. При разработке и проведении ее в жизнь целесообразно руководствоваться следующими принципами: • невозможность миновать защитные средства; • ...

... согласно Закону привлекаются к ответственности в зависимости от нанесенного ущерба от административной ответственности до лишения свободы сроком до 10 лет. МЕТОДИКА ЗАЩИТЫ ИНФОРМАЦИИ В ЛОКАЛЬНЫХ ВЫЧИСЛИТЕЛЬНЫХ СЕТЯХ ОБРАЗОВАТЕЛЬНОГО УЧРЕЖДЕНИЯ МВД РФ. 3.1.Политика безопасности КЮИ МВД РФ. Под политикой безопасности понимается совокупность документированных управленческих решений, направленных ...

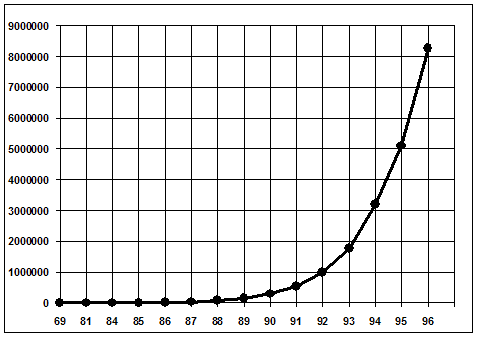

... финансирование - лишь небольшая часть поступающих средств, т.к. все более заметной становится "коммерциализация" сети (80-90% средств поступает из частного сектора). 2. Проблемы защиты информации Internet и информационная безопасность несовместны по самой природе Internet. Она родилась как чисто корпоративная сеть, однако, в настоящее время с помощью единого стека протоколов TCP/IP и единого ...

... питания, уничтожители бумажных документов Заключение Цель курсового исследования достигнута путём реализации поставленных задач. В результате проведённого исследования по теме "Методы защиты информации в телекоммуникационных сетях" можно сделать ряд выводов: Проблемы, связанные с повышением безопасности информационной сферы, являются сложными, многоплановыми и взаимосвязанными. Они ...

0 комментариев