Навигация

Защита информации в глобальной сети

ПЛАН.

Введение.

Защита информации в глобальной сети.

1. Проблема защиты информации.

2. Информационная безопасность и информационные технологии.

3. Средства защиты информации.

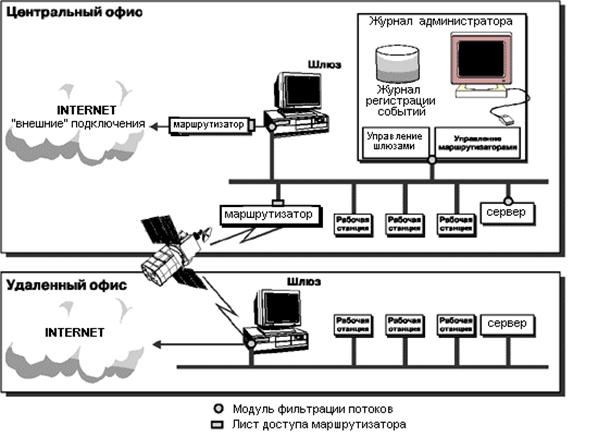

3.1. Solstice Firewall-1.

3.1.1. Назначение экранирующих систем и требования к ним.

3.1.2. Структура системы Solstice Firewall-1.

3.1.3. Пример реализации политики безопасности.

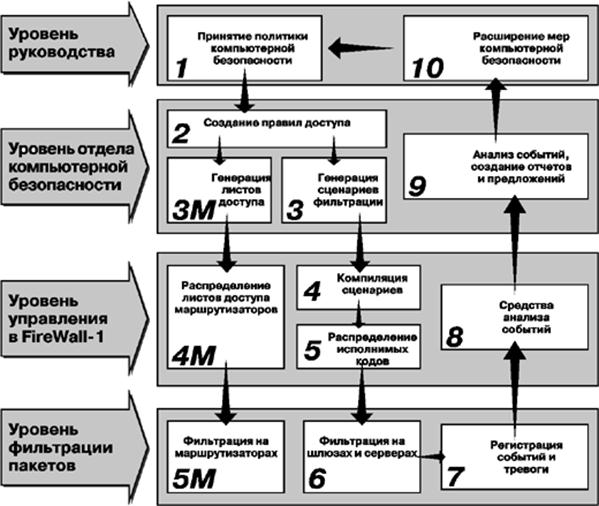

3.1.4. Управление системой Firewall-1.

3.1.5. Еще один пример реализации политики безопасности.

3.1.6. Аутентификация пользователей при работе с FTP.

3.1.7. Гибкие алгоритмы фильтрации UDP–пакетов, динамическое экранирование.

3.1.8. Язык программирования. Прозрачность и эффективность.

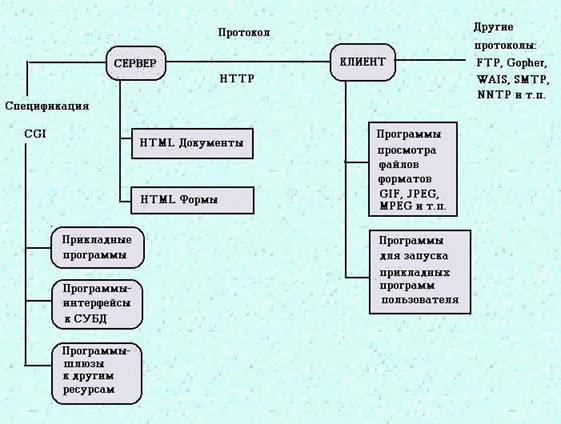

3.2. Ограничение доступа в WWW серверах.

3.2.1. Ограничения по IP–адресам.

3.2.2. Ограничения по идентификатору получателя.

3.3. Информационная безопасность в Intranet.

3.3.1. Разработка сетевых аспектов политики безопасности.

3.3.2. Процедурные меры.

3.3.3. Управление доступом путем фильтрации информации.

3.3.4. Безопасность программной среды.

3.3.5. Защита Web–серверов.

3.3.6. Аутентификация в открытых сетях.

3.3.7.Простота и однородность архитектуры.

3.4. PGP.

3.5. Blowfish.

3.6. Kerberos.

4. Виртуальные частные сети (VPN).

4.1. Совместимость.

4.2. Безопасность.

4.3. Доступность.

4.4. Управляемость.

4.5. Архитектура VPN.

Заключение.

ВВЕДЕНИЕ.

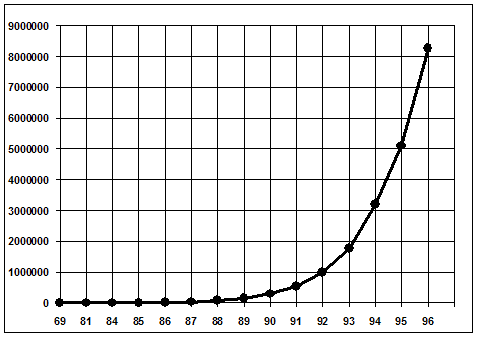

Internet - глобальная компьютерная сеть, охватывающая весь мир. Сегодня Internet имеет около 15 миллионов абонентов в более чем 150 странах мира. Ежемесячно размер сети увеличивается на 7-10%. Internet образует как бы ядро, обеспечивающее связь различных информационных сетей, принадлежащих различным учреждениям во всем мире, одна с другой.

Если ранее сеть использовалась исключительно в качестве среды передачи файлов и сообщений электронной почты, то сегодня решаются более сложные задачи распределеного доступа к ресурсам. Около двух лет назад были созданы оболочки, поддерживающие функции сетевого поиска и доступа к распределенным информационным ресурсам, электронным архивам.

Internet, служившая когда-то исключительно исследовательским и учебным группам, чьи интересы простирались вплоть до доступа к суперкомпьютерам, становится все более популярной в деловом мире.

Компании соблазняют быстрота, дешевая глобальная связь, удобство для проведения совместных работ, доступные программы, уникальная база данных сети Internet. Они рассматривают глобальную сеть как дополнение к своим собственным локальной сетям.

Фактически Internet состоит из множества локальных и глобальных сетей, принадлежащих различным компаниям и предприятиям, связанных между собой различными линиями связи. Internet можно представить себе в виде мозаики сложенной из небольших сетей разной величины, которые активно взаимодействуют одна с другой, пересылая файлы, сообщения и т.п.

При низкой стоимости услуг (часто это только фиксированная ежемесячная плата за используемые линии или телефон) пользователи могут получить доступ к коммерческим и некоммерческим информационным службам США, Канады, Австралии и многих европейских стран. В архивах свободного доступа сети Internet можно найти информацию практически по всем сферам человеческой деятельности, начиная с новых научных открытий до прогноза погоды на завтра.

Кроме того Internet предоставляет уникальные возможности дешевой, надежной и конфиденциальной глобальной связи по всему миру. Это оказывается очень удобным для фирм имеющих свои филиалы по всему миру, транснациональных корпораций и структур управления. Обычно, использование инфраструктуры Internet для международной связи обходится значительно дешевле прямой компьютерной связи через спутниковый канал или через телефон.

Электронная почта - самая распространенная услуга сети Internet. В настоящее время свой адрес по электронной почте имеют приблизительно 20 миллионов человек. Посылка письма по электронной почте обходится значительно дешевле посылки обычного письма. Кроме того сообщение, посланное по электронной почте дойдет до адресата за несколько часов, в то время как обычное письмо может добираться до адресата несколько дней, а то и недель.

В настоящее время Internet испытывает период подъема, во многом благодаря активной поддержке со стороны правительств европейских стран и США. Ежегодно в США выделяется около 1-2 миллионов долларов на создание новой сетевой инфраструктуры. Исследования в области сетевых коммуникаций финансируются также правительствами Великобритании, Швеции, Финляндии, Германии.

Однако, государственное финансирование - лишь небольшая часть поступающих средств, т.к. все более заметной становится "коммерцизация" сети (80-90% средств поступает из частного сектора).

Новые границы киберпространства открывают широкие возможности для новшеств, деловой активности и извлечения прибыли. Но есть у интерактивного мира и другая сторона - снижение степени безопасности корпораций. Сеть Internet породила нелегальный рынок, где сбывается информация, составляющая коммерческую тайну корпораций. По оценкам правоохранительных органов, интерактивные преступники ежегодно крадут информацию более чем на 10 млрд. долл. Однако закон до сих пор проигрывает в сражении с ними. Киберворы пользуются преимуществами, которые дает им система защиты Internet, включая свободно распространяемые алгоритмы шифрования с открытым ключом и анонимные узлы ретрансляции электронной почты. Эти средства служат укрытием для торговцев похищенной информацией во всем мире. Степень риска для корпораций повышается независимо от того, работают они по Internet или нет. Угрозу представляет не только возможность проникновения в корпоративную сеть через брандмауэр, но и само становление интерактивного рынка корпоративных данных, которые могут быть украдены и собственными сотрудниками компании.

Нелегальная деятельность по сети изменила лицо корпоративной службы безопасности. Раньше мог исчезнуть один ящик секретных сведений. Теперь же нетрудно скопировать и отправить по электронной почте эквивалент сотен таких ящиков. Все, что для этого требуется, - один хакер. В тот же вечер все сообщество хакеров будет в курсе дела. В число нелегально продаваемой и покупаемой информации входят номера талонов на телефонные переговоры, выдаваемых компаниями междугородной связи , коды подключения к службам сотовой связи, номера кредитных карточек, "вынюхивающие" алгоритмы взлома защиты и пиратские копии программного обеспечения. В некоторых случаях покупателями этой информации являются криминальные структуры, такие как продавцы пиратского ПО, которые покупают украденные номера талонов, чтобы бесплатно звонить по международному телефону. Что еще опаснее, на этом рынке распространяются коммерческие секреты организаций, в частности планы исследований и разработок компаний, занимающихся высокими технологиями. Хотя наибольшим атакам подвергаются сегодня телефонные службы и компании, выдающие кредитные карточки, повышение интенсивности интерактивной коммерции между крупными корпорациями может существенно увеличить риск электронных краж для всей промышленности. По мере выхода коммерции на информационную магистраль мы все становимся мишенями. Риску подвергаются программные агенты и другие объекты.

Распространение электронной коммерции приводит к созданию все новых интерактивных каналов связи, и нет гарантии, что любой из промежуточных каналов не окажется уязвимым местом с точки зрения защиты. Конечно, в краже коммерческих секретов нет ничего нового. Но Internet и другие интерактивные службы открывают торговцам информацией новые возможности для поиска и обмена данными.

.

Защита информации в глобальной сети Internet.

1.Проблемы защиты информации.

Internet и информационная безопасность несовместны по самой природе Internet. Она родилась как чисто корпоративная сеть, однако, в настоящее время с помощью единого стека протоколов TCP/IP и единого адресного пространства объединяет не только корпоративные и ведомственные сети (образовательные, государственные, коммерческие, военные и т.д.), являющиеся, по определению, сетями с ограниченным доступом, но и рядовых пользователей, которые имеют возможность получить прямой доступ в Internet со своих домашних компьютеров с помощью модемов и телефонной сети общего пользования.

Как известно, чем проще доступ в Сеть, тем хуже ее информационная безопасность, поэтому с полным основанием можно сказать, что изначальная простота доступа в Internet - хуже воровства, так как пользователь может даже и не узнать, что у него были скопированы - файлы и программы, не говоря уже о возможности их порчи и корректировки.

Что же определяет бурный рост Internet, характеризующийся ежегодным удвоением числа пользователей? Ответ прост -“халява”, то есть дешевизна программного обеспечения (TCP/IP), которое в настоящее время включено в Windows 95, легкость и дешевизна доступа в Internet (либо с помощью IP-адреса, либо с помощью провайдера) и ко всем мировым информационным ресурсам.

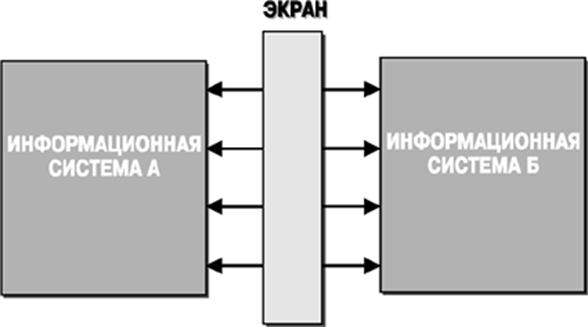

Платой за пользование Internet является всеобщее снижение информационной безопасности, поэтому для предотвращения несанкционированного доступа к своим компьютерам все корпоративные и ведомственные сети, а также предприятия, использующие технологию intranet, ставят фильтры (fire-wall) между внутренней сетью и Internet, что фактически означает выход из единого адресного пространства. Еще большую безопасность даст отход от протокола TCP/IP и доступ в Internet через шлюзы.

Этот переход можно осуществлять одновременно с процессом построения всемирной информационной сети общего пользования, на базе использования сетевых компьютеров, которые с помощью сетевой карты 10Base-T и кабельного модема обеспечивают высокоскоростной доступ (10 Мбит/с) к локальному Web-серверу через сеть кабельного телевидения.

Для решения этих и других вопросов при переходе к новой архитектуре Internet нужно предусмотреть следующее:

Во-первых, ликвидировать физическую связь между будущей Internet (которая превратится во Всемирную информационную сеть общего пользования) и корпоративными и ведомственными сетями, сохранив между ними лишь информационную связь через систему World Wide Web.

Во-вторых, заменить маршрутизаторы на коммутаторы, исключив обработку в узлах IP-протокола и заменив его на режим трансляции кадров Ethernet, при котором процесс коммутации сводится к простой операции сравнения MAC-адресов.

В-третьих, перейти в новое единое адресное пространство на базе физических адресов доступа к среде передачи (MAC-уровень), привязанное к географическому расположению сети, и позволяющее в рамках 48-бит создать адреса для более чем 64 триллионов независимых узлов.

Безопасность данных является одной из главных проблем в Internet. Появляются все новые и новые страшные истории о том, как компьютерные взломщики, использующие все более изощренные приемы, проникают в чужие базы данных. Разумеется, все это не способствует популярности Internet в деловых кругах. Одна только мысль о том, что какие-нибудь хулиганы или, что еще хуже, конкуренты, смогут получить доступ к архивам коммерческих данных, заставляет руководство корпораций отказываться от использования открытых информационных систем. Специалисты утверждают, что подобные опасения безосновательны, так как у компаний, имеющих доступ и к открытым, и частным сетям, практически равные шансы стать жертвами компьютерного террора.

Дилемма безопасности такова: приходится делать выбор между защищенностью вашего имущества и его доступностью для вас, а значит, и возможностью полезного использования.

Это справедливо и в отношении информации. Например, база данных, содержащая конфиденциальные сведения, лишь тогда полностью защищена от посягательств, когда она находится на дисках, снятых с компьютера и убранных в охраняемое место. Как только вы установили эти диски в компьютер и начали использовать, появляется сразу несколько каналов, по которым злоумышленник, в принципе, имеет возможность получить к вашим тайнам доступ без вашего ведома. Иными словами, ваша информация либо недоступна для всех, включая и вас, либо не защищена на сто процентов.

В области информации дилемма безопасности формулируется следующим образом: следует выбирать между защищенностью системы и ее открытостью. Правильнее, впрочем, говорить не о выборе, а о балансе, так как система, не обладающая свойством открытости, не может быть использована.

В банковской сфере проблема безопасности информации осложняется двумя факторами: во-первых, почти все ценности, с которыми имеет дело банк (кроме наличных денег и еще кое-чего), существуют лишь в виде той или иной информации. Во-вторых, банк не может существовать без связей с внешним миром: без клиентов, корреспондентов и т. п. При этом по внешним связям обязательно передается та самая информация, выражающая собой ценности, с которыми работает банк (либо сведения об этих ценностях и их движении, которые иногда стоят дороже самих ценностей). Извне приходят документы, по которым банк переводит деньги с одного счета на другой. Вовне банк передает распоряжения о движении средств по корреспондентским счетам, так что открытость банка задана a priori.

Похожие работы

... для реализации технологии Intranet.РАЗРАБОТКА СЕТЕВЫХ АСПЕКТОВ ПОЛИТИКИ БЕЗОПАСНОСТИ Политика безопасности определяется как совокупность документированных управленческих решений, направленных на защиту информации и ассоциированных с ней ресурсов. При разработке и проведении ее в жизнь целесообразно руководствоваться следующими принципами: • невозможность миновать защитные средства; • ...

... согласно Закону привлекаются к ответственности в зависимости от нанесенного ущерба от административной ответственности до лишения свободы сроком до 10 лет. МЕТОДИКА ЗАЩИТЫ ИНФОРМАЦИИ В ЛОКАЛЬНЫХ ВЫЧИСЛИТЕЛЬНЫХ СЕТЯХ ОБРАЗОВАТЕЛЬНОГО УЧРЕЖДЕНИЯ МВД РФ. 3.1.Политика безопасности КЮИ МВД РФ. Под политикой безопасности понимается совокупность документированных управленческих решений, направленных ...

... финансирование - лишь небольшая часть поступающих средств, т.к. все более заметной становится "коммерциализация" сети (80-90% средств поступает из частного сектора). 2. Проблемы защиты информации Internet и информационная безопасность несовместны по самой природе Internet. Она родилась как чисто корпоративная сеть, однако, в настоящее время с помощью единого стека протоколов TCP/IP и единого ...

... питания, уничтожители бумажных документов Заключение Цель курсового исследования достигнута путём реализации поставленных задач. В результате проведённого исследования по теме "Методы защиты информации в телекоммуникационных сетях" можно сделать ряд выводов: Проблемы, связанные с повышением безопасности информационной сферы, являются сложными, многоплановыми и взаимосвязанными. Они ...

0 комментариев