Навигация

1.9 Производительность

Производительность сети — это достаточно важный параметр, и на любые средства, способствующие его снижению, в любой организации смотрят с подозрением. Не являются исключением и средства построения VPN, которые создают дополнительные задержки, связанные с обработкой трафика, проходящего через VPN-устройство. Все задержки, возникающие при криптографической обработке трафика, можно разделить на три типа:

· Задержки при установлении защищенного соединения между VPN-устройствами.

· Задержки, связанные с зашифровыванием и расшифровыванием защищаемых данных, а также с преобразованиями, необходимыми для контроля их целостности.

· Задержки, связанные с добавлением нового заголовка к передаваемым пакетам.

Реализация первого, второго и четвертого вариантов построения VPN предусматривает установление защищенных соединений не между абонентами сети, а только между VPN-устройствами. С учетом криптографической стойкости используемых алгоритмов смена ключа возможна через достаточно длительный интервал времени. Поэтому при использовании средств построения VPN задержки первого типа практически не влияют на скорость обмена данными. Разумеется, это положение касается стойких алгоритмов шифрования, использующих ключи не менее 128 бит (Triple DES, ГОСТ 28147-89 и т.д.). Устройства, использующие бывший стандарт DES, способны вносить определенные задержки в работу сети.

Задержки второго типа начинают сказываться только при передаче данных по высокоскоростным каналам (от 10 Мбит/с). Во всех прочих случаях быстродействие программной или аппаратной реализации выбранных алгоритмов шифрования и контроля целостности обычно достаточно велико и в цепочке операций «зашифровывание пакета — передача пакета в сеть» и «прием пакетов из сети — расшифровывание пакета» время зашифровывания (расшифровывания) значительно меньше времени, необходимого для передачи данного пакета в сеть.

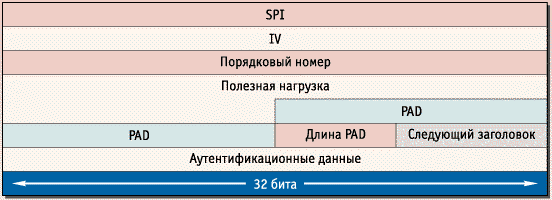

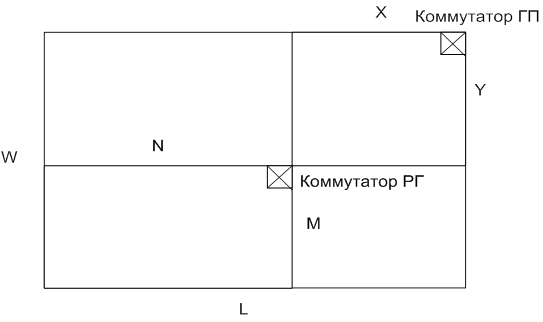

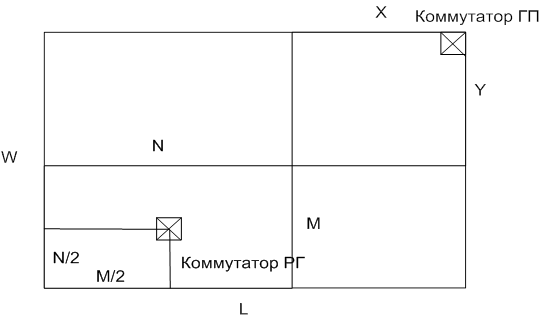

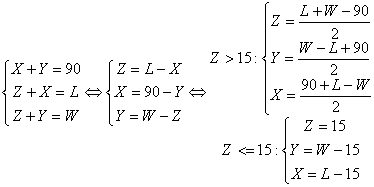

Основная проблема здесь связана с добавлением дополнительного заголовка к каждому пакету, пропускаемому через VPN-устройство. В качестве примера рассмотрим систему диспетчерского управления, которая в реальном масштабе времени осуществляет обмен данными между удаленными станциями и центральным пунктом. Размер передаваемых данных не велик — не более 25 байтов. Данные сопоставимого размера передаются в банковской сфере (платежные поручения) и в IP-телефонии. Интенсивность передаваемых данных — 50-100 переменных в секунду. Взаимодействие между узлами осуществляется по каналам с пропускной способностью в 64 Кбит/с.

Пакет со значением одной переменной процесса имеет длину 25 байтов (имя переменной — 16 байтов, значение переменной — 8 байт, служебный заголовок — 1 байт). IP-протокол добавляет к длине пакета еще 24 байта (заголовок IP-пакета). При использовании в качестве среды передачи каналов Frame Relay LMI добавляется еще 10 байтов FR-заголовка. Всего — 59 байтов (472 бита). Таким образом, для передачи 750 значений переменных процесса за 10 секунд (75 пакетов в секунду) необходима полоса пропускания 75×472 = 34,5 Кбит/с, что хорошо вписывается в имеющиеся ограничения пропускной способности в 64 Кбит/с. Теперь посмотрим, как ведет себя сеть при включении в нее средства построения VPN. Первый пример — средства на основе порядком уже подзабытого протокола SKIP.

К 59 байтам данных добавляется 112 байт дополнительного заголовка (для ГОСТ 28148-89), что составит 171 байт (1368 бит). 75×1368 = 102,6 Кбит/с, что на 60% превышает максимальную пропускную способность имеющегося канала связи.

Для протокола IPSec и вышеуказанных параметров пропускная способность будет превышена на 6% (67,8 Кбит/с). Это при условии, что дополнительный заголовок для алгоритма ГОСТ 28147-89 составит 54 байта. Для протокола, используемого в российском программно-аппаратном комплексе «Континент-К», дополнительный заголовок, добавляемый к каждому пакету, составляет всего 36 байтов (или 26 — в зависимости от режима работы), что не вызывает никакого снижения пропускной способности (57 и 51 Кбит/с соответственно). Справедливости ради необходимо отметить, что все эти выкладки верны лишь при условии, что, кроме указанных переменных, в сети больше ничего не передается.

1.10 Протоколы виртуальных частных сетей

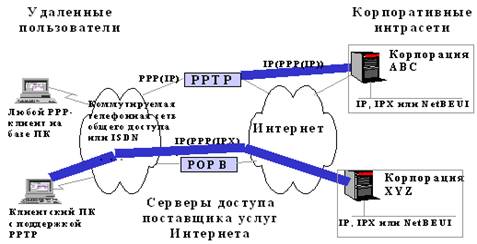

В настоящее время наиболее распространенным протоколом VPN является протокол двухточечной туннельной связи (Point-to-Point Tunnelling Protocol – PPTP). Разработан он компаниями 3Com и Microsoft с целью предоставления безопасного удаленного доступа к корпоративным сетям через Интернет. PPTP использует существующие открытые стандарты TCP/IP и во многом полагается на устаревший протокол двухточечной связи РРР. На практике РРР так и остается коммуникационным протоколом сеанса соединения РРТР.

РРТР создает туннель через сеть к NT-серверу получателя и передает по нему РРР-пакеты удаленного пользователя. Сервер и рабочая станция используют виртуальную частную сеть и не обращают внимания на то, насколько безопасной или доступной является глобальная сеть между ними. Завершение сеанса соединения по инициативе сервера (в отличие от специализированных серверов удаленного доступа) позволяет администраторам локальной сети не пропускать удаленных пользователей за пределы системы безопасности Windows NT Server. В результате пользователь использует виртуальную частную сеть, не нанося при этом ущерба функциональным возможностям общедоступной сети. Все службы домена NT, включая DHCP, WINS и доступ к Network Neighborhood, безо всяких оговорок предоставляются удаленному пользователю.

Хотя компетенция протокола РРТР распространяется только на устройства, работающие под управлением Windows, он предоставляет компаниям возможность взаимодействовать с существующими сетевыми инфраструктурами и не наносить вред собственной системе безопасности. Таким образом, удаленный пользователь может подключиться к Интернету с помощью местного провайдера по аналоговой телефонной линии или каналу ISDN и установить соединение с сервером NT. При этом компании не приходится тратить большие суммы на организацию и обслуживание пула модемов, предоставляющего услуги удаленного доступа.

В ближайшем будущем ожидается рост количества виртуальных частных сетей, развернутых на базе нового протокола туннелирования второго уровня (Layer 2 Tunneling Protocol – L2TP). Этот протокол позволяет объединить функционирующие на втором уровне PPTP и L2F (Layer 2 Forwarding – протокол пересылки второго уровня) и расширить их возможности. Одной из них является многоточечное Туннелирование, позволяющее пользователям инициировать создание нескольких сетей VPN, например, для одновременного доступа к Интернету и корпоративной сети.

Протоколы L2TP и PPTP отличаются от протоколов туннелирования третьего уровня рядом особенностей:

1. Предоставление корпорациям возможности самостоятельно выбирать способ аутентификации пользователей и проверки их полномочий – на собственной «территории» или у провайдера Интернет-услуг. Обрабатывая туннелированные пакеты PPP, серверы корпоративной сети получают всю информацию, необходимую для идентификации пользователей.

2. Поддержка коммутации туннелей – завершения одного туннеля и инициирования другого к одному из множества потенциальных терминаторов. Коммутация туннелей позволяет как бы продлить PPP-соединение до необходимой конечной точки.

3. Предоставление системным администраторам корпоративной сети возможности реализации стратегий назначения пользователям прав доступа непосредственно на брандмауэре и внутренних серверах. Поскольку терминаторы туннеля получают пакеты PPP со сведениями о пользователях, они в состоянии применять сформулированные администраторами стратегии безопасности к трафику отдельных пользователей. (Туннелирование третьего уровня не позволяет различать поступающие от провайдера пакеты, поэтому фильтры стратегии безопасности приходится применять на конечных рабочих станциях и сетевых устройствах.) Кроме того, в случае использования туннельного коммутатора появляется возможность организовать «продолжение» туннеля второго уровня для непосредственной трансляции трафика отдельных пользователей к соответствующим внутренним серверам. На такие серверы может быть возложена задача дополнительной фильтрации пакетов.

Похожие работы

... , ключи длиной 40 бит при определенных условиях не выдерживают атак с применением "грубой" силы. 2.6 Повышение стойкости шифрования по протоколу MPPE Шифрование информации создает еще один уровень защиты виртуальных частных сетей, созданных на базе протокола PPTP, который необходим на случай перехвата пакетов ВЧС. Правда, такая возможность носит скорее теоретический характер и весьма ...

... SSL/TLS на первом этапе для осуществления доступа к необходимым услугам с последующим внедрением IPSec. 3. Методы реализации VPN сетей Виртуальная частная сеть базируется на трех методах реализации: · Туннелирование; · Шифрование; · Аутентификация. 3.1 Туннелирование Туннелирование обеспечивает передачу данных между двумя точками – окончаниями ...

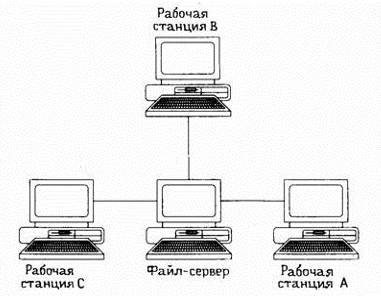

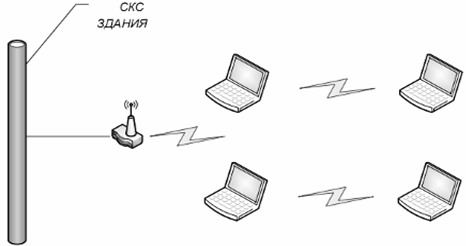

... рабочих станции ЛВС главном офисе Технология Wi-Fi позволяет развернуть сеть без прокладки кабеля, что может уменьшить стоимость развёртывания, что для малого бизнеса немаловажно, или расширения сети. Технология Wi-Fi очень удобна, так как вы не привязаны к проводной компьютерной сети. Вы можете работать за своим столом или переходить в другие кабинеты, оставаясь в зоне действия сети. Во втором ...

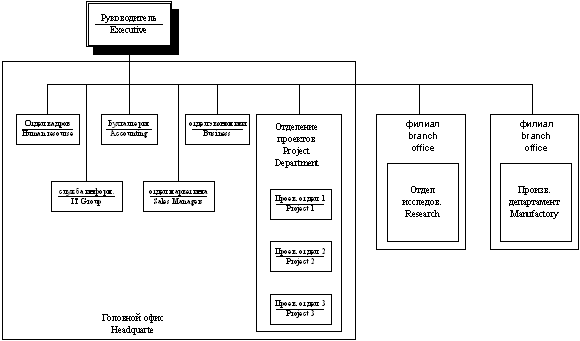

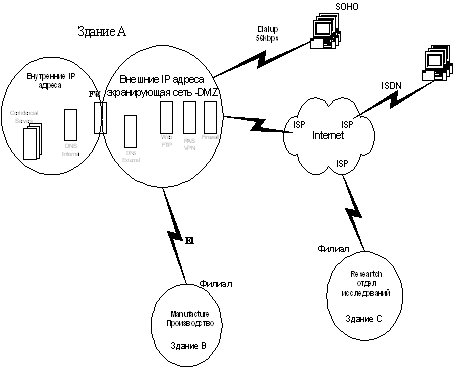

... Остальные адреса внутреннего диапазона выделяются зданиям B и C. Свободные диапазоны адресов будут распределяться по мере возникновения необходимости. В частности, для сотрудников, использующих беспроводной доступ к корпоративной сети, будут выделены адреса из этого диапазона, что позволит соответствующим образом настроить сетевой фильтр и понизить риски при работе в беспроводных сетях. Размер ...

0 комментариев