Навигация

Слежение за деятельностью сети

6.1.1. Слежение за деятельностью сети

Windows 2000 Server дает много инструментальных средств для слежения за сетевой деятельностью и использованием сети. ОС позволяет просмотреть сервер и увидеть, какие ресурсы он использует; увидеть пользователей, подключенных к настоящему времени к серверу и увидеть, какие файлы у них открыты; проверить данные в журнале безопасности; записи в журнале событий; и указать, о каких ошибках администратор должен быть предупрежден, если они произойдут.

6.1.2. Начало сеанса на рабочей станции

Всякий раз, когда пользователь начинает сеанс на рабочей станции Windows 98, экран начала сеанса запрашивает имя пользователя, пароль и домен. Затем рабочая станция посылает имя пользователя и пароль в домен для идентификации. Сервер в домене проверяет имя пользователя и пароль в базе данных учетных карточек пользователей домена. Если имя пользователя и пароль идентичны данным в учетной карточке, сервер уведомляет рабочую станцию о начале сеанса. Сервер также загружает другую информацию при начале сеанса пользователя, как например установки пользователя, свой каталог и переменные среды.

По умолчанию не все учетные карточки в домене позволяют входить в систему. Только карточкам групп администраторов, операторов сервера, операторов управления печатью, операторов управления учетными карточками и операторов управления резервным копированием разрешено это делать.

Для всех пользователей сети предприятиа предусмотрено свое имя и пароль.

6.1.3. Учетные карточки пользователей

Каждый клиент, который использует сеть, должен иметь учетную карточку пользователя в домене сети. Учетная карточка пользователя содержит информацию о пользователе, включающую имя, пароль и ограничения по использованию сети, налагаемые на него. Имеется возможность также сгруппировать пользователей, которые имеют аналогичные ресурсы, в группы; группы облегчают предоставление прав и разрешений на ресурсы, достаточно сделать только одно действие, дающее права или разрешения всей группе.

Таблица 6.1 показывает содержимое учетной карточки пользователя.

Таблица 6.1Содержимое учетной карточки.

| Учетная карточка пользователя. | Элемент учетной карточки. | Комментарии. |

| Username Password Full name Logon hours | Имя пользователя Пароль Полное имя Часы начала сеанса | Уникальное имя пользователя, выбирается при регистрации. Пароль пользователя. Полное имя пользователя. Часы, в течение которых пользователю позволяется входить в систему. Они влияют на вход в систему сети и доступ к серверу. Так или иначе, пользователь вынужден будет выйти из системы, когда его часы сеанса, определенные политикой безопасности, истекут |

| Продолжение табл. 6.1 | |

| Logon workstations Expiration date | Рабочие станции Дата истечения срока | Имена рабочих станций, на которых пользователю позволяется работать. По умолчанию пользователь может использовать любую рабочую станцию, но возможно введение ограничений. Дата в будущем, когда учетную карточку автоматически исключают из базы, полезна при принятии на работу временных служащих |

| Учетная карточка пользователя. | Элемент учетной карточки. | Комментарии. |

| Home directory Logon script Profile Account type | Собственный каталог Сценарий начала сеанса Установки (параметры) Тип учетной карточки | Каталог на сервере, который принадлежит пользователю; пользователь управляет доступом к этому каталогу. Пакетный или исполняемый файл, который запускается автоматически, когда пользователя начинает сеанс. Файл, содержащий запись о параметрах среды рабочего стола (Desktop) пользователя, о таких, например, как сетевые соединения, цвета экрана и установочные параметры, определяющие, какие аспекты среды, пользователь может изменить. Тип учетной карточки - глобальный или локальный. |

6.1.4. Журнал событий безопасности

Windows 2000 Server позволяет определить, что войдет в ревизию и будет записано в журнал событий безопасности всякий раз, когда выполняются определенные действия или осуществляется доступ к файлам. Элемент ревизии показывает выполненное действие, пользователя, который выполнил его, а также дату и время действия. Это позволяет контролировать как успешные, так и неудачные попытки каких-либо действий.

Журнал событий безопасности для условий предприятиа является обязательным, так как в случае попытки взлома сети можно будет отследить источник.

Таблица 6.2 включает категории событий, которые могут быть выбраны для ревизии, а также события покрываемые каждой категорией.

Таблица 6.2

Категории событий для ревизии.

| Категория | События |

| Начало и конец сеанса Доступ к файлам и объектам | Попытки начала сеанса, попытки конца сеанса; создание и завершение сетевых соединений к серверу Доступы к каталогу или файлу, которые устанавливаются для ревизии в диспетчере файлов; использование принтера, управление компьютером |

| Использование прав пользователя Управление пользователями и группами Изменения полиса безопасности Перезапуск, выключение и система Трассировка процесса | Успешное использование прав пользователя и неудачные попытки использовать права, не назначенные пользователям Создание, удаление и модификация учетных карточек пользователя и групп Предоставление или отменена прав пользователя пользователям и группам, установка и разрыв связи доверия с другими доменами Остановка и перезапуск компьютера, заполнение контрольного журнала и отвержение данных проверки если контрольный журнал уже полон Начало и остановка процессов в компьютере |

| Продолжение табл. 6.2 |

Таблица 6.3 показывает типы доступа к каталогам и файлам, которые можно проверить.

Таблица 6.3Типы доступа к каталогам и файлам.

| Доступ к каталогу | Доступ к файлу |

| Отображение имен файлов в каталоге Отображение атрибутов каталога Изменение атрибутов каталога | Отображение данных, хранимых в файле Отображение атрибутов файла Отображение владельца файла и разрешений |

| Создание подкаталогов и файлов Переход в подкаталогах каталога Отображение владельца каталога и разрешений Удаление каталога Изменение разрешений каталога Изменение владельца каталога | Изменение файла Изменение атрибутов файла Запуск файла Удаление файла Изменение файловых разрешений Изменение владельца файла |

| Продолжение табл. 6.3 |

Похожие работы

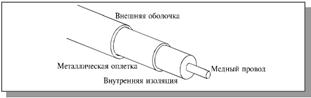

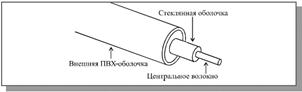

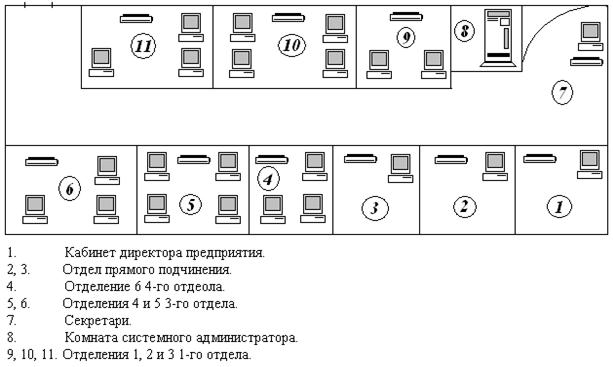

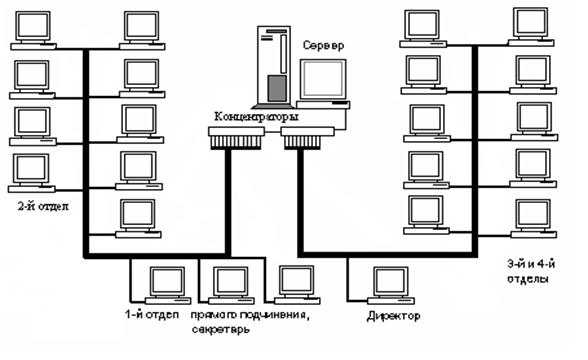

... пользоваться и которая не подведет; - операционная система Windows XP Home Edition более удобная и более быстрая. 2. Разработка компьютерной сети на предприятии по разработке программного обеспечения 2.1 Постановка задачи Необходимо разработать локальную сеть из 70 компьютеров. Выбор технологии подключения к Интернет произволен. Удаленный участок сети необходимо разместить в диаметре 1 ...

... Server. Установка Windows 2000 Advanced Server завершена, и Вы вошли в систему под учетной записью Administrator. [11] 5.5.3. Управление в среде Windows 2000 Advanced Server После успешной установки Windows 2000 Server выполняется настройка пользователей. Основным элементом централизованного администрирования в Windows 2000 Server является домен. Домен - это группа серверов, работающих под ...

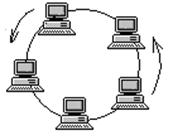

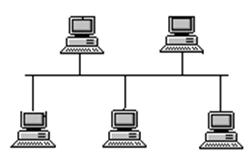

... , входящие в сеть выполняют следующие функции: - организацию доступа к сети - управление передачей информации - предоставление вычислительных ресурсов и услуг пользователям сети. Рождение компьютерных сетей было вызвано практической потребностью - иметь возможность для совместного использования данных. Персональный компьютер - прекрасный инструмент для создания документа, подготовки таблиц ...

... сети на 95 процентов соответствуют требованиям, которые закладывались при проектировании. 4. Социальная значимость проекта Реализация проекта «Беспроводная территориально-распределенная компьютерная сеть строительной компании ООО «Спецтехмонтаж»» это: · эффективное сетевое взаимодействие различных отделов организации, находящиеся за пределами административного здания, с ...

0 комментариев