Навигация

Марковська модель мережі із трьома вузлами й різнотипними заявками

3. Марковська модель мережі із трьома вузлами й різнотипними заявками

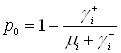

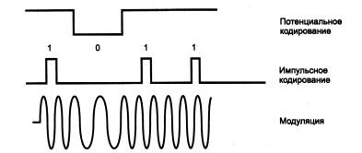

Нехай є відкрита мережа масового обслуговування, що складає із трьох вузлів, у яку надходять два незалежних пуасоновських потоки заявок з ![]() й

й ![]() відповідно. Моменти надходження заявки (однаково з якого потоку) утворять новий потік, що називається суперпозицією або об'єднанням первісних потоків.

відповідно. Моменти надходження заявки (однаково з якого потоку) утворять новий потік, що називається суперпозицією або об'єднанням первісних потоків.

Позначимо через ![]() ,

, ![]() ,

, ![]() – імовірності надходження

– імовірності надходження ![]() заявок за час

заявок за час ![]() відповідно для потоку з інтенсивністю

відповідно для потоку з інтенсивністю ![]() ,

, ![]() , сумарного потоку. Тому що заявки потоків з

, сумарного потоку. Тому що заявки потоків з ![]() й

й ![]() надходять незалежно друг від друга, то по формулі повної ймовірності одержимо:

надходять незалежно друг від друга, то по формулі повної ймовірності одержимо:

, (3.1)

, (3.1)

тобто суперпозиція пуасоновських потоків з інтенсивністю ![]() . [2]

. [2]

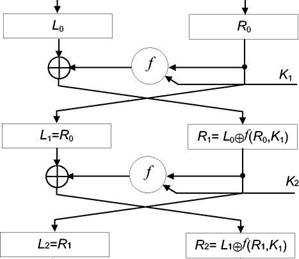

Часи обслуговування заявок у різних вузлах незалежні, не залежать від процесу надходження заявок і мають показовий розподіл з параметрами ![]() для

для ![]() -ого вузла,

-ого вузла, ![]() - константа (

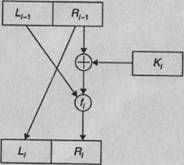

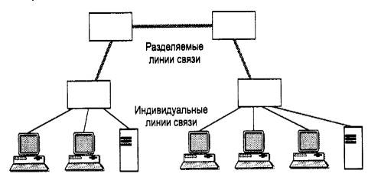

- константа (![]() ). Схематично мережа зображена на малюнку 3.1.

). Схематично мережа зображена на малюнку 3.1.

|

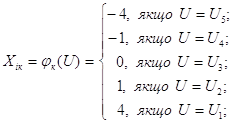

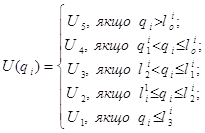

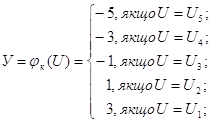

Дисципліни обслуговування заявок у системах мережі визначаються в такий спосіб.

а) Якщо на приладі немає заявок, те негативна заявка, що надходить на прилад, губиться;

б) Якщо на приладі немає заявок, те вступник позитивна заявка починає обслуговуватися;

в) Якщо на приладі заявка позитивна, те негативна заявка, що прийшла, вибиває заявку із приладу й позитивна заявка губиться.

г) Якщо в черзі ![]() заявок позитивних, те прихожа негативна заявка, витісняє останню (позитивну) заявку й у черзі стає

заявок позитивних, те прихожа негативна заявка, витісняє останню (позитивну) заявку й у черзі стає ![]() заявка (

заявка (![]() -ая позитивна й негативна заявка губиться).

-ая позитивна й негативна заявка губиться).

Стан мережі описується випадковим процесом

![]() ,

,

де ![]() – число позитивних заявок у момент

– число позитивних заявок у момент ![]() , відповідно в першому, другому, третьому вузлі. Відповідно до розділу 1 і з огляду на формулу (3.1)

, відповідно в першому, другому, третьому вузлі. Відповідно до розділу 1 і з огляду на формулу (3.1) ![]() – марковський процес.

– марковський процес.

Таким чином, відповідно до визначення 1.3 і вищесказаному, побудована марковська модель відкритої мережі із трьома вузлами й різнотипними заявками.

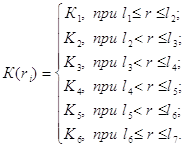

3.1 Складання рівнянь трафіка

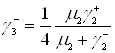

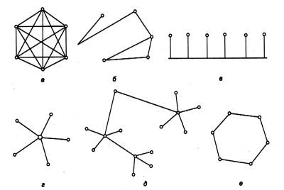

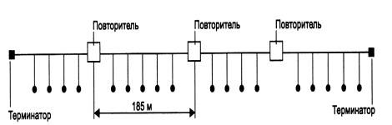

Розглянемо ізольований ![]() -й вузол (

-й вузол (![]() ), уважаючи, що на нього надходить потік заявок інтенсивності

), уважаючи, що на нього надходить потік заявок інтенсивності ![]() . Граф переходів зобразиться в такий спосіб.

. Граф переходів зобразиться в такий спосіб.

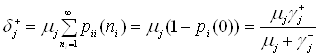

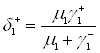

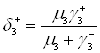

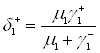

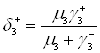

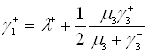

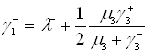

Тоді відповідно до малюнка 3.1.1, одержимо наступні співвідношення

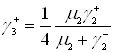

![]() ,

, ![]() , (3.1.1)

, (3.1.1)

де  .

.

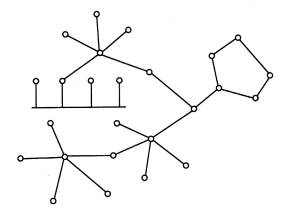

Відповідно до малюнка 3.1

,

, ![]() . (3.1.2)

. (3.1.2)

Для марковської моделі мережі із трьома вузлами й різнотипними заявками рівняння трафіка мають такий вигляд:

![]() ,

,

![]() ,

,

![]() ,

,

![]() ,

,

![]() ,

,

![]() .

.

З огляду на формулу (3.1.2) запишемо ще три рівняння

,

,

,

,

.

.

Таким чином, рівняння трафіка мають такий вигляд

![]() . (3.1.3)

. (3.1.3)

![]() , (3.1.4)

, (3.1.4)

![]() ,

(3.1.5)

,

(3.1.5)

![]() ,

(3.1.6)

,

(3.1.6)

![]() , (3.1.7)

, (3.1.7)

![]() ,

(3.1.8)

,

(3.1.8)

, (3.1.9)

, (3.1.9)

,

(3.1.10)

,

(3.1.10)

, (3.1.11)

, (3.1.11)

Підставимо формулу (3.1.9) в (3.1.5) і (3.1.6), формулу (3.1.10) в (3.1.7) і (3.1.8), а формулу (3.1.11) в (3.1.3) і (3.1.4). Тоді рівняння трафіка запишуться в такий спосіб

, (3.1.12)

, (3.1.12)

, (3.1.13)

, (3.1.13)

![]() , (3.1.14)

, (3.1.14)

![]() , (3.1.15)

, (3.1.15)

, (3.1.16)

, (3.1.16)

. (3.1.17)

. (3.1.17)

Похожие работы

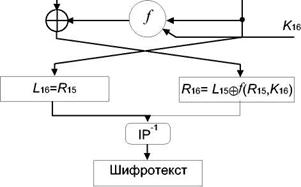

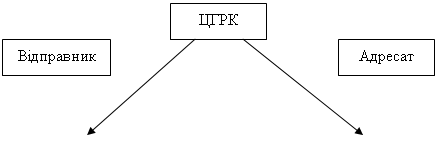

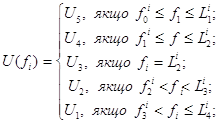

... і, нарешті, крипторотоколу. Це все було зроблено для того, щоб полегшати формалізування опису протоколів для доказування їхньої стійкості. Розділ 3. Оцінка стійкості криптографічних протоколів на основі імовірнісних моделей 3.1. Методика оцінки стійкості Формальний доказ стійкості в рамках обчислювальної моделі складається з трьох етапів. 1. Формальна поведінка учасників протоколу і ...

... видів риб та водоплавних та навколоводних птахів. З птахів домінують гусеподібні, сивкоподібні, а також зустрічаються норцеподібні, лелекоподібні, журавлеподібні і горобцеподібні. Розділ 4. Проектування екологічних мереж Ратнівського району 4.1 Загальні поняття Сучасна стратегія охорони природи полягає у забезпеченні динамічної екологічної рівноваги окремих регіонів, пошуку різноманітних ...

... Так працюють протоколи ТСР/IP. Вони забезпечують передачу інформації між двома комп'ютерами, а всі інші протоколи з їх допомогою реалізують різноманітні послуги Iнтернета. 4.5 Електронна пошта Комп’ютерні мережі в залежності від призначення можуть надавати користувачам різні послуги. Найбільш розповсюдженими видами послуг є: електронна пошта; телеконференції; передача файлів; віддалене ...

... інованим) порядком. При використанні детермінованих методів колізії неможливі, але вони є більш складними в реалізації і збільшують вартість мережного обладнання. 3.1 Метод доступу до каналів комп’ютерних мереж з перевіркою несучої та виявленням колізій CSMA/CD Метод багатостанційного доступу до середовища з контролем несучої та виявленням колізій (Carrier Sense Multiply Access / Collision ...

0 комментариев