Навигация

Основные направления защиты информации

2.1 Основные направления защиты информации

В соответствии с указанными угрозами формируются задачи защиты информации в документопотоках, направленные на предотвращение или ослабление этих угроз.

Главным направлением защиты документированной информации от возможных опасностей является формирование защищенного документооборота, то есть использование в обработке и хранении документов специализированной технологической системы, обеспечивающей безопасность информации на любом типе носителя.

Под защищенным документооборотом (документопотоком) понимается контролируемое движение конфиденциальной документированной информации по регламентированным пунктам приема, обработки, рассмотрения, исполнения, использования и хранения в жестких условиях организационного и технологического обеспечения безопасности, как носителя информации, так и самой информации.

Помимо общих для документооборота принципов защищенный документооборот основывается на ряде дополнительных принципов:

ограничение доступа персонала к документам, делам и базам данных деловой, служебной или производственной необходимостью;

персональная ответственность должностных лиц за выдачу разрешения на доступ сотрудников к конфиденциальным сведениям и документам;

персональная ответственность каждого сотрудника за сохранность доверенного ему носителя и конфиденциальность информации;

жесткая регламентация порядка работы с документами, делами и базами данных для всех категорий персонала, в том числе первых руководителей.

Несколько иное содержание приобретает в защищенном документообороте принцип избирательности в доставке и использовании конфиденциальной информации. Его основу составляет действующая в фирме разрешительная (разграничительная) система доступа персонала к конфиденциальной информации, документам и базам данных. Целью избирательности является не только оперативность доставки документированной информации потребителю, но и доставка ему только той информации, работа с которой ему разрешена в соответствии с его функциональными обязанностями. Избирательность распространяется не только на поступившие документы, но и на документы, которые составляются персоналом на рабочих местах или с которыми сотрудники только знакомятся.

Защищенность документопотоков достигается за счет:

одновременного использования режимных (разрешительных, ограничительных) мер и технологических приемов, входящих в систему обработки и хранения конфиденциальных документов;

нанесения отличительной отметки (грифа) на чистый носитель конфиденциальной информации или документ, в том числе сопроводительный, что позволяет выделить их в общем потоке документов;

формирования самостоятельных, изолированных потоков конфиденциальных документов и (часто) дополнительного их разделения на подпотоки в соответствии с уровнем конфиденциальности перемещаемых документов;

использования автономной технологической системы обработки и хранения конфиденциальных документов, не соприкасающейся с системой обработки открытых документов.

Под исполнением конфиденциального документа понимается процесс документирования управленческих решений и действий, результатов выполнения руководителями и сотрудниками фирмы поставленных задач и отдельных заданий, поручений, а также реализации функций, закрепленных за ними в должностных инструкциях. Факторами, инициирующими процесс исполнения, являются:

получение руководителем, сотрудником (исполнителем) поступившего документа;

письменное или устное указание вышестоящего руководителя;

устный запрос на информацию или принятие решения от других фирм, учреждений и отдельных лиц;

задания и поручения, включенные в рабочие планы, графики работы, должностные инструкции и другие организационные и плановые документы;

полезная информация, полученная из реферативных и информационных сборников, рекламных изданий.

В отличие от исполнения процесс использования документа предполагает включение его в информационно-документационную систему, обеспечивающую исполнение других документов, выполнение управленческих действий и решений. Для использования в работе обычно поступают законодательные акты, организационно-правовые, нормативные, распорядительные, справочно-информационные документы, разнообразные рекламные издания и научно-техническая информация. Процесс ознакомления с конфиденциальным документом – это информирование сотрудника фирмы или иного заинтересованного лица, осуществляемое в соответствии с резолюцией полномочного руководителя на конфиденциальном документе, о принятом этим руководителем решении или решении другой организационной структуры[5].

В ходе исполнения конфиденциальных документов могут возникнуть следующие основные угрозы:

утрата (разглашение, утечка) ценной информации за счет ее документирования на случайном носителе, не входящем в сферу контроля службы конфиденциальных документов (КД);

подготовка к изданию документа, не обоснованного деловой необходимостью или не разрешенного для издания, то есть документирования определенной информации;

включение в документ избыточных конфиденциальных сведений, что равносильно разглашению тайны фирмы;

случайное или умышленное занижение грифа конфиденциальности сведений, включенных в документ;

изготовление документа в условиях, которые не гарантируют сохранности носителя, конфиденциальности информации;

утеря оригинала, черновика, варианта или редакции документа, его части, приложения к документу, умолчание этого факта и попытка подмены утраченных материалов;

сообщение содержания проекта конфиденциального или открытого документа постороннему лицу, несанкционированное копирование документа или его части (в том числе на неучтенной дискете);

утечка информации по техническим каналам;

ошибочные действия работника службы КД, особенно в части нарушения разрешительной системы доступа к документам.

Важно, что в отличие от исполнения открытых документов исполнение конфиденциальных документов представляет собой стадию, насыщенную различными технологическими этапами и процедурами, основными из которых являются:

установление уровня грифа конфиденциальности сведений, подлежащих включению в будущий документ;

оформление и учет носителя для документирования выделенного комплекса конфиденциальной информации;

составление и изготовление конфиденциального документа;

издание конфиденциального документа.

Указанные этапы характеризуются не только регламентированной технологией, но и жесткими правилами работы исполнителей с конфиденциальной информацией.

Похожие работы

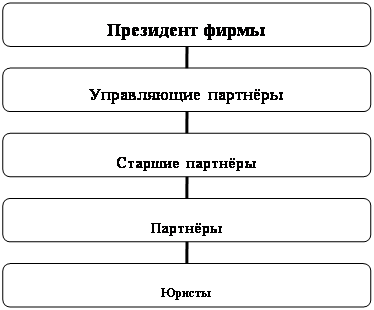

... , ведомость ознакомления с Положением о конфиденциальной информации и другие документы, составляющие коммерческую тайну, в бумажном и электронном виде. 4.3. Факторы, влияющие на защиту информации в адвокатской конторе Внешние факторы: · деятельность конкурентных юридических фирм, направленная против интересов фирмы «Юстина»; · деятельность правоохранительных органов ...

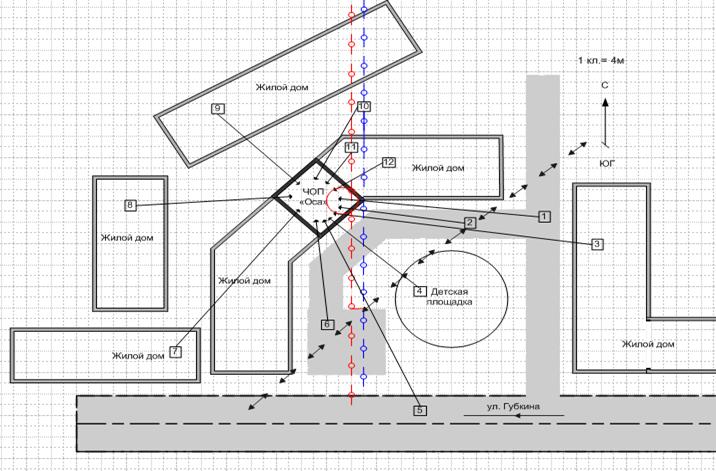

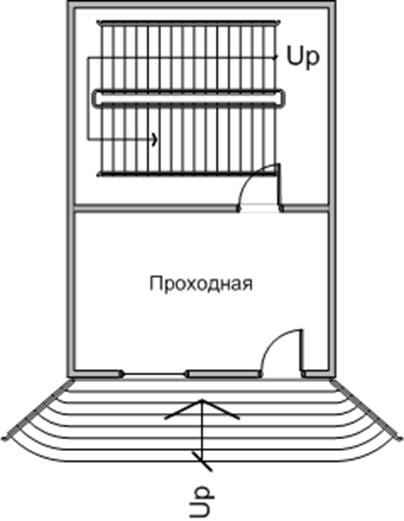

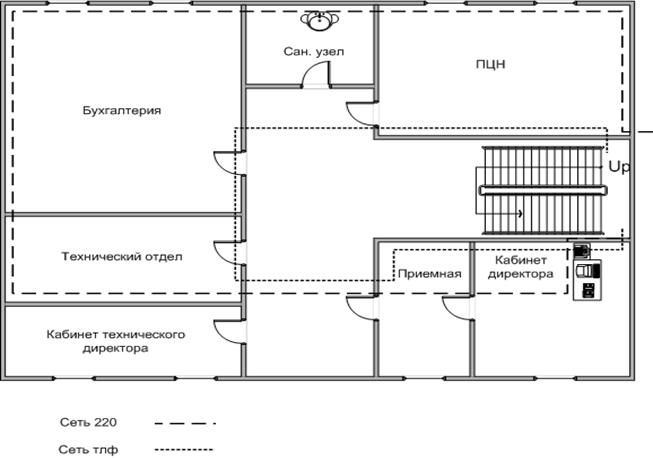

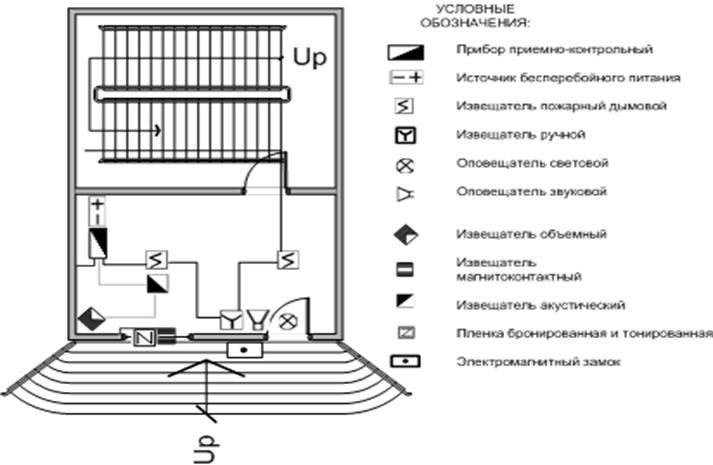

... эта система будет неполной без интегрирования с ней системы видеонаблюдения, которая обеспечит визуальный просмотр времени и попыток несанкционированного доступа к информации и обеспечит идентификацию личности нарушителя. 2.4 Разработка системы видеонаблюдения объекта защиты Целевыми задачами видеоконтроля объекта защиты является: 1) обнаружение: - общее наблюдение за обстановкой; - ...

... согласно Закону привлекаются к ответственности в зависимости от нанесенного ущерба от административной ответственности до лишения свободы сроком до 10 лет. МЕТОДИКА ЗАЩИТЫ ИНФОРМАЦИИ В ЛОКАЛЬНЫХ ВЫЧИСЛИТЕЛЬНЫХ СЕТЯХ ОБРАЗОВАТЕЛЬНОГО УЧРЕЖДЕНИЯ МВД РФ. 3.1.Политика безопасности КЮИ МВД РФ. Под политикой безопасности понимается совокупность документированных управленческих решений, направленных ...

... защиты информации, прежде всего, будет определяться полнотой решения целого комплекса задач, речь о которых будет продолжена дальше. Информация как объект защиты Построение надежной защиты включает оценку циркулирующей в компьютерной системе информации с целью уточнения степени ее конфиденциальности, анализа потенциальных угроз ее безопасности и установление необходимого режима ее защиты. ...

0 комментариев