Навигация

6. Годинники і таймери

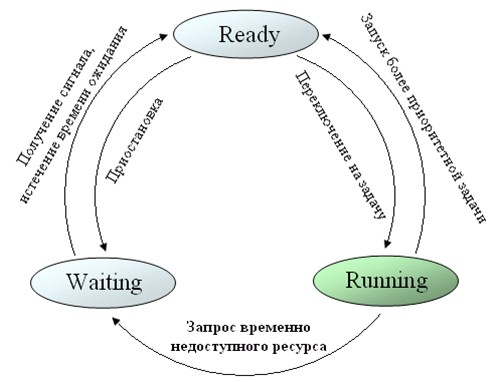

У ОСРВ використовуються різні служби часу. Операційна система відстежує поточний час, в певний час запускає завдання і потоки і припиняє їх на певні інтервали. У службах часу ОСРВ використовуються годинник реального часу. Зазвичай використовуються високоточні апаратні годинник. Для відліку часових інтервалів на основі годин реального часу створюються таймери.

Для кожного процесу й потоку визначаються годинник процесорного часу. На базі цих годин створюються таймери; які вимірюють перевитрата часу процесом або потоком, дозволяючи динамічно виявляти програмні помилки або помилки обчислення максимально можливого часу виконання. У високонадійних, критичних до часу системах важливо виявлення ситуацій, при яких завдання перевищує максимально можливий час свого виконання, тому що при цьому робота системи може вийти за рамки допустимого часу відгуку. Годинники часу виконання дозволяють виявити виникнення перевитрати часу й активізувати відповідні дії по обробці помилок.

Більшість ОСРВ оперують відносним часом. Щось відбувається "до" і "після" деякого іншої події. У системі, повністю керованої подіями, необхідний часовий механізм (ticker), тому що там немає квантування часу (time slicing). Однак, якщо потрібні тимчасові мітки для деяких подій або необхідний системний виклик типу "чекати одну секунду", то потрібний тактовий генератор і / або таймер.

Синхронізація в ОСРВ здійснюється за допомогою механізму блокування (або очікування) до настання деякого події. Абсолютна час не використовується.

Реалізації в ОСРВ інших концептуальних абстракцій подібні їх реалізація в традиційних ОС.

7. Стандарти ОСРВ

Великі розходження в специфікаціях ОСРВ і величезна кількість існуючих мікроконтролерів висувають на передній план проблему стандартизації в області систем реального часу.

Найбільш раннім і поширеним стандартом ОСРВ є стандарт POSIX (IEEE Portable Operating System Interface for Computer Environments, IEEE 1003.1). Початковий варіант стандарту POSIX з'явився в 1990 р. і був призначений для UNIX-систем, перші версії яких з'явилися в 70-х роках минулого століття. Специфікації POSIX визначають стандартний механізм взаємодії прикладної програми і операційної системи і в даний час включають набір більш ніж з 30 стандартів. Для ОСРВ найбільш важливі сім з них (1003.1a, 1003.1b, 1003.1c, 1003.1d, 1003.1j, 1003.21, 1003.2h), але широку підтримку в комерційних ОС отримали тільки три перших.

Незважаючи на явно застарілі положення стандарту POSIX і велику затребуваність оновлень стандартизації для ОСРВ, помітного просування в цьому напрямку не спостерігається.

Деякі найбільш успішні компанії в області систем реального часу оголошують про своє рішення прийняти в якості стандарту специфікації одній зі своїх просунутих ОСРВ. Так вчинила компанія TRON (the RTOS Nucleus), яка в 1987р. випустила в світ перші ITRON специфікації - ITRON1. Далі в 1989р. вона розробила і випустила специфікації μITRON для 8 - і 16 - бітових мікроконтролерів, а також специфікації ITRON2 для 32-бітових процесорів. ОСРВ ITRON описується нижче у відповідному розділі. Цей стандарт є дуже поширеним в Японії.

Військова і аерокосмічна галузі висувають жорсткі вимоги до обчислювальних засобів, що впливає на ступінь безпеки цільової системи. В даний час є такі стандарти для ОСРВ в авіації - стандарт DO-178B і стандарт ARINC-653. Оскільки ці стандарти розроблені в США, варто відзначити ще європейський стандарт ED-12B, який є аналогом DO-178B.

Поширеним також є стандарт OSEK / VDX [OSEK], який спочатку розвивався для систем автомобільної індустрії.

POSIX

Стандарт POSIX був створений як стандартний інтерфейс сервісів операційних систем. Цей стандарт дає можливість створювати Переносимі програми. Згодом цей стандарт був розширений особливостями режиму реального часу [POSIX].

Специфікації POSIX задають стандартний механізм взаємодії програми і ОС. Необхідно відзначити, що стандарт POSIX тісно пов'язаний з ОС Unix; тим не менш, розробники багатьох ОСРВ намагаються витримати відповідність цьому стандарту. Відповідність стандарту POSIX для ОС і апаратної платформи повинне бути сертифіковане за допомогою прогону на них тестових наборів [POSIXTestSuite]. Однак, якщо ОС не є Unix-подібної, витримати це вимога стає непростим завданням. Тестові набори існують тільки для POSIX 1003.1a. Оскільки структура POSIX є сукупністю необов'язкових можливостей, постачальники ОС можуть реалізувати лише частина стандартного інтерфейсу, і при цьому говорити про POSIX-компліантності своєї системи.

Незважаючи на те, що стандарт POSIX виріс з Unix'а, він зачіпає основоположні абстракції операційних систем, а розширення реального часу застосовні до всіх ОСРВ.

До теперішнього часу стандарт POSIX розглядається як сімейство споріднених стандартів: IEEE Std 1003.n (де n - це номер).

Стандарт 1003.1a (OS Definition) містить базові інтерфейси ОС - підтримку єдиного процесу, підтримку багатьох процесів, управління завданнями, сигналами, групами користувачів, файловою системою, файловими атрибутами, управління файловими пристроями, блокуваннями файлів, пристроями вводу / виводу, пристроями спеціального призначення, системними базами даних, каналами, чергами FIFO, а також підтримку мови C.

Стандарт 1003.1b (Realtime Extensions) містить розширення реального часу - сигнали реального часу, планування виконання (з урахуванням пріоритетів, циклічне планування), таймери, синхронний і асинхронний ввід / вивід, ввід / вивід з пріоритетами, синхронізація файлів, блокування пам'яті, колективна пам'ять, передача повідомлень, семафори. Щоб стати POSIX-компліантной, ОС повинна реалізувати не менше 32 рівнів пріоритетів. POSIX визначає три політики планування обробки процесів:

· SCHED_FIFO - процеси обробляються в режимі FIFO і виконуються до завершення,

· SCHED_RR - round robin - кожному процесу виділяється квант часу,

· SCHED_OTHER - довільна реалізаційно-залежна політика, яка не переносяться на інші платформи.

Стандарт 1003.1c (Threads) стосується функцій підтримки багатопотокового обробки всередині процесу - управління потоками, планування з урахуванням пріоритетів, мьютекс (спеціальні синхронізуючі об'єкти в взаємодії між процесами, що подають сигнал, коли вони не захоплені яких-небудь потоком), пріоритетне спадкування у мьютекса, змінні стану (condition variables).

Стандарт 1003.1d включає підтримку додаткових розширень реального часу - семантика породження нових процесів (spawn), спорадичні серверне планування, моніторинг процесів і потоків часу виконання, таймаут функцій блокування, управління пристроями і переривань.

Стандарт 1003.21 стосується розподілених систем реального часу і включає функції підтримки розподіленого взаємодії, організації буферизації даних, посилки керуючих блоків, синхронних і асинхронних операцій, обмеженою блокування, пріоритетів повідомлень, міток повідомлень, і реалізацій протоколів.

Стандарт 1003.2h стосується сервісів, що відповідають за працездатність системи.

DO-178B Стандарт DO-178B, створено радіотехнічний комісією з аеронавтики (RTCA, Radio Technical Commission for Aeronautics) для розробки ПЗ бортових авіаційних систем [DO178B]. Перша його версія була прийнята в 1982 р., друга (DO-178A) - в 1985-м, поточна DO-178B - в 1992 р. Готується прийняття нової версії, DO-178C. Стандартом передбачено п'ять рівнів серйозності відмови, і для кожного з них визначено набір вимог до програмного забезпечення, які повинні гарантувати працездатність всієї системи в цілому при виникненні відмов даного рівня серйозності

Даний стандарт визначає такі рівні сертифікації:

· А (катастрофічний),

· В (небезпечний),

· С (істотний),

· D (несуттєвий)

· Е (що не впливає).

ARINC-653 Стандарт ARINC-653 (Avionics Application Software Standard Interface) розроблений компанією ARINC в 1997 р. Цей стандарт визначає універсальний програмний інтерфейс APEX (Application / Executive) між ОС авіаційного комп'ютера і прикладним ПЗ. Вимоги до інтерфейсу між прикладним ПЗ і сервісами операційної системи визначаються таким чином, щоб дозволити прикладного ПЗ контролювати диспетчеризацію, зв'язок і стан внутрішніх оброблюваних елементів. У 2003 р. прийнята нова редакція цього стандарту. ARINC-653 в якості одного з основних вимог для ОСРВ в авіації вводить архітектуру ізольованих (partitioning) віртуальних машин.

OSEK Стандарт OSEK / VDX є комбінацією стандартів, які спочатку розроблялися в двох окремих консорціумах, згодом злилися. OSEK бере свою назву від німецького акроніми консорціуму, до складу якого входили провідні німецькі виробники автомобілів - BMW, Bosch, Daimler Benz (тепер Daimler Chrysler), Opel, Siemens і Volkswagen, а також університет в Карлсруе (Німеччина). Проект VDX (Vehicle Distributed eXecutive) розвивався спільними зусиллями французьких компаній PSA і Renault. Команди OSEK і VDX злилися в 1994р.

Спочатку проект OSEK / VDX призначався для розробки стандарту відкритої архітектури ОС і стандарту API для систем, що застосовуються в автомобільній промисловості. Проте розроблений стандарт вийшов більш абстрактним і не обмежується використанням тільки в автомобільній індустрії.

Стандарт OSEK / VDX складається з трьох частин - стандарт для операційної системи (OS), комунікаційний стандарт (COM) і стандарт для мережевого менеджера (NM). На додаток до цих стандартів визначається якийсь реалізаційний мова (OIL). Першим компонентом стандарту OSEK є стандарт для ОС, тому часто стандарт OSEK помилково сприймається як стандарт ОСРВ. Хоча ОС і є велика порція даного стандарту, потужність його полягає в інтеграції всіх його компонент.

У даній роботі розглядається тільки стандарт для операційної системи, і його опис наводиться в розділі 2.7.

Стандарти безпеки

У зв'язку до стандартів для ОСРВ варто відзначити широко відомий стандарт критеріїв оцінки придатності комп'ютерних систем (Trusted Computer System Evaluation Criteria - TCSEC) [DoD85]. Цей стандарт розроблений Міністерством оборони США і відомий також під назвою "Помаранчева книга" (Orange Book - через колір обкладинки).

У ряді інших країн були розроблені аналогічні критерії, на основі яких був створений міжнародний стандарт "Загальні критерії оцінки безпеки інформаційних технологій" (далі просто - Загальні критерії) (Common Criteria for IT Security Evaluation, ISO / IEC 15408) [CC99].

В "Помаранчевої книзі" перераховані сім рівнів захисту:

· А1 - верифікована розробка. Цей рівень вимагає, щоб захист секретної та іншої критичною інформації засобами управління безпекою гарантували методи формальної верифікації.

· В3 - домени безпеки. Цей рівень призначений для захисту систем від досвідчених програмістів.

· В2 - структурована захист. У систему з цим рівнем захисту не можна допустити проникнення хакерів.

· В1 - мандатний контроль доступу. Захист цього рівня, можливо, вдасться подолати досвідченому хакеру, але ніяк не рядовим користувачам.

· С2 - дискреційний контроль доступу. Рівень С2 забезпечує захист процедур входу, дозволяє проводити контроль за подіями, що мають відношення до безпеки, а також ізолювати ресурси.

· С1 - виборча захист. Цей рівень дає користувачам можливість захистити особисті дані чи інформацію про проект, встановивши засоби управління доступом.

· D - мінімальна захист. Цей нижній рівень захисту залишений для систем, які проходили тестування, але не змогли задовольнити вимогам більш високого класу.

Що стосується Загальних критеріїв, то в них введено схожі вимоги забезпечення безпеки у вигляді оціночних рівнів (Evaluation Assurance Levels - EAL). Їх також сім:

· EAL7 - найвищий рівень припускає формальну верифікацію моделі об'єкта оцінки. Він застосовний до систем дуже високого ризику.

· EAL6 визначається, як напівформально Верифікований і протестований. На рівні EAL6 реалізація повинна бути представлена в структурованому вигляді, аналіз відповідності поширюється на проект нижнього рівня, проводиться суворий аналіз покриття, аналіз і тестування небезпечних станів.

· EAL5 визначається, як напівформально спроектований і протестований. Він передбачає створення напівформально функціональної специфікації та проекту високого рівня з демонстрацією відповідності між ними, формальної моделі політики безпеки, стандартизованої моделі життєвого циклу, а також проведення аналізу прихованих каналів.

· EAL4 визначається, як методично спроектований, протестований і переглянутий. Він припускає наявність автоматизації управління конфігурацією, повної специфікації інтерфейсів, описового проекту нижнього рівня, підмножини реалізацій функцій безпеки, неформальної моделі політики безпеки, моделі життєвого циклу, аналіз валідації, незалежний аналіз вразливостей. По всій імовірності, це найвищий рівень, якого можна досягти на даному етапі розвитку технології програмування з прийнятними витратами.

· EAL3 визначається, як методично протестований і перевірений. На рівні EAL3 здійснюється більш повне, ніж на рівні EAL2, тестування покриття функцій безпеки, а також контроль середовища розробки й управління конфігурацією об'єкта оцінки.

· EAL2 визначається, як структурно протестований. Він передбачає створення описового проекту верхнього рівня об'єкта оцінки, опис процедур інсталяції і постачання, інструкцій адміністратора та користувача, функціональне та незалежне тестування, оцінку міцності функцій безпеки, аналіз вразливостей розробниками.

· EAL1 визначається, як функціонально протестований. Він забезпечує аналіз функцій безпеки з використанням функціональної специфікації і специфікації інтерфейсів, керівної документації, а також незалежне тестування. На цьому рівні загрози не розглядаються як серйозні.

Відповідно до вимог Загальних критеріїв, продукти певного класу (наприклад, операційні системи) оцінюються на відповідність ряду функціональних критеріїв і критеріїв довіри - профілів захисту. Існують різні визначення профілів захисту щодо операційних систем, брандмауерів, смарт-карт і інших продуктів, які повинні відповідати певним вимогам у сфері безпеки. Наприклад, профіль захисту систем з розмежуванням доступу (Controlled Access Protection Profile) діє відносно операційних систем і покликаний замінити старий рівень захисту С2, визначається відповідно до американським стандартом TCSEC. Згідно з оцінними рівнями довіри сертифікація на відповідність більш високому рівню означає більш високу ступінь впевненості в тому, що система захисту продукту працює правильно і ефективно, і, згідно з умовами Загальних критеріїв, рівні 5-7 розраховані на тестування продуктів, створених із застосуванням спеціалізованих технологій безпеки.

Слід зазначити, що більшість зусиль з оцінки продуктів безпеки зосереджені на рівні 4 стандарту Загальних критеріїв і нижче, що говорить про обмежений застосуванні формальних методів у цій області.

З точки зору програміста Загальні критерії можна розглядати як набір бібліотек, за допомогою яких пишуться завдання з безпеки, типові профілі захисту і т.п. Слід зазначити, що вимоги можуть бути параметризовані.

8. Налаштовуваність операційних систем

Останнім часом однією з головних тем дослідницьких робіт в області операційних систем стало дослідження настроюваність (customizability) або адаптованості операційної системи. Настроюваної або адаптується операційною системою називається операційна система, що допускає гнучку модифікацію основних механізмів, стратегій і політик системи. Залежно від контексту, налаштовуваність системи може переслідувати різні цілі. В операційних системах загального призначення, як правило, такою метою є продуктивність системи в цілому. Для вбудованих систем настроюваність служить цілям енергозбереження та / або скорочення обсягу програмного забезпечення. Детальний систематичний огляд дослідних операційних систем з точки зору їх настроюваність дається в роботі Дениса та ін [DPM02].

У ранніх ОС була присутня якась форма налаштування; найчастіше вона полягала в можливості настроювати систему на етапі її створення. Проте останнім часом з'явилися дослідження та інших способів адаптації ОС - це стосується ініціатора налаштування та час її здійснення. Ініціатором адаптації може бути адміністратор або проектувальник ОС (тобто чоловік), програму або сама операційна система. В останньому випадку адаптація називається автоматичним. Що стосується часу налаштування, то вона може відбуватися на етапі проектування, компонування або інсталяції (статична адаптація), а також під час завантаження і навіть під час виконання (динамічна адаптація).

Похожие работы

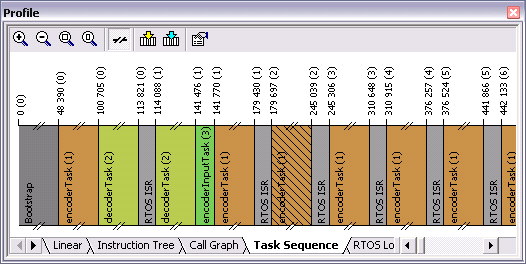

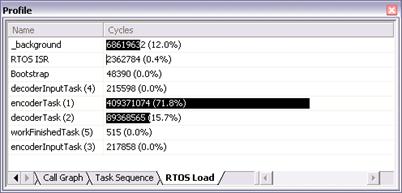

ального часу, розроблену в ІСП РАН для приватної «системи на чіпі» (System-On-Chip) на базі цифрового сигнального процесора MicroDSP 1.1, коли на одному загальному кристалі розміщуються сам процесор, модулі розширення, програмна пам'ять і два банки пам'яті даних. Розміщення їх на одному кристалі дозволяє забезпечити дуже швидкий доступ до осередків пам'яті (звернення до пам'яті займає один такт). ...

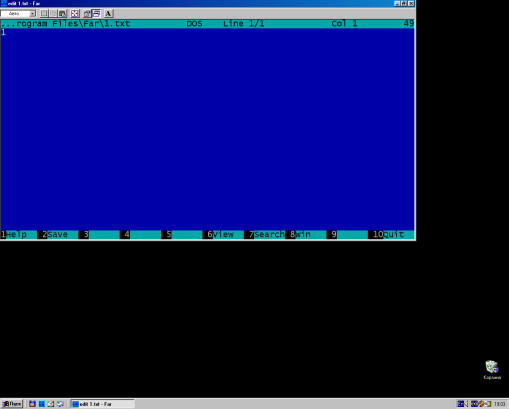

... системи, як правило, підтримують захищений режим роботи, якій дозволяє зберігати програми ядра операційної системи окремо від файлів користувача. Доступ користувача до системних програм обмежений та не дозволяє йому випадково вивести систему з ладу. 2. Вбудований редактор FAR Manager Редагування файла. Для редагування текстового файла можна використовувати внутрішній редактор FAR, а також ...

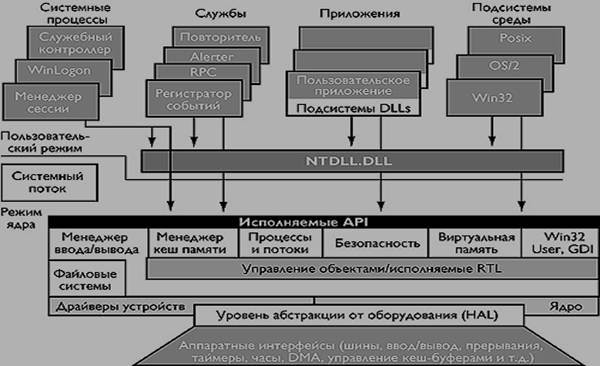

... і додатки, такі як Mіcrosoft SQL Server і Exchange Server, також включають компоненти, що працюють як служби NT. · Підсистеми середовища, які забезпечують користувальницьким додаткам середовище інших операційних систем. Wіndows NT поставляється із трьома підсистемами: Wіn32, Posіx і OS/2 2.1. · Користувальницькі додатки одного з п'яти типів: Wіn32, Wіndows 3.1, MS-DOS, Posіx або OS/2 ...

... експлуатацію. Етапи 6 і 7 можуть об'єднуватися, якщо реальні дані повноцінні, тобто дозволяють перевірити програму на всіх практично можливих ситуаціях. Взагалі, стадії впровадження Інформаційних систем менеджменту можна означити у вигляді наступної таблиці 1.2. Таблиця 1.2. Стадії впровадження Інформаційних систем менеджменту Постановка завдання й оцінка готовності підприємства до ...

0 комментариев