Навигация

9. Алгоритмы шифрования

9.1 Симметричные алгоритмы

Для шифрования и расшифровки используются одни и те же алгоритмы. Один и тот же секретный ключ используется для шифрования и расшифровки. Эти алгоритмы используется как симметричными, так и асимметричными криптосистемами.

DES (Data Encryption Standard) самый популярный алгоритм шифрования, используемый как стандарт шифрования данных. При его применении текст шифруется блоками 64 бит и используется 64-битовый ключ.

Существует 4 режима работы этого алгоритма. Первый - электронная кодовая книга (ECB-Electronic Code Book), когда используется два различных алгоритма. Второй - цепочечный режим (CBC-Cipher Block Chaining), в котором шифрование блока данных зависит от результатов шифрования предыдущих блоков данных. Третий - обратная связь по выходу (OFB-Output Feedback), используется как генератор случайных чисел. И, наконец, четвертый - обратная связь по шифратору (CFB-Cipher Feedback), используется для получения кодов аутентификации сообщений.

Тройной DES (3-DES) трижды использует алгоритм DES с различными 56-битными ключами. Каскадный 3-DES - это стандартный тройной DES, к которому добавлен механизм обратной связи.

Международный алгоритм шифрования IDEA поддерживает 64-битный блочный шифратор и 128-битный ключ.

Имеется несколько алгоритмов от RSA Data Security. Первый из них RC2 поддерживает 64-битный блочный шифратор и ключ переменного размера. Он в 2 раза быстрее, чем DES и может использоваться в тех же режимах, что и DES, включая тройное шифрование.

Байт-ориентированный с ключом переменного размера алгоритм RC4 в 10 раз быстрее DES.

RC5 имеет размер блока 32, 64 или 128 бит и ключ с длиной от 0 до 2048 бит.

Алгоритм Blowfish поддерживает 64-битный блочный шифратор, ключ переменного размера до 448 бит.

9.2 Асимметричные алгоритмы

Эти алгоритмы используются в асимметричных криптосистемах для шифрования симметричных сеансовых ключей (которые используются для шифрования самих данных).

RSA - это самый популярный алгоритм асимметричного шифрования, стойкость которого зависит от сложности факторизации больших целых чисел.

Алгоритм на основе эллиптических кривых использует алгебраическую систему, которая описывается в терминах точек эллиптических кривых. Его современные реализации показывают, что эта система гораздо более эффективна, чем другие системы с открытыми ключами. Производительность этого алгоритма приблизительно на порядок выше, чем производительность RSA, Диффи-Хеллмана и DSA.

Алгоритм Эль-Гамаль - это разновидность метода Диффи-Хеллмана, который может быть использован как для шифрования, так и для электронной подписи.

9.3 Хэш-функции

Хэш-функции являются одним из важных элементов криптосистем на основе ключей. Их относительно легко вычислить, но почти невозможно расшифровать. Хэш-функция имеет исходные данные переменной длины и возвращает строку фиксированного размера, обычно 128 бит. Хэш-функции используются для обнаружения модификации сообщения, т. е. для электронной подписи.

Существует несколько типов хэш-функций MD2-MD5, оптимизированных для различных вычислительных систем. Но наиболее распространена SHA (Secure Hash Algorithm), которая создает 160-битное значение из исходных данных переменного размера.

9.4 Электронные подписи

Электронная подпись позволяет проверять целостность данных, но не обеспечивает их конфиденциальность. Она добавляется к сообщению и может шифроваться вместе с ним. В настоящее время распространено несколько алгоритмов для цифровой подписи.

DSA (Digital Signature Authorization) - алгоритм с использованием открытого ключа для создания электронной подписи (но не для шифрования), когда создается секретное хэш-значение и выполняется его публичная проверка.

Запатентованная RSA электронная подпись позволяет проверить целостность сообщения и личность лица, создавшего электронную подпись. Отправитель создает хэш-функцию сообщения, а затем шифрует ее с использованием своего секретного ключа. Получатель использует открытый ключ отправителя для расшифровки хэша, сам рассчитывает хэш для сообщения, и сравнивает эти два хэша.

10. Программа PGP

PGP (Pretty Good Privacy) (www.pgp.com) - это криптографическая программа с высокой степенью надежности, которая позволяет пользователям обмениваться информацией в электронном виде при полной конфиденциальности. В PGP применяется принцип использования двух взаимосвязанных ключей: открытого и секретного.

Главное преимущество этой программы состоит в том, что для обмена зашифрованными сообщениями пользователям нет необходимости передавать друг другу ключи, так как PGP построена на обмене открытыми (публичными) ключами, например, через Интернет.

Когда пользователь шифрует сообщение с помощью PGP, то программа сначала сжимает текст, что сокращает время на отправку сообщения через модем и увеличивает надежность шифрования. Как только данные будут зашифрованы, сессионный ключ кодируется с помощью открытого ключа получателя сообщения, который отправляется к получателю вместе с зашифрованным текстом.

Расшифровка происходит в обратной последовательности. Программа PGP получателя сообщения использует секретный ключ получателя для извлечения временного сессионного ключа, с помощью которого она затем дешифрует закодированный текст.

Ключ - это число, которое используется криптографическим алгоритмом для шифрования текста. Как правило, ключами являются огромные числа, поскольку, чем больше ключ, тем его сложнее взломать. Размер ключа измеряется в битах, число, представленное 1024 битами - очень большое (2 в 1024 степени).

Ключи хранятся на жестком диске вашего компьютера в зашифрованном состоянии в виде двух файлов: одного для открытых ключей, другого - для закрытых. Эти файлы называются «кольцами» (keyrings). При работе с программой PGP вы, как правило, будете вносить открытые ключи ваших корреспондентов в открытые «кольца». Ваши секретные ключи хранятся в закрытом «кольце». Потеряв его, вы не сможете расшифровать никакую информацию, закодированную с помощью ключей, находившихся в этом «кольце».

Кроме ключей, можно использовать цифровую подпись, которая позволяет получателю сообщения удостовериться в личности отправителя, а также в целостности или верности полученного сообщения.

Похожие работы

... мероприятия по новому месту работы, жительства; также в окружении носителей коммерческих секретов. Персонал оказывает существенное, а в большинстве случаев даже решающее влияние на информационную безопасность банка. В этой связи подбор кадров, их изучение, расстановка и квалифицированная работа при увольнениях в значительной степени повышают устойчивость коммерческих предприятий к возможному ...

... обстоятельствах могут быть рассмотрены как внешние, относятся: критическое состояние отечественных отраслей промышленности; недостаточное финансирование мероприятий по обеспечению информационной безопасности Российской Федерации; недостаточная экономическая мощь государства; недостаточное количество квалифицированных кадров в области обеспечения информационной безопасности; отставание России от ...

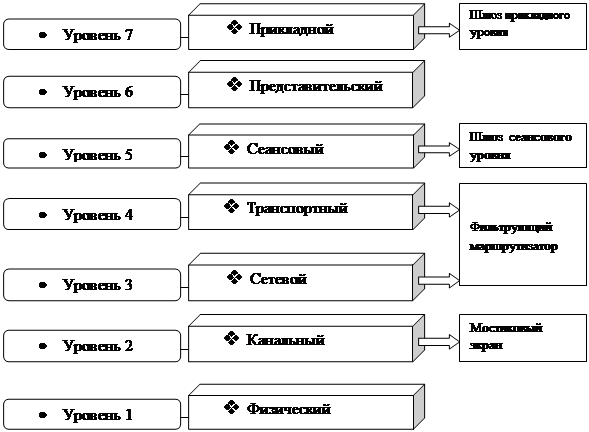

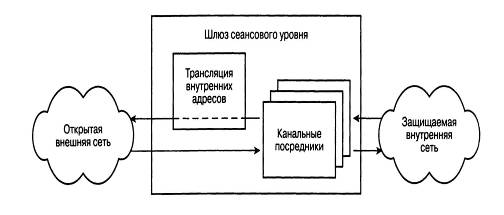

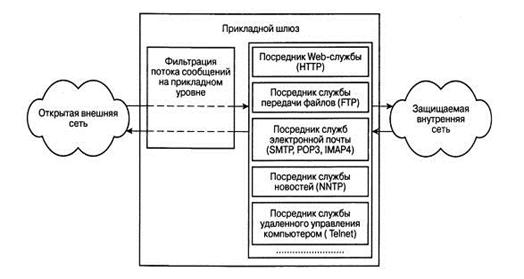

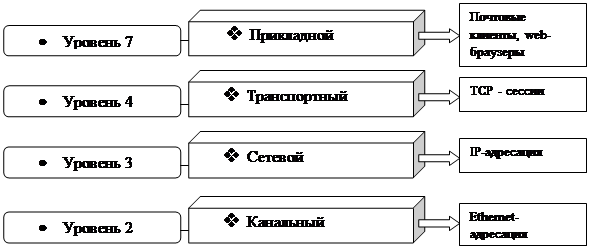

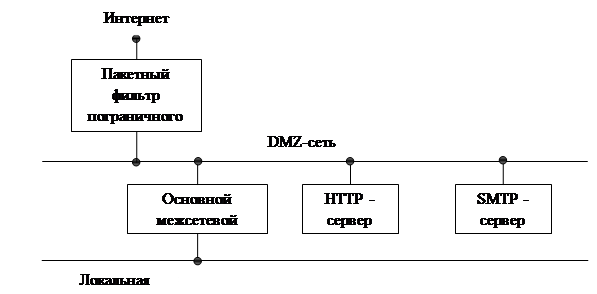

... обслуживании до исполнения на машине пользователя злонамеренного программного кода без его согласия и ведома. 1.3 Методы защиты компьютерной сети организации от НСД из сети Интернет. Применение межсетевых экранов Существует несколько подходов к решению проблемы защиты КСО подключенной к сети Интернет от НСД. Первый подход состоит в усилении защиты всех имеющихся систем, открытых к ...

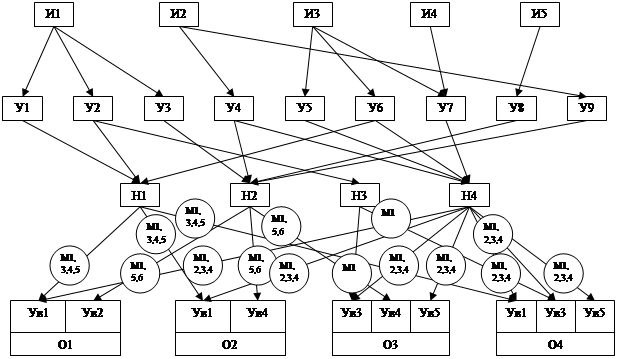

... ИБ. Выполнение курсовой работы, вызвано необходимостью пересмотра, корректировки и дополнения существующих данных, приведённых в «Доктрине информационной безопасности Российской Федерации». 1. ИДЕНТИФИКАЦИЯ УГРОЗ, ИСТОЧНИКОВ УГРОЗ, ОБЪЕКТОВ ОБЕСПЕЧЕНИЯ И МЕР ОБЕСПЕЧЕНИЯ ИБ РОССИЙСКОЙ ФЕДЕРАЦИИ В СФЕРЕ ОБОРОНЫ Информационная безопасность РФ, являясь одной из составляющих национальной ...

0 комментариев