Навигация

Принципи й порядок створення СФЗ

4. Принципи й порядок створення СФЗ

Із огляду на складність розв'язуваних завдань, створення СФЗ важливих об'єктів не може базуватися на досить часто застосовуваному на практиці принципі "розумної достатності", а вимагає комплексного наукового підходу. Такий підхід має на увазі проектування СФЗ важливих об'єктів у дві стадії [11]:

а) концептуальне (системне) проектування;

б) робоче проектування.

Основними етапами стадії концептуального проекту є:

1) Аналіз уразливості об'єкта й існуючої СФЗ.

2) Розробка принципів фізичного захисту об'єкта.

3) Розробка техніко-економічного обґрунтування створення СФЗ і комплексу ІТЗО.

5. Концепція фізичної безпеки об'єкта

Основним завданням перших двох етапів стадії концептуального проекту є розробка керівництва до дії по створенню СФЗ - "Концепції фізичної безпеки об'єкта".

Концепція безпеки визначає шляхи й методи рішення основних завдань по забезпеченню безпеки об'єкта й повинна відповідати на питання: "що захищати?", "від кого захищати?", "як захищати?".

5.1. Аналіз уразливості об’єкта

5.1.1. Цілі й завдання аналізу

Одним з головних завдань початкової стадії концептуального проектування є проведення аналізу уразливості об'єкта й існуючої системи фізичної безпеки (захисту).

Цілями й завданнями проведення аналізу уразливості є:

а) визначення важливих для життєдіяльності об'єкта предметів захисту (найбільш імовірних цілей злочинних акцій порушників);

б) визначення можливих погроз і моделей імовірних виконавців погроз (порушників);

в) оцінка можливого збитку від реалізації прогнозованих погроз безпеки;

г) оцінка уразливості об'єкта й існуючої системи безпеки;

д) розробка загальних рекомендацій із забезпечення безпеки об'єкта.

Роботи проводяться методом експертних оцінок комісією, до складу якої входять фахівці спеціалізованих фірм СФЗ і фахівці відповідних служб замовника: безпеки, головного технолога, головного інженера, пожежної охорони. Роботи фахівцями спеціалізованих фірм СФЗ виконуються з застосуванням методу математичного (комп'ютерного) моделювання. Результати аналізу можуть оформлятися окремим звітом. Гриф конфіденційності визначається замовником. До матеріалів звіту допускається строго обмежене коло осіб (тільки безпосередні виконавці) по існуючі на підприємстві дозвільній системі. При необхідності, звіт виконується в одному екземплярі (тільки для Замовника).

5.1.2. Предмети захисту

Реалізацію життєво-важливих інтересів будь-якого підприємства забезпечують його корпоративні ресурси. Ці ресурси повинні бути надійно захищені від прогнозованих погроз безпеки.

Для промислового підприємства такими важливими для життєдіяльності ресурсами, а, отже, предметами захисту є:

- люди (персонал підприємства);

- майно:

- важливе або дефіцитне технологічне устаткування;

- секретна й конфіденційна документація;

- матеріальні й фінансові цінності;

- готова продукція;

- інтелектуальна власність (ноу-хау);

- засоби обчислювальної техніки (ЗОТ);

- контрольно-вимірювальні прилади (СТОСІВ) і ін.;

- інформація конфіденційна:

- на матеріальних носіях, а також циркулююча у внутрішніх комунікаційних каналах зв'язку й інформації, у кабінетах керівництва підприємства, на нарадах і засіданнях;

- фінансово-економічні ресурси, що забезпечують ефективний і стійкий розвиток підприємства (капітал, комерційні інтереси, бізнес-плани, договірні документи й зобов'язання й т.п.).

Втрата перерахованих ресурсів може привести:

- до великого матеріального збитку,

- створенню погрози для життя й здоров'я людей,

- розголошенню конфіденційної інформації або відомостей, що містять

Державну таємницю,

- банкрутству підприємства.

Перераховані предмети захисту розміщаються на відповідних виробничих об'єктах підприємства в будинках і приміщеннях. Ці об’єкти і є найбільш уразливими місцями, виявлення яких провадиться при обстеженні підприємства. У такий спосіб формулюється відповідь на питання "що захищати?".

За результатами обстеження оформляється спеціальний типовий "Протокол обстеження...", що підписується зацікавленими сторонами.

6. Погрози безпеки

Основними погрозами безпеки, які можуть привести до втрати корпоративних ресурсів підприємства, є :

- надзвичайна ситуація (пожежа, руйнування, затоплення, аварія, розкрадання небезпечних речовин і т.п.);

- розкрадання або псування майна;

- несанкціоноване знімання конфіденційної інформації;

- погіршення ефективності функціонування, стабільності розвитку.

Самою небезпечною погрозою безпеки промислового підприємства є надзвичайна ситуації (ЧС), що може привести до великого матеріального збитку, викликати погрозу для життя й здоров'я людей, а на потенційно небезпечних об'єктах - катастрофічні наслідки для навколишнього середовища й населення.

У сучасних умовах несанкціоновані дії фізичних осіб: диверсантів, терористів, злочинців, екстремістів становлять особливу небезпеку, тому що можуть привести до виникнення більшості прогнозованих погроз.

На етапі аналізу погроз спільно зі службою безпеки замовника при попередньому обстеженні об'єкта формується модель імовірних виконавців погроз (порушників), тобто їх кількісні і якісні характеристики (оснащеність, тактика дій і т.п.).

У результаті проведеної роботи формулюється відповідь на питання: від кого захищати?

7. Оцінка уразливості існуючої СФЗ об'єкта

Оцінка уразливості існуючої СФЗ провадиться у два етапи:

7.1. На першому етапі (при обстеженні об'єкта) методом експертних оцінок провадиться оцінка уразливості складових частин СФЗ:

- комплексу організаційних заходів, проведених адміністрацією й службою безпеки об'єкта;

- комплексу інженерно-технічних коштів охорони (по основних тактико-технічних характеристиках і ступеню оснащеності об'єкта);

- служби охорони (по організації, якості, ефективності дій і ін.)

7.2. На наступному етапі провадиться кількісна оцінка уразливості існуючої СФЗ.

8. Оцінка можливого збитку від реалізації прогнозованих погроз

Оцінка можливого збитку від реалізації прогнозованих погроз безпеки провадиться методом експертних оцінок разом із представниками компетентних служб замовника.

Оцінка провадиться для кожного захищаємого об’єкта підприємства. При цьому враховуються варіанти прогнозованих акцій порушників і сценарії їхньої реалізації.

Похожие работы

... передбаченою. 3. Генерація гамми не повинна бути дуже трудомісткою. Слід зазначити, що алгоритми криптосистем з відкритим ключем (СВК) можна використовувати за трьома напрямками: 1. Як самостійні засоби захисту даних, що передаються чи зберігаються. 2. Як засіб для розподілу ключів. Алгоритми СВК більш трудомісткі, ніж традиційні криптосистеми. Обмін великими інформаційними потоками здійснюють ...

... , що «убивають» тільки синхроімпульс зв'язку з базою і ніяк себе не демаскують. Такі пристрої і коштують дорожче — 1,2 тис. доларів. Інший напрям промислового шпигунства, що набуває популярності в усьому світі, а також і в Україні, — це отримання конфіденційної інформації за допомогою Інтернету. В Україні понад 20 підприємств мають ліцензію на розробку й виготовлення підслуховувальних закладних ...

... здійснення операцій з їх застосуванням, затверджене Постановою Правління Національного банку України 19.04.2005 № 137, зареєстроване в Міністерстві юстиції України 20 травня 2003 р. за № 381/ 7702. 6. Правовий статус та зміст інформації з обмеженим доступом про особу Питання лекції: 1. Зміст поняття "інформація з обмеженим доступом про особу". 2. Правова охорона персональних даних. 3. ...

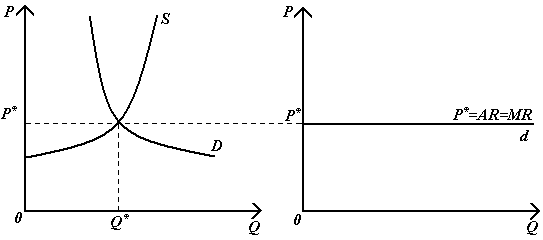

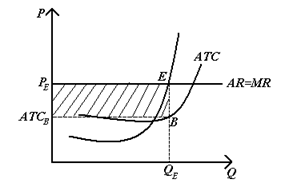

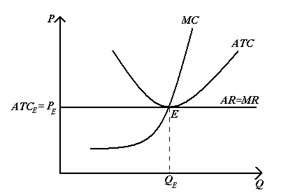

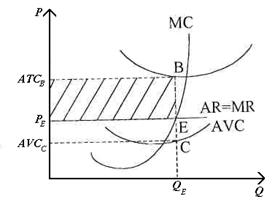

... споживчого кредиту тощо. Здебільшого цінова конкуренція застосовується для виштовхування з ринку слабших суперників або проникнення на вже засвоєнний ринок. Більш ефективною й більш сучасною формою конкурентної боротьби є нецінова конкуренція, тобто, що пропонується на ринок. З метою збільшення попиту на свій продукт фірма постійно шукає шляхи його удосконалення. Це підштовхує її до нецінової ...

0 комментариев