Навигация

Путешествие пакета по сети MPLS VPN

3.2 Путешествие пакета по сети MPLS VPN

Теперь, когда мы обсудили схему распространения маршрутной информации по сети MPLS VPN, давайте посмотрим, как перемещаются данные между узлами одной VPN.

Пусть, например, из сайта 1 в VPN A узел с адресом 10.2.1.1/16 отправляет пакет узлу сайта 2 этой же VPN, имеющему адрес 10.1.0.3/16 (см. Рисунок 6).

Рисунок 6. Путешествие пакета между сайтами VPN

Стандартными транспортными средствами IP пакет доставляется на пограничный маршрутизатор сайта CE1A, в таблице которого для номера сети 10.1.0.0 в качестве следующего маршрутизатора указан PE1. На маршрутизатор PE1 пакет поступает с интерфейса int2, поэтому для выбора дальнейшего продвижения пакета он обращается к таблице VRF1а, связанной с данным интерфейсом.

В таблице VRF1A адресу 10.1.0.0 соответствует запись протокола BGP, которая указывает, что очередным маршрутизатором для пакета определен PE2. Следующее поле записи содержит значение метки Lvpn=7, определяющей интерфейс выходного маршрутизатора PE, которое должно быть присвоено пакету для того, чтобы он попал в нужную VPN. Здесь также указывается, что запись была сделана протоколом BGP, а не IGP. На этом основании маршрутизатор PE «понимает», что очередной маршрутизатор не является непосредственным соседом, и путь к нему надо искать в глобальной таблице маршрутизации.

В глобальной таблице для адреса PE2 указывается начальное значение метки L пути LSP, равное 3. Способ его прокладки между маршрутизаторами PE1 и PE2 не имеет в данном случае принципиального значения — главное, чтобы такой путь существовал.

Технология MPLS VPN использует иерархические свойства путей MPLS, за счет чего пакет может быть снабжен несколькими метками, помещаемыми в стек. На входе во внутреннюю сеть провайдера, образуемую маршрутизаторами P, пакет будет снабжен двумя метками — внутренней Lvpn=7 и внешней L=3. Метка Lvpn интерпретируется как метка нижнего уровня — оставаясь на дне стека, она не используется, пока пакет путешествует по туннелю PE1-PE2. Продвижение пакета происходит на основании метки верхнего уровня, роль которой отводится метке L. Каждый раз, когда пакет проходит очередной маршрутизатор P вдоль туннеля, метка L анализируется и заменяется новым значением. И только после достижения конечной точки туннеля маршрутизатора PE2 из стека извлекается метка Lvpn. В зависимости от ее значения пакет направляется на тот или иной выходной интерфейс маршрутизатора PE2.

Из таблицы VRF2А, связанной с данным интерфейсом и содержащей маршруты VPNA, извлекается запись о маршруте к узлу назначения, указывающая на CE2 в качестве следующего маршрутизатора. Заметим, что она была помещена в таблицу VRF2a протоколом IGP. Последний отрезок путешествия пакета от CE2 до узла 10.1.0.3 осуществляется традиционными средствами IP.

Несмотря на достаточно громоздкое описание механизмов MPLS VPN, процесс конфигурирования новой VPN или модификации существующей достаточно прост, поэтому он хорошо формализуется и автоматизируется. Для исключения возможных ошибок конфигурирования — например, приписывания сайту ошибочной политики импорта/экспорта маршрутных объявлений, что может привести к присоединению сайта к чужой VPN, — некоторые производители разработали автоматизированные программные системы конфигурирования MPLS. Примером может служить Cisco VPN Solution Center, который снабжает администратора средствами графического интерфейса для формирования состава каждой VPN, а затем переносит полученные конфигурационные данные в маршрутизаторы PE.

Повысить степень защищенности MPLS VPN можно с помощью традиционных средств: например, применяя средства аутентификации и шифрования IPSec, устанавливаемые в сетях клиентов или в сети провайдера. Услуга MPLS VPN может легко интегрироваться с другими услугами IP, например, c предоставлением доступа к Internet для пользователей VPN с защитой их сети средствами межсетевого экрана, установленного в сети провайдера. Провайдер также может предоставлять пользователям MPLS VPN услуги, базирующиеся на других возможностях MPLS: в частности, услуги c предоставлением гарантированного качества обслуживания на основе методов MPLS Traffic Engineering. Что же касается сложностей ведения в маршрутизаторах провайдера таблиц маршрутизации пользователей, на которые указывают некоторые аналитики, то они, на наш взгляд, несколько преувеличены, так как таблицы создаются автоматически, с помощью стандартных протоколов маршрутизации, и только на пограничных маршрутизаторах PE. Механизм виртуального маршрутизатора полностью изолирует эти таблицы от глобальных таблиц маршрутизации провайдера, что обеспечивает необходимые уровни надежности и масштабируемости решений MPLS VPN. Впрочем, реальное качество данной технологии покажет время и, скорее всего, достаточно скоро.

3.3 Стандарты MPLS VPN

Что больше всего сбивает с толку в ситуации с MPLS VPN, так это отсутствие четко определенных и полностью готовых для реализации стандартов. И это притом, что всего существует более 50 стандартов и проектов стандартов MPLS.

Хотя технология MPLS VPN описана в рамках общих стандартов на MPLS, в организации IETF существуют специальные рабочие группы, занимающиеся проработкой отдельных вопросов MPLS VPN. Например, рабочая группа PPVPN (Provider Provisioned Virtual Private Network) занята созданием “каркаса” VPN с улучшенными механизмами безопасности, масштабируемости и управляемости.

Три основных типа VPN, над которыми работает группа PPVPN, — это MPLS BGP VPN, MPLS Virtual Routers и MPLS Layer 2 VPN. Группа координирует свою деятельность с другой рабочей группой — PWE3 (Pseudo Wire Emulation Edge to Edge), создающей стандарты для туннельных сквозных соединений через сети ATM и MPLS на первом и втором уровнях.

Виртуальные частные сети второго уровня (Layer 2 VPN) также определены в проекте, получивший название Martini, этот проект находится на рассмотрении рабочей группы IETF PWE3. Идея заключается в организации туннелей для трафика Ethernet, Frame Relay, ATM и PPP через сеть MPLS. Группа PWE3 работает и над другими похожими предложениями, но со стороны сервис-провайдеров наибольший интерес вызвал проект Martini.

Похожие работы

... SSL/TLS на первом этапе для осуществления доступа к необходимым услугам с последующим внедрением IPSec. 3. Методы реализации VPN сетей Виртуальная частная сеть базируется на трех методах реализации: · Туннелирование; · Шифрование; · Аутентификация. 3.1 Туннелирование Туннелирование обеспечивает передачу данных между двумя точками – окончаниями ...

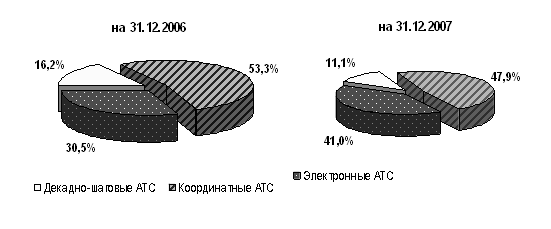

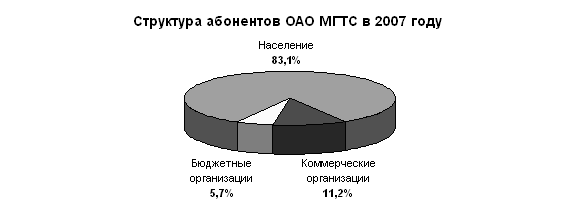

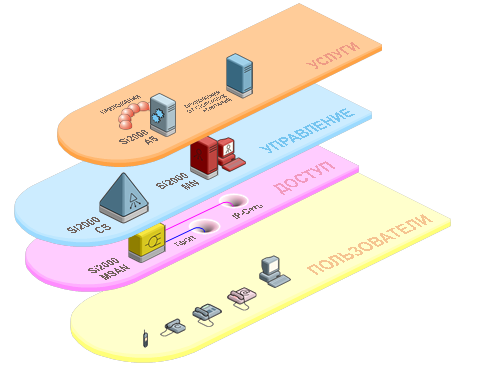

... сравнению с 2006 г. оборачиваемость активов в 2007 г. увелечена: 705 дней против 737 дней в 2006 г., в основном за счет улучшения оборачиваемости кредиторской задолженности. Глава 3 Разработка мероприятий по повышению эффективности деятельности ОАО МГТС 3.1 Организационно-технические мероприятия по повышению показателей эффективности деятельности предприятия Основными целями технической ...

... ), беспроводная местная линия связи (WLL), Powerline и кабельный модем, задействуют уже функционирующие инфраструктуры, на смену которым в долгосрочной перспективе должно прийти оптическое волокно. 4. Неблокирующие и работающие в режиме реального времени магистральные сети с возможностью гибкого предоставления ступенчатого качества услуг для различных применений. Ethernet и TCP/IP теснят все в ...

... недостатки сетей следующего поколения и определены препятствия на пути к повсеместному внедрению NGN. · Произведён анализ принципов построения сетей доступа. Был произведен рассчет оборудования. · Представлены концептуальные подходы к сетям нового поколения, в часности модернизация сети, перспективы применения технологий NGN для построения мультисервисной ...

0 комментариев