Навигация

5. Цифровые сертификаты

Цифровой сертификат — выпущенный удостоверяющим центром электронный или печатный документ, подтверждающий принадлежность владельцу открытого ключа или каких-либо атрибутов.

Центр сертификации — это компонент глобальной службы каталогов, отвечающий за управление криптографическими ключами (ключами шифрования) пользователей. Открытые ключи и другая информация о пользователях хранится центрами сертификации в виде цифровых сертификатов, имеющих следующую структуру:

Ø серийный номер сертификата;

Ø объектный идентификатор алгоритма электронной подписи;

Ø имя удостоверяющего центра;

Ø срок годности;

Ø имя владельца сертификата (имя пользователя, которому принадлежит сертификат);

Ø открытые ключи владельца сертификата (ключей может быть несколько);

Ø алгоритмы, ассоциированные с открытыми ключами владельца сертификата;

Ø электронная подпись, сгенерированная с использованием секретного ключа удостоверяющего центра (подписывается результат преобразования всей информации, хранящейся в сертификате).

Отличием аккредитованного центра является то, что он находится в договорных отношениях с вышестоящим удостоверяющим центром и не является первым владельцем самоподписанного сертификата в списке удостоверенных корневых сертификатов. Таким образом корневой сертификат аккредитованного центра удостоверен вышестоящим удостоверяющим центром в иерархии системы удостоверения. Таким образом аккредитованный центр получает «техническое право» работы и наследует «доверие» от организации выполнившей аккредитацию.

Центр сертификации ключей имеет право: предоставлять услуги по удостоверению сертификатов электронной цифровой подписи и обслуживать сертификаты открытых ключей, получать и проверять информацию, необходимую для создания соответствия информации указанной в сертификате ключа и предъявленными документами.

Криптографическая система с открытым ключом (или Асимметричное шифрование,

Асимметричный шифр) — система шифрования и/или электронной цифровой подписи (ЭЦП), при которой открытый ключ передаётся по открытому (то есть незащищённому, доступному для наблюдения) каналу, и используется для проверки ЭЦП и для шифрования сообщения. Для генерации ЭЦП и для расшифрования сообщения используется секретный ключ.

В частности, пакет приложений Microsoft Office XP использует технологию Microsoft Authenticode, позволяющую снабжать проекты макросов и файлы цифровой подписью с использованием цифрового сертификата.

Сертификат, используемый для создания подписи, подтверждает, что макрос или документ получен от владельца подписи, а подпись подтверждает, что макрос или документ не был изменен. Установив уровень безопасности, можно разрешить или запретить выполнение макроса в зависимости от того, входит ли подписавший его разработчик в список надежных источников.

6. Настройка безопасности браузера (Internet Explorer)

![]() Обозреватель Internet Ехр1огег нельзя полностью обезопасить с помощью его программных настроек. Чтобы чувствовать себя в более менее безопасном состоянии, надо совместно с ним на компьютере использовать хороший брандмауэр (межсетевой экран).

Обозреватель Internet Ехр1огег нельзя полностью обезопасить с помощью его программных настроек. Чтобы чувствовать себя в более менее безопасном состоянии, надо совместно с ним на компьютере использовать хороший брандмауэр (межсетевой экран).

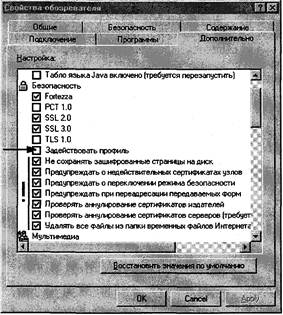

Элементы управления, связанные с настройкой правил безопасности, сосредоточены на вкладках Дополнительно и Безопасность диалогового окна Свойства обозревателя (см. рис. 1).

Рис. 1. Свойства обозревателя Internet Explorer

Откройте диалоговое окно Свойства обозревателя (Internet Ехр1огег > Сервис > Свойства обозревателя). Открой вкладку Дополнительно. В разделе Безопасность сбрось галочку Задействовать профиль. Если флажок оставить, браузер будет поставлять удаленным серверам по их запросу личные данные о пользователе (см. рис. 1).

В этом же разделе установите все галочки у строк, начинающихся словами Не сохранять..., Предупреждать..., Проверять... и Удалять.

В разделе Обзор необходимо сбросить следующие галочки:

Ø Автоматически проверять обновление Internet Ехр1огег;

Ø Включить установку по запросу;

Ø Использовать встроенное автозаполнение в проводнике;

Ø Использовать встроенное автозаполнение Web-адресов,

Ø Разрешить счетчик попаданий на страницы.

Ø Выполнив указанные настройки, щёлкни по кнопке Применить.

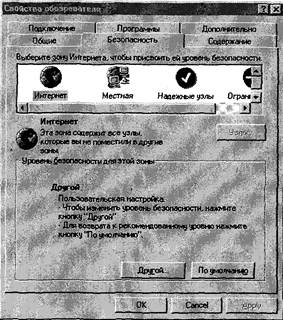

Откройте вкладку Безопасность диалогового окна Свойства обозревателя. На панели зон безопасности выбери зону Интернет (см. рис. 2).

Рис. 2. Вкладка безопасность в свойствах Internet Explorer

Откройте диалоговое окно настройки правил безопасности щелчком по кнопке Другой. Для всех операций, которым сопоставлено три метода взаимодействия с сервером: Отключить, Предлагать, Разрешить -включи переключатель Предлагать. В этом случае при потенциально опасных операциях будет открываться диалоговое окно с предложением подтвердить или отвергнуть действие.

Похожие работы

... за что должен отвечать? Основа ответов на подобные вопросы - это концептуальная политика безопасности для организации. Следующие разделы содержат фрагменты гипотетических политик безопасности в отношении безопасной работы в Интернете. Эти фрагменты были разработаны на основе анализа основных типов средств безопасности (например, контроля за импортом, шифрования, архитектуры системы). Приводятся ...

... 20% от общего товарооборота, соответственно окупаемость магазина произойдет за более длинный промежуток времени, нежели чем при полном ассортименте. Получение дополнительной прибыли электронному магазину по продаже программного обеспечения, компакт дисков и dvd дисков на основании приведенных выше затрат ожидается уже с третьего - четвертого месяца, что является достаточно хорошим экономическим ...

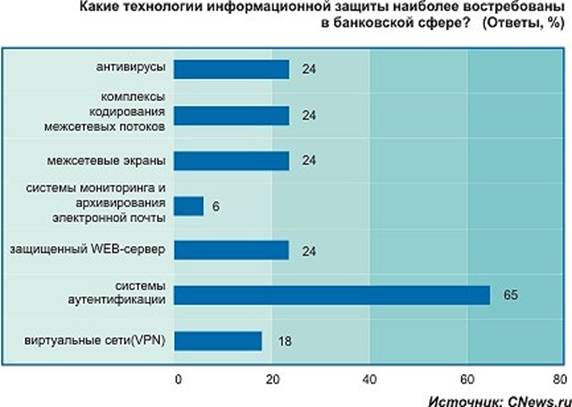

... планеты при условии единой стандартизации или наличия отдельных пакетов договоров между операторами связи, банковскими и финансовыми структурами. По данным консалтинговой компании GPS, 38% пользователей готовы осуществить платежи при помощи мобильных телефонов. К сожалению, эта современная Интернет-технология обслуживания частных клиентов российскими банками пока почти не освоена. Однако следует ...

... , которые заботятся о безопасности, имеют те же самые проблемы из-за появления новых уязвимых мест в сетевом программном обеспечении(ПО) и отсутствия мер защиты от некоторых злоумышленников. Некоторые из проблем безопасности в Интернете - результат наличия уязвимых мест из-за ошибок при проектировании в службах( и в протоколах, их реализующих) , в то время как другие - результат ошибок при ...

0 комментариев