Навигация

Этап: - сеанс связи пользователя с объектом:

2 Этап: - сеанс связи пользователя с объектом:

1. Пользователь по открытому каналу связи посылает автономному объекту сигнал S, который приводит автономный объект в активное состояние – выйти на связь с пользователем.

2. Автономный объект генерирует сеансовую, связанную пару ключей ![]() , включает таймер, фиксирует время начала сеанса

, включает таймер, фиксирует время начала сеанса ![]() и передает пользователю свой открытый ключ

и передает пользователю свой открытый ключ ![]() . Значения открытого

. Значения открытого ![]() и секретного

и секретного ![]() ключей имеют случайный характер.

ключей имеют случайный характер.

3. Пользователь генерирует свою сеансовую, связанную пару ключей ![]() , значения которых тоже имеют случайный характер. Используя открытый ключ объекта, передает ему сообщение

, значения которых тоже имеют случайный характер. Используя открытый ключ объекта, передает ему сообщение ![]() , содержащее общий идентификатор ID и свой открытый ключ

, содержащее общий идентификатор ID и свой открытый ключ ![]() .

.

4. Автономный объект, используя свой секретный ключ ![]() , дешифрирует принятое сообщение от пользователя

, дешифрирует принятое сообщение от пользователя ![]() . По таймеру фиксирует время принятия сообщения

. По таймеру фиксирует время принятия сообщения ![]() . Рассчитывает

. Рассчитывает ![]() и принимает решение: если

и принимает решение: если ![]() , то конец связи с пользователем. В противном случае проверяет: идентификатор ID, полученный в сообщении от пользователя, совпадает с собственным идентификатором? Если нет, то конец связи. Иначе – используя открытый ключ пользователя

, то конец связи с пользователем. В противном случае проверяет: идентификатор ID, полученный в сообщении от пользователя, совпадает с собственным идентификатором? Если нет, то конец связи. Иначе – используя открытый ключ пользователя ![]() , передает ему сообщение

, передает ему сообщение ![]() , содержащее запрос X на выполнение команды K, и фиксирует время

, содержащее запрос X на выполнение команды K, и фиксирует время ![]() .

.

5. Пользователь:

· используя свой секретный ключ ![]() , дешифрирует принятое сообщение

, дешифрирует принятое сообщение ![]() ;

;

· используя открытый ключ объекта ![]() , передает удаленному объекту сообщение

, передает удаленному объекту сообщение ![]() , содержащее команду управления K и новый идентификатор, который будет использован в будущем сеансе связи (значение нового ID имеет случайный характер);

, содержащее команду управления K и новый идентификатор, который будет использован в будущем сеансе связи (значение нового ID имеет случайный характер);

· фиксирует в своей оперативной памяти значение нового идентификатора;

· уничтожает свою сеансовую пару ключей ![]() и открытый сеансовый ключ объекта

и открытый сеансовый ключ объекта ![]() .

.

6. Объект дешифрирует принятое сообщение. Рассчитывает ![]() и принимает решение: если

и принимает решение: если ![]() , то конец связи с пользователем. В противном случае размещает в оперативной памяти новый идентификатор ID, уничтожает свою пару ключей

, то конец связи с пользователем. В противном случае размещает в оперативной памяти новый идентификатор ID, уничтожает свою пару ключей ![]() и выполняет команду K.

и выполняет команду K.

Таким образом, каждый сеанс связи пользователя с удаленным объектом характеризуется использованием «своих» сеансовых ключей и «своего» сеансового идентификатора. Значения данных параметров имеет случайный характер, что гарантирует надежную аутентификацию пользователя со стороны удаленного объекта.

Контрольные вопросы1. Изобразите модель криптосистемы с одним ключом и поясните принцип ее работы.

2. Изобразите модель криптосистемы с одним ключом и участием центра распределения ключей и поясните принцип ее работы.

3. Изобразите модель криптосистемы с открытым ключом, обеспечивающей конфиденциальность передаваемой информации. Поясните принцип работы данной модели.

4. Изобразите модель криптосистемы с открытым ключом, обеспечивающей аутентификацию передаваемой информации. Поясните принцип работы данной модели.

5. Изобразите модель криптосистемы с открытым ключом, обеспечивающей конфиденциальность и аутентификацию передаваемой информации. Поясните принцип работы данной модели.

6. Перечислите основные требования, которым должны удовлетворять криптосистемы с открытым ключом.

7. Поясните, в чем состоит суть индивидуального публичного объявления открытых ключей пользователями?

8. Изобразите сценарий распределения открытых ключей с использованием публично доступного каталога открытых ключей.

9. Изобразите сценарий распределения открытых ключей с участием авторитетного источника открытых ключей.

10. Поясните, в чем состоит суть сертификации открытых ключей.

11. В чем суть простого распределения секретных ключей?

12. Поясните сценарий распределения секретных ключей с обеспечением конфиденциальности и аутентичности.

13. Изобразите сценарий применения криптосистемы с открытым ключом для аутентификации пользователя со стороны автономного объекта

14. Поясните, почему применение криптосистемы с открытым ключом гарантирует надежную аутентификацию пользователя со стороны автономного объекта,

3 общие критерии оценки безопасности информационных технологий 3.1 Целевая направленность общих критериев

В РФ нормативными документами по разработке систем защиты информации, средств вычислительной техники и автоматизированных систем являются Руководящие документы Гостехкомисси РФ. До недавнего времени Руководящие документы разрабатывались с учетом международных документов конца 80-х, начала 90-х годов. В июне 1999 года Международной организацией по стандартизации (International Organization Standardization, ISO) при содействии ряда стран был принят стандарт «Критерии оценки безопасности информационных технологий» [5], [6], [7] (в научной литературе и в литературе по стандартизации исторически закрепилось название «Общие критерии» (ОК)).

В 2001 г. под эгидой Гостехкомисси России был подготовлен стандарт ГОСТ Р ИСО/МЭК 15408-2001 [8], который после соответствующей апробации вступит в силу с 2004 г.. Данный стандарт является механизмом, предназначенным для разработки нормативных документов, позволяющих оценивать средства безопасности информационные технологий (ИТ) определенного назначения.

Для обеспечения действия данного стандарта ожидается выпуск целого ряда организационно-методологических документов, определяющих порядок разработки профилей защиты их оценки, регистрации и применения.

ОК направлены на обеспечение конфиденциальности, целостности и доступности информации пользователей. ОК дают возможность выработки системы требований, критериев и показателей для оценки уровня безопасности информационных технологий.

ОК предназначены для пользователей, разработчиков и специалистов, обеспечивающих оценку характеристик безопасности систем ИТ.

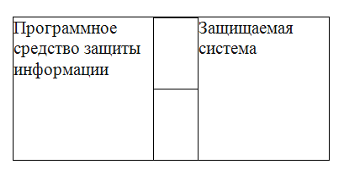

3.2 Концепция общих критериев 3.3 Профили защитыПрофиль защиты предназначен для сертификации средств защиты информации продуктов и систем ИТ и получения сопоставимых оценок их безопасности. Профили защиты служат также основой для разработки разделов требований безопасности информации (заданий по безопасности) в ТЗ (ТТЗ) на конкретные изделия ИТ.

3.4 Нормативные документы оценки безопасности информационных технологий в Российской Федерации4 защита информации в сетях с технологией ATM 4.1 Обмен информацией между агентами защиты

Установление и поддержание соединений защиты на сетях ATM достаточно сложный и ответственный процесс, который состоит из двух этапов и базируется на протоколе обмена сообщениями защиты (Security Message Exchange, SME) и передаче специальных ячеек защиты OAM (рисунок 1.9).

Протокол обмена сообщениями защиты SME используется для:

· аутентификации агентов между собой;

· согласования служб защиты между агентами защиты;

· установления соединения защиты.

Возможно два варианта реализации протокола SME.

Похожие работы

... сети также стоит использовать виртуальные каналы сетей пакетной коммутации. Основные достоинства такого подхода - универсальность, гибкость, безопасность 4. Обеспечение безопасности в корпоративных сетях В результате изучения структуры информационных сетей (ИС) и технологии обработки данных разрабатывается концепция информационной безопасности ИС предложенная в работе профессора Х.А. ...

... дипломного проекта, также был проведён обзор рынка существующих информационных систем, решающих задачи автоматизации предприятия. Результатом данной квалификационной работы является разработка информационной системы учета товаров на примере АГЗС «Северного объединения по эксплуатации газового хозяйства». В процессе выполнения работы были составлены алгоритмы, необходимые для работы системы, был ...

... информации и дезорганизации работы абонентских пунктов; - организационно-технические мероприятия, направленные на обеспечение сохранности конфиденциальных данных. 2. Основные методы и средства защиты информации в сетях Разобрать подробно все методы и средства защиты информации в рамках ВКР просто невозможно. Охарактеризую только некоторые из них. 2.1 Физическая защита информации К ...

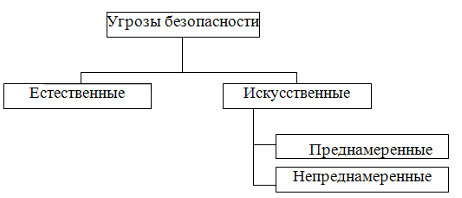

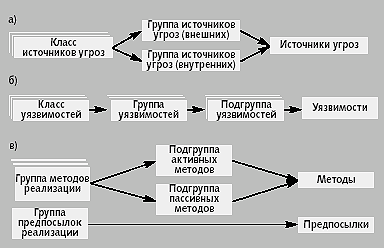

... , в которые преступники хотят вмешаться, так и для планирования методов совершения преступления. Таким образом, осуществляется «оптимизация» способа совершения преступления.[2] 1.3 Методы защиты информации Для решения проблем защиты информации в сетях прежде всего нужно уточнить возможные причины сбоев и нарушений, способные привести к уничтожению или нежелательной модификации данных. К ним ...

0 комментариев