Навигация

Защита информации в сетях связи с гарантированным качеством обслуживания

Министерство Российской федерации

по связи и информатизации

Сибирский государственный университет

телекоммуникаций и информатики

С.Н. Новиков

защита информации

в сетях связи с гарантированным качеством обслуживания

учебное пособие

Новосибирск

2003

УДК 681.327.8(031)+681.3224(031)

С.Н. Новиков. Защита информации в сетях связи с гарантированным качеством обслуживания / Учебное пособие. ¾ Новосибирск: 2003.¾ 84 с.: ил.

Учебное пособие посвящено вопросам защиты информации в сетях связи с гарантированным качеством обслуживания (ATM и IP v6.0). В частности, представлены специальные протоколы и механизмы, обеспечивающие защиту соединений ATM и IP v6.0.

Приведены основные определения, сокращения и выражения, которые часто встречаются в литературе на английском языке по данной тематике.

При написании учебного пособия использованы материалы ATM Forum, IETF, монографий, статей отечественных и зарубежных авторов.

Для специалистов в области сетей связи и защиты информации, аспирантов и студентов старших курсов, обучающихся по специальностям: 200900 – сети связи и системы коммутации; 201800 – защищенные системы связи.

Каф. РТС

Иллюстраций ¾ 33, таблиц ¾ 3, приложений ¾ 3,

список литературы ¾ 16 названий.

Рецензенты:

Утверждено редакционно-издательским советом СибГУТИ

в качестве учебного пособия.

ã Сибирский государственный университет

телекоммуникаций и информатики, 2003 г.

ОГЛАВЛЕНИЕ

введение..................................................................................................... 5

1 Общие положения............................................................................. 6

1.1 Основные определения..................................................................... 6

1.2 Требования к системам телекоммуникаций.................................. 7

1.2 Классификация нарушений передачи информации.................... 8

1.3 Сервисные службы, профиль защиты и соединения защиты информации.................................................................................................... 12

Контрольные вопросы............................................................................ 16

2 криптографические системы................................................... 18

2.1 Криптосистема с одним ключом.................................................... 18

2.2 Криптосистемы с открытым ключом............................................. 20

2.3 Распределение открытых ключей................................................. 23

2.4 Применение криптосистемы с открытым ключом для распределения секретных ключей........................................................................................... 26

2.5 Применение криптосистемы с открытым ключом для аутентификации пользователя со стороны автономного объекта..................................... 29

Контрольные вопросы............................................................................ 31

3 общие критерии оценки безопасности информационных технологий..................................................................................................... 33

3.1 Целевая направленность общих критериев............................... 33

3.2 Концепция общих критериев.......................................................... 34

3.3 Профили защиты.............................................................................. 34

3.4 Нормативные документы оценки безопасности информационных технологий в Российской Федерации........................................................ 34

4 защита информации в сетях с технологией ATM.......... 35

4.1 Обмен информацией между агентами защиты.......................... 35

4.1 Защита информации в плоскости пользователя....................... 36

4.1 Сервисные службы защиты информации плоскости пользователя 36

4.2 Службы поддержки........................................................................... 38

4.2 Защита информации плоскости управления.............................. 41

4.2 Сервисные службы защиты информации плоскости управления 41

4.3 Защита информации плоскости менеджмента.......................... 42

4.3 Сервисные службы защиты информации плоскости менеджмента 42

Контрольные вопросы............................................................................ 42

5 защита информации в сетях с технологией IP............... 43

5.1............................................................................................................... 43

приложение 1 англо-русский словарь................................... 44

Список сокращений........................................................................... 46

список литературы............................................................................ 47

введение

Ни одна сфера жизни современного общества не может функционировать без развитой информационной структуры. Национальный информационный ресурс является сегодня одним из главных источников экономической и военной мощи государства. Проникая во все сферы деятельности государства, информация приобретает конкретное политическое, экономическое и материальное выражение. На этом фоне все более актуальный характер приобретает в последние десятилетия и, особенно в настоящее время, задача обеспечения информационной безопасности Российской Федерации как неотъемлемого элемента ее национальной безопасности, а защита информации превращается в одну из приоритетных государственных задач.

Вопросы защиты информации всегда занимали особое место в любом обществе и государстве. В настоящее время, когда сохраняется лавинообразное распространение компьютерных систем и их взаимодействие посредством телекоммуникационных сетей, защита информации пользователей и служебной информации выступает на одно из первых мест.

1 Общие положения 1.1 Основные определения

Введем некоторые понятия и определения, необходимые в дальнейшем.

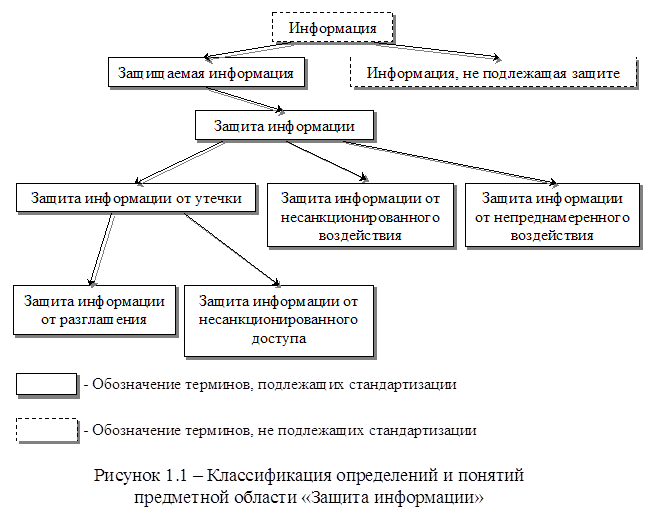

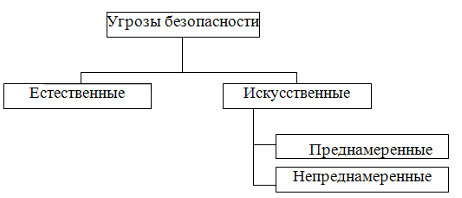

На рисунке 1.1 приведена классификация основных определений и понятий предметной области «Защита информации» [1, 2].

Информация [1] – сведения о лицах, предметах, фактах, событиях, явлениях и процессах независимо от формы их представления.

Защищаемая информация – информация, являющаяся предметом собственности и подлежащая защите в соответствии с требованиями правовых документов или требованиями, устанавливаемыми собственником информации. Собственником информации может быть: государство, юридическое лицо, группа физических лиц, отдельное физическое лицо.

Защита информации – деятельность, направленная на предотвращение утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию.

Защита информации от утечки – деятельность, направленная на предотвращение неконтролируемого распространения защищаемой информации в результате ее разглашения, несанкционированного доступа к информации и получения защищаемой информации разведками.

Защита информации от несанкционированного воздействия – деятельность, направленная на предотвращение воздействия на защищаемую информацию с нарушением установленных прав и (или) правил на изменение информации, приводящего к ее искажению, уничтожению, блокированию доступа к информации, а также к утрате, уничтожению или сбою функционирования носителя информации.

Защита информации от непреднамеренного воздействия – деятельность, направленная на предотвращение воздействия на защищаемую информацию ошибок ее пользователя, сбоя технических и программных средств информационных систем, природных явлений или иных нецеленаправленных на изменение информации мероприятий, приводящих к искажению, уничтожению, копированию, блокированию доступа к информации, а также к утрате, уничтожению или сбою функционирования носителя информации.

Защита информации от разглашения – деятельность, направленная на предотвращение несанкционированного доведения защищаемой информации до потребителей, не имеющих права доступа к этой информации.

Защита информации от несанкционированного доступа – деятельность, направленная на предотвращение получения защищаемой информации заинтересованным субъектом с нарушением установленных правовыми документами или собственником, владельцем информации прав или правил доступа к защищаемой информации.

1.2 Требования к системам телекоммуникацийПриведем основные требования, предъявляемые пользователями к системам телекоммуникаций с позиций обеспечения защиты передаваемой информации. Системы телекоммуникаций должны обеспечить:

q конфиденциальность информации – обеспечение просмотра информации в приемлемом формате только для пользователей, имеющих право доступа к этой информации;

q целостность информации – обеспечение неизменности информации при ее передаче;

q аутентичность информации – обеспечение надежной идентификации источника сообщения, а также гарантия того, что источник не является поддельным.

q доступность информации – гарантия доступа санкционированных пользователей к информации.

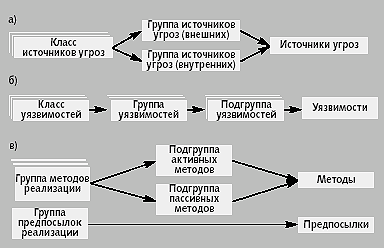

1.2 Классификация нарушений передачи информацииНормальная передача информации (рисунок 1.2 а)) в сетях с гарантируемым качеством обслуживания пользователей подразумевает выполнение трех этапов (рисунок 1.2 а)) [3, 4].

1. В плоскости менеджмента – формирование и корректировка баз данных (БД) о состоянии элементов сети. Конечным результатом функционирования данного этапа является формирование плана распределения информации на сети - расчет таблиц маршрутизации (ТМ) во всех узлах для каждой службы электросвязи.

2. В плоскости управления (стек протоколов сигнализации) - организацию маршрута между узлом – источником (УИ) и узлом – получателем (УП) в виде виртуального коммутируемого либо постоянного соединения (канала или тракта). Конечным результатом функционирования данного этапа является заполнение и обнуление таблиц коммутации (ТК).

Похожие работы

... сети также стоит использовать виртуальные каналы сетей пакетной коммутации. Основные достоинства такого подхода - универсальность, гибкость, безопасность 4. Обеспечение безопасности в корпоративных сетях В результате изучения структуры информационных сетей (ИС) и технологии обработки данных разрабатывается концепция информационной безопасности ИС предложенная в работе профессора Х.А. ...

... дипломного проекта, также был проведён обзор рынка существующих информационных систем, решающих задачи автоматизации предприятия. Результатом данной квалификационной работы является разработка информационной системы учета товаров на примере АГЗС «Северного объединения по эксплуатации газового хозяйства». В процессе выполнения работы были составлены алгоритмы, необходимые для работы системы, был ...

... информации и дезорганизации работы абонентских пунктов; - организационно-технические мероприятия, направленные на обеспечение сохранности конфиденциальных данных. 2. Основные методы и средства защиты информации в сетях Разобрать подробно все методы и средства защиты информации в рамках ВКР просто невозможно. Охарактеризую только некоторые из них. 2.1 Физическая защита информации К ...

... , в которые преступники хотят вмешаться, так и для планирования методов совершения преступления. Таким образом, осуществляется «оптимизация» способа совершения преступления.[2] 1.3 Методы защиты информации Для решения проблем защиты информации в сетях прежде всего нужно уточнить возможные причины сбоев и нарушений, способные привести к уничтожению или нежелательной модификации данных. К ним ...

0 комментариев