Навигация

Инцидент: в составе комплекса мер по техническому расследованию инцидента утечки данных или финансового мошенничества

3. Инцидент: в составе комплекса мер по техническому расследованию инцидента утечки данных или финансового мошенничества.

На этапе анализа обнаруженной шпионской программы возможно получение ценной информации об инциденте, такой как сетевой адрес атакующего, свидетельства уровня его осведомленности о внутренней инфраструктуре целевой организации, точный перечень переданных злоумышленнику данных.

Методика выявления шпионских программ В ходе поиска шпионских программ необходимо учитывать два возможных варианта компрометации системы, так как для каждого из них используется своя методика анализа.

1. Шпионская программа скрывается в системе – целевой руткит.

В рамках этого случая решение задачи сводится к выявлению и анализу системных аномалий, косвенно свидетельствующих о наличии скрытой программы. Такими аномалиями считаются расхождения в системных данных, полученных из разных источников, несанкционированные модификации кода ядра, несанкционированные системные "ловушки" (hooks, callbacks). 2. Шпионская программа не скрывается, но маскируется – троянец или закладка.

В данном случае для полного решения задачи достаточно глубокого анализа системной конфигурации и проверки целостности системных файлов и исполняемых файлов приложений. Комплекс мер по выявлению шпионских программ должен учитывать оба вышеописанных случая. Таким образом, он включает в себя следующие этапы. 1. Анализ конфигурации системы.

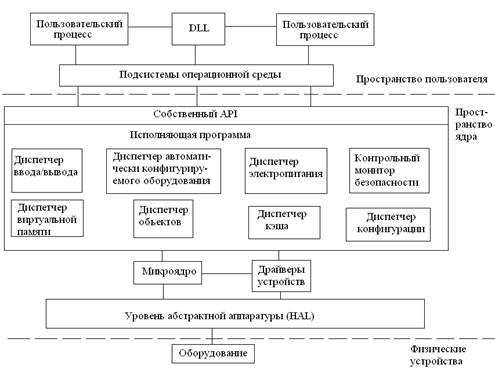

Производится экспертное обследование списков объектов автозапуска, в том числе различных веток системного реестра, списков сервисов, зарегистрированных драйверов и других точек. В ходе анализа должны быть рассмотрены все возможные источники прямой и косвенной загрузки исполняемого модуля при старте операционной системы. 2. Выявление и анализ системных аномалий.

Во-первых, при помощи специализированных утилит производится серия тестов и сопоставлений системной информации, полученной разными способами: с помощью вызова стандартных системных API, вызова функций ядра, внешнего сканирования системы. Таким образом может быть диагностировано наличие в системе агента, искажающего выводимую информацию.

Во-вторых, анализируются на предмет аномалий – несанкционированных модификаций и несоответствий стандартам – различные системные структуры, считанные при помощи низкоуровневых механизмов (таких как отладчик ядра или прямое чтение с диска).

Перечень объектов, подлежащих такому анализу, включает в себя: списки файлов, списки открытых портов, сетевых соединений, дампы сетевого трафика, системные логи и логи приложений, списки зарегистрированных в системе и загруженных в память модулей ядра, таблицы указателей и код функций ядра и многое другое. 3. Проверка целостности исполняемых файлов.

Для контроля отсутствия нежелательных модификаций в исполняемых модулях производится проверка контрольных сумм файлов в соответствии с дистрибутивами соответствующего ПО и верификация цифровой подписи файлов.

4. Анализ выявленных шпионских программ.

Производится reverse engineering и детальный анализ кода обнаруженного руткита или закладки с целью извлечения дополнительной информации об инциденте. 5. Восстановление чистоты системы.

Сервер может быть надежно "вылечен" без необходимости переустановки операционной системы.

В силу значительной трудоемкости данной методики она применяется с целью выявления шпионских программ только на серверах. Решение аналогичной задачи для большого количества рабочих станций производится по упрощенной схеме и с более обширным использованием средств автоматизации анализа.

Следует заметить, что приведенный базовый алгоритм не полностью покрывает один достаточно редкий и специфический кейс, а именно: случай, когда шпионский код внедрен в легитимное ПО в виде недекларированных возможностей (НДВ), на уровне дистрибутива. В таком случае проверка целостности исполняемых файлов и конфигурации системы рискует не выявить никаких аномалий. Покрытие данного кейса требует глубокого анализа подозрительного программного обеспечения.

1 Хотелось бы подчеркнуть, что в ходе "Тестов на проникновение" используются эмуляторы, то есть программы, имитирующие отдельные особенности вредоносного ПО (такие, как обход защиты и повышение уровня привилегий в системе), полностью подконтрольные специалисту и не содержащие вредоносных функций.

2 На черном рынке (см. хакерские Web-форумы) открыто котируются только простые троянцы, нацеленные на массовое заражение пользователей, преимущественно с целью создания ботнетов. О ценах на целевые руткиты можно судить, умножая соответствующие котировки в десятки раз.

КОММЕНТАРИЙ ЭКСПЕРТА

Илья Сачков, руководитель направления, группа информационной безопасности Group-IB

К сожалению, в последнее время специалисты по информационной безопасности стали относиться к вредоносному коду очень несерьезно, как к самой банальной угрозе информационной безопасности, про которую все известно. На практике же вредоносное ПО, а в особенности программы-шпионы, до сих пор являются одними из самых эффективных методов проведения несанкционированного съема информации. Это не миф, не сказка для студентов и не банальный маркетинговый ход антивирусных компаний.

В нашей практике мы часто сталкиваемся с двумя основными инцидентами, инструмент проведения которых – программы-шпионы: утечка информации и финансовое мошенничество. Промышленный шпионаж, как и корпоративная разведка, – это действительность. Правда, по отношениюко второму типу инцидентов – событие менее распространенное. В основном программы-шпионы сейчас используются в российских корпоративных ИТ-средах для кражи ключевых элементов систем Интернет-банкинга и перевода денег со счетов юридических лиц на пластиковые карты физических лиц (это позволяет преступникам в день перевода обналичить денежные средства).

Благодаря уникальным, хорошо написанным программам, стоимость которых может достигать десятков тысяч долларов, злоумышленнику реально обойти эшелонированную защиту и получить необходимую информацию. Следы вредоносного кода можно найти постфактум, используя довольно сложные методы компьютерной криминалистики, и, к сожалению, не всегда данная работа оканчивается положительным результатом. Многие такие программы не определяются антивирусными пакетами даже спустя годы. Тема, поднятая автором, должна заставить специалистов нашей отрасли пересмотреть и обновить политики обеспечения информационной безопасности и предотвращения инцидентов.

Алиса Шевченко, руководитель компании eSage Lab

Список литературы

Информационная безопасность" № 6, октябрь–ноябрь 2009

Похожие работы

... информации: в штатном режиме; изменения в штатном режиме работы; нештатный режим (аварийные ситуации). Глава 2. Обоснование способов защиты операционной системы от программных закладок типа троянский конь 2.1 Общие сведения о троянских программах Подсоединение локальных компьютерных сетей организаций к сети Internet приводит к необходимости уделять достаточно серьезное внимание ...

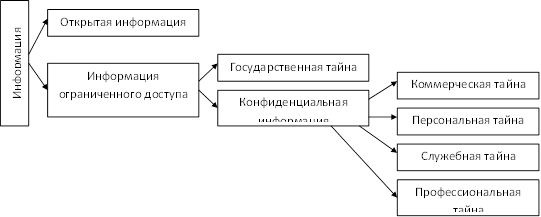

... в индивидуальном порядке органами безопасности, на основании заключения об осведомленности лица в сведениях, составляющих государственную тайну. Должностные лица и граждане, виновные в нарушении законодательства РФ о государственной тайне, несут уголовную, административную, гражданско-правовую или дисциплинарную ответственность в соответствии с действующим законодательством. Глава 2. Виды и ...

... 1997 г., восполнили существенный пробел в защите одного из важнейших продуктов человеческой деятельности, впервые выделив в рамках IX раздела самостоятельную главу, именуемую “Преступления в сфере компьютерной информации”. Главу открывает ст. 272 УК РФ, предусматривающая ответственность за неправомерный доступ к охраняемой законом компьютерной информации, т. е. информации на машинном носителе в ...

... европейские государства и США повели решительную борьбу с компьютерными преступлениями с момента их появления в жизни общества, следовательно, правовая регламентация уголовной ответственности за совершение компьютерных преступлений отличается очень высокой степенью детализации и высоким уровнем юридической техники. Очевидно, что российскому законодателю следует оценить опыт зарубежных государств ...

0 комментариев