Навигация

1. ПОСТАНОВКА ЗАДАЧИ

Безопасность передачи данных по каналам связи является актуальной. Современные компьютерные сети не исключение. К сожалению, в сетевых операционных системах (Windows NT/XP, Novell и т.д.) иностранного производства, как следствие, из-за экспортных соображений уровень алгоритмов шифрования заметно снижен.

Задача: исследовать современные методы шифрования и их приложимость к шифрованию потоков данных. Разработать собственную библиотеку алгоритмов шифрования и программный продукт, демонстрирующий работу этих алгоритмов при передаче данных в сети.

2. АЛГОРИТМ RSA

Труды Евклида и Диофанта, Ферма и Эйлера, Гаусса, Чебышева и Эрмита содержат остроумные и весьма эффективные алгоритмы решения диофантовых уравнений, выяснения разрешимости сравнений, построения больших по тем временам простых чисел, нахождения наилучших приближений и т.д. В последние два десятилетия, благодаря в первую очередь запросам криптографии и широкому распространению ЭВМ, исследования по алгоритмическим вопросам теории чисел переживают период бурного и весьма плодотворного развития.

Вычислительные машины и электронные средства связи проникли практически во все сферы человеческой деятельности. Немыслима без них и современная криптография. Шифрование и дешифрование текстов можно представлять себе как процессы переработки целых чисел при помощи ЭВМ, а способы, которыми выполняются эти операции, как некоторые функции, определённые на множестве целых чисел. Всё это делает естественным появление в криптографии методов теории чисел. Кроме того, стойкость ряда современных криптосистем обосновывается только сложностью некоторых теоретико-числовых задач.

Но возможности

ЭВМ имеют

определённые

границы. Приходится

разбивать

длинную цифровую

последовательность

на блоки ограниченной

длины и шифровать

каждый такой

блок отдельно.

Мы будем считать

в дальнейшем,

что все шифруемые

целые числа

неотрицательны

и по величине

меньше некоторого

заданного

(скажем, техническими

ограничениями)

числа m.

Таким же условиям

будут удовлетворять

и числа, получаемые

в процессе

шифрования.

Это позволяет

считать и те,

и другие числа

элементами

кольца вычетов

![]() .

Шифрующая

функция при

этом может

рассматриваться

как взаимнооднозначное

отображение

колец вычетов

.

Шифрующая

функция при

этом может

рассматриваться

как взаимнооднозначное

отображение

колец вычетов

![]()

а число

![]() представляет

собой сообщение

представляет

собой сообщение

![]() в зашифрованном

виде.

в зашифрованном

виде.

Простейший

шифр такого

рода - шифр замены,

соответствует

отображению

![]() при некотором

фиксированном

целом k.

Подобный шифр

использовал

еще Юлий Цезарь.

Конечно, не

каждое отображение

при некотором

фиксированном

целом k.

Подобный шифр

использовал

еще Юлий Цезарь.

Конечно, не

каждое отображение

![]() подходит для

целей надежного

сокрытия информации.

подходит для

целей надежного

сокрытия информации.

В 1978 г. американцы

Р. Ривест, А. Шамир

и Л. Адлеман

(R.L.Rivest.

A.Shamir.

L.Adleman)

предложили

пример функции

![]() ,

обладающей

рядом замечательных

достоинств.

На её основе

была построена

реально используемая

система шифрования,

получившая

название по

первым буквам

имен авторов

-система RSA.

Эта функция

такова, что

,

обладающей

рядом замечательных

достоинств.

На её основе

была построена

реально используемая

система шифрования,

получившая

название по

первым буквам

имен авторов

-система RSA.

Эта функция

такова, что

1) существует

достаточно

быстрый алгоритм

вычисления

значений ![]() ;

;

2) существует

достаточно

быстрый алгоритм

вычисления

значений обратной

функции ![]() ;

;

3) функция

![]() обладает некоторым

«секретом»,

знание которого

позволяет

быстро вычислять

значения

обладает некоторым

«секретом»,

знание которого

позволяет

быстро вычислять

значения ![]() ;

в противном

же случае вычисление

;

в противном

же случае вычисление

![]() становится

трудно разрешимой

в вычислительном

отношении

задачей, требующей

для своего

решения столь

много времени,

что по его

становится

трудно разрешимой

в вычислительном

отношении

задачей, требующей

для своего

решения столь

много времени,

что по его

прошествии

зашифрованная

информация

перестает

представлять

интерес для

лиц, использующих

отображение

![]() в качестве

шифра.

в качестве

шифра.

Еще до выхода из печати статьи копия доклада в Массачусетском Технологическом институте, посвящённого системе RSA. была послана известному популяризатору математики М. Гарднеру, который в 1977 г. в журнале Scientific American опубликовал статью посвящённую этой системе шифрования. В русском переводе заглавие статьи Гарднера звучит так: Новый вид шифра, на расшифровку которого потребуются миллионы лет. Именно эта статья сыграла важнейшую роль в распространении информации об RSA, привлекла к криптографии внимание широких кругов неспециалистов и фактически способствовала бурному прогрессу этой области, произошедшему в последовавшие 20 лет.

Похожие работы

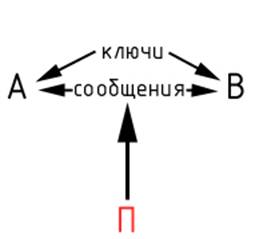

... в тайне. Исходный текст шифруется открытым ключом адресата и передается ему. Зашифрованный текст в принципе не может быть расшифрован тем же открытым ключом. Дешифрование сообщение возможно только с использованием закрытого ключа, который известен только самому адресату. Криптографические системы с открытым ключом используют так называемые необратимые или ...

... . Так как система с открытыми ключами позволяет распределять ключи и в симметричных системах, можно объединить в системе передачи защищенной информации асимметричный и симметричный алгоритмы шифрования. С помощью первого рассылать ключи, вторым же - собственно шифровать передаваемую информацию Обмен информацией можно осуществлять следующим образом: · получатель вычисляет открытый и ...

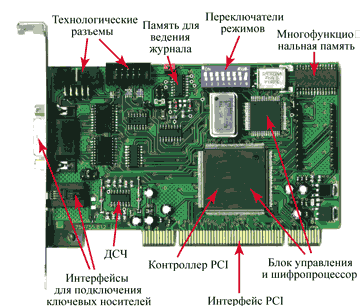

... схема устройства для аппаратного шифрования информации, которая соответствует приведенным выше требованиям, изображена на рисунке 1.9. Рис. 1.9 – Структурная схема устройства аппаратного шифрования 2. РАЗРАБОТКА СХЕМОТЕХНИЧЕСКОЙ РЕАЛИЗАЦИИ АППАРАТНОГО ШИФРАТОРА 2.1 Выбор элементной базы для шифратора Согласно техническому заданию, элементная база для аппаратного шифратора должна ...

... не к ключам!) и поэтому может зашифровывать и дешифровывать любую информацию; 2.7 Выводы по разделу 2. Подводя итоги вышесказанного, можно уверенно заявить, что криптографическими системами защиты называються совокупность различных методов и средств, благодаря которым исходная информация кодируеться, передаеться и расшифровываеться. Существуют различные криптографические системы защиты, ...

0 комментариев