Навигация

Шифрлар

2. Шифрлар

Ғасырлар бойы құндылықтар ақпараттан өте көп болды. Саналған ақапарат қорғанысы болып шифрлар (криптография), белгілі бір жолмен жүретін шифрланған ақпараттың өзгертілуі деп атаймыз. Криптографиялық әдістің қолдануы қойылған мақсаттарға байланысты қоланылады. Қарапайым шифрлар криптоаналитиктерге аса қиындық туғызбайды. Бірақ осындай шифрлауда кейбір файлдарды ашуына бөгет болады. Қаншалықты мәтіннің қысқа шифрлауы болса, шифр қорғаныстың сенімділігі соншалықты артады. Осыған қарап ең қарапайым шифрдың өзі де қолданушының мағлұматтарды немесе қорғаныс кодын шешуде көп уақыт алып бөгет жасайды.

3. Сигнатуралар

Сигнатура - ақпаратты қорғау үшін компьютердің немесе басқа жүйелік құралдардың бірегей мінездемесі және бұл мінездемені программалық түрде тексеруі мүмкін. Иілгіш дисктің бірегейлігі оның форматталуында байқалады. Бірегейлі форматтау осындай дискке файл жиынтығын бекітуге мүмкіндік береді. Мұндай дискетке жасалған көшірме басқа дискеттен гөрі өзгеріссіз беріледі. Жалпы айтқанда өзгерту түспеген және программалық қамтамасыздандыруының қалыпты функцияларына және программалық түрде тоқталуын, лайықты аппаратуралар немесе жүйелі мінездемелерін іздеу болып табылады. Егер белгілі есептеуші жүйеде мінездеме бірегейлі болса, оны программалық түрде де тексеруге болады. Соның нәтижесінде бағдарлама тек сол жүйеде жұмыс істейді.

4. Қорғаныс аппаратурасы

Ерекше қорғаныс құралдары арқылы ақпаратты қорғаудың түрлі әдістері бар. Мұнда тек олардың арасындағы кейбіреулерін қарастырайық:

1) Программалық қамтамасыз ету бөлігі ТСҚ-да орналасады. Оның себебі: ТСҚ-дан операцияны көшіруді операциялық жүйесінде бақылауға алу. Қорғау аппаратурасын пайдаланатын программаларды қорғаудың негізгі принципі: ТСҚ-дан программалық қамтамасыз етуге рұқсатсыз программаларды көшіргенде программаның өзін-өзі жоюына сигнал пайда болады.

2) ЭЕМ-ға қосылатын түрлі электрондық қорғау құралдары бар.

6.Активті (белсенді) қорғаныс құралдары

Қорғаныс белсенділігі дұрыс емес пароль енгізіп, дұрыс емес мерзім немесе программаны іске қосу уақытын енгізгенде пайда болады. Активті қорғаныс құралдары ішкі және сыртқы болып 2 түрге бөлінеді:

1) ішкі активті қорғаныс құралдары

Программа орындалуын блоктау үшін қолданылатын қорғаныс кілттері әрбір әрекет үшін құрылады: мерзім, уақыт, рұқсат етілген ресурстардың сәйкес келмеуі т.с.с. Пайдалануға тиым салынған дәл ақапарат немесе басқа ресурстарға өтуді болдырмау үшін авторлық құқық деңгейін тексеру керек. Бұл кезде рұқсатсыз өту әр түрлі болуы мүмкін - жолдастық ескертуден бастап, жадыдағы программаны өшіруге дейін.

2) сыртқы активті қорғаныс құралдары

Түрлі сыртқы қорғаныс құралдары ішінен біреуін белгілейік - рұқсатсыз өту кезінде түрлі қорғаныс құралдары пайда болады: сигналдық оттар, сиреналар т.с.с, яғни сыртқы активті қорғаныс құралдарының басқа да түрлері бар.

7. Пассивті (баяу) қорғаныс құралдары.

Пассивті қорғаныс құралдарына ескерту, бақылау, программаны рұқсатсыз көшіру процесін өткізуді көрсету үшін бағытталған құралдар жатады. Рұқсатсыз көшіруді тапқанда соттық жұмыс жүргізіледі.

Көшіру процесінің орындалуын көрсететін негізгі әдістер.

1) Программалар идентификациясы

Программаны заңсыз пайдаланағанда программа авторлығын тұрғызу қажеттілігі пайда болады. Бұл кезде программа өзгеру немесе басқа программаларға енгізуі мүмкін. Сондықтан, программаны толық түсініп қамту керек, оның түрлі әдістері бар:

а) Программаның сандық мінездемесі пайдаланады операторлар немесе машиналық командалардың кездесу жиілігі бағаланады.

ә) Программаны «туған дақтары» бойынша тану. Мұнда программалау стильі, қателер немесе программистердің аяқталмаған жұмыстары жатады.

б) Ерекшеленетін белгілер. Программаға белгілердің ерекше түрлері енгізіледі - оларды ерекше белгілер деп атайды. Бұл белгілер программа авторы немесе авторлық құқық иесі ретінде ақпарат береді.

в) Көшірілген қателердің бар болуы. Әрбір программада анықталған қателер немесе артық бөліктері болады. Олар рұқсатсыз көшірмеде сақталмайды. Бұл авторлық құқықты көрсетеді.

2. Бақылау құрылғылары.

Программаға сілтеме жасау процессін тіркейтін түрлі құрылғылар толық қорғаныс жүйесінің бөлігі ретінде қарастыруға болады.

3. Су белгілері

Программа бөлігі жасырылмайды немесе толық ашылмайды. Олар «су белгілер» болып табылады.

4. Психологиялық қорғаныс құралдары.

Бұл әдістер бұзушыда сенімсіздік және психологиялық толқу сезімін тудырады. Сондықтан программалық қамтамасыздандыруда қорғаныс механизмдері бар екенін хабарлау керек.

3-Тарау. Ақпаратты қорғаудың криптографиялық әдістері.

Похожие работы

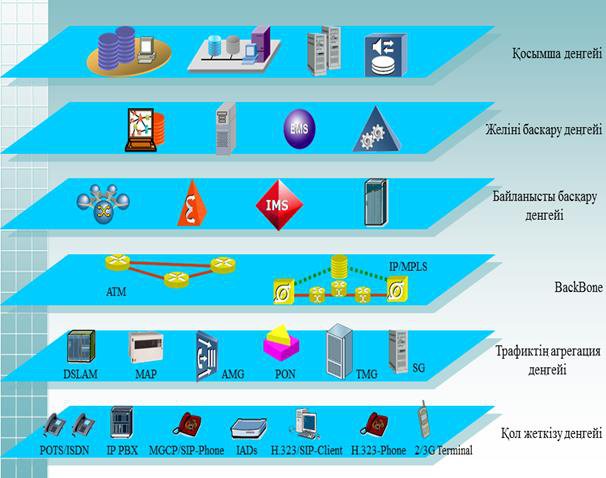

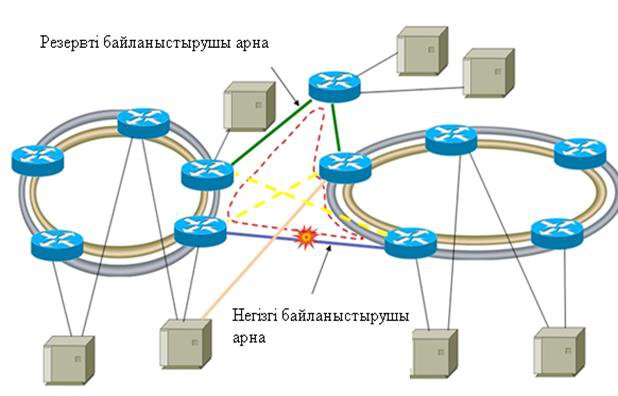

... Магистерлік диссертацияның мақсаты. Байланыстың үзілісіздігін және қызмет көрсету сапасын арттыру мақсатында телекоммуникациялық желілердің өміршеңділігін бағалайтын әдістеме құру. Магистерлік диссертацияның ғылыми жаңалығы. Максималды ақпарат ағыны матрицасы мен е&# ...

... ғы – жас ұрпақты тәрбиелеу мәселелерін отбасының әлеуетін пайдалана отырып шешуге болады. 3.2 Қазақстандық отбасылардың әлеуметтік мәселелерін шешуде ұсынылатын модельдер Біздің қоғамның маңызды мәселелерінің бірі - отбасы тұрақтылығын сақтау, ...

... арнайы шұңқырларға салынып, залалсыздандыру жұмысын жүргізіп отырады. Берілген дипломдық жұмыс «Қарағанды қаласының сауда орталықтарына келіп түсетін ысталған балықты ветеринарлық-санитарлық сараптауға» байланысты біз ысталған балықтардың құрамында&# ...

... ;ып ай бойы әлде бір сиқырлы әлемге арбалғандай күйде жүрдім. «Қазақ әдебиеті тіршілігін тоқтатты деп кім айтты? Жоқ, ол тірі, мұндай ғажап туындыны дүниеге әкелген әдебиет өмір сүре береді» деген жүрекжарды лебізімді дүркін-дүркін қайталаумен болғаным есімде &# ...

0 комментариев