Навигация

Загальні відомості про локальні та глобальні комп’ютерні мережі

2. Загальні відомості про локальні та глобальні комп’ютерні мережі

Початком для здійснення можливості спільних обчислень було поширення великих ЕОМ - мейнфреймів, до яких підключалися декілька терміналів, кожний з який обслуговував окремого користувача. В даному випадку, термінали являли собою - комунікаційні пристрої, які здійснюють передачу даних, введених із клавіатури або отриманих з іншого пристрою введення, від користувача до ЕОМ. Прийняті в такий спосіб дані надалі відображаються на екрані термінала або друкуються на папері. Такий тип термінальних пристроїв іноді називають «неінтелектуальними» терміналами (dumb terminal), тому що обчислення на них не виконуються. У подібній мережі взаємодія між терміналами та ЕОМ порівняно нескладна, оскільки кожен термінал може контактувати тільки з одним пристроєм - мейнфреймом, а самі термінали ніколи не обмінюються інформацією один з одним.

Перші комп’ютерні мережі використовували одиночні лінії зв’язку, такі як телефонні проводи, для з’єднання тільки двох окремих комп’ютерів. На початку 80-х з’явилися перші моделі IBM PC. Стали очевидні переваги спільної роботи цих невеликих по розмірах комп’ютерів, об’єднаних разом. Комп’ютери, зв’язані мережею, могли використовувати один принтер, а при виникненні необхідності передачі файлу від одного користувача до іншого, мережа дозволяла обходитися без дискет. Але проблема залишалася й полягала у тому, що з’єднати дюжину офісних комп’ютерів одиночними двоточковими каналами зв’язку було практично неможливо. Остаточним рішенням цієї проблеми стала поява локальних обчислювальних мереж (LAN, local area network),

Локальна обчислювальна мережа, або, скорочено, ЛОМ - це група комп’ютерів, об’єднаних спільно використовуваним середовищем передачі даних, як правило, кабелем. Використовуючи єдиний кабель, кожен комп’ютер вимагає тільки однієї точки підключення до мережі, при цьому він може повноцінно взаємодіяти з будь-яким іншим комп’ютером у групі. Геометрично ЛОМ завжди обмежена по розмірах невеликою площею в силу електричних властивостей кабелю, який використано для побудови мережі, і відносно невеликою кількістю комп’ютерів, що можуть розділяти одне мережне середовище передачі даних. ЛОМ звичайно, розташовується в межах одного будинку, або декількох близько розташованих будинків. Деякі технології, такі як волоконна оптика, дозволяють збільшити довжину ліній ЛОМ до одного-двох кілометрів, але застосування ЛОМ для з’єднання комп’ютерів, що знаходяться, наприклад, у різних містах, неможливо. Таке обмеження знімається застосуванням глобальних (територіально розподілених) мереж (WAN, wide area network).

У більшості випадків ЛОМ - це комп’ютерна мережа з вузькосмуговою передачею й комутацією пакетів.

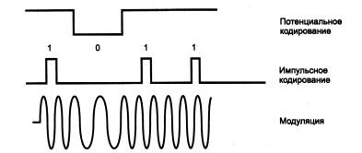

Вузькосмуговою локальною мережею називається така мережа, у якій мережний кабель (або інше мережне середовище) може передавати тільки один сигнал у будь-який момент часу. Широкосмугова мережа, відповідно, здатна передавати кілька сигналів одночасно, використовуючи для кожного з них свою частоту передачі (наприклад, мережа кабельного телебачення).

Вузькосмугова мережа використовує імпульси, передані безпосередньо в мережне середовище, для створення простого сигналу, в якому в закодованій формі представлені двійкові дані. В порівнянні з широкосмуговими мережами вузькосмугові можуть бути протягнені на менші відстані через утрати потужності сигналу, пов’язаних з електричними перешкодами та іншими факторами. Гранично припустима довжина відрізка кабелю вузькосмугової мережі зменшується пропорційно падінню пропускної здатності. От чому протоколи локальних обчислювальних мереж, такі як Ethernet, вимагають строгого дотримання правил монтажу цих мереж.

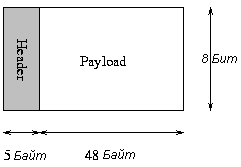

Порівняння комутації пакетів і комутації каналів. Локальні мережі називаються мережами з комутацією пакетів (packet-switching network) тому, що комп’ютери, що входять у мережу, розподіляють дані на окремі невеликі порції, які називаються пакетами (packets), безпосередньо перед їхньою передачею. Існує подібна технологія, називана комутацією комірок (cell switching), що відрізняється від комутації пакетів тільки стабільним, постійним розміром комірок, тоді як розмір пакетів варіюється. Більшість технологій ЛОМ, таких як Ethernet, Token Ring, і FDDІ, використовують саме комутацію пакетів. ATM (Asynchronous Transmission Mode, режим асинхронної передачі) - єдиний протокол ЛОМ із комутацією осередків.

Поділ даних зазначеним образом потрібен, оскільки комп’ютери в складі ЛОМ використовують один загальний кабель, і передача по мережі нерозділеного потоку даних одним комп’ютером займе дуже багато часу і заблокує на цей час мережу для інших комп’ютерів. Якщо проаналізувати дані, передані по мережі з комутацією пакетів, можна побачити, що тут потік сигналів складається з пакетів, згенерованих різними системами (комп’ютерами) і перемішаних «всередині» кабелю. Для даного типу мереж характерно, що пакети, що є частиною того самого повідомлення, передаються по різних маршрутах і часом навіть доходять до місця призначення в іншому порядку, ніж були послані. Приймаюча система, у свою чергу, повинна мати механізм для перестановки пакетів у потрібному порядку й відстеження пакетів, що втратилися, або пошкоджених при пересиланні.

Поряд із комутацією пакетів існує «зворотна» технологія, яка називається комутацією каналів (circuit switching), при якій одна сторона встановлює прямий канал зв’язку з іншою стороною безпосередньо перед передачею даних. У сфері передачі даних по мережах комутація каналів використовується для обмеженого числа типів мережних технологій, таких як ISDN (Integrated Service Digital Network, цифрова мережа зв’язку з інтеграцією послуг). Класичний приклад використання мережі з комутацією каналів - телефонна мережа. Коли ви додзвонюєтеся до визначеного абонента, між вашими телефонами встановлюється прямий канал зв’язку. Цей канал залишається відкритим до закінчення розмови, і більше ніхто інший не може його використати, навіть у випадку, коли сигнали не передаються (тобто коли ви не розмовляєте).

Більшість ЛОМ створені з використанням мідних кабелів, що використовують звичайний електричний струм для передачі сигналів. В минулому більшість ЛОМ складалися з комп’ютерів, з’єднаних коаксіальним кабелем. На теперішній час коаксіальний кабель вважається морально застарілим і мережі будуються на основі кабелю типу «кручена пара» (ТР, twisted pair). Також використовується - оптоволоконий кабель, при проходженні по ньому двійкова інформація кодується імпульсами світла. Існують мережні рішення, які не використовують кабель, і, передають сигнали по «необмежених середовищах», таким як радіохвилі, інфрачервоні хвилі і випромінювання мікрохвильового діапазону.

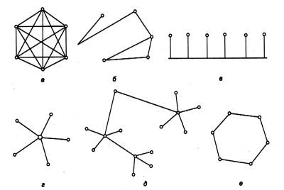

Шина - ця топологія реалізується кабелем, що прокладається від одного комп’ютера до іншого у виді послідовного ланцюжка, що нагадує гірлянду на новорічній ялинці. Усі сигнали, передані будь-яким комп’ютером у мережу, йдуть по шині в обох напрямках до всіх інших комп’ютерів. Два кінці шини повинні бути «закриті» за допомогою електричних опорів, які занулюють напругу, що поступає на кінці кабелю, для того, щоб сигнали не відбивалися і не прямували у зворотному напрямку. Основний недолік шинної топології полягає в тому, що, дефект кабелю в будь-якім місці його довжини паралізує роботу всієї мережі. Така топологія використовується у мережах 10base-2, 10base-5.

Зірка - ця топологія використовує окремий кабель для кожного комп’ютера, прокладений від центрального пристрою, який називають хабом (hub) або концентратором. Концентратор транслює сигнали, що надходять на кожній з його портів, на всі інші порти; у результаті чого сигнали, що посилаються одним вузлом, досягають інших вузлів. Мережа на основі такої топології більш стійка до ушкоджень, ніж мережа на базі шинної архітектури, тому що ушкодження кабелю торкається безпосередньо тільки того комп’ютера, до якого він приєднаний, а не всієї мережі. Така топологія використовується у мережах 10baseT, 100baseT.

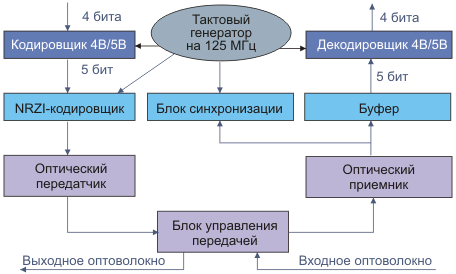

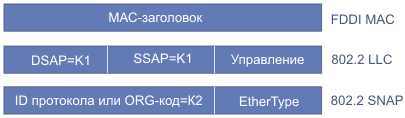

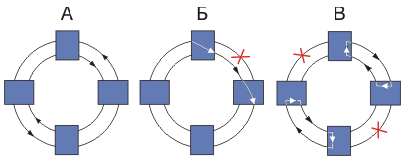

Кільце - ця топологія функціонально еквівалентна шині, у якої кінці з’єднані один з одним; таким чином, сигнали передаються від одного комп’ютера до іншого, рухаючись по колу. Однак комунікаційне кільце - це тільки логічна абстракція, а не фізична конструкція. Фактично мережа являє собою зірку, але при цьому спеціальний концентратор реалізує логічне кільце шляхом пересилання вхідного сигналу тільки через спадний порт. Кожен комп’ютер, одержавши вхідний сигнал, обробляє його (якщо це необхідно) і посилає назад концентратору для передачі наступної робочої станції в мережі. Коли дані повертаються до системи, що їх згенерувала, остання видаляє їх із кільця. Мережі, сконструйовані на основі топології «кільце», можуть використовувати різні типи кабелю. Наприклад, мережі Token Ring використовують кручену пару, у той час як FDDI-мережі реалізують топологію «кільце» за допомогою оптоволоконих кабелів.

Шина-зірка - ця топологія - один із способів розширення одиночної «зірки». Така схема формується з безлічі «зірок», концентратори яких поєднуються окремими сегментами загальної шини. Кожен комп’ютер може зв’язуватися з будь-яким іншим у мережі, оскільки пов’язаний з ним концентратор передає вхідний трафик через порти «зірки». Ця топологія була розроблена для розширення мереж Ethernet 10BaseТ, але в даний час мало поширена у зв’язку з обмеженнями інформаційної ємності шин на коаксіальному кабелі.

Коли комп’ютери підключені до одного і того ж середовища з вузькосмуговою передачею, то повинен бути реалізований механізм керування доступом до середовища (MAC, Media Access Control) для здійснення арбітражу доступу і запобігання одночасної передачі даних системами. Механізм керування доступом до середовища є основою всіх протоколів для будь-яких ЛОМ. Два найбільш розповсюджені механізми: множинний доступ з контролем несучої і виявленням колізій (CSMS/CD, Carrier Sense Multiple Access with Collision Detection), застосовуваний у мережах Ethernet, і передача маркера, що використовується мережами Token Ring, FDDI і іншими типами ЛОМ. Ці два механізми принципово різні, але виконують ту саму задачу, забезпечую кожну систему в мережі рівними можливостями для прийому/передачі даних.

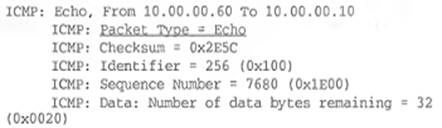

Для ефективної взаємодії комп’ютерів через мережне середовище з загальним доступом вони повинні правильно ідентифікувати один одного, це здійснюється за допомогою цифрової адреси. У більшості випадків мережна плата кожного комп’ютера має жорстко «прошитий» при її виготовленні код - так звану апаратну адресу (МАС-адрес), унікальний для кожної плати. Будь-який пакет даних, переданий комп’ютером, містить адресу цього комп’ютера і адресу цільового комп’ютера. Крім МАС-адрес комп’ютери можуть мати адреси для операцій, які виконуються на рівнях, відмінних від апаратного. Наприклад, протокол TCP/IP вимагає, щоб кожному комп’ютеру в мережі була привласнена унікальна IP-адреса, на додаток до вже наявної вбудованої адреси.

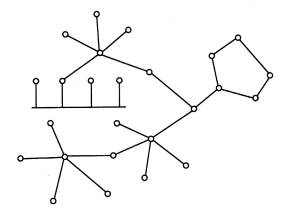

Спочатку ЛОМ були створені для порівняно невеликої кількості комп’ютерів - близько 30 для малих і 100 для великих Ethernet-мереж. Але потреби бізнесу дуже незабаром переросли ці обмеження. Для підтримки обчислювальних систем більшого розміру були розроблені спеціальні пристрої, що дозволили поєднувати дві і більш мережі й утворювати мережні комплекси (інтермережі), які є «мережами мереж», тобто такі, що дозволяють комп’ютерам однієї мережі взаємодіяти з комп’ютерами іншої. Окремі ЛОМ, що входять до такої інтермережі можуть бути пов’язані одна з одною за допомогою використання різних типів пристроїв, одні з яких просто розширюють ЛОМ, а інші безпосередньо пов’язані з формуванням інтермережі. До таких пристроїв відносять:.

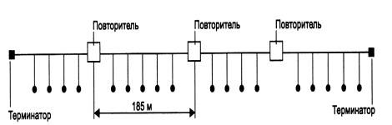

Повторювач. Являє собою цілком електричний пристрій, що збільшує максимальну довжину кабелю ЛОМ шляхом посилення сигналу, що проходить через нього. Концентратори, що використовуються в мережах типу «зірка», іноді називаються багатопортовими повторювачами, має здатність підсилювати сигнал. Автономні повторювачі можуть застосовуватися в мережах, створених із використанням коаксіального кабелю, для збільшення довжини цих мереж. Використання повторювача з метою розширення сегмента мережі не розділяє останній фізично на дві ЛОМ.

Міст. Виконує функцію посилення сигналу, як і повторювач, але разом з тим має здатність вибірково фільтрувати пакети за їх адресами. Пакети, що приходять на вхід моста, пропускаються на вихід тільки в тому випадку, якщо вони адресовані комп’ютеру, що знаходиться по іншу сторону моста. Оскільки мости не перешкоджають проходженню широкомовних повідомлень, вони також не поділяють ЛОМ на сегменти і не створюють інтермережі.

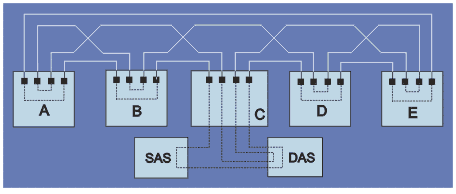

Комутатор. Комутатор є багатопортовим мостом, але замість роботи на чисто електричному рівні він зчитує адресу призначення кожного вхідного пакета і передає його тільки через той порт, із яким з’єднаний комп’ютер-адресат. Комутатори можуть функціонувати на різних рівнях, поєднуючи мережі з іншими мережами.

Маршрутизатор - це пристрій, що з’єднує різні ЛОМ і формує інтермережу. Так само як і міст, маршрутизатор пропускає тільки інформацію, призначену для сегмента, із яким він з’єднаний. Однак, на відміну від повторювачів і мостів, маршрутизатори перешкоджають проходженню широкомовних повідомлень. Вони можуть поєднувати і мережі різних типів (наприклад, Ethernet і Token Ring), у той час як мости і повторювачі можуть інтегрувати тільки однотипні або мережі мережні сегменти.

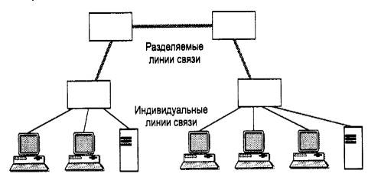

Глобальна мережа - це безліч ЛОМ, розділених відносно великими відстанями, і з’єднаних у різних точках. Типова глобальна мережа містить у собі два маршрутизатори, по одному з боку кожної локальної мережі, пов’язаних між собою засобами віддаленого зв’язку, наприклад, телефонною лінією. Кожен комп’ютер однієї ЛОМ може взаємодіяти з будь-яким комп’ютером іншої ЛОМ, направляючи інформацію своєму маршрутизатору, який передає її за призначенням через лінію зв’язку глобальної мережі. Канали зв’язку в глобальних мережах відрізняються від з’єднань у локальних обчислювальних мережах тим, що вони не використовують загальне середовище передачі даних і можуть бути витягнуті на значно великі відстані. Оскільки в цьому випадку зв’язуються тільки дві системи, то немає необхідності контролю доступу до середовища передачі даних і наявності строго визначеної топології мережі. Канали зв’язку глобальних мереж можуть розрізнятися технологічно - від телефонних ліній до супутникових систем. Швидкість передачі даних по таких каналах повільніша, а їх використання дорожче.

Список використаної літератури:

1. Кульгин М. Технологии корпоративных сетей. Энциклопедия – СПб.: Питер,2000.

2. Гук М. Аппаратные средства локальных сетей. Энциклопедия. – СПб.: Питер, 2001.

3. "Практический курс информатики". Руденко В.Д., Макарчик О.М., Пагланжоглу М.О. Киев: Феникс, 1997.

4. Конспект лекцій.

Похожие работы

... інованим) порядком. При використанні детермінованих методів колізії неможливі, але вони є більш складними в реалізації і збільшують вартість мережного обладнання. 3.1 Метод доступу до каналів комп’ютерних мереж з перевіркою несучої та виявленням колізій CSMA/CD Метод багатостанційного доступу до середовища з контролем несучої та виявленням колізій (Carrier Sense Multiply Access / Collision ...

... ї комп’ютерної мережі авіакомпанії «Північна компанія» 2.3.1 Програмний пакет проектування і моделювання гетерогенних комп'ютерних мереж NetCracker Professional Призначення системи: автоматизоване проектування і моделювання локальних і корпоративних комп'ютерних мереж в цілях мінімізації витрат часу і засобів на розробку, верифікацію проектів. Функції: створення проекту мережі; анімаційне ...

... Так працюють протоколи ТСР/IP. Вони забезпечують передачу інформації між двома комп'ютерами, а всі інші протоколи з їх допомогою реалізують різноманітні послуги Iнтернета. 4.5 Електронна пошта Комп’ютерні мережі в залежності від призначення можуть надавати користувачам різні послуги. Найбільш розповсюдженими видами послуг є: електронна пошта; телеконференції; передача файлів; віддалене ...

... збір даних про організацію, який полягає в пошуку всіх відомостей, які хакер може зібрати про комп'ютерну систему, що атакується. Мається на увазі інформація, що містить звіт про комп'ютерну мережу організації. На хакреських сайтах можна знайти файли з результатами сканування широкого діапазону телефонних номерів. У цих файлах можна знайти безліч відомостей про телефони різних організацій з вказі ...

0 комментариев