Навигация

Атаки на стегосистемы водяных знаков

2.4 Атаки на стегосистемы водяных знаков

Как отмечалось ранее, водяные знаки должны удовлетворять противоречивым требованиям визуальной (аудио) незаметности и робастности к основным операциям обработки сигналов.

Возможна различная классификация атак на стегосистемы. Она была рассмотрена ранее. Теперь же рассмотрим атаки, специфичные для систем с водяными знаками. Можно выделить следующие категории атак против таких стегосистем.

1. Атаки против встроенного сообщения - направлены на удаление или порчу водяных знаков путем манипулирования стего. Входящие в эту категорию методы атак не пытаются оценить и выделить водяной знак. Примерами таких атак могут являться линейная фильтрация, сжатие изображений, добавление шума, выравнивание гистограммы, изменение контрастности и т.д.

2. Атаки против стегодетектора – направлены на то, чтобы затруднить или сделать невозможной правильную работу детектора. При этом водяной знак в изображении остается, но теряется возможность его приема. В эту категорию входят такие атаки, как аффинные преобразования (то есть масштабирование, сдвиги, повороты), усечение изображения, перестановка пикселов и т.д.

2. Атаки против протокола использования водяного знака – в основном связаны с созданием ложных водяных знаков, ложных стего, инверсией водяных знаков, добавлением нескольких водяных знаков и т.д..

4. Атаки против самого водяного знака – направлены на оценивание и извлечение водяного знака из стегосообщения, по возможности без искажения контейнера. В эту группу входят такие атаки, как атаки сговора, статистического усреднения, методы очистки сигналов от шумов, некоторые виды нелинейной фильтрации и другие.

Надо заметить, что рассматриваемая классификация атак не является единственно возможной и полной. Кроме того, некоторые атаки (например, удаление шума) могут быть отнесены к нескольким категориям.

3 Обоснование целей и задач курсовой работы

Целью данной курсовой работы является реализация программными методами одного из направлений приложений стеганографии – сокрытие сообщений в файлах формата JPEG.

Достижение этой цели возможно путем решения следующих задач:

· определение основных понятий стеганографии;

· выбор метода сокрытия данных;

· исследование структуры файла формата JPEG.

Программный продукт создан при помощи среды Delphi 7.0.

В целом, в задачи курсового проекта входило создание работоспособного приложения, обеспечивающего сокрытие информации произвольного размера в файле формата JPEG и доступ к уже имеющейся информации.

Как стало известно, структура формата JPEG позволяет дописывать в конец файла, после двух особых байт, означающих завершение графического изображения, информацию небольшого объема, которая не повлечет за собой особо заметного искажения изображения. Эта особенность была положена в основу реализации курсового проекта.

В настоящее время использование графических изображений в качестве стегоконтейнеров очень распространено. Это обусловлено следующими причинами:

- существованием практически значимой задачи защиты фотографий, картин, видео от незаконного тиражирования и распространения;

- относительно большим объемом цифрового представления изображений, что позволяет внедрять цифровые водяные знаки большого объема;

- заранее известным размером контейнера, отсутствием ограничений, накладываемых требованиями реального времени;

- наличием в большинстве реальных изображений текстурных областей, имеющих шумовую структуру и хорошо подходящих для встраивания информации;

- слабой чувствительностью человеческого глаза к незначительным изменениям цветов изображения, его яркости, контрастности, содержанию в нем шума, искажениям вблизи контуров;

- хорошо разработанными в последнее время методами цифровой обработки изображений.

4 Инструкция для пользователя

4.1 Схема работы для пользователя

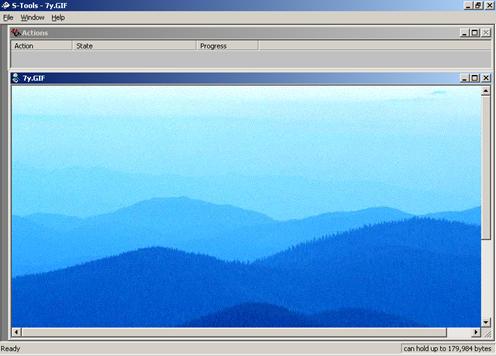

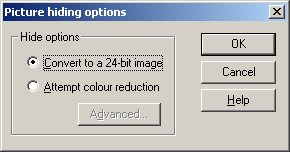

Для начала работы с программой пользователю необходимо запустить программный продукт. Появившаяся форма предоставляет возможность выбора файла формата JPEG, с которым будет вестись работа. Если никакой документ не будет выбран, то пользователь не сможет получить доступ к остальным кнопкам формы.

Когда необходимый файл выбран, пользователь может проверить его на наличие спрятанной в нём ранее информации, нажав на кнопку «Просмотр». В случае, если в данном документе находится какая-либо информация, она будет отображена в соответствующем окне. Если сообщение достаточно крупное, то расположенная в окне просмотра полоса прокрутки позволит без затруднения увидеть весь текст до конца. Однако, нужно иметь ввиду, что чем длиннее спрятанное в файле сообщение, тем больше времени программа затратит на его обработку. Если же в данном документе отсутствует спрятанная информация, то пользователю будет выдано соответствующее сообщение.

Пользователю так же предоставляется возможность скрыть в выбранном файле свою собственную информацию. Для этого ему необходимо ввести желаемый текст в окне «Текст сообщения» и нажать на кнопку «Записать». Таким образом, введенные данные будут спрятаны в исходном документе. Стоит учесть, что попытка скрыть данные большого размера приведет к серьёзным искажениям в изображении исходного файла. Пользователь может прятать в документ с уже имеющимся сообщением другие сообщения. При этом они будут дописываться в конец уже имеющегося. Все спрятанные в файле данные можно в любой момент просмотреть, проделав вышеописанные операции.

4.2. Установочные требования

Для начала работы с программой пользователю достаточно просто скопировать ее с носителя на свой компьютер.

4.3.Требования к системе

Программные требования:

· Delphi 7.0;

Системные требования:

· Процессор не менее 400 МГц;

· место на жестком диске – не менее 400 Мб;

· ОС Microsoft Windows 98, 2000 или XP.

5 Инструкция для программиста

В среде Delphi 7.0 был создан новый проект. В состав этого проекта входит форма ввода всех необходимых данных, а также юнит, содержащий непосредственно тело программы.

В составе программы можно выделить три основные процедуры. К ним относится процедура выбора файла, процедура просмотра сообщения, если таковое имеется внутри выбранного файла, и процедура добавления сообщения.

При нажатии пользователем кнопки «Обзор», открывается диалоговое окно, позволяющее выбрать необходимый для обработки файл. В случае, если никакой документ не будет выбран, пользователь не сможет получить доступ к остальным кнопкам формы.

При нажатии пользователем кнопки «Просмотр», происходит вызов процедуры просмотра сообщения. Выбранный файл открывается и осуществляется проверка двух последних байт в файле. Стандартные байты окончания JPEG файла имеют коды 255 и 217, и если два проверяемых байта имеют такие же значения, то выдаётся сообщение об отсутствии какой-либо скрытой информации. Если же проверяемые байты имеют отличные значения, то программа считывает по два последних байта с конца файла до тех пор, пока не обнаружит конец JPEG. Вся остальная информация является внедренной и программа считывает её по два байта, формируя строку текстового сообщения, которое по окончанию формирования отображается в окне «Текст сообщения».

При нажатии пользователем кнопки «Записать», происходит вызов процедуры добавления сообщения. Набранные в окне «Текст сообщения» данные проверяются на четность, для того чтобы обеспечить в последующем удобную запись по 2 байта за раз. Если длина сообщения нечетная, то к данной строке в конце добавляется пробел. Далее данные записываются в конец выбранного файл по два байта за раз.

Список литературы

1. Основные положения стеганографии –

http://www.citforum.ru/internet/securities/stegano

2. Цифровая стеганография / Сост. Грибунин В.Г., Оков И.Н., Туринцев И.В.

3. Безопасность, криминалистика, промышленный шпионаж - http://www.phreaking.ru/showpage

4. Скрытая утечка информации –

http://www.cio-world.ru/bitrix/php_interface

Похожие работы

... 7. Выделение стего с известными алгоритмами встраивания, но неизвестными ключами и т.д. Из криптоанализа известны следующие разновидности атак на шифрованные сообщения: – атака с использованием только шифртекста; – атака с использованием открытого текста; – атака с использованием выбранного открытого текста; – адаптивная атака с использованием открытого текста; – атака с использованием ...

0 комментариев