Навигация

Синхропосылка, использованная при зашифровании, каким-то образом

3. Синхропосылка, использованная при зашифровании, каким-то образом

должна быть передана для использования при расшифровании. Это может быть

достигнуто следующими путями:

хранить или передавать синхропосылку вместе с зашифрованным массивом данных,

что приведет к увеличению размера массива данных при зашифровании на размер

синхропосылки, то есть на 8 байт;

использовать предопределенное значение синхропосылки или вырабатывать ее

синхронно источником и приемником по определенному закону, в этом случае

изменение размера передаваемого или хранимого массива данных отсутствует;

Оба способа дополняют друг друга, и в тех редких случаях, где не работает

первый, наиболее употребительный из них, может быть использован второй, более

экзотический. Второйспособ имеет гораздо меньшее применение, поскольку сделать

синхропосылку предопределенной можно только в том случае, если на данном

комплекте ключевой информации шифруется заведомо не более одного массива

данных, что бывает в редких случаях. Генерировать синхропосылку синхронно у

источника и получателя массива данных также не всегда представляется

возможным, поскольку требует жесткой привязки к чему-либо в системе. Так,

здравая на первый взгляд идея использовать в качестве синхропосылки в системе

передачи зашифрованных сообщений номер передаваемого сообщения не подходит,

поскольку сообщение может потеряться и не дойти до адресата, в этом случае

произойдет десинхронизация систем шифрования источника и приемника. Поэтому в

рассмотренном случае нет альтернативы передаче синхропосылки вместе с

зашифрованным сообщением.

С другой стороны, можно привести и обратный пример. Допустим, шифрование

данных используется для защиты информации на диске, и реализовано оно на

низком уровне, для обеспечения независимого доступа данные шифруются по

секторам. В этом случае невозможно хранить синхропосылку вместе с

зашифрованными данными, поскольку размер сектора нельзя изменить, однако ее

можно вычислять как некоторую функцию от номера считывающей головки диска,

номера дорожки (цилиндра) и номера сектора на дорожке. В этом случае

синхропосылка привязывается к положению сектора на диске, которое вряд ли

может измениться без переформатирования диска, то есть без уничтожения данных

на нем.

Режим гаммирования имеет еще одну интересную особенность. В этом режиме биты

массива данных шифруются независимо друг от друга. Таким образом, каждый бит

шифротекста зависит от соответствующего бита открытого текста и, естественно,

порядкового номера бита в массиве: . Из этого вытекает, что изменение бита

шифротекста на противоположное значение приведет к аналогичному изменению бита

открытого текста на противоположный:

, где обозначает инвертированное по отношению к t значение бита ( ).

Данное свойство дает злоумышленнику возможность воздействуя на биты

шифротекста вносить предсказуемые и даже целенаправленные изменения в

соответствующий открытый текст, получаемый после его расшифрования, не обладая

при этом секретным ключом. Это иллюстрирует хорошо известный в криптологии

факт, что "секретность и аутентичность суть различные свойства шифров". Иными

словами, свойства шифров обеспечивать защиту от несанкционированного

ознакомления с содержимым сообщения и от несанкционированного внесения

изменений в сообщение являются независимыми и лишь в отдельных случаях могут

пересекаться. Сказанное означает, что существуют криптографические алгоритмы,

обеспечивающие определенную секретность зашифрованных данных и при этом никак

не защищающие от внесения изменений и наоборот, обеспечивающие аутентичность

данных и никак не ограничивающие возможность ознакомления с ними. По этой

причине рассматриваемое свойство режима гаммирования не должно рассматриваться

как его недостаток.

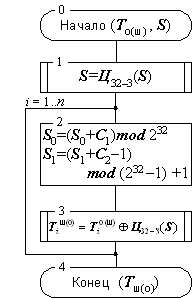

Гаммирование с обратной связью.

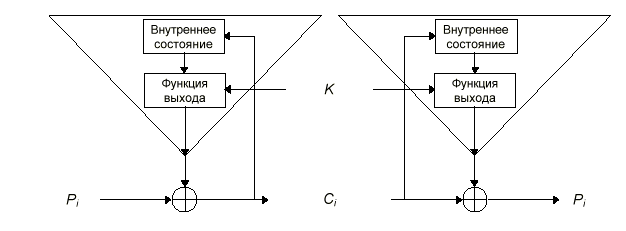

Данный режим очень похож на режим гаммирования и отличается от него только

способом выработки элементов гаммы – очередной элемент гаммы вырабатывается

как результат преобразования по циклу 32-З предыдущего блока зашифрованных

данных, а для зашифрования первого блока массива данных элемент гаммы

вырабатывается как результат преобразования по тому же циклу синхропосылки.

Этим достигается зацепление блоков – каждый блок шифротекста в этом режиме

зависит от соответствующего и всех предыдущих блоков открытого текста. Поэтому

данный режим иногда называется гаммированием с зацеплением блоков. На

стойкость шифра факт зацепления блоков не оказывает никакого влияния.

Схема алгоритмов за- и расшифрования в режиме гаммирования с обратной связью

приведена на рисунке 5 и ввиду своей простоты в комментариях не нуждается.

Шифрование в режиме гаммирования с обратной связью обладает теми же

особенностями, что и шифрование в режиме обычного гаммирования, за исключением

влияния искажений шифротекста на соответствующий открытый текст. Для сравнения

запишем функции расшифрования блока для обоих упомянутых режимов:

, гаммирование;

, гаммирование с обратной связью;

Если в режиме обычного гаммирования изменения в определенных битах шифротекста

влияют только на соответствующие биты открытого текста, то в режиме

гаммирования с обратной связью картина несколько сложнее. Как видно из

соответствующего уравнения, при расшифровании блока данных в режиме

гаммирования с обратной связью, блок открытых данных зависит от

соответствующего и предыдущего блоков зашифрованных данных. Поэтому, если

внести искажения в зашифрованный блок, то после расшифрования искаженными

окажутся два блока открытых данных – соответствующий и следующий за ним,

причем искажения в первом случае будут носить тот же характер, что и в режиме

гаммирования, а во втором случае – как в режиме простой замены. Другими

словами, в соответствующем блоке открытых данных искаженными окажутся те же

самые биты, что и в блоке шифрованных данных, а в следующем блоке открытых

данных все биты независимо друг от друга с вероятностью 1/2 изменят свои

значения.

Выработка имитовставки к массиву данных.

В предыдущих разделах мы обсудили влияние искажения шифрованных данных на

соответствующие открытые данные. Мы установили, что при расшифровании в режиме

простой замены соответствующий блок открытых данных оказывается искаженным

непредсказуемым образом, а при расшифровании блока в режиме гаммирования

изменения предсказуемы. В режиме гаммирования с обратной связью искаженными

оказываются два блока, один предсказуемым, а другой непредсказуемым образом.

Значит ли это, что с точки зрения защиты от навязывания ложных данных режим

гаммирования является плохим, а режимы простой замены и гаммирования с

обратной связью хорошими? Ни в коем случае. При анализе данной ситуации

необходимо учесть то, что непредсказуемые изменения в расшифрованном блоке

данных могут быть обнаружены только в случае избыточности этих самых данных,

причем чем больше степень избыточности, тем вероятнее обнаружение искажения.

Очень большая избыточность имеет место, например, для текстов на естественных

и искусственных языках, в этом случае факт искажения обнаруживается

практически неизбежно. Однако в других случаях, например, при искажении сжатых

звуковых образов, мы получим просто другой образ, который сможет воспринять

наше ухо. Искажение в этом случае останется необнаруженным, если, конечно, нет

априорной информации о характере звука. Вывод здесь такой: поскольку

способность некоторых режимов шифрования обнаруживать искажения, внесенные в

шифрованные данные, существенным образом опирается на наличие и степень

избыточности шифруемых данных, эта способность не является имманентным

свойством соответствующих режимов и не может рассматриваться как их

достоинство.

Для решения задачи обнаружения искажений в зашифрованном массиве данных с

заданной вероятностью в ГОСТе предусмотрен дополнительный режим

криптографического преобразования – выработка имитовставки. Имитовставка – это

контрольная комбинация, зависящая от открытых данных и секретной ключевой

информации. Целью использования имитовставки является обнаружение всех

случайных или преднамеренных изменений в массиве информации. Проблема,

изложенная в предыдущем пункте, может быть успешно решена с помощью добавления

к шифрованным данным имитовставки. Для потенциального злоумышленника две

следующие задачи практически неразрешимы, если он не владеет ключевой

информацией:

вычисление имитовставки для заданного открытого массива информации;

подбор открытых данных под заданную имитовставку;

Cхема алгоритма выработки имитовставки приведена на рисунке 6. В качестве

имитовставки берется часть блока, полученного на выходе, обычно 32 его младших

бита. При выборе размера имитовставки надо принимать во внимание, что

вероятность успешного навязывания ложных данных равна величине 2–И на одну

попытку подбора. При использовании имитовставки размером 32 бита эта

вероятность равна 2–32?0.23·10–9.

Криптографическая стойкость ГОСТа.

При выборе криптографического алгоритма для использования в конкретной

разработке одним из определяющих факторов является его стойкость, то есть

устойчивость к попыткам противоположной стороны его раскрыть. Вопрос о

стойкости шифра при ближайшем рассмотрении сводится к двум взаимосвязанным

вопросам:

можно ли вообще раскрыть данный шифр;

если да, то насколько это трудно сделать практически;

Шифры, которые вообще невозможно раскрыть, называются абсолютно или

теоретически стойкими. Существование подобных шифров доказывается теоремой

Шеннона, однако ценой этой стойкости является необходимость использования для

шифрования каждого сообщения ключа, не меньшего по размеру самого сообщения.

Во всех случаях за исключением ряда особых эта цена чрезмерна, поэтому на

практике в основном используются шифры, не обладающие абсолютной стойкостью.

Таким образом, наиболее употребительные схемы шифрования могут быть раскрыты

за конечное время или, что точнее, за конечное число шагов, каждый из которых

является некоторой операцией над числами. Для них наиважнейшее значение имеет

понятие практической стойкости, выражающее практическую трудность их

раскрытия. Количественной мерой этой трудности может служить число

элементарных арифметических и логических операций, которые необходимо

выполнить, чтобы раскрыть шифр, то есть чтобы для заданного шифротекста с

вероятностью, не меньшей заданной величины, определить соответствующий

открытый текст. При этом в дополнении к дешифруемому массиву данных

криптоаналитик может располагать блоками открытых данных и соответствующих им

зашифрованных данных или даже возможностью получить для любых выбранных им

открытых данных соответствующие зашифрованные данные – в зависимости от

перечисленных и многих других неуказанных условий различают отдельные виды

криптоанализа.

современные криптосистемы построены по принципу Кирхгоффа, то есть секретность

зашифрованных сообщений определяется секретностью ключа. Это значит, что даже

если сам алгоритм шифрования известен криптоаналитику, тот тем не менее не в

состоянии расшифровать сообщение, если не располагает соответствующим ключом.

Все классические блочные шифры, в том числе DES и ГОСТ, соответствуют этому

принципу и спроектированы таким образом, чтобы не было пути вскрыть их более

эффективным способом, чем полным перебором по всему ключевому пространству,

т.е. по всем возможным значениям ключа. Ясно, что стойкость таких шифров

определяется размером используемого в них ключа.

шифре ГОСТ используется 256-битовый ключ и объем ключевого пространства

составляет 2256. Ни на одной из существующих в настоящее время или

предполагаемых к реализации в недалеком будущем ЭВМ общего применения нельзя

подобрать ключ за время, меньшее многих сотен лет. Российский стандарт

проектировался с большим запасом и по стойкости на много порядков превосходит

американский стандарт DES с его реальным размером ключа в 56 бит и объемом

ключевого пространства всего 256. В свете прогресса современных вычислительных

средств этого явно недостаточно. В этой связи DES может представлять скорее

исследовательский или научный, чем практический интерес. Как ожидается, в 1998

году он перестанет быть стандартом США на шифрование.

Замечания по архитектуре ГОСТа.

Общеизвестно, что шифр ГОСТ 28147-89 является представителем целого семейства

шифров, построенных на одних и тех же принципах. Самым известным его

"родственником" является американский стандарт шифрования, алгоритм DES. Все

эти шифры, подобно ГОСТу, содержат алгоритмы трех уровней. В основе всегда

лежит некий "основной шаг", на базе которого сходным образом строятся "базовые

циклы", и уже на их основе построены практические процедуры шифрования и

выработки имитовставки. Таким образом, специфика каждого из шифров этого

семейства заключена именно в его основном шаге, точнее даже в его части. Хотя

архитектура классических блочных шифров, к которым относится ГОСТ, лежит

далеко за пределами темы настоящей статьи, все же стоит сказать несколько слов

по ее поводу.

Алгоритмы "основных шагов криптопреобразования" для шифров, подобных ГОСТу,

построены идентичным образом. Их общая схема приведена на рисунке 7. На вход

основного шага подается блок четного размера, старшая и младшая половины

которого обрабатываются отдельно друг от друга. В ходе преобразования младшая

половина блока помещается на место старшей, а старшая, скомбинированная с

помощью операции побитного исключающего или с результатом вычисления некоторой

функции, на место младшей. Эта функция, принимающая в качестве аргумента

младшую половину блока и некоторый элемент ключевой информации (X), является

содержательной частью шифра и называется его функцией шифрования. Соображения

стойкости шифра требуют, чтобы размеры всех перечисленных элементов блоков

были равны: N1=N2=X, в ГОСТе и DESе они равны 32 битам.

Если применить сказанное к схеме основного шага алгоритма ГОСТ, станет

очевидным, что блоки 1,2,3 алгоритма определяют вычисление его функции

шифрования, а блоки 4 и 5 задают формирование выходного блока основного шага

исходя из содержимого входного блока и значения функции шифрования.

В предыдущем разделе мы уже сравнили DES и ГОСТ по стойкости, теперь мы

сравним их по функциональному содержанию и удобству реализации. В циклах

шифрования ГОСТа основной шаг повторяется 32 раза, для DESа эта величина равна

Похожие работы

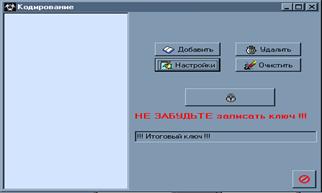

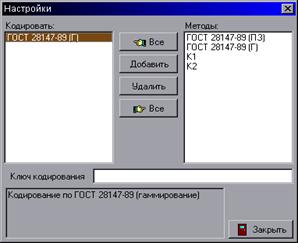

... версия программы, осуществляющей шифрование информации. В дальнейшем предполагается разработка и усовершенствование комплекса программ, обеспечивающих защиту информации от несанкционированного доступа. В процессе разработки были закреплены навыки шифрования информации по ГОСТ 28147-89 и программирования на ассемблере. Библиографический список 1. Конспект лекций по курсу «Кодирование и ...

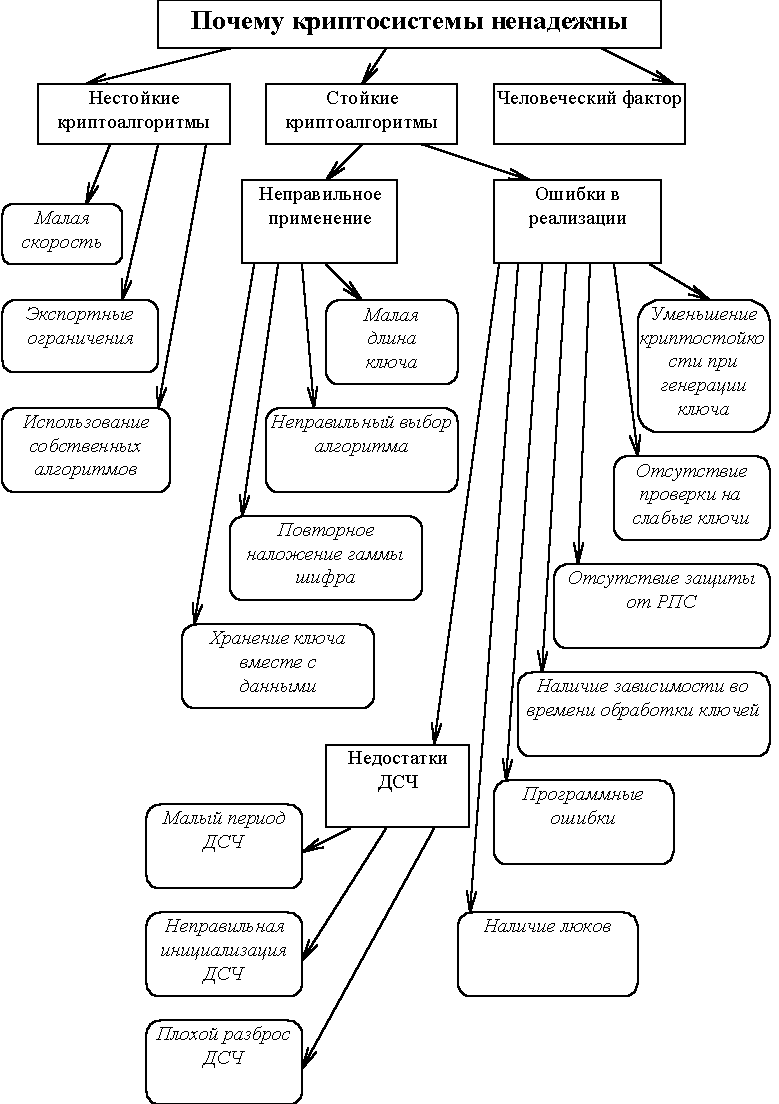

... которым они имели место, является одним из необходимых условий разработки защищенных систем и их использования.АЛГОРИТМ RC4 В настоящей работе проведен анализ криптостойкости методов защиты информации, применяемых в операционных системах семейства Microsoft Windows 95, 98. Кроме того, нами было проведено исследование по поиску необходимой длины ключа и пароля, а также были рассмотрены проблемы ...

0 комментариев