Навигация

1.2 Система FAT32

Файловая система FAT32 разработана для эффективного использования устройств хранения информации большой емкости (от 512Мб до 2 Тб). Эта система используется в Windows 95/98 и Windows 2000. Технические недостатки файловой системы FAT MS-DOS в системе FAT32 в значителльной степени были устранены.

Особенности FAT32:

▪ Поддерживается только на жестких магнитных дисках.

▪ Имена файлов вместе с расширением могут иметь длину до 215 символов.

▪ В имени файла допускается использование пробелов.

▪ В имени файла не разрешено использование лишь некоторых специальных символов.

▪ Эффективность использования дискового пространства на накопителях больших размеров на 10%…15% выше, чем при использовании FAT и особенно ярко проявляется при хранении большого числа файлов мелкого размера.

▪ Надежность хранения данных повышена за счет возможности свободного размещения корневого каталога и использования резервной копии таблицы размещения файлов.

▪ Предусмотрена возможность динамического изменения размера разделов на накопителе.[2]

1.3 Система NTFS

Обозначение файловой системы NTFS представляет собой аббревиатуру от New Technology File System (файловая система операционной системы NT).

NTFS представляет собой новую файловую систему, используемую в операционной системе Windows 2000. Ограничения, которые имелись в FAT32, в NTFS были в значительной степени устранены.

Для томов NTFS система Windows 2000 предлагает дополнительные параметры защиты. Кроме контроля за папками, предоставленными в общее пользование, можно следить за безопасностью файлов и папок локальных пользователей (тех, что входят в систему с вашей рабочей станции). Можно налагать ограничения на любые папки и файлы; в томах FAT можно выдавать разрешения только на уровне папки (и только для пользователей, что вошли через сеть).

У файловой системы NTFS имеется и ряд других преимуществ:

▪ Поддерживается только на жестких дисках.

▪ Система NTFS более экономно размещает информацию на очень больших жестких дисках (поддерживает 64-разрядную адресацию данных).

▪ При записи имен файлов используется уникальный код (Unicod). Такая кодировка символов пришла на смену кодировке ANSI. В Unicode используется 16-разрядное представление символов. Поэтому в таблице кодирования может содержаться до 65536 символов.

▪ Система обеспечивает лучшее восстановление информации в случае проблем с жестким диском.

▪ Поддерживает сжатие файлов. (Программы для компрессии, написанные на базе MS-DOS (DriveSpase, Doublespase, Stacker) не работают в системе Windows 2000.)

▪ Система поддерживает дисковые квоты – ограничение дискового пространства, которые можно установить для каждого пользователя.

▪ Система NTFS поддерживает шифрование файлов для повышения безопасности.

Недостатком файловой системы NTFS является невозможность для других систем (Windows 9x, Linux, MS-DOS и OS/2) читать тома NTFS. Если используется система, отличная от Windows 2000, прочесть информацию из томов NTFS будет невозможно.[1]

Примечания:

1. Учитывая, что файловые системы FAT32 и NTFS не поддерживаются на гибких дисках, при передаче данных лучше всего использовать сеть, так как при этом файлы сохраняют длинные имена.

2. При задании имен файлов и каталогов в файлофой системе NTFS допускается:

▪ Длина имен до 215 символов (включая расширение имени).

▪ Использование больших и малых букв, т. е. прописное и строчное написание символов различается.

▪ Использование всех символов, за исключением ? “ / \ < > * | : .

▪ Для систем, использующих MS-DOS, при задании NTFS-имени файла автоматически создается MS-DOS-имя файла.

При этом выполняются следующие действия:

- Символы пробела исключаются.

- Спецсимволы исключаются. Windows 2000 интерпретирует последний специальный символ имени как разделитель между именем файла и его расширением.

- Символы, не поддерживаемые в MS-DOS, преобразуются в символ подчеркивания “_”.

- Имя файла сокращается до 6 символов, за которыми следует символ ~ (тильда) и одна цифра.

- Расширение имени сокращается до трех символов.

3. В качестве имен файлов или каталогов запрещено использование имен, зарезервированных операционной системой:

AUX, COM1…COM4, LPT1…LPT4, NUL, PRN.

4. Функции защиты данных от несанкционированного доступа со всеми их возможностями могут использоваться при установке файловой системы NTFS.[2]

Файловая система NTFS 5.0. Эта версия файловой системы является объектно-ориентированным хранилищем данных, представляемых в виде привычных для пользователя объектов — файлов и каталогов. В NTFS 5.0 теперь можно хранить потенциально любую информацию и в любых форматах представления. Реализуются эти возможности за счет появления в файловой системе нового механизма Reparse points (повторный грамматический анализ). Reparse points — это объекты, которые могут быть связаны с файлами или каталогами, и описывают правила хранения и обработки информации, хранящейся в нестандартном для файловой системы виде. С использованием этого механизма в NTFS уже реализованы механизмы шифрации данных и механизмы монтирования томов (представление любого тома в виде каталога на другом диске — возможность создания виртуальной файловой системы, состоящей только из файлов и каталогов на любой рабочей станции или сервере). А разработчики получили мощный инструмент для создания приложений, способных хранить данные в своем уникальном формате (включая и собственные алгоритмы шифрации) для обеспечения необходимого уровня производительности и безопасности работы с данными.

Рассмотрим принципы работы механизма Reparse points. Любое приложение, работающее с файловой системой, при обращении к дискам отображает информацию в виде привычных файлов и каталогов, хранящихся в NTFS. При попытке открытия выбранного пользователем файла (или каталога), запрос на чтение данных передается приложением ядру ОС. Ядро, анализируя свойства выбранного файла и обнаруживая связанный с ним объект Reparse points, анализирует хранящуюся в этом объекте информацию (в этом и состоит суть названия механизма — повторный грамматический анализ). Объект Reparse points, по сути, содержит ссылку на специальный драйвер, создаваемый любым разработчиком. Этот драйвер и определяет реальный формат хранения данных на томах NTFS. При попытке открытия файла управление передается созданному разработчиком модулю, который и считывает данные с диска в известном ему формате. Поэтому с появлением этого нового механизма любой разработчик имеет возможность обеспечить безопасность и удобство хранения данных для своего специфического приложения. [5]

Еще одним новшеством файловой системы NTFS 5.0 стали обновленные механизмы разграничения прав доступа и появившиеся средства квотирования дискового пространства. Отныне система прав доступа обладает встроенными механизмами наследования, позволяющими с большой степенью удобства выполнять разграничение полномочий в файловых системах с большим количеством уровней вложенности каталогов. Из приятных нововведений также можно назвать появившийся инструментарий (в отличие от Windows NT 4.0 он поставляется в составе Windows 2000), позволяющий описывать маски наследуемых прав для любых комбинаций каталогов, файлов и целых ветвей файловой системы. Сами права доступа стали обладать существенно большей гибкостью, не создающей путаницу из-за обилия вариантов разграничения прав.

Интерфейсы прикладного программирования (API) сетевой аутентификации Windows, являющиеся частью SSPI (Security Support Provider Interface). Приложения и службы Windows 2000 используют SSPI для изоляции протоколов прикладного уровня от деталей протоколов сетевой безопасности. Windows 2000 поддерживает интерфейс SSPI в целях сокращения кода уровня приложений, необходимого для работы с многочисленными протоколами аутентификации. Интерфейс SSPI представляет уровень, поддерживающий различные механизмы аутентификации и шифрации, использующие протоколы с симметричными или асимметричными ключами.

SSPI — это инструмент, с помощью которого реализована вся внутренняя система безопасности Windows 2000 и ее сервисов. SSPI обеспечивает существование 3 основных механизмов сетевой безопасности: аутентификацию, гарантию целостности и конфиденциальность. Под аутентификацией понимается возможность проверки того, что полученные вами данные пришли действительно от того, чей адрес стоит в поле отправителя. Гарантия целостности подразумевает наличие набора средств, позволяющих проверить получение тех данных, которые были посланы вам. Соблюдение конфиденциальности требует, чтобы сообщение было получено и прочитано только тем пользователем, кому оно адресовано.

С использованием SSPI разработчики получают возможность создания приложений со встроенными средствами сетевой безопасности и соблюдением открытых стандартов. Это позволяет гарантировать безопасный обмен данными с любыми организациями — партнерами, заказами, поставщиками по общедоступным каналам связи, например, Интернет.[4]

В Windows 2000 каждый пользователь должен зарегистрироваться в системе перед началом работы. Это необходимо как на локальной рабочей станции без подключения к сети, так и на станции в компьютерной сети. Внутри системы каждый пользовательл имеет свой ID (идентификатор или уникальное имяпользователя, состоящее из имени и пароля). Каждый пользователь также может войти в систему в качестве гостя (Guest). В этом случае ему предоставляется возможность обращения к файлам других компьютеров сети, которрые разрешены для совместного использования, но не к файлам, расположенным на NT-сервере.

Каждый пользователь должен зарегистрироваться в системе индивидуально. Это позволяет организовать защиту файлов таким образом, что некоторые каталоги или диски для одних пользователей могут быть закрыты, а для других – открыты. Это относится к предоставлению всех прав доступа.

Пользователю, обладающему правами админитсратора, доступны все ресурсы, имеющиеся в данной системе. И если он однажды забудет свой пароль, то это приведет к необходимости форматирования диска и переустановки операционной системы. Следует, однако, отметить, что полный ассортимент средств защиты доступен лишь тогда, когда установлена файловая система NTFS.

Без проблем можно подключить несколько рабочих станций Windows 2000 к Peer-to-peer-сети (одноранговая сеть). Для этого нужно вставить в компьютер сетевую плату и с помощью Панели управления настроить параметры кабельного соединения. Необходимо также запустить Сервер обслуживания. В такой сети тоже можно предоставить отдельным пользователям праава доступа к ресурсам со всеми или ограниченными возможностями, а также организовать коллективное использование принтера. В одноранговую сеть могут объединяться компьютеры с другими операционными системамми, такими как Windows for Workgroups, Windows 95/98 и Novell-клиент.

Сеть может обладать дополнительной возможностью обеспечения лоступа посредством RAS (Remote Acces Service-служба удаленного доступа). С помощью RAS из Windows 2000-компьютера можно обращаться к сети через модем по телефону и работать в ней как обычный клиент.[2]

2. Защита файлов

Файловая система FAT для каждого файла в томе сохраняет имя файла, его размер, дату последнего изменения и собственно информацию. Система NTFS , кроме перечисленного, также выдает список контроля доступа (access control list, ACL), который определяет степень доступа к файлам и папкам системы, имеющуюся у пользователя. Каждый файл и папка в томе NTFS имеют свой ACL.

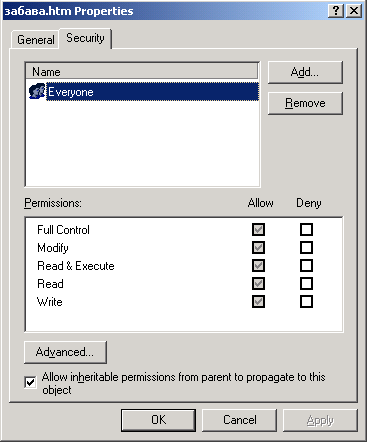

Защитой файлов в томе NTFS можно управлять с помощью вкладки Security (Безопасность) в диалоговом окне свойств файла:

1. Щелкнуть правой кнопкой мыши на файле в Проводнике.

2. Выбрать во всплывающем меню пункт Properties (Свойства).

3. Щелкнуть на вкладке Security (Безопасность), чтобы открыть диалоговое окно, изображенное на рис.1.

Если выделенный файл не хранится в томе NTFS, вкладка Security(Безопасность) не появится, поскольку защита файла возможна только в томе NTFS.

Рис.1. На вкладке Безопасность отображены пользователи, имеющие разрешения на доступ к файлу

Диалоговое окно используется для просмотра и изменения степени доступа пользователя к файлу. При выделении имени в поле Name (Имя) в поле Permissions (Разрешения) в нижней части диалогового окна отображается степень доступа данного пользователя или группы к данному файлу. Затененные флажки определяют наличие разрешения «по наследству». Это значит, что разрешение было предоставлено родительским объектом. Например, родительский объект для файла – папка, в которой он содержится. Затененный флажок дает знать, что разрешение дано по умолчанию, поскольку файл создан в папке, у которой помечен соответствующий флажок.[1]

2.1 Разрешения для файловПоле Permissions (Разрешения) включает список основных разрешений, и использовать их можно в различных сочетаниях, чтобы они подходили именно вам. По сути, каждое разрешение из списка представляет собой установленный набор разрешений. В табл. 1 показано, что именно включено в то или иное разрешение из списка в поле Permissions (Разрешения).

Таблица 1.

Основные разрешения для файла| Разрешение | Описание | Индивидуальные разрешения |

| Read (Чтение) | Позволяет пользовате- лю просматривать информацию файла | - List Folder/Read Data (Содержание папки/ Чтение данных) - Read Attributes (Чтение атрибутов) - Read Extended Attributes (Чтение дополни- тельных атрибутов) - Read Permissions (Чтение разрешений ) - Synchronize (Синхронизация) |

| Read & Execute ( Чтение и выполнение) | Позволяет запускать Программы | - Все разрешения, перечисленные выше - Traverse Folder/Execute Files (Обзор папок Выполнение файлов) |

| Write (Запись), Содержимое Файла | Позволяет изменять Файлы | - Creates Files/Write Data (Создание файлов/ Запись данных) - Creates Folders/Append Data (Создание па- пок/Дозапись данных) - Write Attributes (Запись атрибутов) - Write Extended Attributes (Запись дополни- тельных атрибутов) - Read Permissions (Чтение разрешений) - Synchronize (Синхронизация) |

| Modify (Изменить) | Позволяет читать, изменять и удалять файл | - Все перечисленные выше разрешения - Delete (Удаление) |

| Full Control ( Полный доступ) | Позволяет осущест- влять полный контроль над файлом | - Все перечисленные выше разрешения - Delete Subfolders and Files ( Удаление подпапок и файлов) - Change Permissions ( Смена разрешений) - Take Ownership (Смена владельца) |

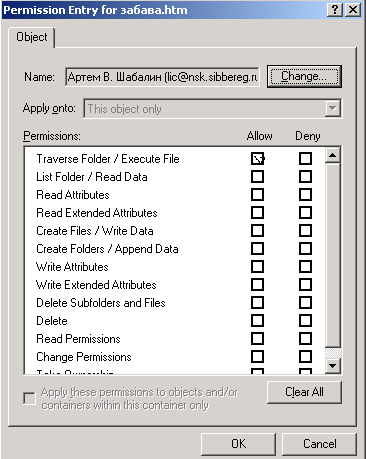

В некоторых случаях установленный набор разрешений не обеспечивает контроль над доступом пользователей или групп к файлу. В таких ситуациях следует присваивать разрешения в индивидуальном порядке. Для этого необходимо выполнить следующие действия:

1. На вкладке Security (Безопасность) в диалоговом окне свойств файла щелкнуть на кнопке Advansed (Дополнительно).

2. На вкладке Permissions (Разрешения) появившегося диалогового окна Access Control Settings (Параметры управления доступом) выделить нужную группу или пользователя и щелкнуть на кнопке View/Edit (Показать).

Как показано на рис.2, появляется список разрешений, похожий на список со

|

вкладки Security (Безопасность) из диалогового окна свойств, но в этом списке можно устанавливать индивидуальные разрешения.[3]

Рис.2. Щелчок на вкладке Дополнительно и далее на кнопке Показать приводит в диалоговое окно, где можно выбрать комбинацию разрешений

Похожие работы

... как безопасность дисков и возможности сетевого взаимодействия, в действительности являются функциями служб и драйверов, работающих поверх этой базовой архитектуры. 3. Анализ безопасности Windows 2000 Advanced Server. 3.1. Теория Безопасности Когда Windows NT впервые появилась в 1993 г., под безопасностью подразумевались меры предохранения важной информации на сервере от просмотра ...

... Server. Установка Windows 2000 Advanced Server завершена, и Вы вошли в систему под учетной записью Administrator. [11] 5.5.3. Управление в среде Windows 2000 Advanced Server После успешной установки Windows 2000 Server выполняется настройка пользователей. Основным элементом централизованного администрирования в Windows 2000 Server является домен. Домен - это группа серверов, работающих под ...

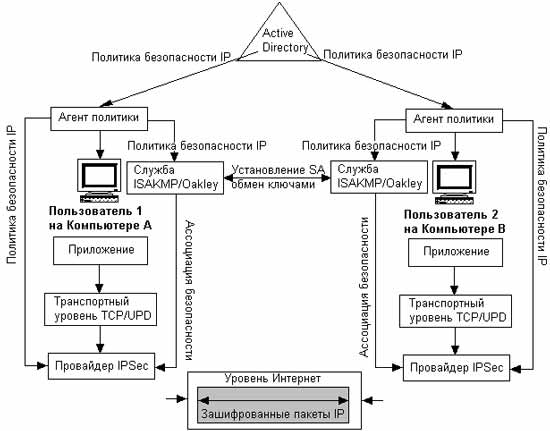

... по протоколу NTLM v.2; хотя протокол Kerberos не поддерживается. Безопасность IP (IPSec) Средства безопасности протокола IP позволяют управлять защитой всего IP-трафика от источника информации до ее получателя. Возможности технологии IP Security Management (Управление безопасностью IP) в Windows Server 2003 позволяют назначать и применять политику безопасности IP, которая гарантирует ...

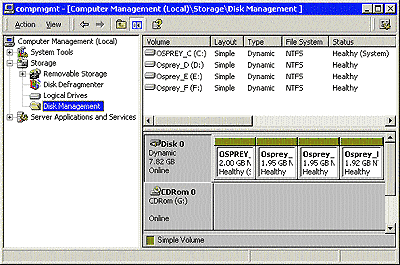

... ему нужно загрузить, значит, он смотрит не на экран, а в другую сторону. Переход к использованию динамических дисков Динамический диск — это новый инструмент, появившийся в Windows 2000 и позволяющий создавать динамические тома. В процессе преобразования дисков NT 4.0 в динамические диски Windows 2000 все существующие разделы трансформируются в тома. Преимущество нового механизма состоит в ...

0 комментариев