Навигация

Основные виды защиты, используемые в АИТ маркетинговой деятельности

3. Основные виды защиты, используемые в АИТ маркетинговой деятельности

В практической маркетинговой деятельности применение мер и средств защиты информации включает следующие самостоятельные направления:

защиту информации от несанкционированного доступа;

защиту информации в системах связи;

защиту юридической значимости электронных документов;

защиту конфиденциальной информации от утечки по каналам побочных электромагнитных излучений и наводок;

защиту информации от компьютерных вирусов и других опасных воздействий по каналам распространения программ;

защиту от несанкционированного копирования и распространения программ и ценной компьютерной информации.

Для каждого направления определяются основные цели и задачи.

Под несанкционированным доступом понимается нарушение установленных правил разграничения доступа, последовавшее в результате случайных или преднамеренных действий пользователей либо других субъектов системы разграничения, являющейся составной частью системы защиты информации.

Субъекты, совершившие несанкционированный доступ к информации, называются нарушителями. С точки зрения защиты информации несанкционированный доступ может иметь следующие последствия: утечку обрабатываемой конфиденциальной информации, ее искажение или разрушение в результате умышленного нарушения работоспособности АИТ.

Нарушителями могут быть:

штатные пользователи АИТ;

сотрудники-программисты, сопровождающие системное, общее и прикладное программное обеспечение системы;

обслуживающий персонал (инженеры);

другие сотрудники, имеющие санкционированный доступ к АИТ (в том числе подсобные рабочие, уборщицы и т.д.).

Доступ к АИТ посторонних лиц, не принадлежащих к указанным категориям, исключается организационно-режимными мерами.

Под каналом несанкционированного доступа к информации понимается последовательность действий лиц и выполняемых ими технологических процедур, которые либо выполняются несанкционированно, либо обрабатываются неправильно в результате ошибок персонала и/или сбое оборудования, приводящих в конечном итоге к факту несанкционированного доступа. Выявление всех каналов несанкционированного доступа проводится в ходе проектирования путем анализа технологии хранения, передачи и обработки информации, определенного порядка проведения работ, разработанной системы защиты информации и выбранной модели нарушителя.

Защита конфиденциальной и ценной информации от несанкционированного доступа и модификации призвана обеспечить решение одной из наиболее важных задач защиты имущественных прав владельцев и пользователей ПЭВМ — защиту собственности, воплощенную в обрабатываемой с помощью ПЭВМ информации от всевозможных злоумышленных покушений, которые могут нанести существенный экономический и другой материальный и нематериальный ущерб.

Центральной проблемой защиты информации от несанкционированного доступа является разграничение функциональных полномочий и доступа к информации, направленное не только на предотвращение возможности потенциального нарушителя «читать» хранящуюся в ПЭВМ информацию, но и на предотвращение возможности нарушителя модифицировать ее штатными и нештатными средствами.

Требования по защите информации от несанкционированного доступа направлены на достижение (в определенном сочетании) трех основных свойств защищаемой информации:

конфиденциальность (засекреченная информация должна быть доступна только тому, кому она предназначена);

целостность (информация, на основе которой принимаются важные решения, должна быть достоверной, точной и защищена от возможных непреднамеренных и злоумышленных искажений);

готовность (информация и соответствующие информационные службы должны быть доступны, готовы к обслуживанию всегда, когда в них возникает необходимость).

В основе контроля доступа к данным лежит система разграничения доступа между пользователями АИТ и информацией, обрабатываемой системой. Для успешного функционирования любой системы разграничения доступа необходимо решение следующих задач:

невозможность обхода системы' разграничения доступа действиями, находящимися в рамках выбранной модели;

гарантированная идентификация пользователя, осуществляющего доступ к данным (аутентификация пользователя).

Одним из эффективных методов увеличения безопасности АИТ является регистрация. Система регистрации и учета, ответственная за ведение регистрационного журнала, позволяет проследить за тем, что происходило в прошлом, и соответственно перекрыть каналы утечки информации. В регистрационном журнале фиксируются все осуществленные или неосуществленные попытки доступа к данным или программам. Содержание регистрационного журнала может анализироваться как периодически, так и непрерывно.

В регистрационном журнале ведется список всех контролируемых запросов, осуществляемых пользователями системы.

Система регистрации и учета осуществляет:

регистрацию входа-выхода субъектов доступа в систему/из системы либо регистрацию загрузки и инициализации операционной системы и ее программного останова (регистрация выхода из системы или останов не проводится в моменты аппаратного отключения АИТ), причем в параметрах регистрации указывается:

время и дата входа-выхода субъекта доступа в систему/из системы или загрузки/останова системы; результат попытки входа — успешный или неуспешный (при попытке несанкционированного доступа), идентификатор (код или фамилия) субъекта, предъявляемый при попытке доступа;

регистрацию и учет выдачи печатных (графических) документов на «твердую копию»;

регистрацию запуска/завершения программ и процессов (заданий, задач), предназначенных для обработки защищаемых файлов;

регистрацию попыток доступа программных средств (программ, процессов, задач, заданий) к защищаемым файлам;

учет всех защищаемых носителей информации с помощью их любой маркировки. Учет защищаемых носителей должен проводиться в журнале (картотеке) с регистрацией их выдачи/приема; должно проводиться несколько видов учета (дублирующих) защищаемых носителей информации.

Защита информации в системах связи направлена на предотвращение возможности несанкционированного доступа к конфиденциальной и ценной информации, циркулирующей по каналам связи различных видов. Данный вид защиты преследует достижение тех же целей: обеспечение конфиденциальности и целостности информации. Наиболее эффективным средством защиты информации в неконтролируемых каналах связи является применение криптографии и специальных связных протоколов.

Защита юридической значимости электронных документов оказывается необходимой при использовании систем и сетей для обработки, хранения и передачи информационных объектов, содержащих приказы, платежные поручения, контракты и другие распорядительные, договорные, финансовые документы. Их общая особенность заключается в том, что в случае возникновения споров (в том числе и судебных) должна быть обеспечена возможность доказательства истинности факта того, что автор действительно фиксировал акт своего волеизъявления в отчуждаемом электронном документе. Для решения данной проблемы используются современные криптографические методы проверки подлинности информационных объектов, связанные с применением так называемых «цифровых подписей». На практике вопросы защиты значимости электронных документов решаются совместно с вопросами защиты компьютерных информационных систем.

Защита информации от утечки по каналам побочных электромагнитных излучений и наводок — важный аспект защиты конфиденциальной и секретной информации в ПЭВМ от несанкционированного доступа со стороны посторонних лиц. Данный вид защиты направлен на предотвращение возможности утечки информативных электромагнитных сигналов за пределы охраняемой территории. При этом предполагается, что внутри охраняемой территории применяются эффективные режимные меры, исключающие возможность бесконтрольного использования специальной аппаратуры перехвата, регистрации и отображения электромагнитных сигналов. Для защиты от побочных электромагнитных излучений и наводок широко применяется экранирование помещений, предназначенных для размещения средств вычислительной техники, а также технические меры, позволяющие снизить интенсивность информативных излучений самого оборудования (ПЭВМ и средств связи).

В некоторых ответственных случаях может потребоваться дополнительная проверка вычислительного оборудования на предмет возможного выявления специальных закладных устройств финансового шпионажа, которые могут быть внедрены с целью регистрации или записи информативных излучений компьютера, а также речевых и других несущих уязвимую информацию сигналов.

Защита информации от компьютерных вирусов и других опасных воздействий по каналам распространения программ приобрела за последнее время особую актуальность. Масштабы реальных проявлений «вирусных эпидемий» оцениваются сотнями тысяч случаев «заражения» персональных компьютеров. Хотя некоторые из вирусных программ оказываются вполне безвредными, многие из них имеют разрушительный характер. Особенно опасны вирусы для компьютеров, входящих в состав однородных локальных вычислительных сетей. Некоторые особенности современных компьютерных информационных систем создают благоприятные условия для распространения вирусов. К ним, в частности, относятся:

необходимость совместного использования программного обеспечения многими пользователями;

трудность ограничения в использовании программ;

ненадежность существующих механизмов защиты;

разграничения доступа к информации в отношении противодействия вирусу и т.д.

Имеют место два направления в методах защиты от вирусов:

применение «иммуностойких» программных средств, защищенных от возможности несанкционированной модификации (разграничение доступа, методы самоконтроля и самовосстановления);

использование специальных программ-анализаторов, осуществляющих постоянный контроль за возникновением отклонений в деятельности прикладных программ, периодическую проверку наличия других возможных следов вирусной активности (например, обнаружение нарушений целостности программного обеспечения), а также входной контроль новых программ перед их использованием (по характерным признакам наличия в их теле вирусных образований).

Защита от несанкционированного копирования и распространения программ и ценной компьютерной информации является самостоятельным видом защиты имущественных прав, ориентированной на охрану интеллектуальной собственности, воплощенной в виде программ ПЭВМ и ценных баз данных. Данная защита обычно осуществляется с помощью специальных программных средств, подвергающих защищаемые программы и базы данных предварительной обработке (вставка парольной защиты, проверки по обращению к устройствам хранения ключа и ключевым дискетам, блокировка отладочных прерываний, проверка рабочей ПЭВМ по ее уникальным характеристикам и т.д.), которая приводит исполнимый код защищаемой программы и базы данных в состояние, препятствующее его выполнению на «чужих» машинах.

Для повышения защищенности применяются дополнительные аппаратные блоки (ключи), подключаемые к разъему принтера или к системной шине ПЭВМ, а также шифрование файлов, содержащих исполнимый код программы. Общим свойством средств защиты программ от несанкционированного копирования является ограниченная стойкость такой защиты, ибо, в конечном счете, исполнимый код программы поступает на выполнение в центральный процессор в открытом виде и может быть прослежен с помощью аппаратных отладчиков. Однако это обстоятельство не снижает потребительские свойства средств защиты до нуля, так как основная цель их применения — максимально затруднить, хотя бы временно, возможность несанкционированного копирования ценной информации.

Контроль целостности программного обеспечения проводится с помощью внешних средств (программ контроля целостности) и внутренних средств (встроенных в саму программу).

Контроль целостности программ внешними средствами выполняется при старте системы и состоит в сравнении контрольных сумм отдельных блоков программ с их эталонными суммами. Контроль целостности программ внутренними средствами выполняется при каждом запуске программы на выполнение и состоит в сравнении контрольных сумм отдельных блоков программ с их эталонными суммами. Такой контроль используется в программах для внутреннего пользования.

Одним из потенциальных каналов несанкционированного доступа к информации является несанкционированное искажение прикладных и специальных программ нарушителем с целью получения конфиденциальной информации. Подобные действия могут преследовать цель изменения правил разграничения доступа или обхода их (при внедрении в прикладные программы системы защиты) либо организацию незаметного канала получения конфиденциальной информации непосредственно из ; прикладных программ (при внедрении в прикладные программы). Одним из методов противодействия этому является контроль целостности базового программного обеспечения, осуществляемый с помощью специальных программ. Однако данный метод недостаточен, поскольку предполагает, что программы контроля целостности не могут быть подвергнуты модификации нарушителем.

При защите коммерческой информации, как правило, используются любые существующие средства и системы защиты данных от несанкционированного доступа, но в каждом случае следует реально оценивать важность защищаемой информации и ущерб, который может нанести ее утрата.

Чем выше уровень защиты, тем она дороже. Сокращение затрат идет в направлении стандартизации технических средств. В ряде случаев исходя из конкретных целей и условий рекомендуется применять типовые средства, прошедшие аттестацию, даже если они уступают индивидуально изготовленным по некоторым параметрам.

Защита информации может решаться разными методами, но наибольшей надежностью и эффективностью обладают (а для каналов связи являются единственно целесообразными) системы и средства, построенные на базе криптографических методов. В случае использования иных методов большую сложность составляет доказательство достаточности реализованных мер и обоснование надежности системы защиты от несанкционированного доступа.

Необходимо иметь в виду, что подлежащие защите сведения могут быть получены «противником» не только за счет проникновения в ЭВМ, которые с достаточной степенью надежности могут быть предотвращены (например, все данные хранятся только в зашифрованном виде), но и за счет побочных электромагнитных излучений и наводок на цепи питания и заземления ЭВМ, а также проникновения в каналы связи. Все без исключения электронные устройства, блоки и узлы ЭВМ в той или иной мере излучают побочные сигналы, причем они могут быть достаточно мощными и распространяться на расстояния от нескольких метров до нескольких километров. Наибольшую опасность представляет получение «противником» информации о ключах. Восстановив ключ, можно предпринять успешные действия по завладению зашифрованными данными, которые, как правило, оберегаются менее серьезно, чем соответствующая открытая информация. С этой точки зрения выгодно отличаются именно аппаратные и программно-аппаратные средства защиты от несанкционированного доступа, для которых побочные сигналы о ключевой информации существенно ниже, чем для чисто программных реализаций.

Итак, определяющим фактором при выборе и использовании средств защиты является надежность защиты.

Список литературы

1. Титоренко Г.А. Автоматизированные информационные технологии в экономике. М.: ЮНИТИ, 2008.

2. Быкова Е.В., Стоянова Е.С. Финансовое искусство коммерции. М.: Перспектива, 2009.

3. Тихомиров В.П., Хорошилов А.В. Введение в информационный выбор. М.: Финансы и статистика, 2009.

4. Ковальков В.П. Эффективные технологии в маркетинге. Спб.: Экономическое образование, 2008.

5. Глазьев В.П. Операционные технологии межбанковского финансового рынка. М.: ЮНИТИ, 2009.

Похожие работы

... и нарушении режима защиты информации, несут ответственность в соответствии с уголовным, гражданским законодательством и законодательством об административных правонарушениях. 1.2 Методы и средства защиты информации в экономических информационных системах При разработке АИТ возникает проблема по решению вопроса безопасности информации, составляющей коммерческую тайну, а также безопасности ...

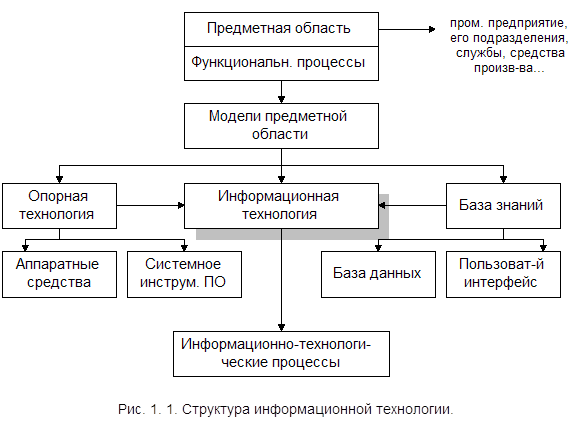

... техникой всех отраслей человеческой деятельности остро ставит вопрос о технологическом обеспечении информационных систем и технологий. Технологическое обеспечение реализует информационные процессы в автоматизированных системах организационного управления с помощью ЭВМ и других технических средств. Разработка технологического обеспечения требует учета особенностей структуры экономических систем. ...

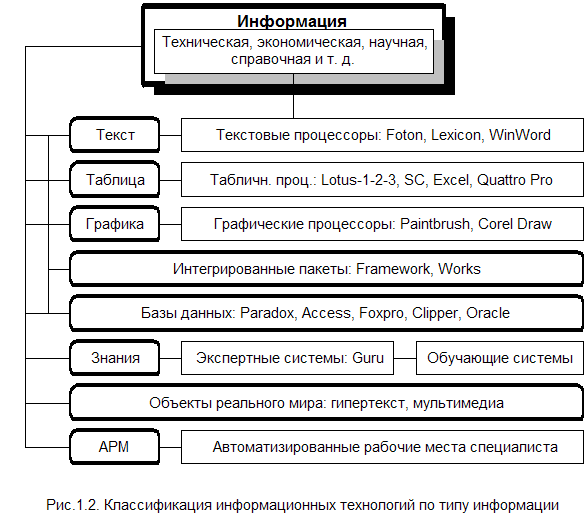

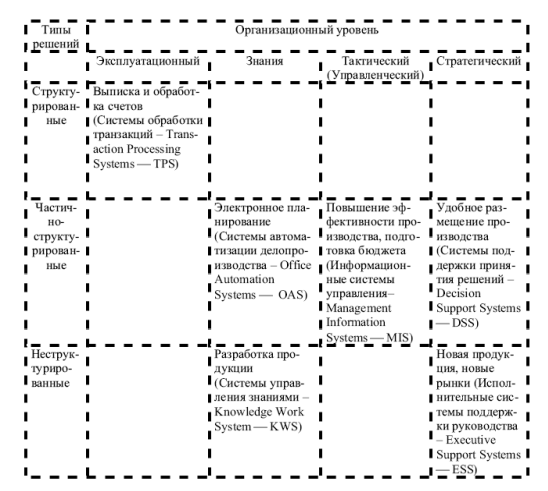

... ЭИС представляет собой систему, функционирование которой во времени заключается в сборе, хранении, обработке и распространении информации о деятельности какого-то экономического объекта реального мира. Информационная система создается для конкретного экономического объекта и должна в определенной мере копировать взаимосвязи элементов объекта. ЭИС предназначены для решения задач обработки данных, ...

... . Становление рыночной экономики в России породило ряд проблем. Одной из таких проблем является обеспечение безопасности бизнеса. На фоне высокого уровня криминализации общества, проблема безопасности любых видов экономической деятельности становится особенно актуальной. Информационная безопасность среди других составных частей экономической безопасности (финансовой, интеллектуальной, кадровой, ...

0 комментариев