Навигация

Организационная защита информации

1.3 Организационная защита информации

Более чем 25-летний опыт теоретических исследований и практических мероприятий по решению проблемы показывает, что возможности злоупотреблений с информацией, находящейся в ИС, развивались и совершенствовались, по крайней мере, не менее интенсивно , чем средства их предупреждения и пресечения. Проблема приняла ярко выраженный характер игровой ситуации, и притом в антагонистической ее постановке. Из теории игр известно, что решение игровых задач заключается не просто в определении некоторого решения, а в формировании стратегии поведения игроков. Применительно к проблеме защиты информации это означает, что ее решение не может быть сведено просто к созданию механизмов защиты - требуется организация регулярной защиты в широкой интерпритации этого понятия. В данном обзоре и делается попытка системного анализа взглядов зарубежных специалистов на вопросы организации и защиты информации.

1. Процесс создания механизмов защиты. Уже в первом из опубликованных в нашей печати обзоров со ссылкой на ряд зарубежных публикаций отмечалось, что зарубежные специалисты представляют себе процесс создания механизмов защиты информации как реализацию целой программы различных мероприятий. Перечень и содержание этих мероприятий выглядели следующим образом:

-Установление необходимой степени защиты информации.

-Назначение лица, ответственного за выполнение мероприятий по защите информации.

-Определение возможных причин (каналов) утечки информации.

-Выделение необходимых средств на защиту информации.

-Выделение лиц (подразделений), которым поручается разработка механизмов защиты.

-Установление мер контроля и ответственности за соблюдение всех правил защиты информации.

Нетрудно видеть, что приведенные программы есть не что иное как простая интерпретация общепринятой программы проектирования различных компонентов сложных систем. Такой подход полностью вытекает из господствовавших в то время взглядов на решение проблем защиты информации как на разовое мероприятие, осуществляемое на этапе создания или модернизации ИС. Однако по мере того, как становилось все более ясным, что проблема защиты не может быть эффективно решена чисто формальными средствами и в порядке реализации разового мероприятия, стали существенно меняться и подходы к организации механизмов защиты. Для повышения эффективности функционирования механизмов защиты был предложен целый ряд мер организационного характера, направленных как на обеспечение физической целостности информации, так и на предотвращение несанкционированного получения и доступа к ней. Постепенно, по мере того как росло число зарегистрированных преступлений, связанных с информацией в ИС, увеличилось число и разнообразие мероприятий, которые рекомендовались для повышения эффективности защиты. Анализ большого числа зарубежных публикаций позволяет создать следующую классификацию основных организационных мероприятий по защите информации на этапах создания и функционирования ИС.

2. Законодательный аспекты защиты информации. Для организации надежной защиты информации в ИС большое значение имеет наличие в стране законов, регламентирующих правила автоматизированной обработки информации, включая и правила ее защиты, а также устанавливающие меру ответственности за нарушение этих правил. В США, например, этот вопрос интенсивно исследуется вот уже более 20 лет /21/. Исследования законодательных аспектов защиты информации можно разделить на три фазы, различающиеся по их целевой направленности. Основным содержанием первой фазы 1966-1970 гг. были дискуссии о возможности и целесообразности создания больших автоматизированных банков данных. В частности, интенсивно обсуждался вопрос о необходимости создания национального банка данных для использования его в статистике. Эта фаза получила название фазы раннего предупреждения. Последовавшая за тем вторая фаза, которую назвали фазой изучения 1971-1973 гг., характерна тем, что были созданы правительственные и неправительственные комиссии, которые изучали возможности разработки законодательных мер для предотвращения нарушений безопасности информации. Работы, проводимые после 1973 г., получили название фазы регулирования. Наиболее характерной чертой этой фазы явился перевод результатов исследований в законодательную форму. В США действует целая система законов по обеспечению безопасности информации в ИС. Кроме того, считается, что для законодательного обеспечения защиты информации в ИС могут использоваться обычные положения об охране авторских прав, о выдаче лицензий, о выдаче разрешений на снятие копий или сдачу в аренду и т.п. Такие материалы по существующим в США законам, сопровождаются соответствующим законодательным примечанием, например: "Исключительная частная собственность фирмы Styrofoam Security Systems". Она не может быть раскрыта и с нее нельзя снимать копии без письменного разрешения. Важное значение придается также морально-этическим нормам, в том числе и с точки зрения обеспечения безопасности информации. Многие организации разрабатывают и вывешивают на видных местах в тех зонах, где проводится обработка информации, специальные этические кодексы. Например, такой кодекс, разработанный американской Ассоциацией производителей ЭВМ АПЭВМ, названный Кодексом профессионального поведения членов АПЭВМ включен самостоятельным разделом в устав организации. В кодексе используются глаголы "должны" /императивный/ и "следует" высказывающий пожелание. Правила и этические соображения не являются обязательными, однако каждое дисциплинарное правило обязательно для каждого члена АПЭВМ. В случае несоблюдения дисциплинарных правил на члена общества налагается взыскание: предупреждение, временное или полное исключение из Ассоциации.

Глава 2. Методы защиты информации

Для защиты информации используют следующие основные методы: ранжирование, дезинформация, скрытие, морально-нравственные меры, учет, кодирование и шифрование, дробление.

1.Ранжирование защищаемой информации осуществляется путем деления ее по степени секретности, разграничения доступа к ней в соответствии с имеющимся у пользователя допуском, предоставления отдельным пользователям индивидуальных прав на пользование секретными документами и выполнение секретных работ. Разграничение доступа к информации может осуществляться по тематическому признаку или по признаку секретности информации. Этот метод является частным случаем метода скрытия, так как информация скрывается от тех пользователей, которые не имеют к ней допуска.

2.Дезинформация заключается в распространении заведомо ложных сведений относительно истинного назначения каких-либо объектов или содержания защищаемых сведений. Она обычно проводится путем распространения ложной информации по различным каналам, имитацией или искажением признаков и свойств отдельных элементов объектов защиты, осуществлением ложных действий, по своим признакам похожих на интересующие соперника действия и др.

Частным случаем дезинформации является легендирование – снабжение противника искаженными сведениями о характере и предназначении защищаемой информации или объекта, когда их наличие полностью не скрывается, а маскируются действительное предназначение и характер действий. На практике, учитывая очень высокую степень развития современных средств ведения разведки, является чрезвычайно сложным полное скрытие информации об объектах. Так, современные средства фоторазведки позволяют делать из космоса снимков с разрешающей способностью в несколько десятков сантиметров. Дробление (расчленение) информации на части осуществляется для того, чтобы знание какой-то одной ее части не позволило восстановить всю картину. Этот метод широко применяется при производстве средств вооружения, но может использоваться и для защиты технологических секретов, составляющих коммерческую тайну.

3.Скрытие защищаемой информации является одним из наиболее широко применяемых методов. Его сущность заключается в проведении следующих мероприятий:

-засекречивание информации, установление на носителях соответствующего ей грифа секретности и разграничение в связи с этим доступа к ней пользователей в соответствии с имеющимся у них допуском;

- устранение или ослабление технических демаскирующих признаков объектов защиты и технических каналов утечки информации.

4.Морально-нравственные методы защиты информации предполагают воспитательную работу с сотрудником, допущенным к секретным работам и документам, направленную на формирование у него определенных моральных принципов, взглядов и убеждений, таких как патриотизм, понимание важности защиты информации для него лично, его работы, организации, ведомства и государства в целом. При этом воспитательная работа может дополняться методами профилактики и контроля, иными способа ми привития положительных качеств у сотрудников.

5.Учет один из важнейших методов защиты информации, позволяющий контролировать наличие и местонахождение носителей защищаемой информации, а также данные о лицах, которые ими пользовались. Основными принципами учета являются:

-обязательность регистрации всех носителей защищаемой информации;

-однократность регистрации конкретного носителя такой информации;

-указание в учетах адреса, куда отправлен или где находится в настоящее время данный носитель засекреченной информации;

-единоличная ответственность за сохранность каждого носителя защищаемой информации.

6.Криптографическое закрытие информации заключается в преобразовании ее составных частей (слов, букв, слогов, цифр) с помощью специальных алгоритмов либо аппаратных решений и кодов ключей, т.е. в приведении к неявному виду. Для ознакомления с шифрованной информацией применяется обратный процесс – декодирование (дешифрование).

Под кодированием понимается такой вид криптографического закрытия, когда некоторые элементы защищаемых данных заменяются заранее выбранными кодами (цифровыми, буквенными, буквенно-цифровыми сочетаниями и т.п.). Кодирование информации может производиться с использованием технических средств или вручную. Этот метод имеет две разновидности:

-смысловое, когда кодируемые элементы имеют вполне определенный смысл (слова, предложения, группы предложений);

-символьное, когда кодируется каждый символ защищаемого сообщения.

Под шифрованием понимается такой вид криптографического закрытия, при котором преобразованию подвергается каждый символ защищаемого сообщения. Все известные способы шифрования можно разбить на пять групп: подстановка (замена), перестановка, аналитическое преобразование, гаммирование и комбинированной шифрование. Шифрование информации обычно используется при передаче сообщений по техническим каналам связи (радио, проводным, компьютерным сетям). Шифрование может быть предварительным, когда текст документа шифруется заблаговременно перед его передачей по телетайпу, электронной почте и иным средствам связи, или линейным, когда шифрование информации (разговора, текста, графического изображения, компьютерного файла) производится непосредственно в процессе передачи. Для шифрования обычно используется специальная засекречивающая аппаратура (шифрмашины), аналоговые и цифровые скремблеры.

О важности и эффективности такой меры защиты информации свидетельствует то, что государственным шифрам, кодам и соответствующей засекречивающей аппаратуре обычно присваивается наиболее высокий гриф секретности, так как они дают ключ к рассекречиванию перехваченных радиограмм.

7.Дробление (расчленение) информации на части осуществляется для того, чтобы знание какой-то одной ее части не позволило восстановить всю картину. Этот метод широко применяется при производстве средств вооружения, но может использоваться и для защиты технологических секретов, составляющих коммерческую тайну.

Глава 3. Средства защиты информации

1.Аппаратные средства — устройства, встраиваемые непосредственно в вычислительную технику, или устройства, которые сопрягаются с ней по стандартному интерфейсу.

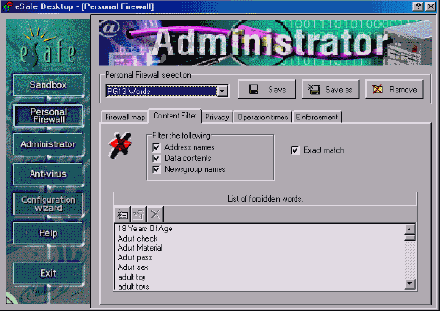

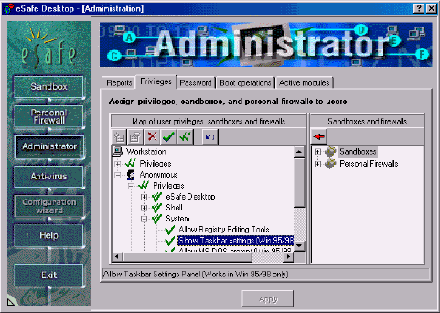

2.Программные средства — это специальные программы и программные комплексы, предназначенные для защиты информации в ИС. Из средств ПО системы защиты необходимо выделить еще программные средства, реализующие механизмы шифрования (криптографии), Криптография — это наука об обеспечении секретности и/или аутентичности (подлинности) передаваемых сообщений.

3.Противодействие атакам вредоносных программ — предполагает комплекс разнообразных мер организационного характера и использование антивирусных программ.

4.Управление доступом — методы защиты информации регулированием использования всех ресурсов ИС и ИТ. Эти методы должны противостоять всем возможным путям несанкционированного доступа к информации. Управление доступом включает следующие функции защиты:

-идентификацию пользователей, персонала и ресурсов системы (присвоение каждому объекту персонального идентификатора);

-опознание (установление подлинности) объекта или субъекта по предъявленному им идентификатору;

-разрешение и создание условий работы в пределах установленного регламента;

-регистрацию (протоколирование) обращений к защищаемым ресурсам;

-реагирование (сигнализация, отключение, задержка работ, отказ в запросе и т.п.) при попытках несанкционированных действий.

5.Механизмы шифрования — криптографическое закрытие информации. Эти методы защиты все шире применяются как при обработке, так и при хранении информации на магнитных носителях. При передаче информации по каналам связи большой протяженности этот метод является единственно надежным.

Вся совокупность технических средств подразделяется на аппаратные и физические.

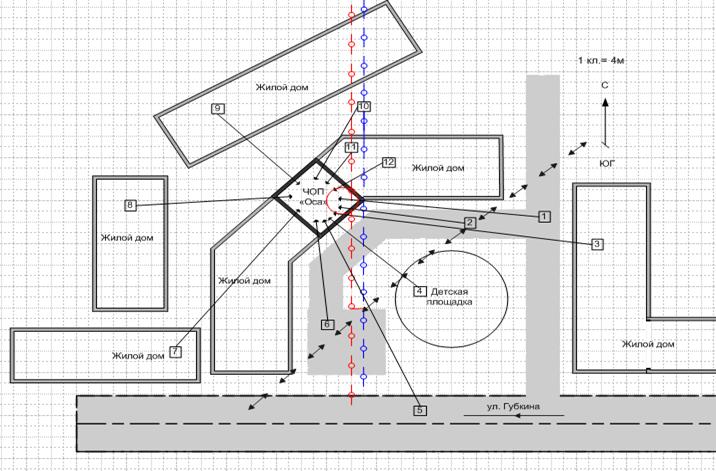

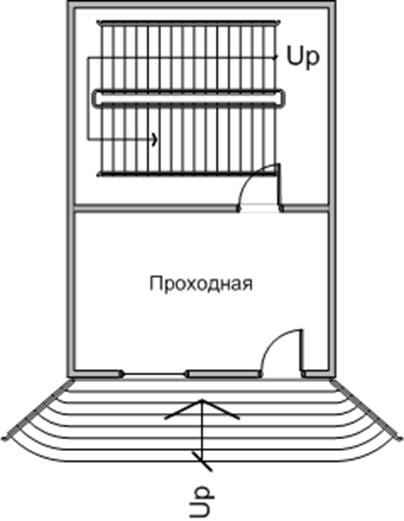

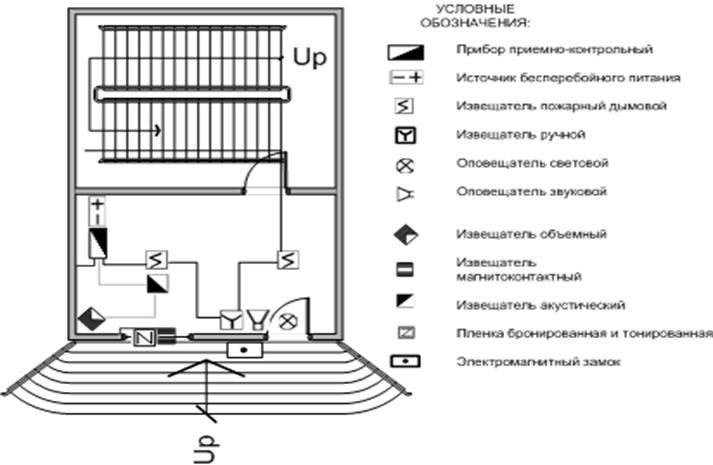

6.Физические средства включают различные инженерные устройства и сооружения, препятствующие физическому проникновению злоумышленников на объекты защиты и осуществляющие защиту персонала (личные средства безопасности), материальных средств и финансов, информации от противоправных действий. Примеры физических средств: замки на дверях, решетки на окнах, средства электронной охранной сигнализации и т.п.

7.Законодательные средства защиты определяются законодательными актами страны, которыми регламентируются правила пользования, обработки и передачи информации ограниченного доступа и устанавливаются меры ответственности за нарушение этих правил.

8.Организационные средства осуществляют своим комплексом регламентацию производственной деятельности в ИС и взаимоотношений исполнителей на нормативно-правовой основе таким образом, что разглашение, утечка и несанкционированный доступ к конфиденциальной информации становится невозможным или существенно затрудняется за счет проведения организационных мероприятий.

9.Морально-этические средства защиты включают всевозможные нормы поведения, которые традиционно сложились ранее, складываются по мере распространения ИС и ИТ в стране и в мире или специально разрабатываются. Морально-этические нормы могут быть неписаные (например, честность) либо оформленные в некий свод (устав) правил или предписаний. Эти нормы, как правило, не являются законодательно утвержденными, но поскольку их несоблюдение приводит к падению престижа организации, они считаются обязательными для исполнения.

Глава 4. Криптографические средства защиты

Готовое к передаче информационное сообщение, первоначально открытое и незащищенное, зашифровывается и тем самым преобразуется в шифрограмму, т. е. в закрытые текст или графическое изображение документа. В таком виде сообщение передается по каналу связи, даже и не защищенному. Санкционированный пользователь после получения сообщения дешифрует его (т. е. раскрывает) посредством обратного преобразования криптограммы, вследствие чего получается исходный, открытый вид сообщения, доступный для восприятия санкционированным пользователям.

Методу преобразования в криптографической системе соответствует использование специального алгоритма. Действие такого алгоритма запускается уникальным числом (последовательностью бит), обычно называемым шифрующим ключом.

Для большинства систем схема генератора ключа может представлять собой набор инструкций и команд либо узел аппаратуры, либо компьютерную программу, либо все это вместе, но в любом случае процесс шифрования (дешифрования) реализуется только этим специальным ключом. Чтобы обмен зашифрованными данными проходил успешно, как отправителю, так и получателю, необходимо знать правильную ключевую установку и хранить ее в тайне.

Стойкость любой системы закрытой связи определяется степенью секретности используемого в ней ключа. Тем не менее, этот ключ должен быть известен другим пользователям сети, чтобы они могли свободно обмениваться зашифрованными сообщениями. В этом смысле криптографические системы также помогают решить проблему аутентификации (установления подлинности) принятой информации. Взломщик в случае перехвата сообщения будет иметь дело только с зашифрованным текстом, а истинный получатель, принимая сообщения, закрытые известным ему и отправителю ключом, будет надежно защищен от возможной дезинформации.

Современная криптография знает два типа криптографических алгоритмов: классические алгоритмы, основанные на использовании закрытых, секретных ключей, и новые алгоритмы с открытым ключом, в которых используются один открытый и один закрытый ключ (эти алгоритмы называются также асимметричными). Кроме того, существует возможность шифрования информации и более простым способом — с использованием генератора псевдослучайных чисел.

Использование генератора псевдослучайных чисел заключается в генерации гаммы шифра с помощью генератора псевдослучайных чисел при определенном ключе и наложении полученной гаммы на открытые данные обратимым способом.

Надежность шифрования с помощью генератора псевдослучайных чисел зависит как от характеристик генератора, так и, причем в большей степени, от алгоритма получения гаммы.

Этот метод криптографической защиты реализуется достаточно легко и обеспечивает довольно высокую скорость шифрования, однако недостаточно стоек к дешифрованию и поэтому неприменим для таких серьезных информационных систем, каковыми являются, например, банковские системы.

Для классической криптографии характерно использование одной секретной единицы — ключа, который позволяет отправителю зашифровать сообщение, а получателю расшифровать его. В случае шифрования данных, хранимых на магнитных или иных носителях информации, ключ позволяет зашифровать информацию при записи на носитель и расшифровать при чтении с него.

Наиболее перспективными системами криптографической защиты данных сегодня считаются асимметричные криптосистемы, называемые также системами с открытым ключом. Их суть состоит в том, что ключ, используемый для зашифровывания, отличен от ключа расшифровывания. При этом ключ зашифровывания не секретен и может быть известен всем пользователям системы. Однако расшифровывание с помощью известного ключа зашифровывания невозможно. Для расшифровывания используется специальный, секретный ключ. Знание открытого ключа не позволяет определить ключ секретный. Таким образом, расшифровать сообщение может только его получатель, владеющий этим секретным ключом.

Известно несколько криптосистем с открытым ключом. Наиболее разработана на сегодня система RSA. RSA— это система коллективного пользования, в которой каждый из пользователей имеет свои ключи зашифровывания и расшифровывания данных, причем секретен только ключ расшифровывания.

Специалисты считают, что системы с открытым ключом больше подходят для шифрования передаваемых данных, чем для защиты данных, хранимых на носителях информации. Существует еще одна область применения этого алгоритма — цифровые подписи, подтверждающие подлинность передаваемых документов и сообщений.

Из изложенного следует, что надежная криптографическая система должна удовлетворять ряду определенных требований.

-Процедуры зашифровывания и расшифровывания должны быть «прозрачны» для пользователя.

-Дешифрование закрытой информации должно быть максимально затруднено.

-Содержание передаваемой информации не должно сказываться на эффективности криптографического алгоритма.

Процессы защиты информации, шифрования и дешифрования связаны с кодируемыми объектами и процессами, их свойствами, особенностями перемещения. Такими объектами и процессами могут быть материальные объекты, ресурсы, товары, сообщения, блоки информации, транзакции (минимальные взаимодействия с базой данных по сети). Кодирование кроме целей защиты, повышая скорость доступа к данным, позволяет быстро определять и выходить на любой вид товара и продукции, страну-производителя и т.д. В единую логическую цепочку связываются операции, относящиеся к одной сделке, но географически разбросанные по сети.

Например, штриховое кодирование используется как разновидность автоматической идентификации элементов материальных потоков, например товаров, и применяется для контроля за их движением в реальном времени. Достигается оперативность управления потоками материалов и продукции, повышается эффективность управления предприятием. Штриховое кодирование позволяет не только защитить информацию, но и обеспечивает высокую скорость чтения и записи кодов. Наряду со штриховыми кодами в целях защиты информации используют голографические методы.

Методы защиты информации с использованием голографии являются актуальным и развивающимся направлением. Голография представляет собой раздел науки и техники, занимающийся изучением и созданием способов, устройств для записи и обработки волн различной природы. Оптическая голография основана на явлении интерференции волн. Интерференция волн наблюдается при распределении в пространстве волн и медленном пространственном распределении результирующей волны. Возникающая при интерференции волн картина содержит информацию об объекте. Если эту картину фиксировать на светочувствительной поверхности, то образуется голограмма. При облучении голограммы или ее участка опорной волной можно увидеть объемное трехмерное изображение объекта. Голография применима к волнам любой природы и в настоящее время находит все большее практическое применение для идентификации продукции различного назначения.

Технология применения кодов в современных условиях преследует цели защиты информации, сокращения трудозатрат и обеспечение быстроты ее обработки, экономии компьютерной памяти, формализованного описания данных на основе их систематизации и классификации.

В совокупности кодирование, шифрование и защита данных предотвращают искажения информационного отображения реальных производственно-хозяйственных процессов, движения материальных, финансовых и других потоков, а тем самым способствуют обоснованности формирования и принятия управленческих решений.

Глава 5. Программные средства защиты

Программные средства – специальные пакеты программ или отдельные программы, включаемые в состав программного обеспечения автоматизированных систем с целью решения задач защиты информации.

К программным средствам защиты относятся:

Средства собственной защиты, предусмотренные общим программным обеспечением – элементы защиты присущие самому программному обеспечению или препятствующие незаконным действиям.

Средства защиты в составе вычислительных систем – средства защиты аппаратуры, дисков и штатных устройств, при использовании которых операционная система постоянно изменяется.

Средства защиты с запросом информации – средства, которые требуют для своей работы ввода дополнительной информации с целью идентификации полномочий пользователя.

Средства активной защиты – инициируют при возникновении особых обстоятельств.

Средства пассивной защиты – направлены на контроль, поиск улик с целью создания обстановки для раскрытия преступления.

Защита средствами операционной системы

MS-DOS, как наиболее распространенная операционная система, не представляет каких-либо методов защиты. Это наиболее открытая операционная система, и на ее базе разработано много различных аппаратных и программных средств, в частности – виртуальные кодируемые или шифруемые диски, блокираторы загрузки. Однако имеющиеся средства дисассемблирования, отладчики, а также большое количество квалифицированных программистов сводят на нет все программные методы. DR-DOS, как одна из разновидностей MS-DOS, хоть и поддерживает блокировку файлов, но загрузка с дискеты или с другого накопителя делает бесполезной использование встроенных систем защиты. Windows 95/98 основаны на базе MS-DOS, и им присущи все ее недостатки. Парольная система Windows 95/98/ME/XP не выдерживает никакой критики, и даже установка дополнительных модулей системной политики не решает данную задачу. Windows NT и Novell, хотя и решают задачу защиты, но… вот простейший пример – у Вас похитили, или изъяли в установленном порядке, компьютер. Диск установили вторым – и все ваше администрирование, на которое потрачены тысячи (если не миллионы) часов, уже никому не помеха.

Для установки пароля BIOS, максимум что надо, это – открыть компьютер, установить перемычку и снять ее (самое большее – две минуты). Есть два исключения – системы с часами на базе микросхем DALLAS и переносные компьютеры. Здесь задачка не так просто решается. Помогает снятие накопителя и установка его в другой компьютер (опять же две минуты).

Заключение

Информационная эра привела к драматическим изменениям в способе выполнения своих обязанностей для большого числа профессий. Теперь нетехнический специалист среднего уровня может выполнять работу, которую раньше делал высококвалифицированный программист. Служащий имеет в своем распоряжении столько точной и оперативной информации, сколько никогда не имел.

Но использование компьютеров и автоматизированных технологий приводит к появлению ряда проблем для руководства организацией. Компьютеры, часто объединенные в сети, могут предоставлять доступ к колоссальному количеству самых разнообразных данных. Поэтому люди беспокоятся о безопасности информации и наличии рисков, связанных с автоматизацией и предоставлением гораздо большего доступа к конфиденциальным, персональным или другим критическим данным. Все увеличивается число компьютерных преступлений, что может привести, в конечном счете, к подрыву экономики. И поэтому должно быть ясно, что информация – это ресурс, который надо защищать. Ответственность за защиту информации лежит на низшем звене руководства. Но также кто-то должен осуществлять общее руководство этой деятельностью, поэтому в организации должно иметься лицо в верхнем звене руководства, отвечающее за поддержание работоспособности информационных систем. И так как автоматизация привела к тому, что теперь операции с вычислительной техникой выполняются простыми служащими организации, а не специально подготовленным техническим персоналом, нужно, чтобы конечные пользователи знали о своей ответственности за защиту информации.

Единого рецепта, обеспечивающего 100% гарантии сохранности данных и надёжной работы сети, не существует. Однако создание комплексной, продуманной концепции безопасности, учитывающей специфику задач конкретной организации, поможет свести риск потери ценнейшей информации к минимуму.

Практически любую информацию можно защитить, если пользователь пожелает это сделать, сохранив ее таким образом. В скором будущем компьютеры заменят многие привычные сейчас вещи, следовательно, нам придется доверить компьютеру самое сокровенное, которое человек никогда в жизни не доверит другому человеку, поэтому потребуется более надежная защита информации, такая, что тайны человека смогут лишь узнать, в крайнем случае, после его смерти. Человечество надеется, что компьютер станет другом, которому можно будет сказать все, зная, что он никогда сам не раскроет их тайны.

Список использованной литературы

1. Титоренко Г.А. Информационные технологии управления. М., Юнити: 2002г.

2. Мельников В. Защита информации в компьютерных системах. М.: Финансы и статистика, Электронинформ, 1997

3. Семкин С.Н., Беляков Э.В., Гребенев С.В., Козачок В.И. «Основы организационного обеспечения информационной безопасности объектов информатизации» 2005 г.

4. Алексеенко В.Н., Сокольский Б.В. Технические средства защиты 1992 г.

5. Интернет: www., www.bankreferatov.ru

6. Электронная библиотека кафедры «Организация технологий защиты информации» \ Теория и методология защиты информации \ Лекционные материалы

7. Вихорев С.В. Классификация угроз информационной безопасности 2001г.

Похожие работы

... соответствия установленной категории для этих технических средств; · монтаж средств активной защиты в случае, когда по результатам специальных или объектовых исследований технических средств не выполняются нормы защиты информации для установленной категории этих технических средств; · организация охраны и физической защиты объекта информатизации и отдельных технических средств; · разработка ...

... эта система будет неполной без интегрирования с ней системы видеонаблюдения, которая обеспечит визуальный просмотр времени и попыток несанкционированного доступа к информации и обеспечит идентификацию личности нарушителя. 2.4 Разработка системы видеонаблюдения объекта защиты Целевыми задачами видеоконтроля объекта защиты является: 1) обнаружение: - общее наблюдение за обстановкой; - ...

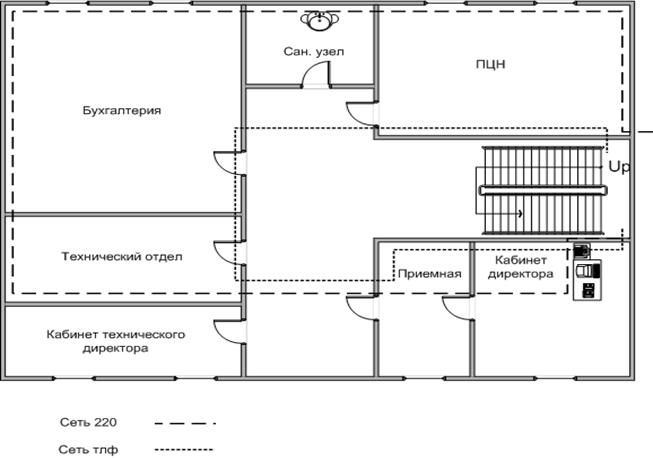

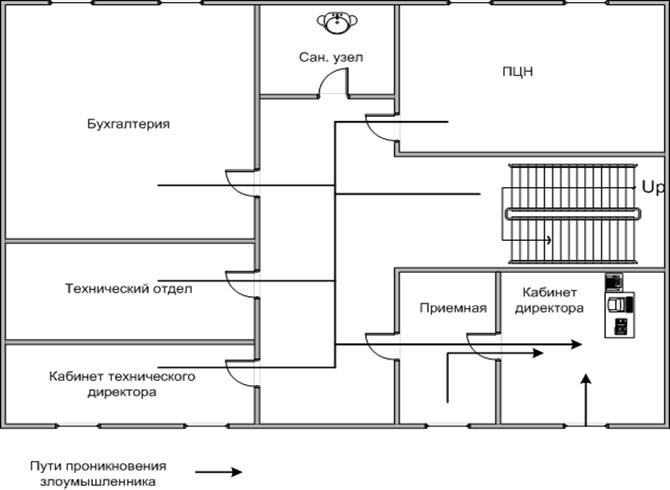

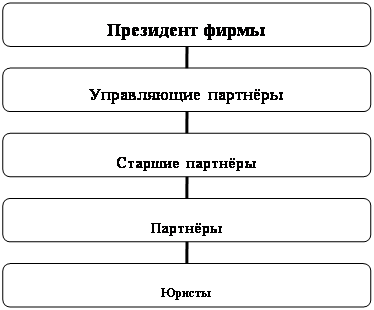

... , ведомость ознакомления с Положением о конфиденциальной информации и другие документы, составляющие коммерческую тайну, в бумажном и электронном виде. 4.3. Факторы, влияющие на защиту информации в адвокатской конторе Внешние факторы: · деятельность конкурентных юридических фирм, направленная против интересов фирмы «Юстина»; · деятельность правоохранительных органов ...

... выходят из строя. Более детальное рассмотрение вопросов защиты от НСВ по коммуникационным каналам приведено в следующем подразделе. Защита по виброакустическому каналу утечки информации Метод съема информации по виброакустическому каналу относится к так называемым беззаходовым методам, и это является важным его преимуществом. Обнаружить аппаратуру такого съема информации крайне трудно, так как ...

0 комментариев