Навигация

Общие требования к проектируемым СЗПДн ИСПДн лаборатории ИУ-8

3.1 Общие требования к проектируемым СЗПДн ИСПДн лаборатории ИУ-8

СЗПДн ИСПДн лаборатории ИУ-8 должна:

- обеспечивать защиту ПДн, которые обрабатываются, передаются и хранятся на всех уровнях ИСПДн, от несанкционированного доступа (далее - НСД);

- обеспечивать защиту речевой информации, обсуждаемой в рамках обработки информации пользователями ИСПДн на своих рабочих местах;

- не вызывать существенного снижения производительности аппаратно-программного обеспечения ИСПДн при обработке информации;

- обеспечивать высокую надёжность и средства восстановления как компонент системы защиты информации, так и самой информации;

- соответствовать современному уровню развития вычислительной техники и технологий автоматизированной обработки информации;

- удовлетворять требованиям законодательства и нормативных документов Российской Федерации в области защиты ПДн.

3.2 Решения по структуре СЗПДн ИСПДн лаборатории ИУ-8

Проектируемая СЗПДн ИСПДн лаборатории ИУ-8 состоит из подсистем, перечень и назначение которых приведены в таблице 3.3.1.

Таблица 3.2.1 – Подсистемы СЗПДн ИСПДн лаборатории ИУ-8

| № п/п | Наименование подсистемы | Назначение подсистемы |

| 1 | Подсистема управления доступом | управление доступом к информационным ресурсам ИСПДн; управление парольной политикой |

| 2 | Подсистема регистрации и учета | регистрация и учет действий пользователей ИСПДн и процессов; регистрация действий администратора СЗПДн; |

| 3 | Подсистема обеспечения целостности | контроль доступа в помещения ИСПДн |

| 3 | Подсистема антивирусной защиты | защита программ и данных от вирусов и вредоносных программ |

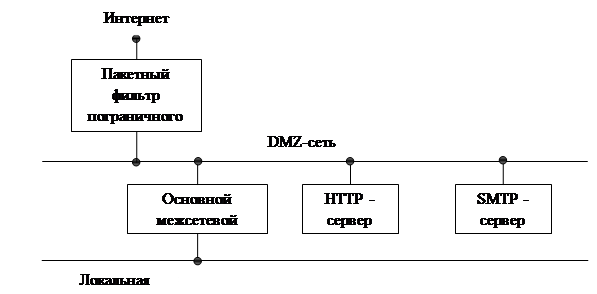

| 4 | Подсистема межсетевого экранирования | фильтрация сетевого трафика; защита ЛВС ИСПДн от НСД |

| 5 | Подсистема защиты информации от утечек по побочным каналам | - защита речевой информации от утечек по акустическому каналу |

| 6 | Подсистема резервного копирования | - резервное копирование и восстановление информации |

| 7 | Подсистема обеспечения отказоустойчивости | - обеспечение бесперебойной работы всех элементов ИСПДн; - обеспечение безотказной работы внешних дисковых систем. |

Оснащение СЗПДн ИСПДн лаборатории ИУ-8 предусматривается на основе типовых решений с использованием средств защиты информации как отечественного, так и зарубежного производства, применяемых при построении систем защиты информации различного назначения.

Предусмотренные настоящими техническими решениями средства защиты информации интегрируются в существующую ИСПДн лаборатории ИУ-8. В целях обеспечения удобства внедрения отдельных компонентов проектируемых СЗПДн предусматривается объединение средств защиты информации в отдельные комплексы.

В целях обеспечения централизованного администрирования различных компонент ИСПДн лаборатории ИУ-8, а также средств защиты информации, входящих в состав разрабатываемой СЗПДн ИСПДн лаборатории ИУ-8, настоящими техническими решениями предусматривается организация домена Active Directory. В состав создаваемого домена предусматривается включить АРМ пользователей и серверы, входящие в ИСПДн лаборатории ИУ-8.

Похожие работы

... мероприятия по новому месту работы, жительства; также в окружении носителей коммерческих секретов. Персонал оказывает существенное, а в большинстве случаев даже решающее влияние на информационную безопасность банка. В этой связи подбор кадров, их изучение, расстановка и квалифицированная работа при увольнениях в значительной степени повышают устойчивость коммерческих предприятий к возможному ...

... обстоятельствах могут быть рассмотрены как внешние, относятся: критическое состояние отечественных отраслей промышленности; недостаточное финансирование мероприятий по обеспечению информационной безопасности Российской Федерации; недостаточная экономическая мощь государства; недостаточное количество квалифицированных кадров в области обеспечения информационной безопасности; отставание России от ...

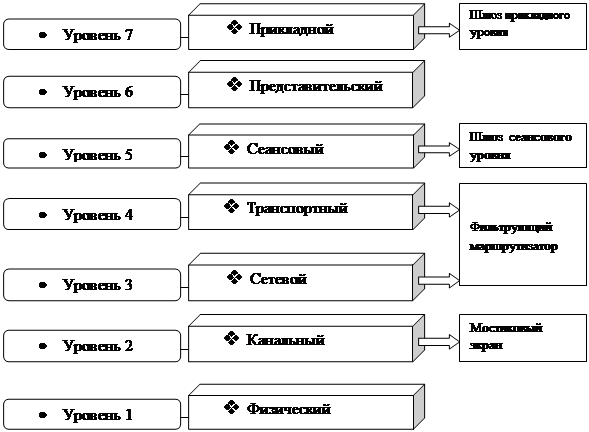

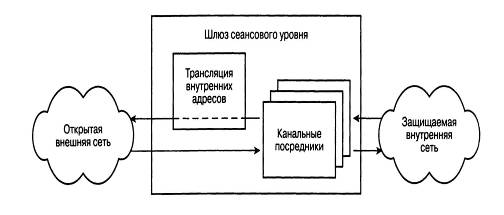

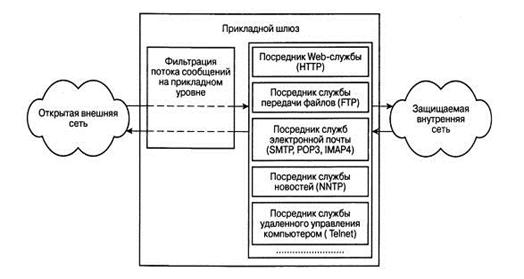

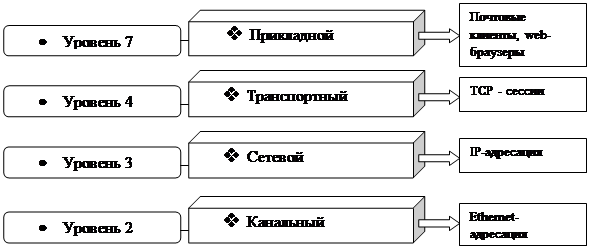

... обслуживании до исполнения на машине пользователя злонамеренного программного кода без его согласия и ведома. 1.3 Методы защиты компьютерной сети организации от НСД из сети Интернет. Применение межсетевых экранов Существует несколько подходов к решению проблемы защиты КСО подключенной к сети Интернет от НСД. Первый подход состоит в усилении защиты всех имеющихся систем, открытых к ...

... ИБ. Выполнение курсовой работы, вызвано необходимостью пересмотра, корректировки и дополнения существующих данных, приведённых в «Доктрине информационной безопасности Российской Федерации». 1. ИДЕНТИФИКАЦИЯ УГРОЗ, ИСТОЧНИКОВ УГРОЗ, ОБЪЕКТОВ ОБЕСПЕЧЕНИЯ И МЕР ОБЕСПЕЧЕНИЯ ИБ РОССИЙСКОЙ ФЕДЕРАЦИИ В СФЕРЕ ОБОРОНЫ Информационная безопасность РФ, являясь одной из составляющих национальной ...

0 комментариев