Навигация

Международный стандарт управления информационной безопасностью ISO 17799

4. Международный стандарт управления информационной безопасностью ISO 17799

4.1 Критерии оценки защищенности информационных систем

Какой вопрос наиболее часто задают руководители высшего звена компании ИТ менеджерам и специалистам по информационной безопасности? Думаю, что это очевидно: "Насколько защищена наша информационная система?". Этот вопрос действительно является краеугольным камнем информационной безопасности и тем самым "тонким" местом, которое обычно стараются избегать секьюрити специалисты. И действительно оценить защищенность информационной системы достаточно сложно: но, как известно, можно. Для этого существуют, в основном, качественные методы оценки уровня защищенности, которые на выходе позволяют получить не количественную оценку ("система защищена на 4.2 балла или на 58%"), а качественную - система соответствует определенному классу или уровню защищенности; тому или иному стандарту безопасности. Количественные методы оценки на практике не нашли своего применения. Применение качественных методов оценки является на сегодняшний день единственным способом получить представление о реальном уровне защищенности информационных ресурсов компании.

4.2 Критерии проведения аудита безопасности информационных систем

Перейдем к следующей части и вспомним, какой вопрос обычно является ключевым при проведении аудита безопасности. Обычно, это вопрос о стандарте безопасности, проверку на соответствие которому будет выполнять аудитор. В России обычной практикой при проведении аудита является выполнение данных работ без привязки к какому либо критерию или стандарту - аудитор ограничивается оценкой текущего уровня защищенности и выработке рекомендаций по его повышению в соответствии со своей экспертной оценкой и своим пониманием об уровнях и критериях защиты. И, в общем, это нормальная практика, когда компания доверяет выбранному эксперту или группе экспертов, но проводить аудит, основываясь только на собственной экспертной оценке, не учитывая мировой опыт и существующие стандарты безопасности, на сегодняшний день практически недопустимо.

4.3 Международный стандарт безопасности информационных систем ISO 17799

Несколько лет назад Британский институт стандартов ( BSI ) при участии коммерческих организаций, таких как Shell , National Westminster Bank , Midland Bank , Unilever , British Telecommunications , Marks & Spencer , Logica и др., занялся разработкой стандарта информационной безопасности. И в 1995 г. был принят национальный стандарт BS 7799 управления информационной безопасностью организации вне зависимости от сферы деятельности компании. Служба безопасности, IT -отдел, руководство компании начинают работать согласно общему регламенту. Неважно, идет речь о защите бумажного документооборота или электронных данных. Британский стандарт BS 7799 поддерживается в 27 странах мира, в числе которых страны Британского Содружества, а также, например, Швеция и Нидерланды. В 2000 г. международный институт стандартов ISO на базе британского BS 7799 разработал и выпустил международный стандарт менеджмента безопасности ISO / IEC 17799. Поэтому сегодня можно утверждать, что BS 7799 и ISO 17799 это один и тот же стандарт, имеющий на сегодняшний день мировое признание и статус международного стандарта ISO.

Ниже приведены основные разделы стандарта ISO 17799:

1. Политика безопасности

2. Организационные меры по обеспечению безопасности

o Управление форумами по информационной безопасности

o Координация вопросов, связанных с информационной безопасностью

o Распределение ответственности за обеспечение безопасности

3. Организационные меры по обеспечению безопасности

o Инвентаризация ресурсов

o Классификация ресурсов

4. Безопасность персонала

o Безопасность при выборе и работе с персоналом

o Тренинги персонала по вопросам безопасности

o Реагирование на секьюрити инциденты и неисправности

5. Физическая безопасность

6. Управление коммуникациями и процессами

o Рабочие процедуры и ответственность

o Системное планирование

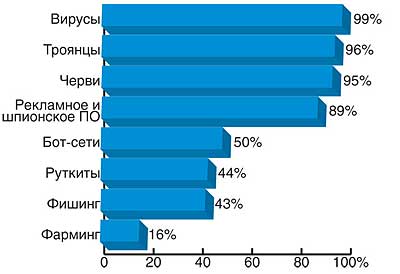

o Защита от злонамеренного программного обеспечения (вирусов, троянских коней)

o Управление внутренними ресурсами

o Управление сетями

o Безопасность носителей данных

o Передача информации и программного обеспечения

7. Контроль доступа

o Бизнес требования для контроля доступа

o Управление доступом пользователя

o Ответственность пользователей

o Контроль и управление удаленного (сетевого) доступа

o Контроль доступа в операционную систему

o Контроль и управление доступом к приложениям

o Мониторинг доступа и использования систем

o Мобильные пользователи

8. Разработка и техническая поддержка вычислительных систем

o Требования по безопасности систем

o Безопасность приложений

o Криптография

o Безопасность системных файлов

o Безопасность процессов разработки и поддержки

9. Управление непрерывностью бизнеса

o Процесс управления непрерывного ведения бизнеса

o Непрерывность бизнеса и анализ воздействий

o Создание и внедрение плана непрерывного ведения бизнеса

o Тестирование, обеспечение и переоценка плана непрерывного ведения бизнеса

Похожие работы

... мероприятия по новому месту работы, жительства; также в окружении носителей коммерческих секретов. Персонал оказывает существенное, а в большинстве случаев даже решающее влияние на информационную безопасность банка. В этой связи подбор кадров, их изучение, расстановка и квалифицированная работа при увольнениях в значительной степени повышают устойчивость коммерческих предприятий к возможному ...

... ; однако, чтобы выполнять предназначенную ему роль, сам модуль также нуждается в защите, как собственными средствами, так и средствами окружения (например, операционной системы). Стандарт шифрования DES Также к стандартам информационной безопасности США относится алгоритм шифрования DES, который был разработан в 1970-х годах, и который базируется на алгоритме DEA. Исходные идеи алгоритма ...

... на любое расстояние в любой точке страны. Поэтому на данный вопрос безопасности Банк России также обращает очень серьезное внимание. Одной из методологических основ совершенствования безопасности банковской системы является планирование бесперебойной деятельности КБ в случае потенциальной угрозы, которая трактуется как, выявление и защита критически важных бизнес-процессов и ресурсов, необходимых ...

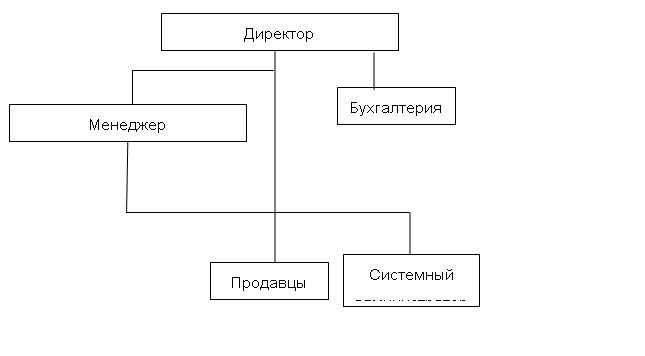

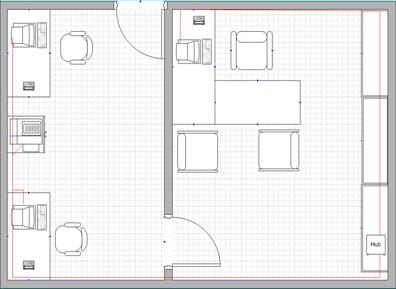

... , но даже в случае реализации данной угрозы конкуренты не будут нанимать высококвалифицированного специалиста, т.к. преодолеть физическую защиту будет намного дешевле. 3. Проектирование системы информационной безопасности отдела бухгалтерии ООО магазин «Стиль» 3.1 Рекомендации по разработке концепции информационной безопасности ООО магазин «Стиль» Концепция информационной безопасности ...

0 комментариев