Навигация

Реализация ветвления по разным методам аутентификации в зависимости от договоренной политики;

1. Реализация ветвления по разным методам аутентификации в зависимости от договоренной политики;

2. Реализация методов аутентификации с помощью подписи алгоритмами DSA и RSA. Включает в себя вычисление подписи каждой из сторон для специально вычисляемого значения хеш-функции и проверка подписи на другой стороне. Сертификаты для проверки подписи другой стороны задаются явно.

3. Реализация метода аутентификации шифрованием открытым ключом алгоритмом RSA. Сертификаты для расшифрования также задаются явно.

4. Реализация обмена сертификатами. Включает в себя реализацию запроса сертификата другой стороны и отсылку своего сертификата на запрос и без запроса. Информация о том надо ли отсылать свой сертификат, запрашивать ли чужой и т.п. берется из конфигурационного файла.

После реализации данного этапа проходит тот же набор тестов, что проводился по окончанию второго этапа. Но в данном случае делается упор на правильность работы именно вновь добавленных методов аутентификации. Особое внимание уделяется правильной диагностике ошибок возникающих при не нахождении сертификатов и получении сертификат, чей тип отличается от ожидаемого значения.

Реализация Aggressive mode со всеми методами аутентификации

На этом этапе реализуется другой режим для проведения первой фазы. От Main mode его отличает меньшее количество посылаемых пакетов, но вместе с этим большее количество информации передаваемых в пакетах и большая трудоемкость при их обработке. Реально данный режим реализуется на основе кода написанного для Main mode путем перестановки основных функций, но при этом надо помнить, что простая перестановка не поможет и требуется некий дополнительный анализ. Например, в политике, передаваемой инициатором, не может быть предложен выбор между различными Oakley группами, т. к. в этом же пакете посылается публичный ключ однозначно определяющий группу. Все подобные проверки должны проводиться для Aggressive Mode.

Порядок реализации этапа следующий:

1. Реализация ветвления между Main и Aggressive режимами. Для инициатора вид режима определяется конфигурацией. Ответчик проверяет приемлемость предложенного режима, также основываясь на конфигурации и, в случае не приемлемого значения, может отказаться продолжать обмены. Инициатор должен в этом случае уметь предложить другой режим, конечно, если это позволяет реализация.

2. Реализация метода аутентификации заранее известного секретного ключа. После реализации проводят тесты, проводимые на втором этапе, но с использованием Aggressive mode.

3. Реализация остальных методов аутентификации. Этапы реализации и тесты аналогичны такие же, как на четвертом этапе.

Как уже упоминалось выше, тесты во время разработки и по ее окончанию аналогичны тестам проводимых на втором и четвертом этапах, но с упором на использование различных режимов в первой фазе. Особо стоит обратить внимание на повторную попытку инициатора провести соединение в другом режиме после отказа со стороны ответчика.

Реализация New Group Mode

Данный режим предназначен для согласования нестандартных Oakley групп и заключается лишь в обмене политиками. Но основная сложность заключается во встраивании использования этого режима и правильном использовании результатов работы режима во второй фазе. Сам режим, также как и Quick mode, проходит под защитой ISAKMP SA.

Порядок реализации этапа следующий:

1. Реализация со стороны инициатора ответвления на New Group mode в зависимости от конфигурации. Должна быть предусмотрена проверка существования уже созданной нестандартной Oakley группы.

2. Создания инициатором пакета содержащего информацию о предлагаемой группе, подсчет значения хеш-функции от этого пакета, шифрования пакета (с помощью алгоритмов и ключей из ISAKMP SA) и отсылка пакета;

3. Получение пакета, его расшифровка и проверка целостности. Проверка приемлемости предлагаемой группы. Составление ответного пакета, подсчет значения хеш-функции, шифрование и отсылка этого пакета. Сохранение информации о группе для второй фазы;

4. Получение пакета, его расшифровка и проверка целостности. Проверка корректности присланной информации. Сохранение информации о группе для второй фазы.

5. Реализация использования во время второй фазы групп, о которых договаривались во время New Group mode.

При тестировании проверяется правильная работа в New Group mode и инициатора, и ответчика. Особое внимание стоит уделить правильной работе программы при попытке договориться о нескольких Oakley группах.

В данном разделе был рассмотрен порядок реализации протокола ISAKMP, предложен вариант разбиения общей задачи на подзадачи, даны рекомендации по организации работ над этими задачами и предложен порядок проведения тестов.

Следует заметить, что данный порядок реализации протокола ISAKMP был предложен в расчете на определенные технические требования к программе и в расчете на работу одного человека. При других требованиях или если количество работающих над программой человек изменяется, порядок реализации протокола может существенно измениться как на уровне этапов, так и на более низких уровнях.

Сегментация рынка пользователей программы, реализующей протокол ISAKMP

Успех продвижения на рынке новых товаров во многом зависит от всестороннего исследования требований рынка. Исследуемая информация касается спроса на товары и услуги различных уровней, уже имеющихся и потенциально возможных конкурентов, а также требований, предъявляемых потребителями. Сбор подобной информации требует значительных затрат времени и средств. Это заставляет предприятия нацеливаться на отдельные части рынка, которые представляют собой сегменты групп потребителей с примерно общими требованиями. Поиск таких однородных сегментов потребителей среди различных вариантов требований, предъявляемых к товару, называется сегментацией рынка, а данный найденный участок рынка – сегментом рынка.

При разумном делении рынка на сегменты все инструменты маркетинга внутри него могут быть оптимально скоординированы. Именно поэтому сегментация рынка считается очень важным аспектом деятельности предприятия.

Методика расчёта сегментации рынка

При первичной сегментации всего рынка целесообразно выделить сегменты товаров потребительского рынка или производственного назначения. Такая классификация важна, поскольку подчеркивает различия в характеристиках продуктов и последствия для маркетолога.

Для дальнейшего деления рынка на сегменты можно воспользоваться различными критериями в зависимости от следующих факторов:

· географического положения потребителей (регион, страна);

· типа потребителя (величина предприятия, интенсивность потребления, отрасль, место в производственном процессе);

· типа процесса, для которого приобретается продукция (административная деятельность, движение товара, производственный процесс);

· покупательского спроса (клиент / потенциальный клиент, связь с поставщиком, частота и величина закупок);

На рынках сбыта товаров широкого потребления используют другие критерии. Классическими являются следующие показатели:

· социально-экономические (образования, доходы);

· демографические (возраст, пол, состав семьи);

· географические

Однако следует учитывать, что всех потребителей на рынке не так-то легко разделить по категориям. Поведение потребителя в последнее время становиться все более дифференцированным, возникают различные «стили жизни» внутри общества.

Для формирования сегментации рынка используются элементы таксономического анализа – построение диаграмм Чекановского. Исходным шагом, предопределяющим правильность конечных результатов, является оформление матрицы наблюдений.

Признаки, включенные в матрицу, могут быть неоднородны, поскольку описывают разные свойства объектов. Кроме того, различаются единицы их измерения. Поэтому надлежит выполнить предварительное преобразование, которое заключается в стандартизации признаков.

Таблица 1. Неупорядоченная диаграмма Чекановского

| Номера единиц | 1 | 2 | … | |

| 1 | X | X | ||

| 2 | X | |||

| … | … | … | … | … |

| w | X |

В приведенной неупорядоченной диаграмме очередность записи единиц целиком случайна. На это указывает явственный разброс символов, обозначающих разницу между изучаемыми единицами: наименьшее численное расстояние – C; наибольшее расстояние, т.е. пары единиц, наиболее разнящиеся между собой, – Для их линейного упорядочения следует произвести перегруппировку знаков C и. Перегруппировка должна выполняться таким образом, чтобы указанные знаки оказались как можно ближе к главной диагонали диаграммы. С этой целью строки и столбцы таблицы переставляются до тех пор, пока не получится упорядоченная диаграмма.

Поиск сегментов рынка для программы установки защищенных сетевых соединений с помощью протокола ISAKMP

Взрывной характер развития компьютерных технологий и резко возросшее количество действий совершаемых с помощью глобальной сети Internet (развитие электронной торговли, предоставление компаниями через сеть ряда услуг для своих клиентов и т.д.) привело к резкому увеличению объемов информации передаваемой по сети. Также претерпел изменения и качественный состав передаваемой информации – возросла доля конфиденциальной информации. Вместе с тем возникла необходимость аутентификации другой стороны при всех вышеперечисленных действиях. Все это привело к увеличению рынка программных продуктов предназначенных для защиты информации в сети. Представленная программа сама по себе не производит непосредственно защиту передаваемой информации. Задачей программы является аутентификация другой стороны и подготовка информации, необходимой для непосредственной защиты передаваемой информации.

Выделим потребителей программы:

1. Системы авторизации доступа, т.е. система, которой требуется провести идентификацию и аутентификацию пользователей. Примером может служить сервер компании, предоставляющий ряд услуг клиентам компании. Программа в данном случае поможет отсеять постороннего посетителя от клиента.

2. Структура доступа для внутри корпоративной сети. Программа поможет произвести ограничение доступа к информации различных отделов и подразделений. Например, рядовые работники имеют доступ к рабочим серверам компании, но не могут воспользоваться информацией бухгалтерии. Также возможно сегментирование информации внутри отдельного подразделения. Например, отдел маркетинга может воспользоваться информацией из бухгалтерии о финансовом состоянии компании, но не имеет доступ к информации о заработной плате сотрудников.

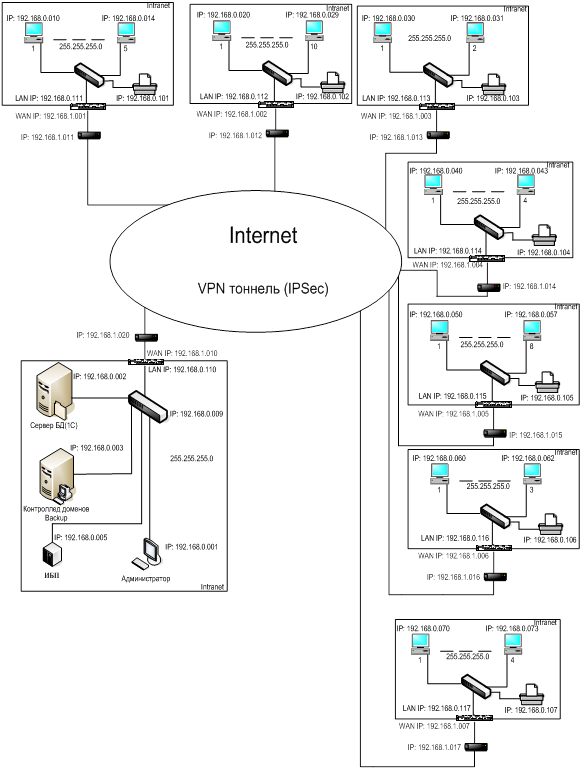

3. Виртуальная корпоративная сеть. Обычно корпоративная сеть представляет собой замкнутую, самодостаточную локальную сеть, которая общается с внешним миром через компьютер фильтрующий проходящую через него информацию. При этом никакая секретная информация из локальной сети не попадает во внешнюю сеть. Недостатком данного подхода являлась то, что все участники этой сети должны были находиться в непосредственной близости друг от друга. Программа позволяет построить виртуальную защищенную сеть на основе глобальной сети Internet, шифруя всю информацию, передаваемую между участниками этой виртуальной сети. При таком подходе можно организовывать сеть даже между людьми, находящимися в разных странах.

4. Сеть банкоматов. Программа поможет создать защищенные соединения с банком для обмена информации о произведенных операциях.

5. Межкорпоративная сеть и сеть для связи с филиалами компании. Программа обеспечивает создание защищенного соединения для передачи информации между внутренними сетями разных компаний или разных филиалов одной компании (это может быть или локальная сеть, или виртуальная защищенная сеть).

Рассмотрим параметры программы, которые влияют на ее функциональность и на способ использования программы:

1. Простота настроек и обслуживания. Определяет уровень теоретической подготовки оператора программы.

2. Объем настроек. Показывает, сколько имеется параметров для настройки программы. Больший объем настроек позволяет более гибко настроить программу.

3. Полнота методов аутентификации. Сколько реализовано методов аутентификации и их функциональная полнота.

4. Полнота сведений о процессе работы программы. Способ сохранения этих сведений, способ задания количественных и качественных параметров обрабатываемых событий.

5. Полнота реализации протокола ISAKMP и совместимость с продуктами третьей стороны.

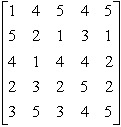

X= Z=

Z=

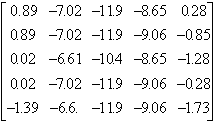

По формуле (4) рассчитаем матрицу расстояний:

C=

Разбиваем полученную матрицу на классы, где X – соответствует наименьшему численному расстоянию между изучаемыми задачами (0–1) и получаем неупорядоченную матрицу Чекановского:

| 1 | 2 | 3 | 4 | 5 | |

| 1 | X | X | X | ||

| 2 | X | X | X | ||

| 3 | X | ||||

| 4 | X | X | X | ||

| 5 | X |

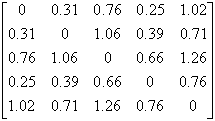

Произведя перегруппировку строк и столбцов (поменяли местами строки / столбцы 3 и 4) получаем упорядоченную диаграмму:

| 1 | 2 | 4 | 3 | 5 | |

| 1 | X | X | X | ||

| 2 | X | X | X | ||

| 4 | X | X | X | ||

| 3 | X | ||||

| 5 | X |

В результате выполненных вычислений выделился сегмент пользователей программы, включающий в себя пользователей использующих программу для создания систем авторизации доступа, систем разграничения доступа и сетей банкоматов.

В результате сегментации рынка пользователей программы установления защищенных сетевых соединений с помощью протокола ISAKMP был выделен объединенный сегмент рынка, включающий в себя использование программы для создания систем авторизации доступа, систем разграничения доступа и сетей банкоматов. Для этого сегмента характерны повышенные требования к реализации методов аутентификации, системе протоколирования произошедших событий и объему возможных настроек программы.

Разработка мероприятий по безопасности работы с монитором ПК

Вычислительные комплексы на базе персональных ЭВМ являются одним из основных средств труда разработчика на всех этапах создания программы (проектирование, написание, тестирование и отладка).

Рассмотрев факторы обитаемости в данной производственной среде, можно выделить следующие факторы, оказывающие вредное воздействие на организм человека.

- Эмиссионные:

- Повышенный уровень электромагнитных излучений:

- низкочастотного электромагнитного поля (51 ц-400кГц);

- низкоэффективного (мягкого) рентгеновского излучения (при напряжении на ЭЛТ 15 кВ и выше);

- Повышенный уровень электростатического поля;

- Эргономические:

- Не эргономичность визуальных параметров дисплея. Не эргономичность конструкции дисплея и клавиатуры;

- Не эргономичность рабочего стола и рабочего стула (кресла);

- Физические:

- Повышенная температура, пониженная влажность воздуха рабочей зоны;

- Повышенный уровень шума на рабочем месте;

- Недостаточная освещенность рабочих поверхностей;

- Повышенная яркость света в плоскости экрана дисплея;

- Прямая и отраженная блескость;

- Повышенная пульсация освещенности от газоразрядных источников света;

- Ионизация воздуха;

Психофизиологические:

- нервно-психические перегрузки:

- перенапряжение зрительного анализатора;

- умственное перенапряжение;

- эмоциональные перегрузки;

- монотонность труда;

- Физические перегрузки:

- статические перегрузки костно-мышечного аппарата;

- локальные динамические перегрузки мышц кистей рук;

Источником значительной части перечисленных выше вредных воздействий является монитор персональной ЭВМ.

Электромагнитное излучение монитора ЭВМ

Основным источником эргономических проблем, связанных с охраной здоровья людей, использующих в своей работе персональные компьютеры, являются дисплеи (мониторы), особенно дисплеи с электронно-лучевыми трубками. Они представляют собой источники наиболее вредных излучений, неблагоприятно влияющих на здоровье операторов. Электромагнитные излучения рабочей аппаратуры обусловлены некачественным экранированием источников излучения в аппаратуре. Кроме этого, оператор подвергается воздействию излучения от рабочей поверхности электронно-лучевой трубки.

Приложение общих положений теории электродинамических явлений к конструкции конкретных электрических приборов, в частности монитора ЭВМ, позволяет сделать некоторые выводы относительно источников и конфигурации электрических и магнитных полей, излучаемых этими приборами. Известно, что электрическое поле излучается теми частями электрических установок, в которых используются высокие напряжения, а магнитное поле излучается сильными токами.

В компьютере высокие напряжения используются в ускорительной системе электроннолучевой трубки (ЭЛТ) монитора, а сильные токи текут в системе управления электронными лучами трубки и цепях блока питания. Именно эти части монитора ЭВМ и являются основными источниками электромагнитного излучения. Силовые линии электрического поля можно представить начинающимися в области вблизи заднего конца ЭЛТ и оканчивающимися на поверхностях, находящихся вблизи монитора, в том числе и на поверхности тела пользователя ЭВМ, сидящего перед компьютером.

Силовые линии магнитного поля образуют замкнутые конфигурации, начинающиеся и заканчивающиеся на магнитных кольцах фокусирующей системы ЭЛТ. Непосредственно перед экраном монитора плотность магнитного потока достигает величин единиц мкТл, но быстро убывает с расстоянием от монитора.

Обнаружено, что:

Похожие работы

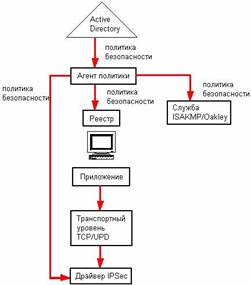

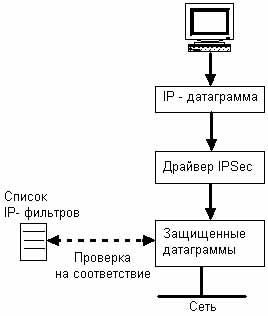

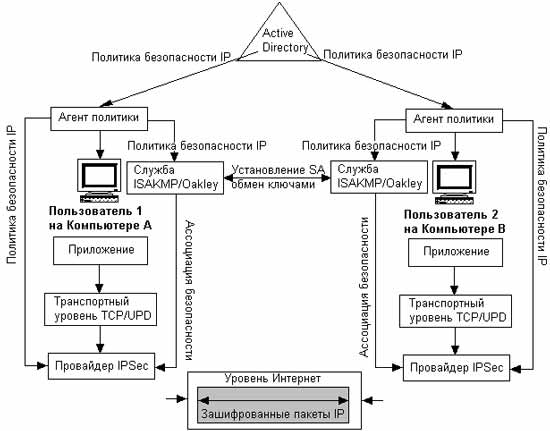

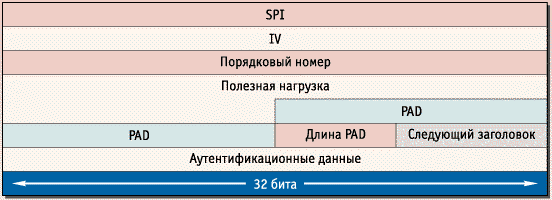

... по протоколу NTLM v.2; хотя протокол Kerberos не поддерживается. Безопасность IP (IPSec) Средства безопасности протокола IP позволяют управлять защитой всего IP-трафика от источника информации до ее получателя. Возможности технологии IP Security Management (Управление безопасностью IP) в Windows Server 2003 позволяют назначать и применять политику безопасности IP, которая гарантирует ...

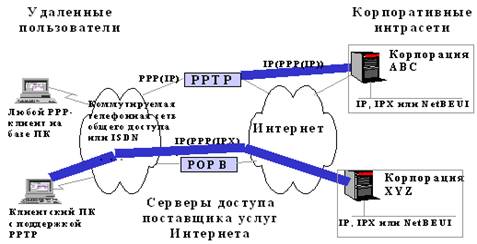

... , ключи длиной 40 бит при определенных условиях не выдерживают атак с применением "грубой" силы. 2.6 Повышение стойкости шифрования по протоколу MPPE Шифрование информации создает еще один уровень защиты виртуальных частных сетей, созданных на базе протокола PPTP, который необходим на случай перехвата пакетов ВЧС. Правда, такая возможность носит скорее теоретический характер и весьма ...

... XP Home: Вручную По умолчанию в Windows XP Pro: Вручную Рекомендуемое значение: Вручную Вход от имени: Локальная система Какие сервисы нужны для нормального функционирования службы Windows Installer (Windows Installer): · Удаленный вызов процедур (RPC) (Remote Procedure Call (RPC)) Какие службы требуют работу службы Windows Installer (Windows Installer) для нормального функционирования: · ...

... Channel. Количество процессоров на стойку 42U 96. 6 Настройка сетевого программного обеспечения Система Windows Server 2003 R2— это одна из самых эффективных платформ для построения инфраструктуры сетевых приложений, сетей и веб-служб: от рабочей группы до центра обработки данных. Обладая такими качествами, как простота развертывания, управления и использования, Windows Server 2003 позволяет ...

0 комментариев