Навигация

Критерии оценивания системы СЗИ

3.2 Критерии оценивания системы СЗИ

В любой области деятельности для выбора эффективной системы, эта система должны характеризоваться некоторыми параметрами, на основании которых и делается выбор. В качестве таких параметров для СЗИ можно выделить следующие: производительность, стоимость, производительность, управляемость, совместимость, защищенность и пр. Как уже было отмечено выше, выбор оптимальной системы по такому множеству ее характеристик является классической задачей оптимизации и не всегда может иметь эффективное решение. Тем более что многие параметры противоречивы: с ростом уровня защищенности, например, растет стоимость, сложность настройки, в то же время падает производительность. Поэтому в нашей методике будет производиться оценка эффективности системы по параметру защищенности, как основного показателя, характеризующего уровень обеспечиваемой защиты СЗИ, а на остальные характеристики вводятся ограничения. Будем оценивать защищенность системы (Z) количественно в зависимости от стоимости защищаемой информации, вероятности взлома, стоимости самой системы защиты, производительности системы:

![]() ,

,

где Синф — стоимость защищаемой информации;

рвзл –– вероятность взлома;

Цсзи — стоимость СЗИ;

П — производительность системы.

С учетом введенного понятия защищенности системы оптимизационная задача состоит в обеспечении максимального уровня защищенности (как функции стоимости защищаемой информации и вероятности взлома) при минимальной стоимости системы защиты и минимальном влиянии ее на производительность системы:

Zopt= тахZ(Синф,рвзл,Цсзи,П).

С учетом сказанного может быть сделан важный вывод о многокритериальном характере задачи проектирования системы защиты. При этом, кроме обеспечиваемого уровня защищенности, должен учитываться еще ряд важнейших характеристик системы. Например, обязательно должно учитываться влияние системы защиты на загрузку вычислительного ресурса защищаемого объекта.

В общем случае загрузка вычислительного ресурса определяется количеством прикладных задач, решаемых объектом в единицу времени.

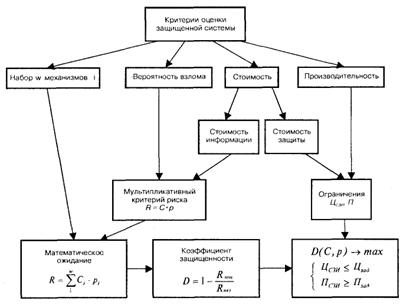

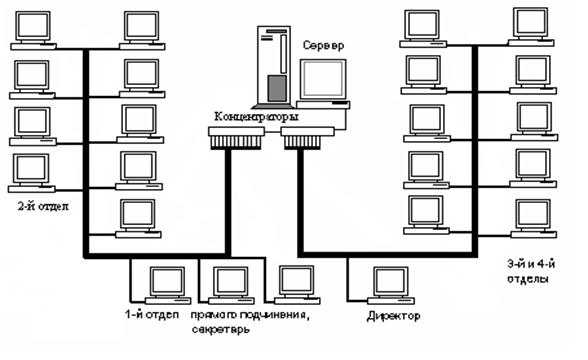

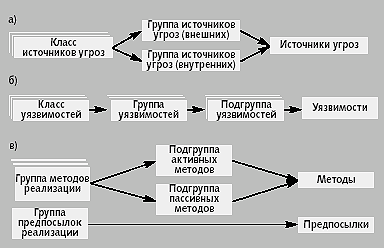

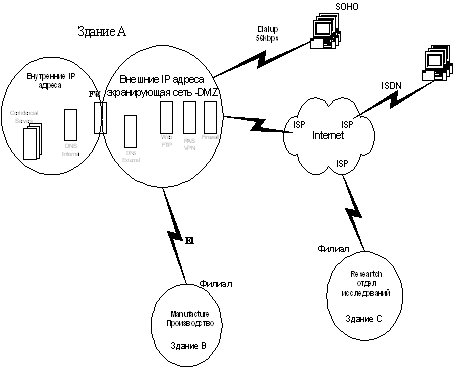

Исходные параметры для задачи проектирования системы защиты, а также возможности сведения задачи к однокритериальной [32] проиллюстрированы рисунке. 3.1.

Рисунок. 3.1. Критерии оценки защищенности

3.3 Оценка защищенности при помощи рисков

Рассмотрим защищенность системы с точки зрения риска. Заметим, что использование теории рисков для оценки уровня защищенности на сегодняшний день является наиболее часто используемым на практике подходом. Риск (R) — это потенциальные потери от угроз защищенности:

R(p) = Синф*рвзл.

По существу, параметр риска здесь вводится как мультипликативная свертка двух основных параметров защищенности.

С другой стороны, можно рассматривать риск как потери в единицу времени:

R(l)=Синф*lвзл ,

где lвзл — интенсивность потока взломов (под взломом будем понимать удачную попытку реализации угрозы информации).

Эти две формулы связаны следующим соотношением:

![]()

где ![]() — общая интенсивность потока несанкционированных попыток нарушения основных свойств информации злоумышленниками.

— общая интенсивность потока несанкционированных попыток нарушения основных свойств информации злоумышленниками.

В качестве основного критерия защищенности будем использовать коэффициент защищенности (D), показывающий относительное уменьшение риска в защищенной системе по сравнению с незащищенной системой.

, (3.3)

, (3.3)

где Rзащ – риск в защищенной системе;

Rнез – риск в незащищенной системе.

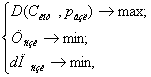

Таким образом, в данном случае задача оптимизации выглядит следующим образом:

Для решения этой задачи сведем ее к однокритериальной посредством введения ограничений. В результате получим:

где Цзад и Пзад – заданные ограничения на стоимость системы защиты и производительность системы.

Целевая функция выбрана исходя из того, что именно она отражает основное функциональное назначение системы защиты — обеспечение безопасности информации.

Производительность системы Псзи рассчитывается с применением моделей и методов теории массового обслуживания и теории расписаний (в зависимости от того, защищается ли система оперативной обработки, либо реального времени) [32]. На практике возможно задание ограничения по производительности (влияние на загрузку вычислительного ресурса защищаемой системы) не непосредственно в виде требуемой производительности системы, а как снижение производительности (dПсзи) информационной системы от установки системы защиты. В этом случае задача оптимизации будет выглядеть следующим образом:

или после сведения ее к однокритериальной:

где Цзад и dПзад — заданные ограничения на стоимость системы защиты и снижение производительности.

Заметим, что на наш взгляд, именно такой принцип сведения задачи к однокритериальной целесообразен [32], т.к. в любом техническом задании на разработку системы защиты указывается, в какой мере система защиты должна оказывать влияние на производительность системы. Как правило, внедрение системы защиты не должно снижать производительность системы более чем на 10%. Кроме того, обычно вводится ограничение на стоимость системы защиты.

Если рассчитанное значение коэффициента защищенности (D) не удовлетворяет требованиям к системе защиты, то в допустимых пределах можно изменять заданные ограничения и решить задачу методом последовательного выбора уступок пример которого будет рассмотрен ниже. При этом задается приращение стоимости и снижение производительности:

Ц*зад = Цзад + DЦ ,

П*зад = Пзад - DП или dП*зад = dПзад + DdП.

В таком виде задача решается в результате реализации итерационной процедуры путем отсеивания вариантов, не удовлетворяющих ограничительным условиям, и последующего выбора из оставшихся варианта с максимальным коэффициентом защищенности.

Теперь выразим коэффициент защищенности через параметры угроз. В общем случае в системе присутствует множество видов угроз. В этих условиях зададим следующие величины:

W – количество видов угроз, воздействующих на систему;

![]() – стоимость (потери) от взлома i-того вида;

– стоимость (потери) от взлома i-того вида;

![]() – интенсивность потока взломов i-того вида, соответственно;

– интенсивность потока взломов i-того вида, соответственно;

![]() – вероятность появления угроз i-того вида в общем потоке попыток реализации угроз, причем

– вероятность появления угроз i-того вида в общем потоке попыток реализации угроз, причем ![]() ;

;

![]() – вероятность отражения угроз i-того вида системой защиты. Соответственно, для коэффициента потерь от взломов системы защиты имеем:

– вероятность отражения угроз i-того вида системой защиты. Соответственно, для коэффициента потерь от взломов системы защиты имеем:

![]() ,

,

где Ri(p) – коэффициент потерь от взлома i-того типа; показывает, какие в среднем потери приходятся на один взлом i-того типа. Для незащищенной системы Pугр i = Qi , для защищенной системы

Pугр i = Qi*(1-pi).

Соответственно, для коэффициента потерь от взломов системы защиты в единицу времени имеем:

![]() ,

,

где ![]() – коэффициент потерь от взломов i-того типа в единицу времени.

– коэффициент потерь от взломов i-того типа в единицу времени.

Для незащищенной системы ![]() , для защищенной системы

, для защищенной системы ![]() . Соответственно, из (3.3) имеем:

. Соответственно, из (3.3) имеем:

. (3.4)

. (3.4)

Если в качестве исходных параметров заданы вероятности появления угроз Qi то коэффициент защищенности удобно считать через вероятности появления угроз. Если же в качестве исходных параметров заданы интенсивности потоков угроз li , то, естественно, коэффициент защищенности считается через интенсивность.

Очевидно, что при использовании любого математического метода проектирования системы защиты необходимо задавать определенные исходные параметры для оценки ее защищенности. Однако именно с этим связаны основные проблемы формализации задачи синтеза системы защиты. Поэтому мы отдельно рассмотрим основные пути решения данной задачи, рассмотрим возможные способы задания вероятностей и интенсивностей угроз.

Похожие работы

... Server. Установка Windows 2000 Advanced Server завершена, и Вы вошли в систему под учетной записью Administrator. [11] 5.5.3. Управление в среде Windows 2000 Advanced Server После успешной установки Windows 2000 Server выполняется настройка пользователей. Основным элементом централизованного администрирования в Windows 2000 Server является домен. Домен - это группа серверов, работающих под ...

... информации и дезорганизации работы абонентских пунктов; - организационно-технические мероприятия, направленные на обеспечение сохранности конфиденциальных данных. 2. Основные методы и средства защиты информации в сетях Разобрать подробно все методы и средства защиты информации в рамках ВКР просто невозможно. Охарактеризую только некоторые из них. 2.1 Физическая защита информации К ...

... Остальные адреса внутреннего диапазона выделяются зданиям B и C. Свободные диапазоны адресов будут распределяться по мере возникновения необходимости. В частности, для сотрудников, использующих беспроводной доступ к корпоративной сети, будут выделены адреса из этого диапазона, что позволит соответствующим образом настроить сетевой фильтр и понизить риски при работе в беспроводных сетях. Размер ...

... в компьютере, мог его угадать. При формировании пароля можно прибегнуть к помощи специального устройства, которое генерирует последовательности чисел и букв в зависимости от данных, которые задает пользователь. Существуют “невидимые” файлы. Это средство защиты состоит в изменении имени файла программы в каталоге диска таким образом, чтобы затруднить работу с файлами обычными командами DOS. ...

0 комментариев