| № | Название работы | Скачать |

|---|---|---|

| 3701. |

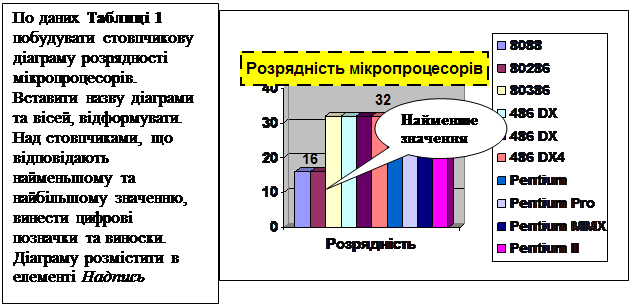

Внутренние и периферийные устройства ПК ... от производителя и определяется типом платформы ПК (типом центрального процессора), применяемым набором микросхем chipset и количеством и разрядностью периферийных устройств, подключаемых к данной системной плате. Максимальная пропускная способность часто используется в качестве критерия для ... |

|

| 3702. |

Внешняя память компьютера. Работа с таблицами в EXCEL и MS WORD ... height:=E.ActiveWorkbook.Sheets.Item[sheet].Rows[row].RowHeight; Задание №5 «Табличный процессор EXCEL» Работа с функциями в EXEL. Работа с файлами. Работа с функциями Подготовьте таблицу для расчета ваших еженедельных трат на поездки в городском транспорте: Создайте ... |

|

| 3703. |

Внешние устройства ПК ... подразделяются на внутренние и внешние. Внутренние модемы представляют собой электронную плату, устанавливаемую непосредственно в компьютер, а внешние - автономное устройство, подсоединяемое к одному из портов. Внешний модем стоит, как правило, немного дороже внутреннего того же типа из-за внешней ... |

|

| 3704. |

Внешние запоминающие устройства ющие устройства: винчестеры, дискеты,стримеры, флэш-карты памяти, MO-накопители, оптические:CD-R, CD-RW, DVD-R, DVD-RW, и новейшие запоминающие устройства. Накопители на жёстких дисках (винчестеры). Накопители на жёстком диске (винчестеры) предназначены для постоянного хранения информации, ... |

|

| 3705. |

Внедрение автоматизированных информационных систем в сфере жилищно-коммунального хозяйства ... возможности, которыми обладают автоматизированные системы, используемые в жилищно-коммунальном хозяйстве (ЖКХ) и которые предназначены для удовлетворения интересов участников. Для этого пойдем по пути объединения: из всех встретившихся автоматизированных систем выберем те возможности, которые в ... |

|

| 3706. |

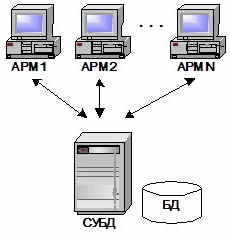

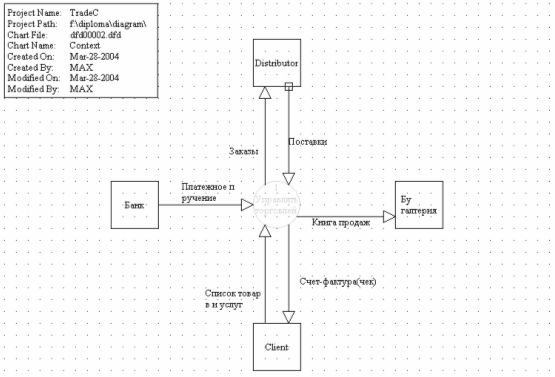

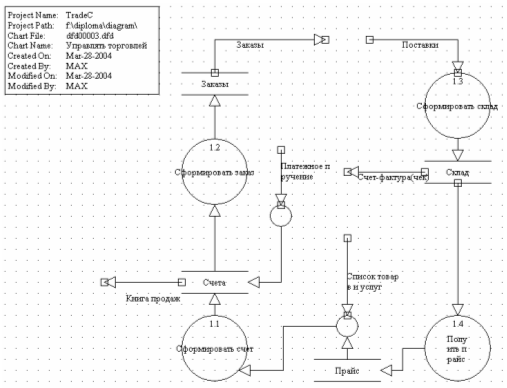

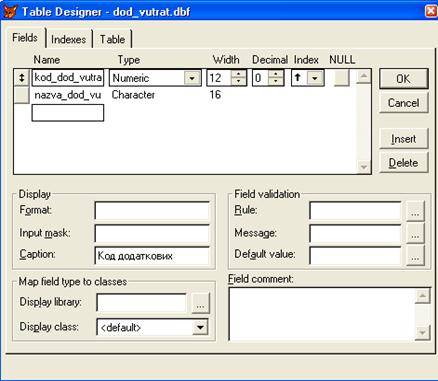

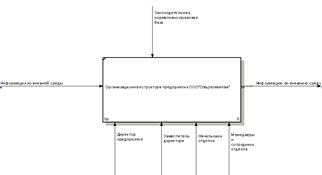

Внедрение автоматизированной системы торговой деятельности для предприятия ЗАО "Полиграфия и коммуникации" ... системы должна быть подготовлена на этапе внедрения. Глава 2. Проектирование автоматизированной системы торговой деятельности 2.1 Принципиальное проектное решение В качестве автоматизированной системы управления торговой деятельностью предприятия предлагается использовать ... |

|

| 3707. |

Влияние Интернета на культуру и образование ... культуры - ориентацию на глобальное творчество и индивидуальный вклад каждого. Одна из важнейших сфер воздействия Интернет на культуру - образование. Нет культуры без образования. Система образования может быть определена как квинтэссенция любой культуры. В ней определенным образом "упаковано ... |

|

| 3708. |

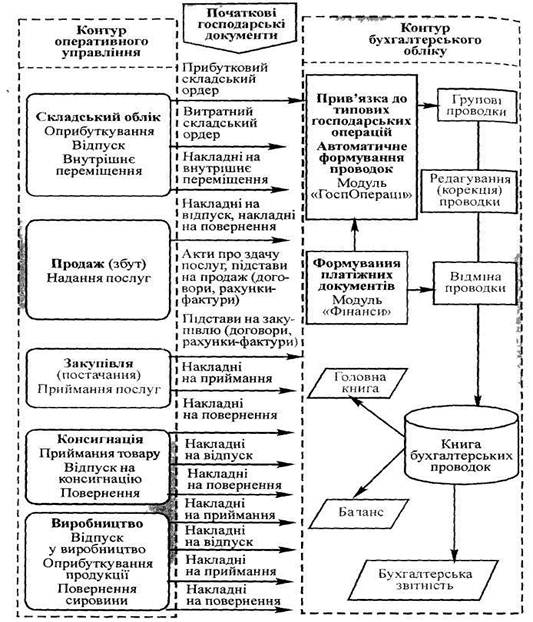

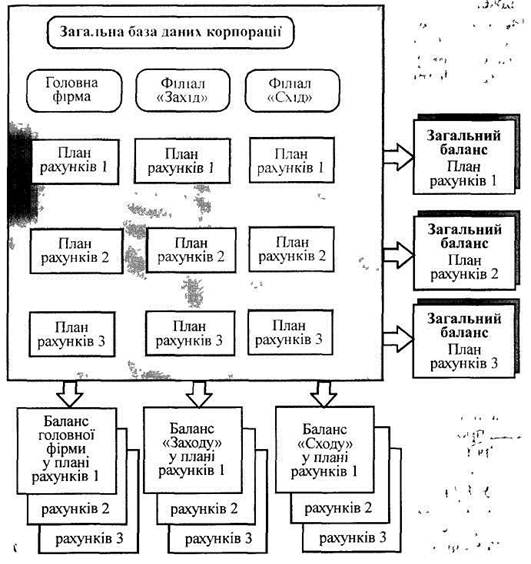

Властивості інформаційних технологій, їх використання в бухгалтерському обліку ... забезпечення являють собою комплекс заходів, спрямованих на функціонування комп'ютера і програмного забезпечення для одержання шуканого результату. Основними властивостями інформаційної технології є: · доцільність, · ... |

|

| 3709. |

Віруси та антивірусні програми і їх призначення ... вірус з’явиться знову. Для одних віруси являються бізнесом. Причому не тільки для їх авторів, але і для тих, хто з цими вірусами бореться. Бо процвітання компаній, які випускають антивірусні програми не являється несподіванкою ні для кого “Якщо є зброя…”. Для других - це хоббі. Хоббі - збирання ві ... |

|

| 3710. |

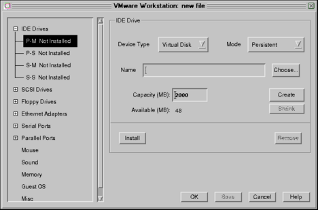

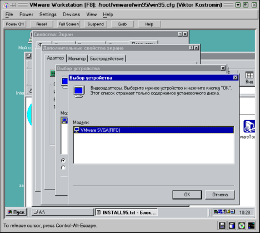

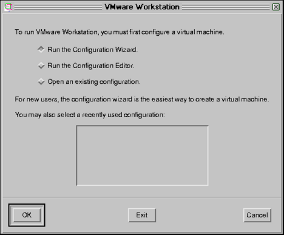

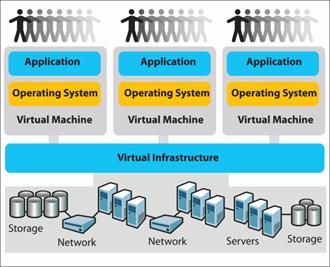

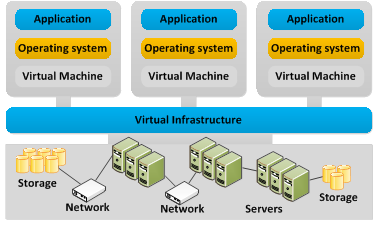

Віртуальний комп'ютер (система VMware) ... і т. д.). 8.3 Призначення MAC-адрес для віртуальних комп'ютерів Коли "вмикається живлення" віртуального комп'ютера, система VMware автоматично призначає йому MAC-адресу (унікальний адреса фізичної пристрою, який використовується на канальному рівні для управління доступом до пристро ... |

|

| 3711. |

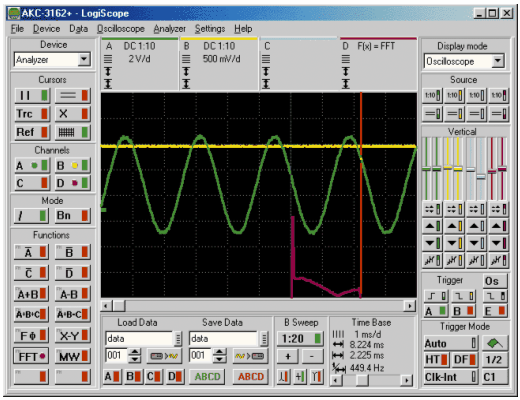

Віртуальний вимірювальний комплекс на базі учбового лабораторного стенду EV 8031 ... x /xxxxxx./ “_____”____________2009р. Харків 2009 ЗАТВЕРДЖЕНО xxx.03077-01 12 01-1-ЛЗ ВІРТУАЛЬНИЙ ВИМІРЮВАЛЬНИЙ КОМПЛЕКС НА БАЗІ УЧБОВОГО ЛАБОРАТОРНОГО СТЕНДУ EV8031 Текст програми xxxxx.03077-01 12 01-1 Аркушів _48_ ... |

|

| 3712. |

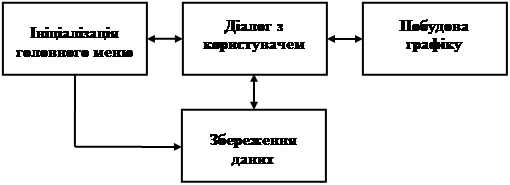

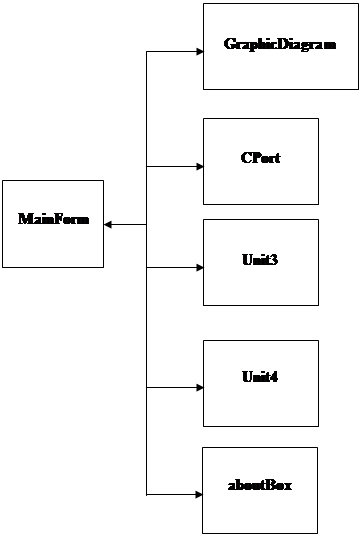

Візуальний облік вхідних даних інтерфейсу RS-232 ... ; Секреты Delphi 2: Пер. с англ./Рэй Лишнер. – К.: НИПФ «ДиаСофтЛтд.», 1996. – 800 с. ДОДАТОК ТЕКСТ ПРОГРАМИ “ВІЗУАЛЬНИЙ ОБЛІК ВХІДНИХ ДАНИХ ІНТЕРФЕЙСУ RS-232” Текст основної програми program Project1; uses Forms, MainForm in 'MainForm.pas' {Form1 Головна форма}, ... |

|

| 3713. |

Відстежування змін за допомогою стовпців і таблиць аудиту ... ми задамо аудит на базі таблиці в таблиці Sales. Special Offer. Мета - відстежування будь-яких змін в цій таблиці і забезпечення можливості відмінити зміни після того, як вони були зафіксовані. Налаштування таблиці аудиту Запускаємо SQL Server Management Studio і знаходимо в Object Explorer ( ... |

|

| 3714. |

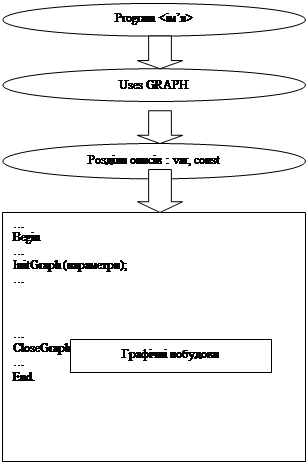

Відображення на екрані дисплея графічної інформації ... ів, файлів, шрифтів, проміжних даних), відновлюється текстовий режим роботи екрану. Наступний перехід до графічного режиму виконується тільки шляхом повторної ініціалізації. 3. Структура графічної Паскаль-програми Приклад 2: Program GraphicDemo; Uses Graph; Var Driver, Mode ... |

|

| 3715. |

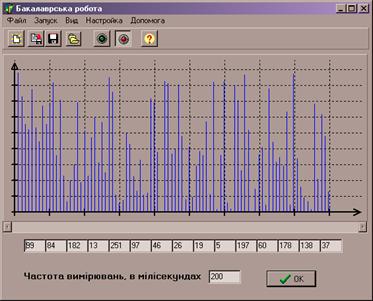

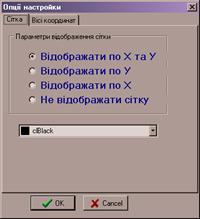

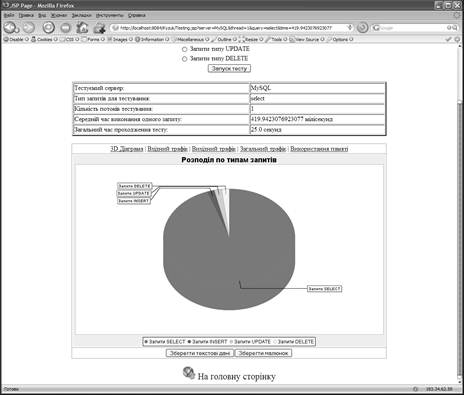

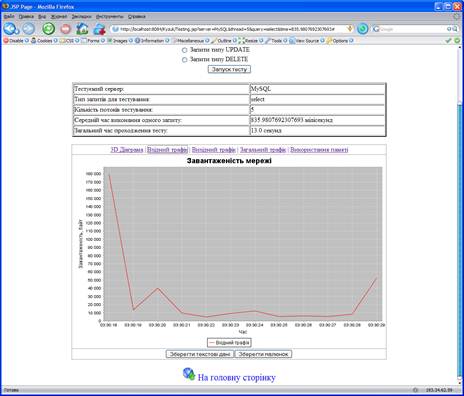

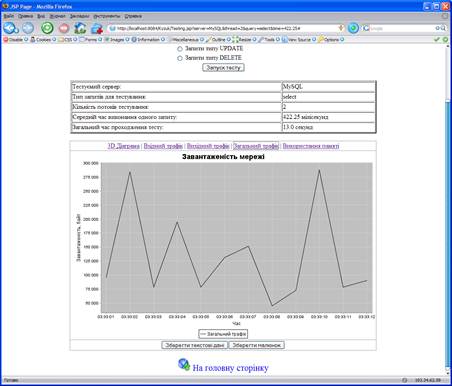

Відображення завантаженості мережі ... , що пересилає інформацію, контрольні суми тощо. Однак наведений вище список параметрів повинен бути присутній обов’язково. Для відображення завантаженості мережі, необхідно було розробити механізм отримання даних про проходження пакетів даних через мережну картку комп’ютера, на якому розміщувався ... |

|

| 3716. |

Вирусы и антивирусы ... довести процесс сканирования до конца - повиснет и не проверит часть дисков и файлов и, таким образом, оставит вирус незамеченным в системе. Если же антивирус требует от пользователя специальных знаний, то он также окажется бесполезным, большинство пользователей просто проигнорируют сообщения ... |

|

| 3717. |

Вирусы и антивирусные программы ... имеет ничего общего со своим предыдущим вариантом. А часть вирусов может самомодифицироваться и в пределах одного компьютера. Обнаружение таких вирусов весьма осложнено, хотя часть антивирусных программ пытается находить их по участкам кода, характерным для стартовой части. * - DIR - Поле в ячейке ... |

|

| 3718. |

Вирусы ... и т.д., поэтому это очень сложный и объемный вопрос, требующий отдельного изучения. Существует несколько основных методов поиска вирусов, которые применяются антивирусными программами: сканирование; эвристический анализ; обнаружение изменений; резидентные мониторы. Антивирусы могут реализовывать ... |

|

| 3719. |

Вирусы ... программы надо применять наряду с регулярным резервированием данных и использованием профилактических мер, позволяющих уменьшить вероятность заражения вирусом. Виды антивирусных программ. Антивирусные программы можно разделить на виды в соответствии с выполняемыми ими функциями. Детекторы. ... |

|

| 3720. |

Вирусные угрозы и проблемы информационной безопасности ... и секретную информацию, а также снизить возможный ущерб от действий вирусов, необходимо, прежде всего, с должным вниманием относиться к информационной безопасности. Проблема не решится сама собой, каждый день появляется около 50 новых модификаций различных вирусов, тысячи антивирусных специалистов ... |

|

| 3721. |

Виртуальный конструктор ... способностей обучаемого путем создания благоприятной среды, исследуя которую обучаемый приобретает нужные знания. Обучение при использовании виртуальных конструкторов становится более интерактивным. Интерактивное обучение основано на прямом взаимодействии учащихся (обучаемых) с учебным окружением. ... |

|

| 3722. |

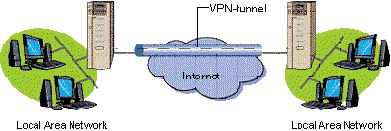

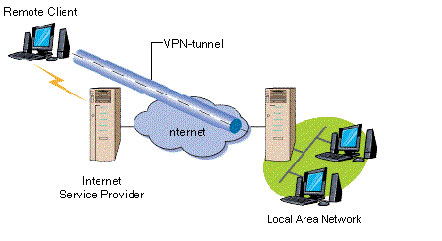

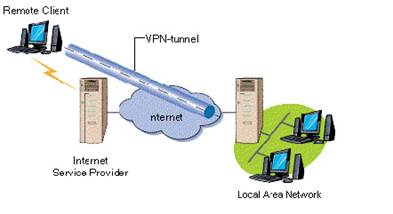

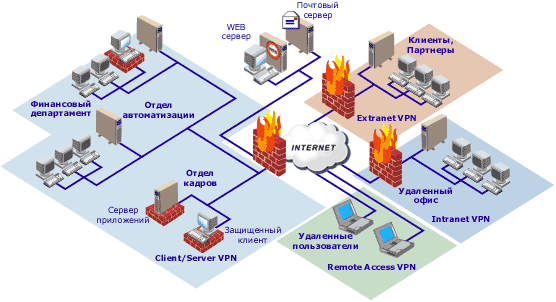

Виртуальные частные сети. Технология MPLS VPN ... причиной компьютерных преступлений и злоупотреблений. Рисунок 4. Последний вариант "Extranet VPN" ГЛАВА 3. ТЕХНОЛОГИЯ MPLS-VPN Виртуальные частные сети на основе MPLS (MPLS VPN) привлекают сегодня всеобщее внимание. Количество ведущих провайдеров услуг, ... |

|

| 3723. |

Виртуальные предприятия и электронные правительства ... сильной инерционностью и медленно реагирующих на изменения рынка, и малых предприятий, испытывающих недостаток в ресурсах, но способных быстро перестраиваться. 2. Концептуальные основы электронного правительства 2.1 Общая идея Персонализированный маркетинг, регулярное предоставление ... |

|

| 3724. |

Виртуальные деньги ... осведомлены о состоянии счета и сможете делать покупки. Она бесплатна и предлагается для загрузки на странице интересующей вас системы. Потратить виртуальные деньги можно практически в любом уважающем себя онлайн-магазине. Большинство крупных российских e-shop'ов работают с Webmoney и Яндекс- ... |

|

| 3725. |

Виртуальная реальность: станет ли человек пленником компьютера? ... не обязательно с помощью компьютерной техники, но обязательно с применением логики виртуальной реальности. Эту логику можно наблюдать и там, где компьютеры непосредственно не используются. Например, виртуальной экономикой можно назвать и ту, в которой хозяйственные операции ведутся преимущественно ... |

|

| 3726. |

Вирізання картинок з екрану та запис їх в BMP форматі (для графіки) і TXT форматі (для тексту) ... ється і обробка завершується. 5. Системні вимоги Процесор: 80286 або старший. Пам’ять: 640 К або більше Екран: CGA або вище для тексту, VGA і вище для графіки ОС: MS-DOS 4.0 або вище 6. Інструкція користувача Для початку роботи програми треба запустити файл GRABBER.COM. Програма ... |

|

| 3727. |

Вирізання картинок з екрану та запис їх в BMP форматі (для графіки) і TXT форматі (для тексту) ... ється і обробка завершується. 6. Системні вимоги Процесор: 80286 або старший. Пам’ять: 640 К або більше Екран: CGA або вище для тексту, VGA і вище для графіки ОС: MS-DOS 4.0 або вище 7. Інструкція користувача Для початку роботи програми треба запустити файл GRABBER.COM. Програма ... |

|

| 3728. |

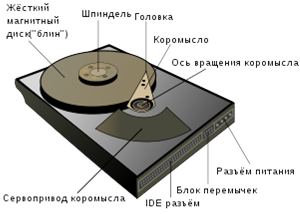

Винчестеры ... шпинделя). Блок ПЗУ хранит управляющие программы для блоков управления и цифровой обработки сигнала, а также служебную информацию винчестера. Буферная память сглаживает разницу скоростей интерфейсной части и накопителя (используется быстродействующая статическая память). Увеличение размера ... |

|

| 3729. |

Використання функції "слияние" в Microsoft Word А.О Тернопіль 2009 Тема: використання функції "Слияние" в MS Word. Мета навчитися користуватися полями Word, використовувати функцію слияние, навчитися проводити слияние документів. Завдання 1. Створити список запрошених ... |

|

| 3730. |

Використання табличного процесора Excel для розрахунків ... діаграм. Можливості елементів управління панелі інструментів «Форми». Дані елементи управління призначені для використання у формах на аркушах, заповнюваних користувачами за допомогою Microsoft Excel. Елементу управління можна призначити наявний макрос або чи написати записати новий макрос. Коли ... |

|

| 3731. |

Використання стандартних програм Windows ... і (виміряється в пікселях) і використовує фіксоване задане заздалегідь число кольорів. Графічний редактор Paint запускають командою Пуск > Програми > Стандартні > Графічний редактор Paint. Після запуску на екрані відкривається робоче вікно програми Paint. Воно складається з декількох ... |

|

| 3732. |

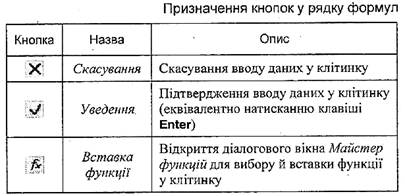

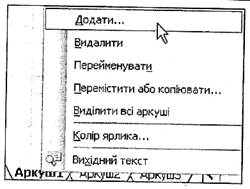

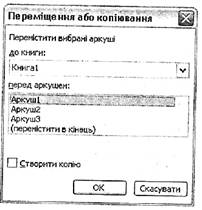

Використання комп'ютерної техніки в суспільстві, роль програмного забезпечення ... таблиці, призначення і можливості, вікно електронної таблиці, вікна книг Термін «електронна таблиця» вживається для позначення простої у використанні комп'ютерної програми Excel, що призначена для обробки інформаційних даних за допомогою таких операцій, як: ■ проведення різних обчислень із ... |

|

| 3733. |

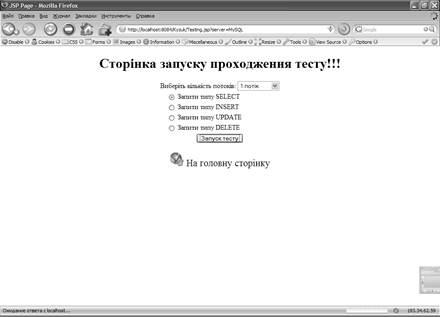

Використання комп'ютерів для тестування в комп'ютерному класі ... та учня є проведення інтерактивного тестування в комп'ютерному класі. Аналіз програмного забезпечення для проведення тестування в комп’ютерному класі Для організації тестування в комп'ютерному класі існує велика кількість різноманітного програмного забезпечення різного характеру. Все програмне ... |

|

| 3734. |

Використання комп'ютера на уроках музики ... спеціальні педагогічні умови: · активізація особистісного пізнання музики молодшими школярами при використанні персональних комп'ютерів; · спонукання учнів на продуктивне спілкування з комп' ... |

|

| 3735. |

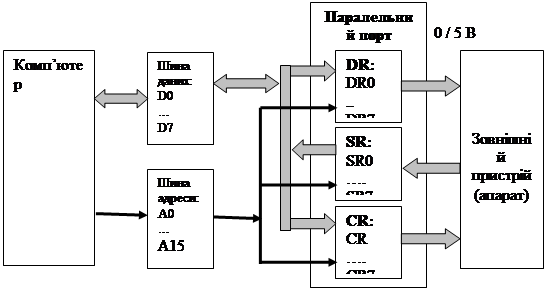

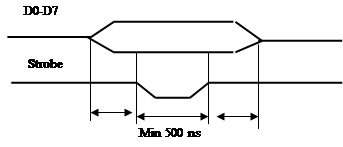

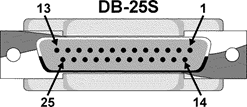

Використання інтерфейсу Centronics для керування зовнішніми пристроями ... та струму і далі на виконавчий пристрій. Для безпосереднього керування виконавчими пристроями використовують тиристори, оптопари, реле. Рис.9.2. Під’єднання до комп’ютера зовнішнього пристрою через Centronics Для збільшення розрядності вхідних даних використовують мультиплекс ... |

|

| 3736. |

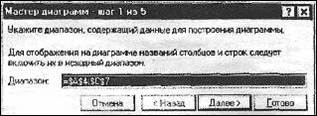

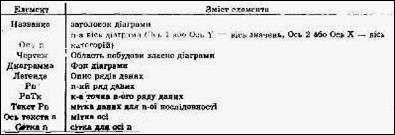

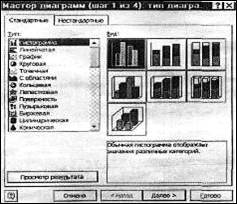

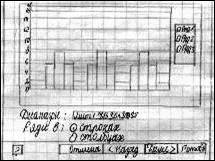

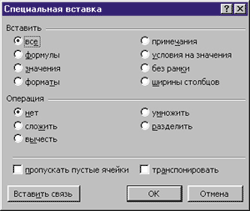

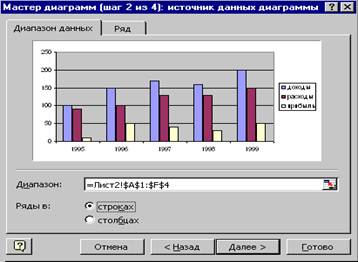

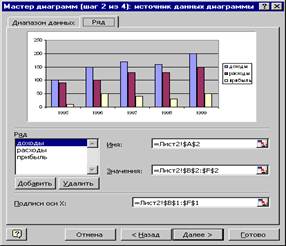

Використання діаграм при обробці табличної інформації ... ньому мишею. Натиснення кнопки Далее здійснює перехід до наступного етапу побудови – вибору рядка і діапазону даних електронної таблиці, що будуть відображені на діаграмі. При цьому відкривається діалогове вікно „Мастер диаграмм: Источник данных диаграмм” із двома вкладками „Диапазон данных” і „Ряд ... |

|

| 3737. |

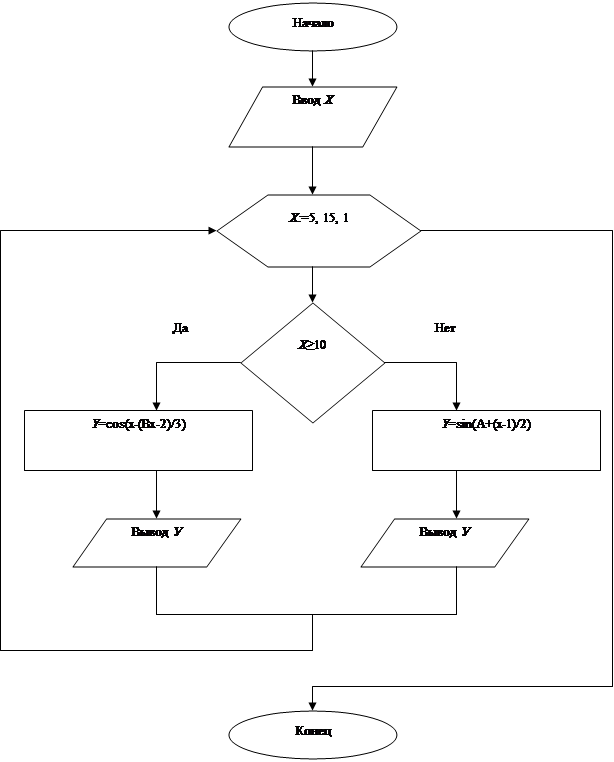

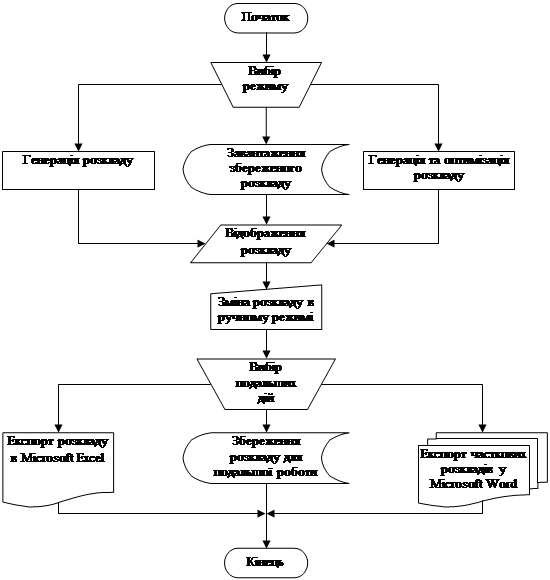

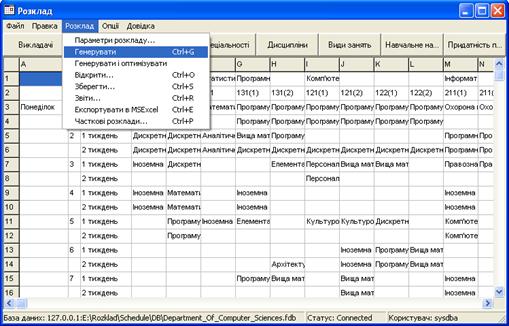

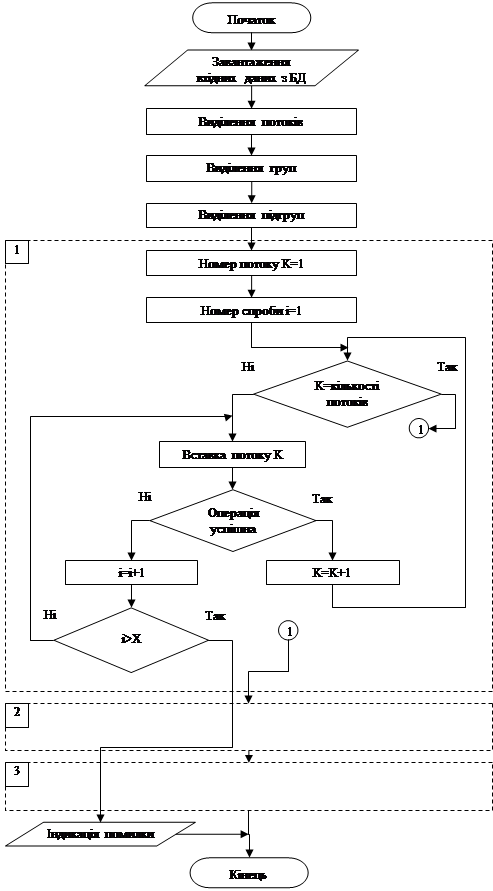

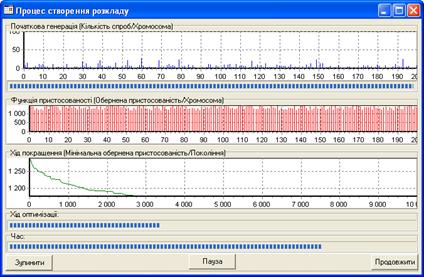

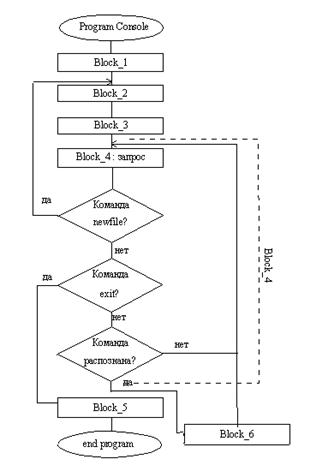

Використання генетичних алгоритмів для складання розкладу ... але який при цьому не є оптимальним. Алгоритм оптимізації на основі неоптимальних генерованих варіантів розкладу оптимізує останній шляхом використання генетичних алгоритмів. Блок-схему алгоритму програми наведено на рис.3.1 Рис. 3. 1. Блок-схема алгоритму програми Алгоритм генерації ... |

|

| 3738. |

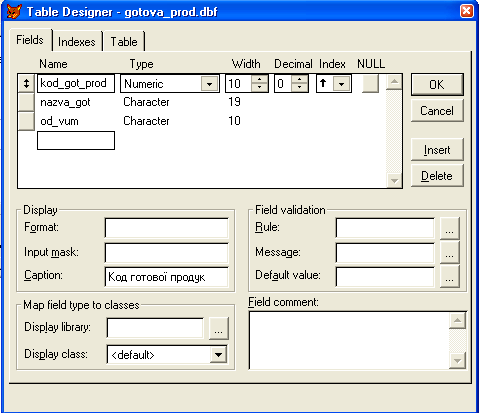

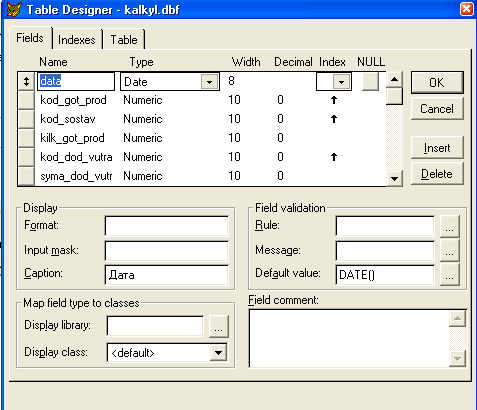

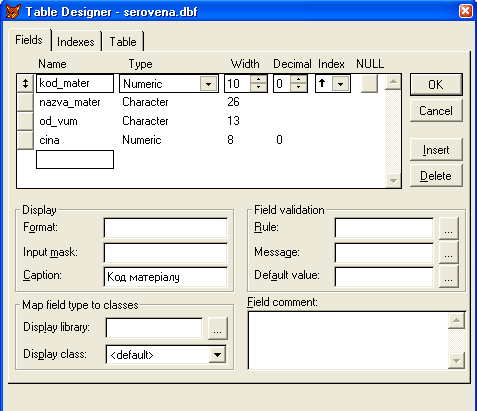

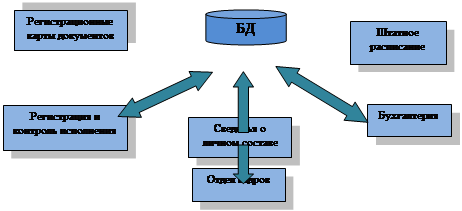

Використання Microsoft Access для створення інформаційно-облікової системи на підприємстві АТВТ Продукт-Сервіс ... ї системи обробки економічної інформації, яка використовується на підприємстві На підприємстві АТВТ “ Продукт-Сервіс” створена своя облікова система (використан Microsoft Access). Теоретичні аспекти. Позамашинне інформаційне забезпечення включає позамашинну інформаційну базу і засоби її ведення. ... |

|

| 3739. |

Виконання символьних операцій з многочленами ... довільну клавішу. 6.Для виходу з пакету в режимі меню ввести число 0. Висновки В даній роботі реалізована задача «Виконання символьних операцій з многочленами». Здійснено математичний опис задачі, постановку задачі та розробку програмного пакету згідно з постановкою. Роботу пакету переві ... |

|

| 3740. |

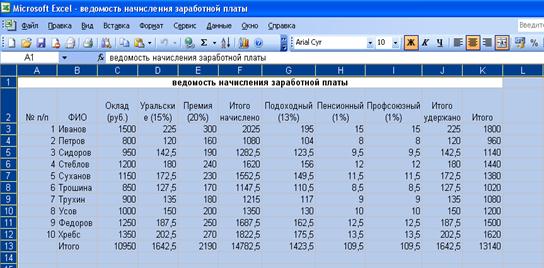

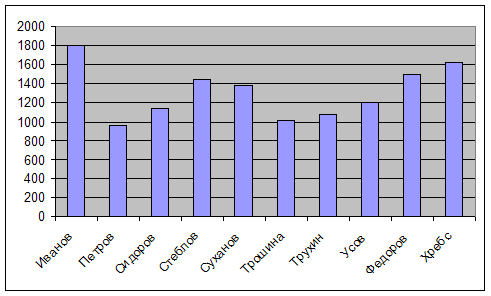

Визуализация расчетов в программе MS Excel ... программа очень удобна в том, что много расчетов можно выполнить автоматически. Научилась визуально отображать какие либо расчеты данных в данной программе Excel. Выполнила поставленные задачи и цели в написании данной работы. Приложение 1 Ведомость начисления заработной ... |

|

| 3741. |

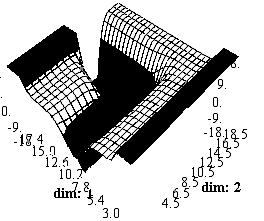

Визуализация инженерных и научных расчетов ... , однако является достаточно мощным. Кроме вышеназванных пакетов и программ есть еще множество других средств для визуализации инженерных и научных расчетов – от сложных и универсальных, до простых, узкоспециальных. Но для своих специфических применений разработчики отдельных подсистем САПР ... |

|

| 3742. |

Визуализация генов: методы и проблемы ... может быть представлена путем сравнения положения неизвестного гена и его гомологической последовательности из одного организма в другой, который имеет готовые или хорошо аннотированные последовательности генома. Ниже мы опишем методы визуализации, которые используются для отображения синтении на ... |

|

| 3743. |

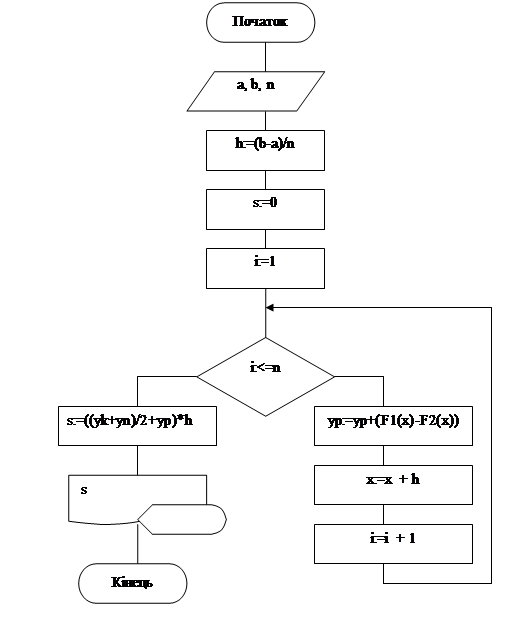

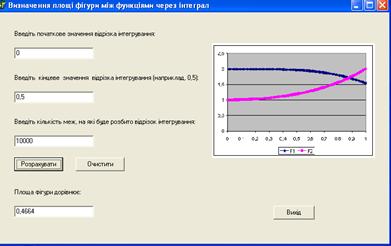

Визначення площі між функціями інтегралом за методом трапеції на мові Pascal ... – значення підінтегральної функції в кінцевої точці (точка а); yp – одне з проміжних значень підінтегральної функції; s – потрібне значення визначеного інтегралу (площа) за методом трапецій. 3. Алгоритм програми Алгоритм програми наведено на рис.2. Рис.2. Алгоритм програми 4. Лі ... |

|

| 3744. |

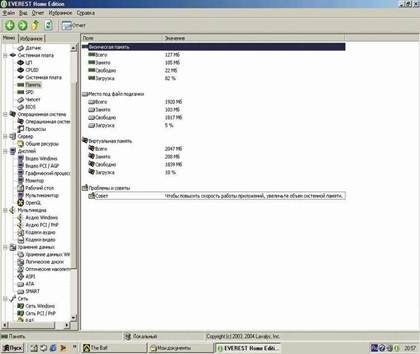

Визначення основних характеристик персонального комп'ютера за допомогою програмних засобів ... або графічного діалогу за допомогою дисплея, клавіатури та мишки до пристроїв віртуальної реальності. Визначення основних характеристик ПК за допомогою програмних засобів Думаю, кожен користувач комп'ютера хоч раз в житті хотів заглянути в свій системний блок, щоб подивитися, з ... |

|

| 3745. |

Виды программного обеспечения. Общие требования к программным системам ... , тестування й оцінка. У цьому випадку можуть бути важливі незалежна верифікація і валідація. 5. Общие требования к программным системам 5.1. Максимум удобств пользователя общение на языке, близком к естественному наглядное представление данных, возможность редактирования быстрота ... |

|

| 3746. |

Виды компьютерной графики и графических файлов ... GIF (Graphics Interchange Format — Формат графического обмена) чаще всего используется для передачи графической информации через Internet (в виде вложений, на Web страницах, в почтовых сообщениях). Формат GIF оптимально настроен на сохранение изображений, состоящих из ограниченного количества цветов ... |

|

| 3747. |

Виды и свойства информации ... в вычислительной технике. Цветная графика сочетается в этих системах со звуком и текстом, с движущимися видеоизображением и трехмерными образами. 3. Свойства информации Информация нам нужна для того, чтобы ориентироваться в окружающей обстановке и принимать правильные решения. Но любая ли ... |

|

| 3748. |

Види компютерної графіки ... і сторони нашого життя неможливо уявити собі без застосування комп’ютерних технологій, у тому числі без комп’ютерної графіки. Це, насамперед: • усі види поліграфічних процесів; • майже вся рекламна індустрія; • телебачення; • моделювання нових видів одягу; • проектно-конструкторські розробки й ... |

|

| 3749. |

Види комп'ютерної графіки ... і багато інших. Одне безсумнівно - створення мережі Internet є видатним досягненням людства. Важливе місце в Internet посідає комп'ютерна графіка. Усе більше удосконалюються способи передачі візуальної інформації, розробляються досконаліші графічні формати, відчутно бажання використовувати тривимі ... |

|

| 3750. |

Види класифікаторів, засоби для їх впровадження та ведення ... , загальнодержавних класифікаторів підприємства. Для систематизації у взаємодії класифікаторів різних категорій у країні створена єдина система класифікації та кодування (ЄСКК) техніко-економічної інформації (ТЕІ). її розробка і впровадження має на меті підвищити ефективність управління народним ... |

|

| 3751. |

Видеотелеконференции в системе дистанционного образования ... информации большим числом людей. -

Характерные продукты: специализированное телеоборудование. Применение студийных видеоконференций в системе дистанционного образования не целесообразно ввиду их сложности и дороговизны. 3.4. Стандарты видеоконференций

Для обеспечения совместимости ... |

|

| 3752. |

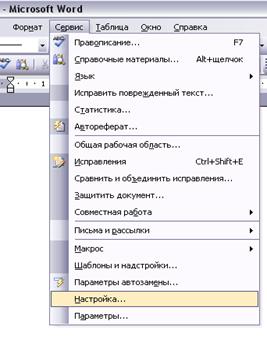

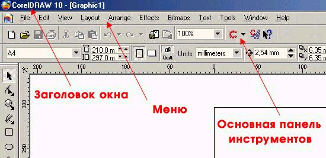

Вивчення можливостей текстового процесора MS Word при створенні документів ... зустрічається таке меню. Перший зверху пункт меню виконує основну операцію властиву даній піктограмі, в даному випадку открыть другий пункт виконує друк документу (пункт властивий тільки текстовим файлам), третій-создать створює новий документ (властивий тільки для редакторів, створює новий документ ... |

|

| 3753. |

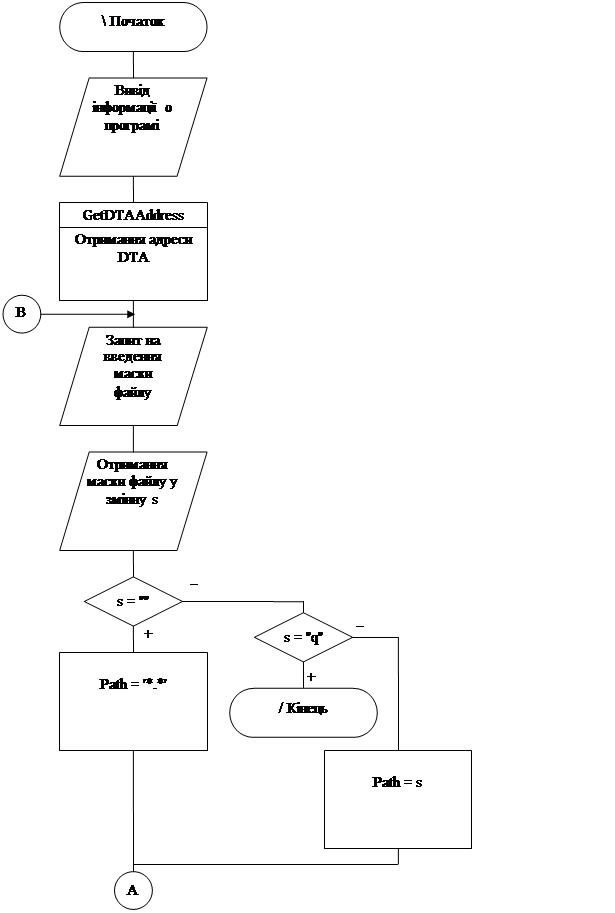

Вивід вмісту каталогу y середовищі MS DOS ... INT 21h. 2.2. Функції переривання INT 21h MS DOS, що використані при роботі програм 2.2.1. Функції роботи із DTA Середовище MS DOS пропонує набір функцій переривання INT 21h, що дозволяють працювати із DTA – встановити його адресу (1Ah), дати поточний DTA (2Fh), заповнити DTA при ... |

|

| 3754. |

Ветвление в Паскале ... 4>8 ложно 5<7 истинно (4>8) and (5<7) ложно not ((4>8) and (5<7)) истинно Итак высказывание истинно. ОРГАНИЗАЦИЯ ВЕТВЛЕНИЙ В ПРОГРАММАХ НА ПАСКАЛЕ. ОПЕРАТОР IF THEN... ELSE Формат оператора: IF условие THEN оператор 1 ELSE оператор 2; Правило работы ... |

|

| 3755. |

Верстка детского книжного издания ... лучше перепечатать весь текст, чем переделать его в удобный для дальнейшей обработки формат. 1.2 Общие принципы редактирования и оформления детских книжных изданий Внешнее оформление книги К внешним элементам книги относят обложку, переплет, суперобложку, форзац и футляр. В литературно- ... |

|

| 3756. |

Верифікація програмного забезпечення ... семестр на основі навчального навантаження з врахуванням вимог і побажань викладачів. 3. Вимоги до програми 3.1 Вимоги до функціональних характеристик Програмне забезпечення для створення розкладу повинно виконувати наступні функції: 1) зберігати в базі даних початкові дані для ... |

|

| 3757. |

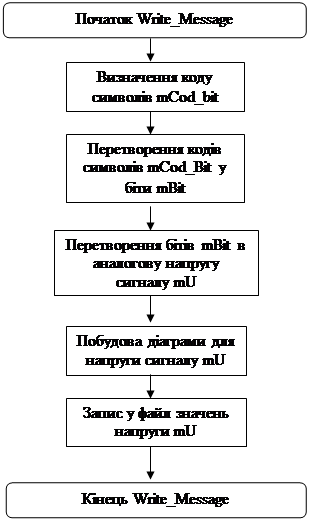

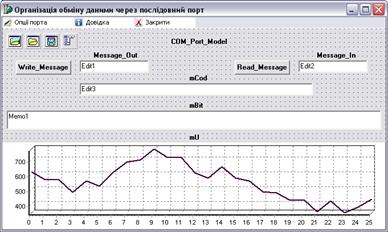

Верифікація послідовного порту ... ); Rewrite(f); for i:=1 to n-1 do writeln(f,mU[i]:3:1); CloseFile(f); end; Рис. 1.3. Форма організації обміну даними через послідовний порт 1.2 Опис процедури зчитування повідомлення Read_Message Розглянемо процедуру Read_Message для декодування повідомлень (зчитування з файлу). ... |

|

| 3758. |

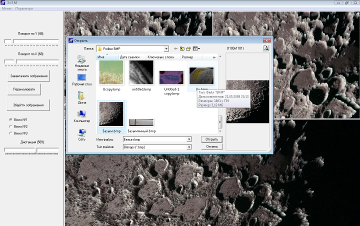

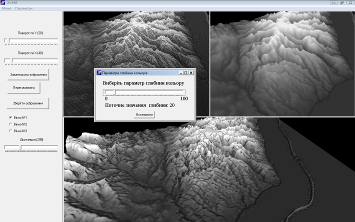

Верифікація 3d зображень на основі фотографій ... у вікні №1, ми можемо побачити сітку згенерованого зображення. У вікні №2 ми можемо побачити об’ємне зображення нашої фотографії без тіней. Найбільш реалістичне зображення ми отримуємо у вікні №3, де на згренероване зображення накладається тінь. Чим більш гостріший кут огляду деякої поверхні, тим бі ... |

|

| 3759. |

Векторный графический редактор ... ; 4.1 Функциональное назначение Программный продукт предназначен для создания и редактирования графических изображений. Программный продукт может быть использован при создании различных изображений, используя стандартные средства редактора, такие как прямая линия, прямоугольник, треугольник, ... |

|

| 3760. |

Векторная и растровая графика ... Document Format, «Переносимый формат документов») фирмы Adobe, разработанный на основе PostScript со сжатием данных, обязательным инкапсулированием растровой графики и шрифтов и с возможностью использования гипертекстовых ссылок и интерактивных форм. Хотя графические возможности PDF ничуть не ... |

|

| 3761. |

Векторная графика в программе ILLUSTRATOR мыши и протягиванием задать размер фигуры. В процессе построения можно использовать клавиши-модификаторы: <Alt> — построение фигуры от центра, а для «Звезды» фиксирование внутреннего радиуса. <Shift> — построение пропорциональной фигуры (круг, квадрат) или построение фигуры под углом ... |

|

| 3762. |

Вводный курс в PHP ... выполняется при помощи метода POST, то появляется группа POST-переменных, которые интерпретируются также и помещаются в массив $HTTP_POST_VARS. PHP предоставляет определенную гибкость в отношении типов переменных, т.е. с одной и той же переменной на протяжении программы можно работать и как со ... |

|

| 3763. |

Ввод стандартных форм и форматированных документов ... «Cognitive Forms». 3.1 Система ABBYY Fine Reader Form Система Fine Reader Form предназначена для автоматического ввода данных из стандартных форм и форматированных документов в информационные системы и базы данных. Преимущества системы: · ... |

|

| 3764. |

Ввод и форматирование текста ... фирмы по всему документу. 6. Для отключения функции копирования формата щелкните мышью на кнопке Копировать формат (Format Painter). Продолжаем форматирование текста 1. Поместите текстовой курсор «внутрь» слова обе в последнем абзаце основного текста (при изменении формата только одного слова ... |

|

| 3765. |

Введение в программирование ... -ориентированные d) процедурные и непроцедурные e) машинно-ориентированные и объектно-ориентированные 28.Языки программирования по специфики синтаксиса языка делятся на… a) процедурные и непроцедурные b) операторные и ... |

|

| 3766. |

Введение в информатику ... звеньев в системе интеграции организация - внешняя среда. 31. основные разделы искусственного интеллекта Одно из направлений информатики - интеллектуализация информационных систем. Интеллектуальные системы и технологии применяются для тиражирования профессионального опыта и решения сложных ... |

|

| 3767. |

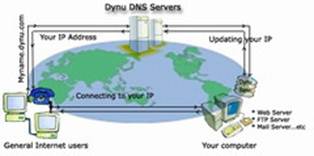

Введение в интернет. Доменные имена ... их подлинных цифровых адресов (IP) легко запоминаемые словесные обозначения, например www.1ru.ru вместо 64.45.60.67. Однако по существующим стандартам доменные имена, т.е. фрагменты интернет-адресов в текстовой форме, должны состоять из символов ASCII-кода, букв латиницы и цифр, причем допускаются ... |

|

| 3768. |

Введение в защиту информации ... быть нанесен организации в результате реализации угроз. По завершении анализа уточняются допустимые остаточные риски и расходы по мероприятиям, связанным с защитой информации. По результатам проведенной работы составляется документ, содержащий: • перечни угроз ЗИ, оценки рисков и рекомендации по ... |

|

| 3769. |

Вбудовані WEB-сервери. Автоматизовані системи в обліку підприємства ... самої керуючої частини системи. Врешті решт, ці сервери можуть бути встановлені в існуючі вже системи, надаючи безперечні переваги всім користувачам і відкриваючи шлях в майбутнє. Вбудовані WEB-сервери та ПЗ WEB Utility наразі доступні в трьох конфігураціях: n Quantum Web Embedded сервер ... |

|

| 3770. |

Вариатор скорости вращения асинхронного двигателя ... Выбор двигателя В качестве объекта регулирования будем рассматривать трехфазный асинхронный двигатель с короткозамкнутым ротором общепромышленного назначения. Как уже было сказано выше, выбранный способ регулирования скорости вращения двигателя широко используется в устройствах малой мощности при ... |

|

| 3771. |

Быстрый счет аписи. o Разработка системы удаления учетной записи. o Разработка системы активации учетной записи. o Разработка алгоритмов взаимодействия с базой данных. o Разработка системы защиты от внесения ... |

|

| 3772. |

Бухгалтерські інформаційні системи для малого й середнього бізнесу ... на два великих класи: а) фінансово-управлінські і б) виробничі системи. Бухгалтерські інформаційні системи відносяться до класу фінансово-управлінських систем. Фінансово-управлінські системи включають підкласи локальних і частково малих інтегрованих систем. Такі системи призначені для ведення обл ... |

|

| 3773. |

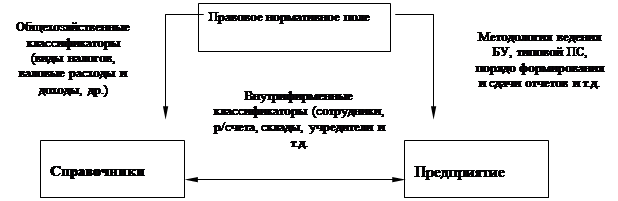

Бухгалтерские информационные системы для малого и среднего бизнеса ... лицам для практического использования. Для каждой формы НСИ разрабатывается инструкция по ее ведению и использованию. Для малого и среднего бизнеса разработаны следующие програмне продукты корпорации «Парус», они приведены в таблице 3. Программные продукты корпорации «Парус» Программный ... |

|

| 3774. |

Буфер обмена ... , например, для передачи данных между различными экземплярами одного и того же приложения. Для определения владельца буфера обмена следует использовать функцию GetClipboardOwner(). CF_ENHMETAFILE HENHMETAFILE Расширенный метафайл. CF_GDIOBJFIRST HGDIOBJ Описанные приложением форматы ... |

|

| 3775. |

Будування плакатів та блок-схем ... графіка»Виконав: ____________ Керівник: ____________Полтава 2010 Частина 1. Зобразити плакати у MSVisio згідно варіантів Плакат 19: Плакат 71: Виконано: Частина 2. Побудувати блок-схеми алгоритмів згідно варіантів Задача 4.47 Програмний код ... |

|

| 3776. |

Будова та принципи комп’ютерних мереж ... в ІР-адресі призначається незалежно від локальної адреси вузлу. Маршрутизатор входить відразу до декількох мереж, тому кожен його порт має власну ІР-адресу. Таким чином ІР-адреса характеризує не окремий комп’ютер, а окреме мережне з’єднання. Символьні доменні імена будуються за ієрархічною ознакою. ... |

|

| 3777. |

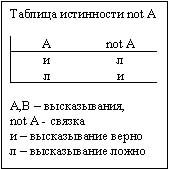

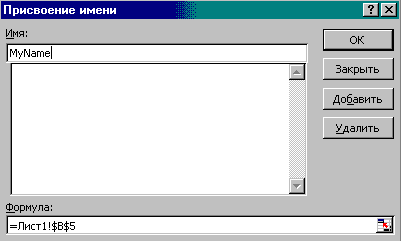

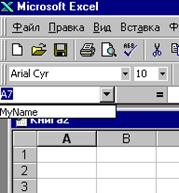

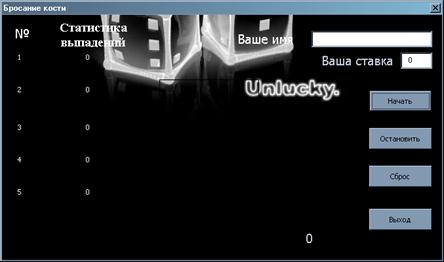

Бросание игральной кости на VBA ... Вам сложной адресации и отслеживания данных. Узнать все имена можно здесь: Рис 1.3 (Просмотр имен стилей) 2.Игральная кость. Имитация бросания игральной кости Игральная кость (лат. ālea, англ. dice) — популярный источник случайности в настольных играх (особенно в ... |

|

| 3778. |

Браузеры: достоинства и недостатки ... , все команды дублируются на клавиатуре, можно делать изменение масштаба документа от 20% и до 1000%... Этот список достоинств можно продолжать и продолжать. Но есть у браузера Opera и серьезные недостатки. Во-первых, недостаточно надежная работа со скриптами (как Javascript, так и Vb-script)[6]. ... |

|

| 3779. |

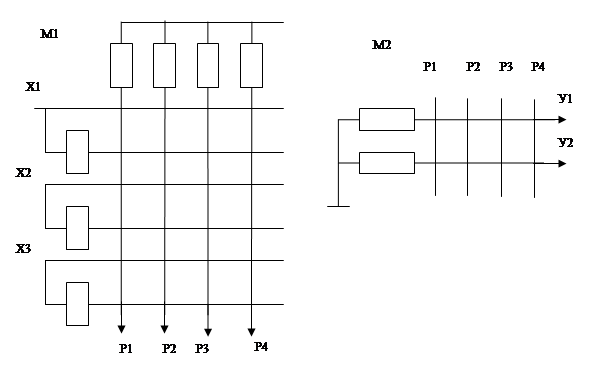

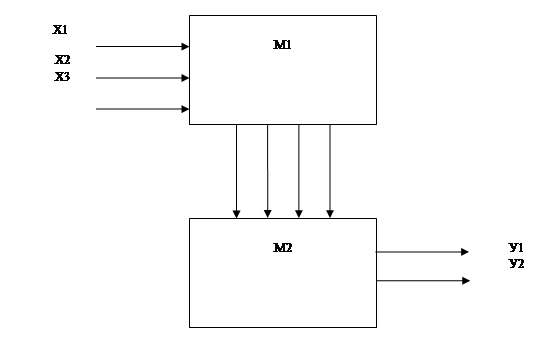

Большие интегральные схемы ... БИС с матричной структурой, среди которых особое место занимают программируемые логические матрицы (ПЛМ) - большие интегральные схемы, сочетающие регулярность структуры полупроводникового запоминающего устройства (ЗУ) с универсальностью микропроцессора. ПЛМ обладает существенными преимуществами ... |

|

| 3780. |

Бізнес и камп'ютэрызацыя ... і. Самае галоўнае памятаць, што знайшлі час і прыняцця абгрунтаваных рашэнняў. Я раскажу пра крокі, якія неабходна распачаць для камп'ютэрызацыі бізнесу рахункаў. Гэтыя крокі з'яўляюцца планаванне і паведамілі выбары апаратных сродкаў, праграмнага забеспячэння і падрыхтоўкі кадраў. I. Прыняцце ... |

|

| 3781. |

Бібліотека ASM-86 для перегляду графіки в стандартах BMP та PCX ... Перехід в графічний режим 2. Виклик процедури виводу графіки в стандарті .PCX. 3. Чекання натиснення клавіші ENTER. 4. Виклик процедури виводу графіки в стандарті .BMP. 5. Чекання натиснення клавіші ENTER. 6. Закінчити ... |

|

| 3782. |

Биороботы. Проблемы и подходы ... , тенденции, бифуркации ее развития, возможности управления этим процессом. Целью работы является рассмотрение сути биороботов, выявление проблем и подходов. Биороботы. Проблемы и подходы Идея искусственных созданий впервые упоминается в древнегреческом мифе о Кадме, который, убив дракона, ... |

|

| 3783. |

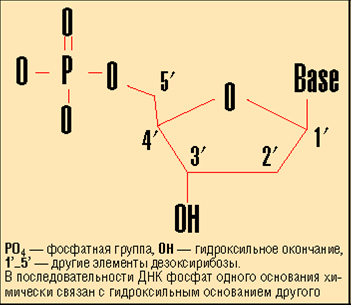

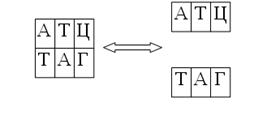

Биомолекулярные вычисления ... СD. Поэтому ученые решили использовать изобретение природы и применить молекулы ДНК для хранения и обработки данных в биокомпьютерах. Кроме того, биомолекулярный компьютер может параллельно выполнять тысячи и миллионы операций, т.е. будут работать в 1.000.000.000 быстрее. Еще одно важнейшее ... |

|

| 3784. |

Биокомпьютеры или живые компьютеры ... биологических процессах. Это, в первую очередь, находящиеся в стадии разработки ДНК- и клеточные биокомпьютеры. 1. Биокомпьютеры или живые компьютеры 1.1. ДНК-компьютеры Как известно, в живых клетках генетическая информация закодирована в молекуле ДНК (дезоксирибонуклеиновой кислоты). ДНК ... |

|

| 3785. |

Бил Гейтс - гений нашего времени ... У него бывают даже своеобразные приступы гнева. Нетерпим к инертным, тупым и некомпетентным людям. К сожалению, подобное поведение не редкость и для нашего брата журналиста! Однажды Биллу Гейтсу даже запустили тортом в лицо, на что он заявил, что крем был невкусным. Тяжело быть слишком умным среди… ... |

|

| 3786. |

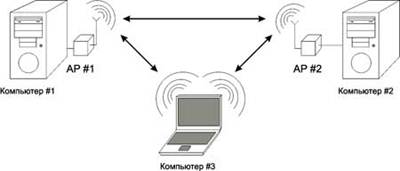

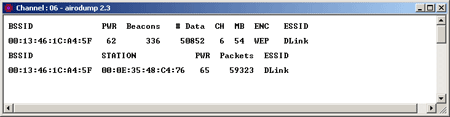

Беспроводные сети ... что перечисленных средств защиты вполне достаточно, дабы не опасаться непрошенных гостей, поспешим его разочаровать. И начнём мы с инструкции по взлому беспроводных сетей стандарта 802.11 b / g на базе протокола безопасности WEP. Собственно, утилит, специально разработанных для взлома таких сетей ... |

|

| 3787. |

Беспроводные локальные сети Wlan (wi-fi) ... когда несколько абонентов имеют равноправный доступ к общему каналу передач. 802.11 - первый промышленный стандарт для беспроводных локальных сетей (Wireless Local Area Networks ), или WLAN. Стандарт был разработан Institute of Electrical and Electronics Engineers (IEEE), 802.11 может быть ... |

|

| 3788. |

Беспроводная территориально-распределенная компьютерная сеть строительной компании ООО "Спецтехмонтаж" ... соответствуют требованиям, которые закладывались при проектировании. 4. Социальная значимость проекта Реализация проекта «Беспроводная территориально-распределенная компьютерная сеть строительной компании ООО «Спецтехмонтаж»» это: · ... |

|

| 3789. |

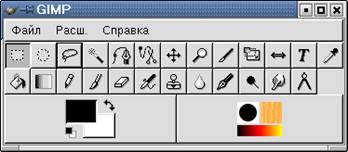

Бесплатный графический редактор GIMP ... плана можно переопределить кистью. Возможность работать со слоями и масками ИНТЕРФЕЙС При первом открытии редактора GIMP сходу вызывает изумление ее интерфейс. Интерфейс у GIMP не совсем обычный. Элементы управления программой находятся на разных панелях, в зависимости от их ... |

|

| 3790. |

Безпека в мережевій операційній системі FreeBSD ... заміни поточного ідентифікатора істинним ідентифікатором ( користувача або групи відповідно). Захист файлів Як прийнято в багатокористувацькій операційній системі, у FreeBSD підтримується однаковий механізм контролю доступу до файлів і довідників файлової системи. Кожен процес може одержати ... |

|

| 3791. |

Безопасность при работе с электронной почтой ... не собирается сдавать своих позиций даже с появлением новых средств сетевого общения. 2. Состояние безопасности при работе с электронной почтой на данный момент 2.1 Безопасность при работе с электронной почтой 2.1.1 «СПАМ» и борьба с ним За удобство, доступность и практическую ... |

|

| 3792. |

Безопасность информационных систем ... затруднить несанкционированный информационный обмен в защищаемой сети. 3.1 Меры по предупреждению несанкционированного доступа и безопасного функционирования информационной банковской системы Подводя итоги вышеизложенному, можно сформулировать перечень основных задач, которые должны ... |

|

| 3793. |

Безопасность информационных систем ... чего получается исходный открытый текст Основные понятия, требования, методы и средства проектирования и оценки системы информационной безопасности для информационных систем (ИС) отражены в следующих основополагающих документах: • "Оранжевая книга" Национального центра защиты компьютеров ... |

|

| 3794. |

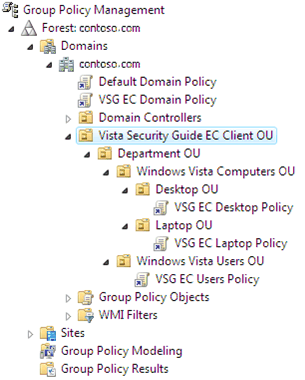

Безопасность в системе Windows Vista. Основные службы и механизмы безопасности ... на компьютеры, когда они находятся за пределами сети организации. Снижение рисков с помощью брандмауэра Windows в режиме повышенной безопасности Система Windows Vista включает новые параметры групповой политики и пользовательский интерфейс управления, которые помогают настраивать новые ... |

|

| 3795. |

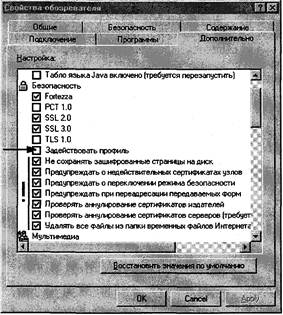

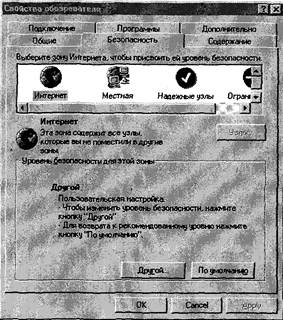

Безопасность в Интернет ... браузера на примере Internet Explorer; 6) рассмотреть сущность цифрового кодирования информационных потоков. 1. Безопасность в Интернет Основной особенностью любой сетевой системы, в частности, Интернета является то, что ее компоненты распределены в пространстве и связь между ними физически ... |

|

| 3796. |

Базы и банки данных ... управлением СУБД. Все остальные данные обычно располагаются на носителях, оперативно не управляемых СУБД. Одни и те же данные в разные моменты времени могут входить как в базы данных, так и в архивы. Банки данных могут не иметь архивов, но если они есть, то состав банка данных может входить и ... |

|

| 3797. |

Базы знаний как современные интеллектуальные информационные системы ... БЗ и на пользовательском описании ситуации. Создание и использование систем искусственного интеллекта потребует огромных баз знаний. 2. Интеллектуальная информационная система Интеллектуальная информационная система (ИИС) — это один из видов автоматизированных информационных систем, иногда ... |

|

| 3798. |

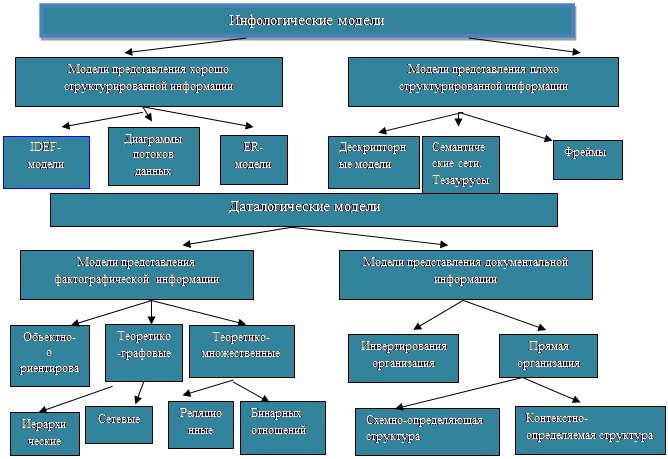

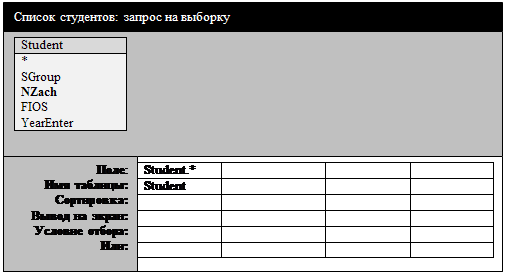

Базы данных на логическоми и функциональном программировании ... , QBE) предназначается для пользователей приложений БД, чтобы они могли осуществить поиск данных без знания языков программирования. Чтобы создать простой запрос, формирующий список студентов, содержащихся в базе, необходимо выполнить следующие действия: 1. Раскройте вкладку «Запросы» ... |

|

| 3799. |

Базы данных и управление ими ... в таблице нет, то структура образована только набором полей. Изменяя состав полей базовой таблицы (или их свойства), мы изменяем структуру базы данных и получаем новую базу данных. Свойства полей БД Access. Имя поля – как нужно обращаться к данным. Тип поля – определяет тип данных. Размер поля ... |

|

| 3800. |

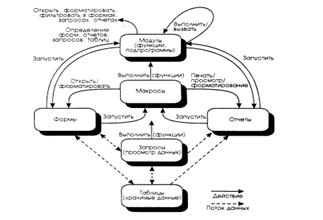

Базы данных и их функции. Структурные элементы базы данных ... , чтобы использовать в своем приложении не только встроенные в Access функции, но и возможности Windows. Создание новой пустой таблицы В Microsoft Access существуют четыре способа создания пустой таблицы: 1. Мастер по созданию базы данных позволяет создать сразу все таблицы, формы и отчеты в ... |