| № | Название работы | Скачать |

|---|---|---|

| 3301. |

Компьютерные вирусы как угроза информационной безопасности ... и не было. 2. Угроза информационной безопасности Одной из самых опасных на сегодняшний день угроз информационной безопасности являются компьютерные вирусы. Почему вирусы? Поскольку вирусы не возникают сами по себе в результате электромагнитных коллизий, а создаются людьми, то для ... |

|

| 3302. |

Компьютерные вирусы и средства антивирусной защиты ... что и корпоративная версия, кроме возможностей управления сетью. Уникальная технология Norman SandBox II защищает от новых и неизвестных компьютерных вирусов, червей и троянцев - являющихся в настоящее время самыми распространенными типами почтовых вирусов. Электронная почта проверяется на вирусы ... |

|

| 3303. |

Компьютерные вирусы и борьба с ними ... диска, сегодня практически истреблены. Сегодня науке известно около 50 тысяч компьютерных вирусов — маленьких вредоносных программок, следующих в своей жизни только трем заповедям — Плодиться, Прятаться и Портить. И бороться с ними необходимо по-разному, поскольку универсального средства, увы, не ... |

|

| 3304. |

Компьютерные вирусы и антивирусы ... (.tif, .gif, .bmp и т. п.), файлы данных и информационные файлы. Случаи, когда можно заразить свой компьютер Заразиться компьютерным вирусом можно только в очень ограниченном количестве случаев. Это: Запуск на компьютере исполняемой программы, заражённой вирусом. Загрузка компьютера с дискеты, ... |

|

| 3305. |

Компьютерные вирусы и антивирусные программы ... не в файлах, а в записях баз данных, для защиты от них требуются специализированные антивирусные программы; 8) новые и экзотические вирусы. По мере развития компьютерных технологий совершенствуются и компьютерные вирусы, приспосабливаясь к новым для себя сферам обитания. Так, новый вирус W32/Perrun ... |

|

| 3306. |

Компьютерные вирусы и антивирусные программы ... областей дисков компьютера. Эвристический анализ позволяет с высокой степенью вероятности обнаруживать новые, ранее неизвестные, компьютерные вирусы. В 1999 году появилось новое поколение 32-битных антивирусных программ (DrWeb32). Оно включает в себя набор программ для Windows 95-XP, DOS/386, OS/2 ... |

|

| 3307. |

Компьютерные вирусы ... между собой посредством дискет, компакт дисков, локальных сетей, Интернет и других средств «общения», они, как и человек, заражают друг друга. Компьютерным вирусом называется программа, способная создавать свои копии (не обязательно полностью совпадающие с оригиналом) и внедрять их в различные ... |

|

| 3308. |

Компьютерные вирусы ... » вирусы). Жизнь подобных вирусописателей стала заметно проще с развитием интернета и появлением многочисленных веб-сайтов, ориентированных на обучение написанию компьютерных вирусов. На подобных веб-ресурсах можно найти подробные рекомендации по методам проникновения в систему, приемам скрытия от ... |

|

| 3309. |

Компьютерные вирусы ... примет неверное решение и будет уволен, освобождая кресло – сами понимаете для кого. 6. Структура современных вирусных программ Структурно компьютерный вирус можно представить состоящим из двух частей: головы и хвоста. Головой называется часть вируса, которая первой получает управление. ... |

|

| 3310. |

Компьютерные вирусы ... чтобы привести свои "творения" в соответствие с текстом статьи. Ну что ж, мы с удовольствием ознакомимся с их впечатлениями о лесоповале. Чем опасен компьютерный вирус Вопрос не так прост, как может показаться на первый взгляд. Конечно, все мы прекрасно помним, к каким ... |

|

| 3311. |

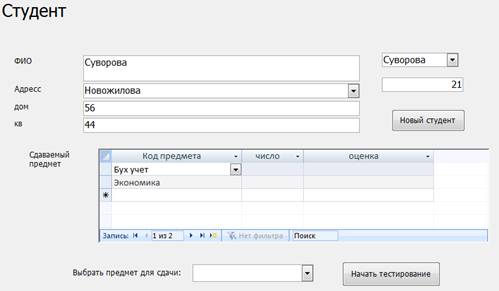

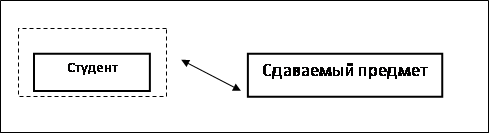

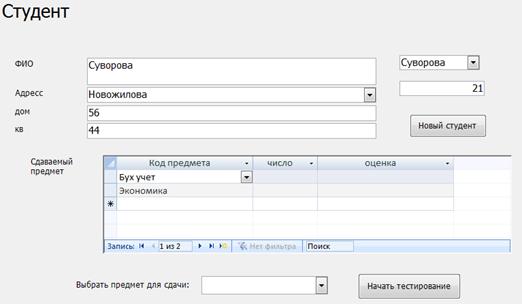

Компьютерное тестирование ... ; Таблица «Код сдаваемого предмета» заполняется на основании выданного варианта при прохождении тестирования. Эта информация является рабочей. Разработка форм На главной форме содержится информация о студенте: место жительства, сданные им предметы и ... |

|

| 3312. |

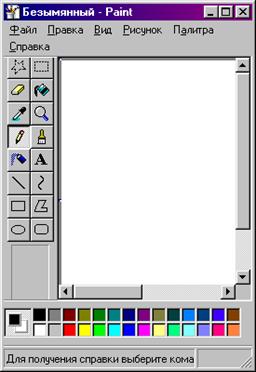

Компьютерное сопровождение технологии вышивания крестиком ит в том, что разработанная и реализованная методика технологии вышивки крестиком с компьютерным сопровождении может быть использована студентом, практикантом или учителем технологии в каждой средней общеобразовательной школе. ГЛАВА I. ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИГРАФИЧЕСКИХ РЕДАКТОРОВ В ... |

|

| 3313. |

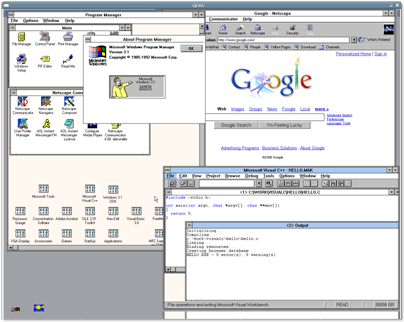

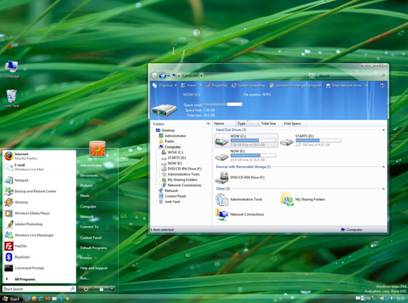

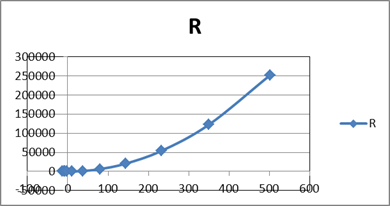

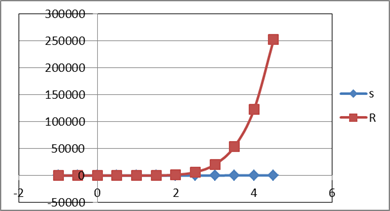

Компьютерное моделирование технологических процессов ... . И с эволюционным развитием всех трех систем наблюдается устойчивый рост количества пользователей Linux. Компьютерное моделирование Прежде чем приступить к компьютерному моделированию технологического процесса, необходимо знать простейшие математические уравнения для его проведения начнем с ... |

|

| 3314. |

Компьютерне моделювання 0 12 -3,6 32,3 -49 12,32 2. Щоб обчислити елементи матриці С треба ввести формулу =В1+В13. Інші елементи матриці заповнюються формулами за допомогою маркера заповнення. Для цього необхідно виділити комірку з формулою й установити покажчик миші на маркері заповнення, що перебуває в ... |

|

| 3315. |

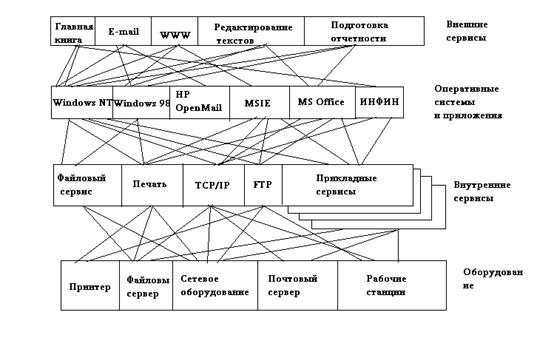

Компьютерная система обработки информации ... и телевизор, элементы телефонной связи и радиосвязи. Качество противоположное совместимости – несовместимость, конфликты при обработке информации. В компьютерной системе обработка и обмен данными выполняется при условии совместимости устройств и программ разных производителей (передать на монитор, ... |

|

| 3316. |

Компьютерная сеть ОАО "Лепсе" ... в основном в телефонии. Многомодовое волокно имеет больший диаметр — 50 или 62,5 микрона. Этот тип оптоволокна чаще всего применяется в компьютерных сетях. Большее затухание во многомодовом волокне объясняется более высокой дисперсией света в нем, из-за которой его пропускная способность ... |

|

| 3317. |

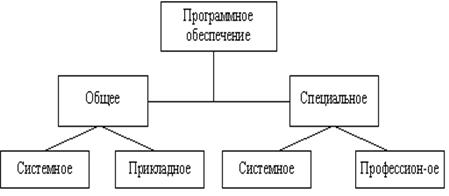

Компьютерная практика ... Windows, включают коммуникационные программы непосредственно в состав операционной системы. В отдельную группу в связи с широким распространением компьютерных вирусов можно отнести антивирусные программы. Для профессионального использования в различных сферах деятельности квалифицированными ... |

|

| 3318. |

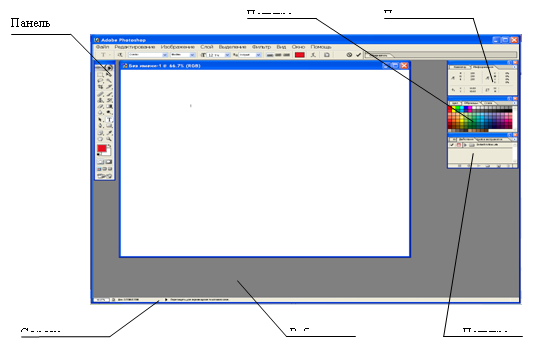

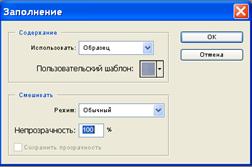

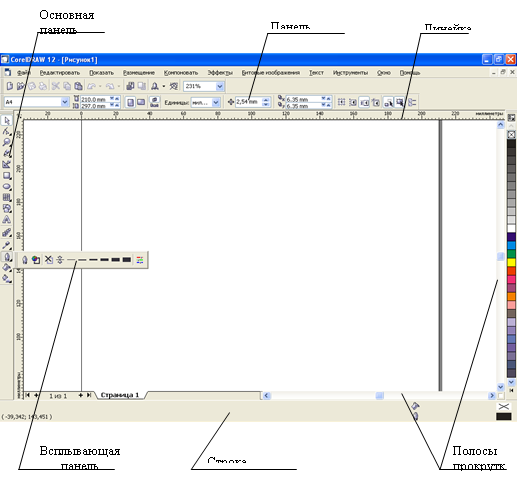

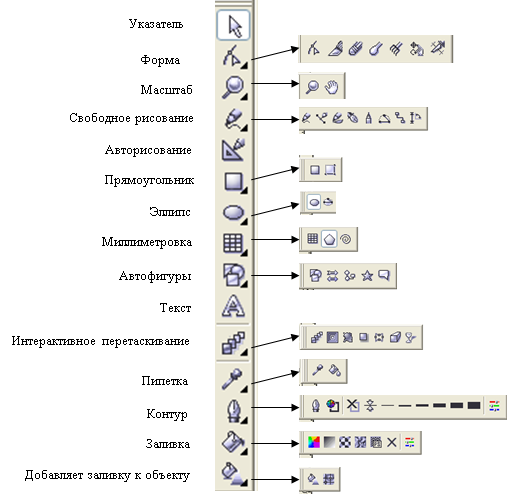

Компьютерная графика ... ; 4.3 Инструменты CorelDraw На панели инструментов вы найдете кнопки инструментов, предназначенных для формирования и редактирования объектов векторной графики, просмотра и масштабирования изображений на экране, создания геометрических примитивов, текста, заливок и обводок. Щелчок на символе ... |

|

| 3319. |

Компьютерная верстка газеты в формате А3 ... работать. Результатом проведенного мною тестирования учащихся о популярности использования программ для верстки газет является таблица, приведенная ниже: Таблица 2.1 – использование программ для компьютерной верстки среди учащихся Page Maker Quark Xpress Использование 81% ... |

|

| 3320. |

Компьютеризация психологической диагностики ... паутины, а также получить интернет-консультацию от психотерапевта. 3. Правила и ограничения в применении компьютеров в психологической диагностике Несмотря на то, что компьютеры, бесспорно, открывают путь для беспрецедентных усовершенствований всех аспектов психологической ... |

|

| 3321. |

Компьютеризация и человечество ... людей. Молодые пары часто знакомятся через сеть, одинокие находят себе друзей и т.д. 2. Глобальная компьютеризация Специфика современного положения человечества характеризуется, как это всегда бывало на границе сменяющихся эпох, переосмыслением традиционных мировоззренческих ... |

|

| 3322. |

Компьютеризация и механизация управленческого труда на предприятии ... , особое внимание уделялось интегрированному характеру предприятия, а также первостепенному значению и важности систем информации), но и обеспечило разработку полезных математических средств и приемов, значительно облегчающих принятие управленческих решений, использование более совершенных систем ... |

|

| 3323. |

Компьютер как главная технологическая и техническая база информационных систем ... доступ к данным, настраивать параметры безопасности и быстродействия. Реальные требования к оснащению современных рабочих мест ставят перед информационно-технологическими подразделениями новые задачи по централизации потоков данных и обеспечению высочайшей безопасности и защиты ключевой информации. ... |

|

| 3324. |

Компьютер - порабощающий помощник ... . Важная же черта, без которой невозможно обучение - усидчивость, а так же послушание. И их желательно воспитывать с детства, а вот использование компьютера сугубо для увеселительных целей развитию этих качеств никак не способствует. Аналогичное негативное влияние оказывает компьютер на людей всех ... |

|

| 3325. |

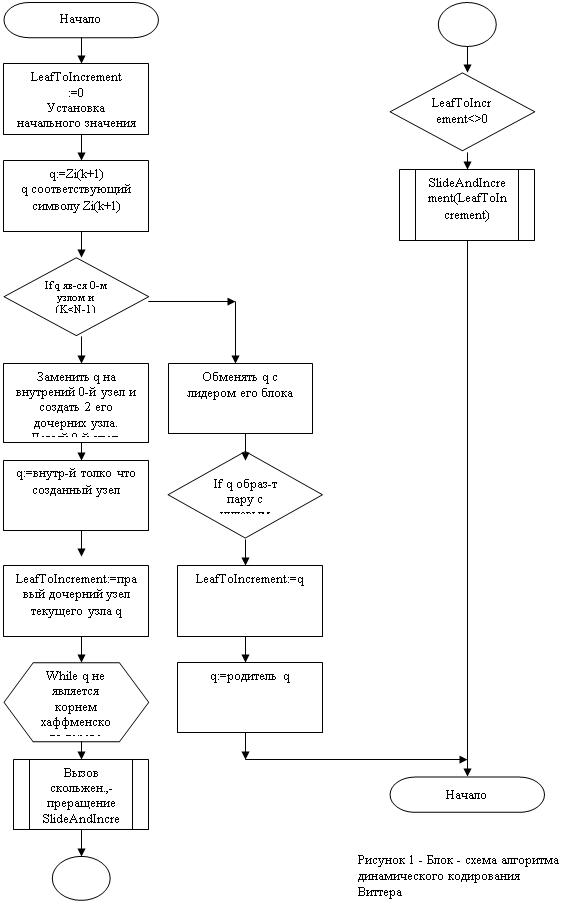

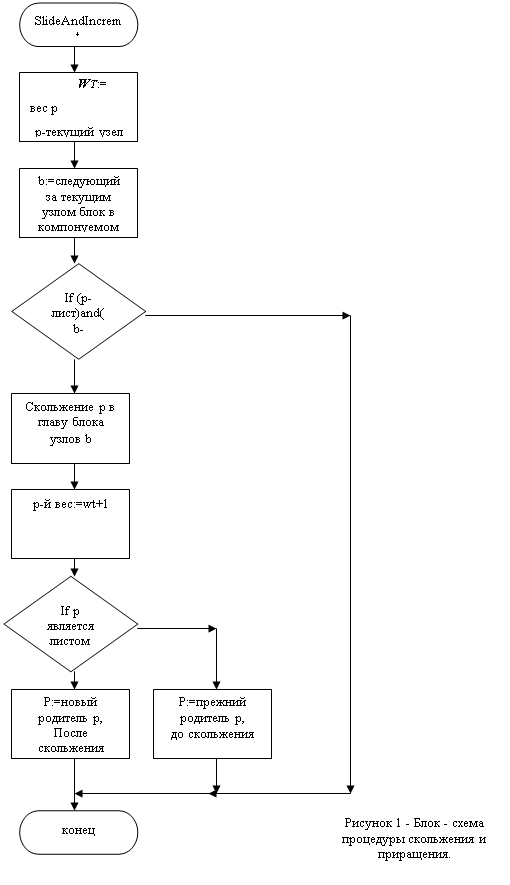

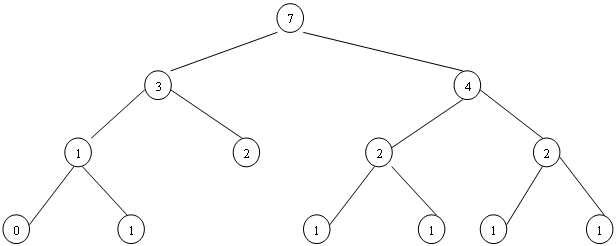

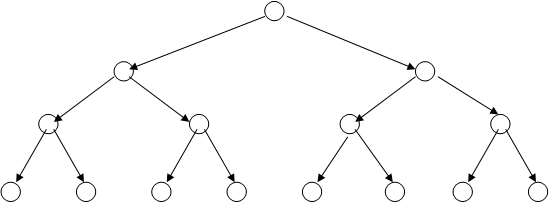

Компрессия информации и упорядочение дерева по алгоритму Виттера ... внешнего пути дерева lj и гарантирует дерево минимальной высоты h= max{ lj} при условии минимизации суммарной длины внешнего пути дерева. По алгоритму Виттера осуществляется так называемая неявная нумерация (implicit numbering) узлов кодового дерева. При неявной нумерации узлы хаффменского дерева ... |

|

| 3326. |

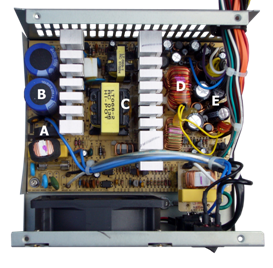

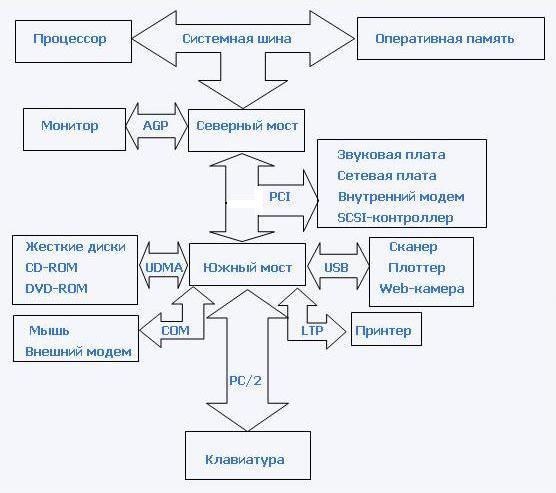

Компоненты, составляющие компьютер ... обычной памятью. Если поставить больше, работа компьютера замедляется. Винчестер, или жесткий диск, - самая важная составляющая компьютера. На нем хранится операционная система, программы и данные. Без операционной системы Windows нельзя запустить компьютер, а без программ - ничего ... |

|

| 3327. |

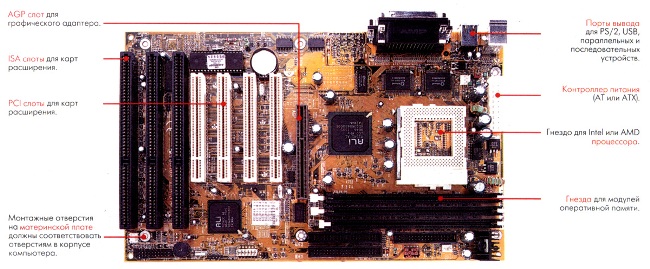

Компоненты, составляющие компьютер ... . Так же на материнской плате расположены разъёмы, в которые подключаются процессор, контролёры устройств, видеокарта и другие элементы, входящие в компьютер. Металлические контакты разъёмов позолочены, для улучшения токопроводности в контактной зоне. Центральный процессор - это «мозг» компьютера. ... |

|

| 3328. |

Компоненты компьютера ... производители звуковых систем теперь работают и для рынка персональных компьютеров. Ряд систем включают в себя низкочастотный усилитель и аппаратную поддержку стандарта объемного звука Dolby 5.1. 8. Вспомогательные компоненты Для комплектации системы понадобятся вспомогательные компоненты — ... |

|

| 3329. |

Компоненты ActiveX ... ActiveX более многогранна, она включает в себя клиентскую, серверную части и библиотеки для разработчика, а именно: • Программные компоненты ActiveX - компоненты, работающие на компьютере-клиенте, но загружаемые в первый раз с сервера Web. С их помощью можно показывать разнородную информацию, ... |

|

| 3330. |

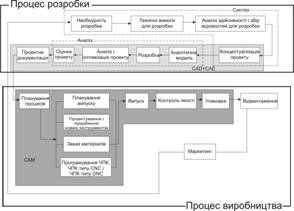

Компоненти САПР ... for Design & Manufacturing — OLE для проектування і виробництва. 2. В нових системах використовувався компонентний підхід, згідно якому важливі компоненти програмного забезпечення вибираються з доступних програм, після чого розробник системи об’єднує перевірені технології, зосереджуючи свою ... |

|

| 3331. |

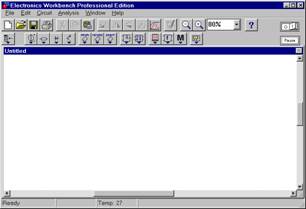

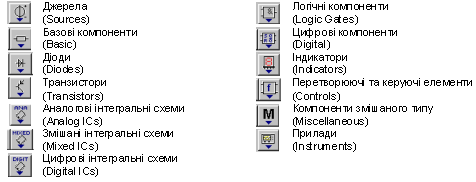

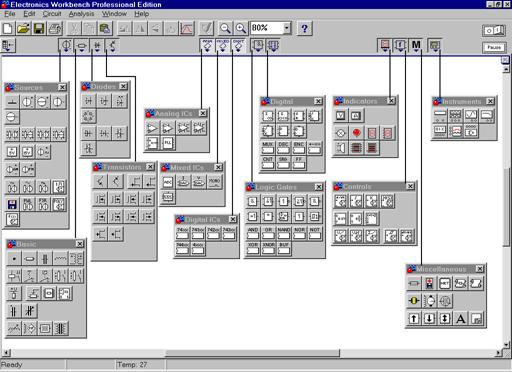

Компоненти Electronics Workbench ... nbsp; величини внутрішнього опору. Прилади на панелі приладів Крім описаних амперметра і вольтметра, у Electronics Workbench існує сім приладів, з численними режимами роботи, кожний з який можна використовувати у схемі тільки один раз. Ці ... |

|

| 3332. |

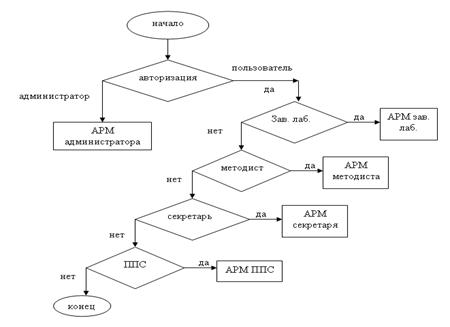

Комплексная информационная автоматизированная система "Кафедра" ... . Администратором в нашем случае является Анатольев Александр Геннадьевич. 7. Расчет стоимости разработки комплексной информационной автоматизированной системы "кафедра" Целью данного раздела является расчет затрат на разработку программного продукта. Содержание технико- ... |

|

| 3333. |

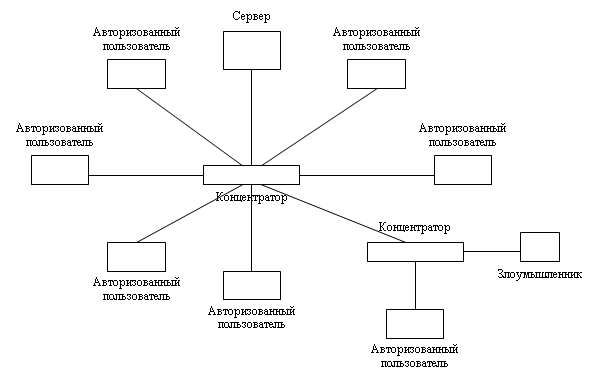

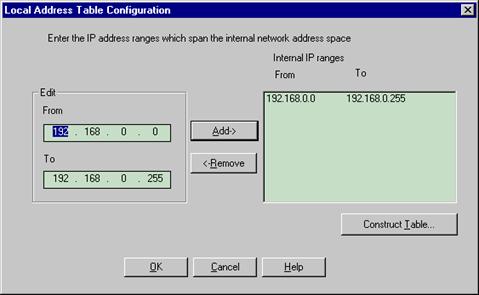

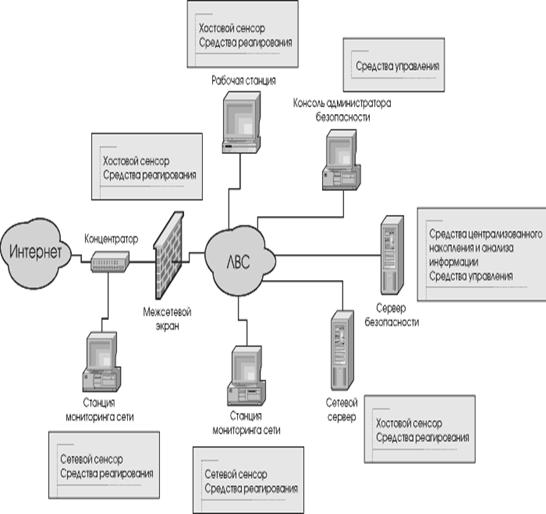

Комплексная защита типовой локальной вычислительной сети ... ограничены в правах. Безопасность сервера IIS Интернет-сервер (Internet Information Server, US) обеспечивает доступ по сети к файловым и вычислительным ресурсам компьютера с операционной системой Windows NT по протоколам HTTP, FTP, Gopher. При подключении к Интернету информационные ... |

|

| 3334. |

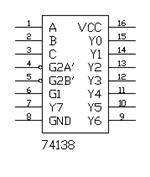

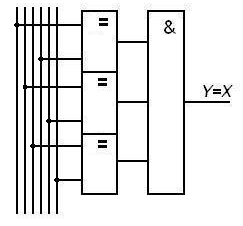

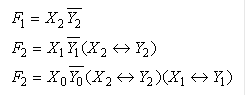

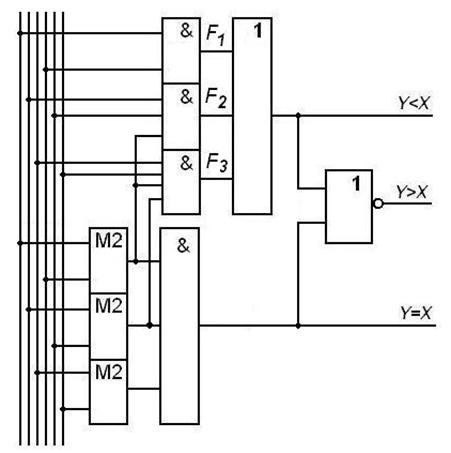

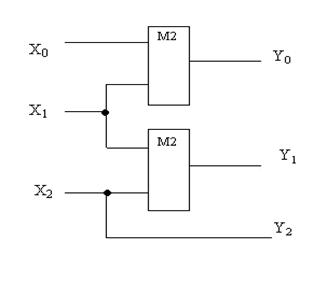

Компаратори слів, перетворювачі кодів та схеми контролю ... схема компаратора трирозрядних кодових слів зображена на рис. 3. Рис. 3. Схема компаратора трирозрядних кодових слів 2. Перетворювачі кодів та схеми контролю. 2.1. Перетворювачі кодів. У цифрових пристроях часто виникає ... |

|

| 3335. |

Компаратор аналогових сигналов ... ” Кафедра обчислювальної техніки та програмування УДК 681.3 Інв № ЗАТВЕРДЖУЮ Завідуючий кафедрою ОТП __________(XX x.x..) “_____”_________2006 р. Компаратор аналогових сигналiв Пояснювальна записка КІТЗІ11.022825.005 ПЗ Розробники Керівник проекту ______(XX x.x..) “_____” ... |

|

| 3336. |

Компания Borland Software Corporation ... и у StarTeam, и у Caliber есть SDK, а Together располагает развитым Open Tools API. Естественно, у Borland ярко представлены собственно средства разработки и "доставки" приложений пользователям (Software Development & Deploy) - но это уже более традиционная сфера, и я надеюсь, что вы ... |

|

| 3337. |

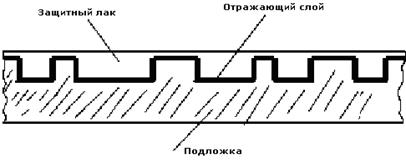

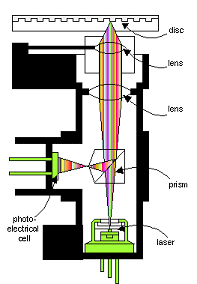

Компакт-диск ... луча меняется. В итоге, на выходе фотоприемника формируется электрический сигнал, повторяющий по форме информационный рисунок на поверхности компакт-диска. 5. Особенности оптического способа считывания информации Успешное считывание информации зависит от состояния поверхности КД. ... |

|

| 3338. |

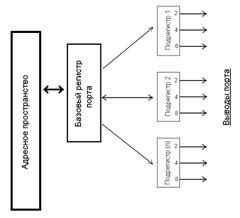

Коммуникационные порты ... меню Help >Delphi Help или нажимаем клавишу F1 , установив курсор мыши на интересующем элементе. 2. Работа с коммуникационными портами 2.1 Описание COM-портов Коммуникационные порты компьютеров (LPT и COM) широко используются для управления различными периферийными устройствами, ... |

|

| 3339. |

Коммуникативные характеристики интернета ... Сети и отдельных сайтов, ее социально-демографический портрет, потребительские параметры и ряд других. 2.1.1 Общемировые характеристики пользователей Интернета Одним из основных и привлекающих наибольшее внимание является вопрос об общем количестве пользователей Интернета, которое ... |

|

| 3340. |

Комбинаторные задачи ... состоящие не более чем из k блоков. После этого напишите процедуру разбиения множества уже на ровно k непустых частей. Олимпиадные задачи, использующие комбинаторные конфигурации Пример 1. На одном острове Новой Демократии каждый из его жителей организовал партию, которую сам и возглавил. Отметим, ... |

|

| 3341. |

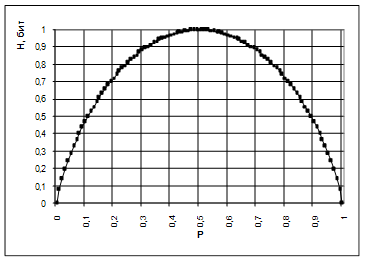

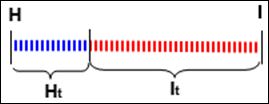

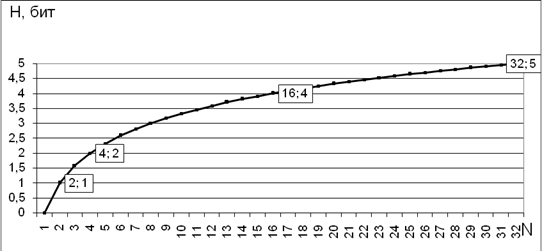

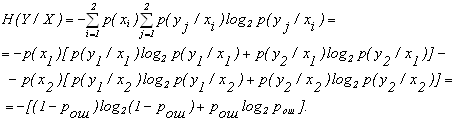

Количество информации ... количество полученной информации I равно изначально существовавшей неопределенности H. При частичном снятии неопределенности, полученное количество информации и оставшаяся неснятой неопределенность составляют в сумме исходную неопределенность. Ht + It = H. По этой причине, формулы, которые будут ... |

|

| 3342. |

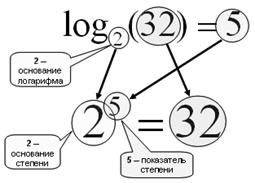

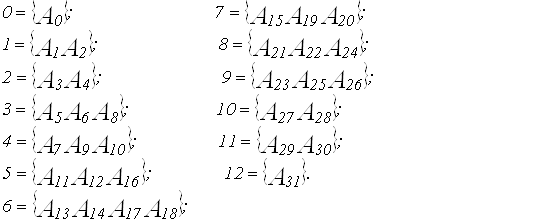

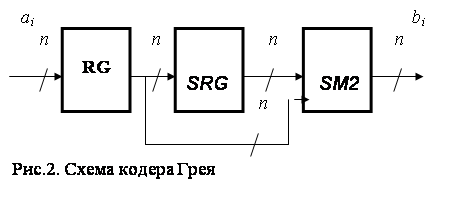

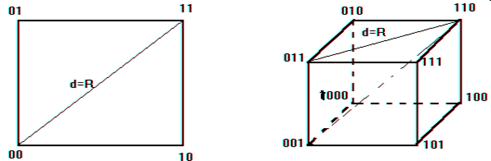

Коды Фибоначи. Коды Грея ... 1. Используется следующий алгоритм: an-1 = bn-1; ai = ai+1 bi . где an-1 - значение старшего разряда двоичного числа. Пример 1. Дана запись числа кодом Грея bi = 10101 ® b4 b3 b2 b1 b0 получить двоичную запись. Используя приведенные выше формулы, получим a4 = b4 ... |

|

| 3343. |

Коды Боуза-Чоудхури-Хоквингема ... биты, в которых формируются непрерывно из информационных и контрольных бит смежных блоков. Выводы Таким образом, в результате написания реферата, пришли к выводу, что коды Боуза-Чоудхури-Хоквингхема – это широкий класс циклических кодов, способных исправлять многократные ошибки. БЧХ-коды ... |

|

| 3344. |

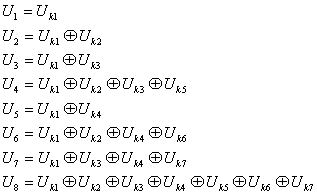

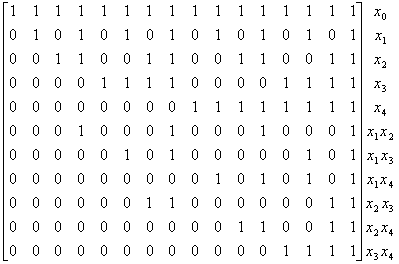

Кодирование информации. Код Рида-Малера ... с первой. Если же число единиц четно, то вторая складывается с первой и должен получиться 0. 2 Алгоритм кодирования Рида-Малера Коды Рида-Малера – это блоковые коды, которые строятся следующим образом: (1) (2) (3), n-длина блока K-число информационных символов d-минимальное кодовое ... |

|

| 3345. |

Кодирование информации ... В каналах связи широко используется телетайпный код МККТТ (международный консультативный комитет по телефонии и телеграфии) и его модификации (МТК и др.). При кодировании информации для передачи по каналам связи, в том числе внутри аппаратным трактам, используются коды, обеспечивающие максимальную ... |

|

| 3346. |

Кодирование и классификация в системе здравоохранения ... принятия медицинских решений. Успех первой версии Клинических кодов Рида RCC привел к образованию в 1990 году Центра по кодированию и классификации Национальной службы здравоохранения Великобритании, директором которого был назначен Джеймс Рид (недавно ему пришлось уйти с этого поста, чтобы не ... |

|

| 3347. |

Кодирование графической информации ... изучает методы и приемы построения объемных моделей объектов в виртуальном пространстве. Для каждого вида используется свой способ кодирования графической информации. Растровое изображение При помощи увеличительного стекла можно увидеть, что черно-белое графическое изображение, например из ... |

|

| 3348. |

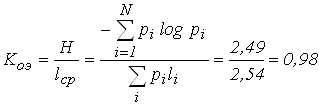

Кодирование ... . 4. Снова находят пару символов с наименьшими вероятностями и поступают аналогично. В таблице 2 приведен пример кодирования по методу Хаффмена для источника сообщений с заданными вероятностями символов алфавита: x1 = 0,4; x2 = x5 = 0,2; x3 = 0,1; x4 = x6 = 0,05. Таблица 2 Символ pi ... |

|

| 3349. |

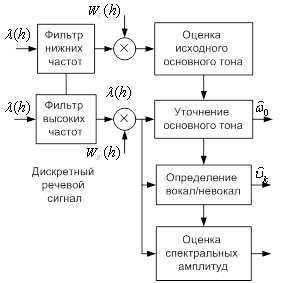

Кодеры речи ... выходной информации кодера с указанием числа бит, используемых для кодирования. Таблица 5.2 Кодирование выходной информации кодера речи стандарта D-AMPS Передаваемые параметры Число бит Примечание Параметры кратковременного предсказания (коэффициенты частичной корреляции , ) ... |

|

| 3350. |

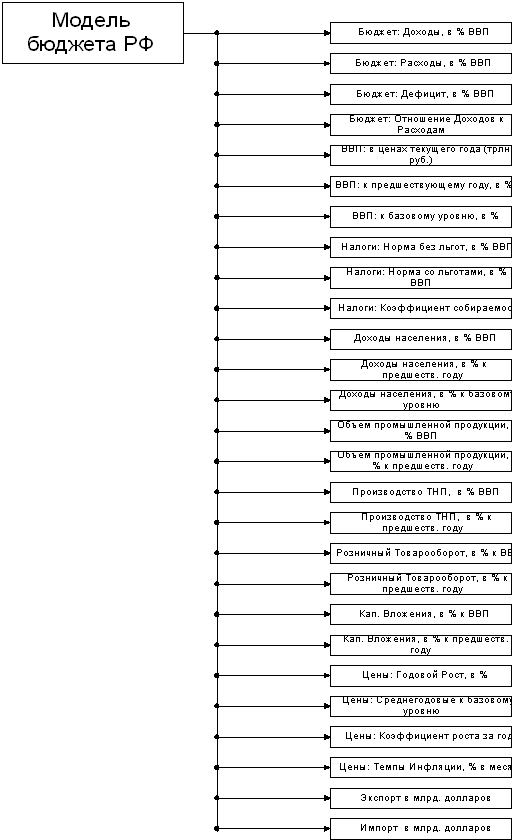

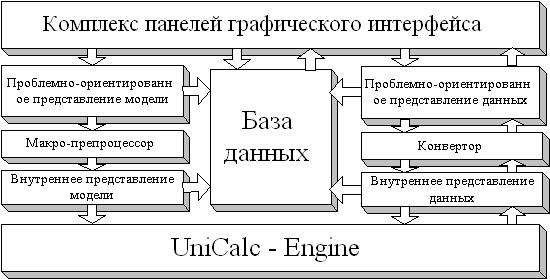

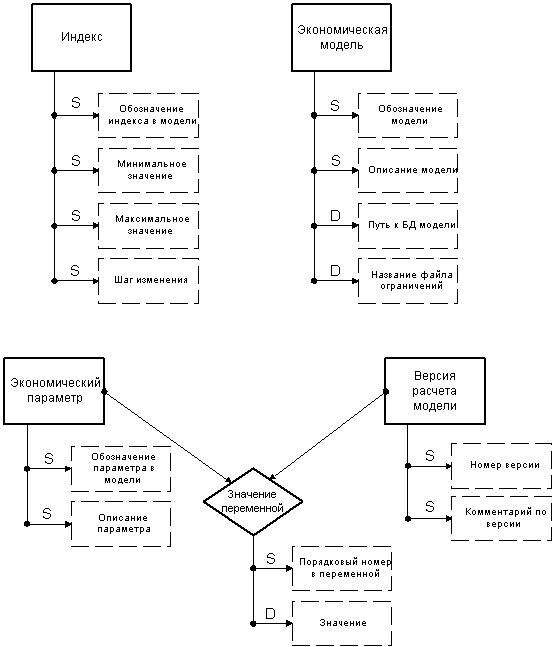

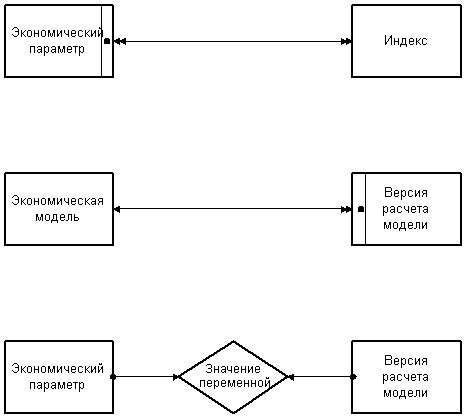

Клиентская часть технологической среды для разработки больших экономических моделей: компоненты поддержки работы эксперта-экономиста при формировании и отладке (в расчетном режиме) структурного текста модели ... язык модели полностью идентичен внутреннему, поскольку разработкой модели будет заниматься эксперт - экономист, что, в свою очередь, подразумевает некие навыки программирования. Но, для совместимости с первой версией системы возможно распознавание текста модели макета. Отличие внешнего языка от ... |

|

| 3351. |

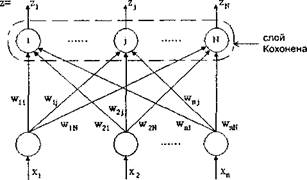

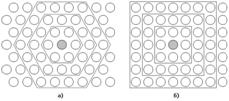

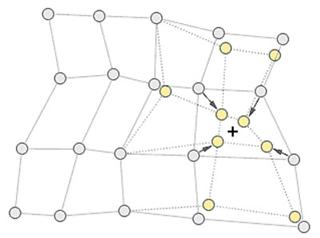

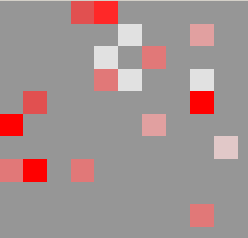

Кластеризация с помощью нейронных сетей ... ; · тематического анализа коллекций документов; · построения репрезентативной выборки. Методы кластеризации при помощи нейронных сетей являются развитием классических методов кластеризации. Например, метод кластеризации векторов с ... |

|

| 3352. |

Кластеризация групп входящих пакетов с помощью нейронных сетей конкурирующего типа ... 1. Заключение В результате проделанной работы создана интеллектуальная система анализа входящего трафика по классам опасности. Система построена на использовании нейронной сети конкурирующего типа. Реализовано обучение сети пятью методами самоорганизации: классический (с настройкой соседей ... |

|

| 3353. |

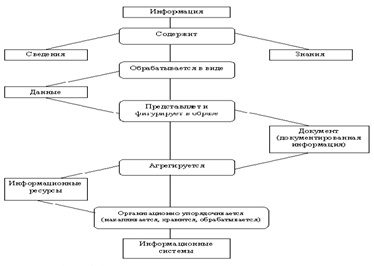

Классификация информационных технологий ... и использовать информационные технологии в различных сферах жизни общества необходима их предварительная классификация. Классификация информационных технологий зависит от критерия классификации. В качестве критерия может выступать показатель или совокупность признаков, влияющих на выбор той или ... |

|

| 3354. |

Классификация информационных систем ... информационного обеспечения (АСИО). Рассмотрим каждый из перечисленных в классификации типов АИС подробнее. Под автоматизированной информационно-справочной системой (АИСС) в области права будем понимать автоматизированную информационную систему, предназначенную для сбора, систематизации, хранения ... |

|

| 3355. |

Классификация интерфейсов ... инверсным изображением, подчеркиванием и мерцанием. Благодаря этому повысилась выразительность изображения. b) В зависимости от конкретной реализации графического интерфейса курсор может представляться не только мерцающим прямоугольником, но и некоторой областью, охватывающей несколько символов и ... |

|

| 3356. |

Классификация и характеристика видов, методов и средств защиты информации ... учетом их сопряжения с ее аппаратными и программными средствами. В целях перекрытия возможных каналов НСД к информации ЭВМ, кроме упомянутых, могут быть применены и другие методы и средства защиты. При использовании ЭВМ в многопользовательском режиме необходимо применить в ней программу контроля и ... |

|

| 3357. |

Классификация и использование информации ... . С момента появления первых персональных компьютеров – ПК (80-е годы 20 века) – до 80% их рабочего времени посвящено работе с текстовой информацией. Хранение информации при использовании компьютеров осуществляется на магнитных дисках или лентах, на лазерных дисках (CD и DVD), специальных ... |

|

| 3358. |

Классификация автоматизированных систем управления ... многомерном фазовом пространстве, тогда конкретным АСУ в этом пространстве будут соответствовать точки или определенные области. 2.2. Классификация систем и автоматизация управления сложными системами Прежде всего система – это целостная совокупность некоторых элементов, не сводящаяся к ... |

|

| 3359. |

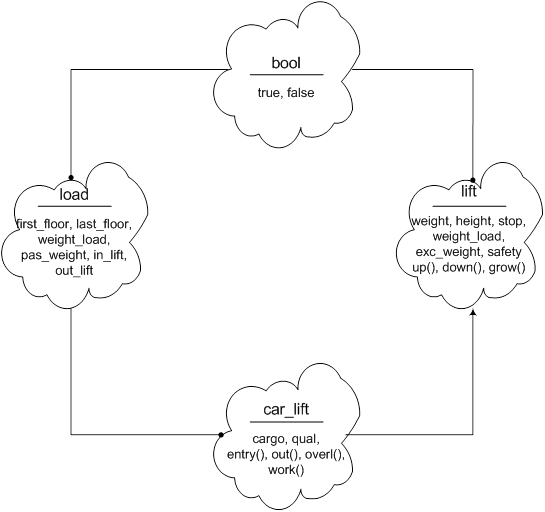

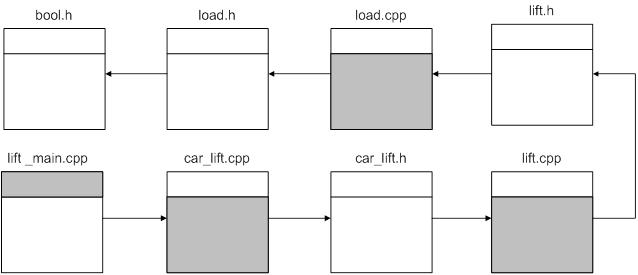

Класс "Грузовой лифт" ... 2.2 показана диаграмма модулей для нашей задачи. Рис. 2.2 – Диаграмма модулей 3. Структура класса «грузовой лифт» 3.1 Формальное описание класса Далее приведены заголовочные h –файлы с ... |

|

| 3360. |

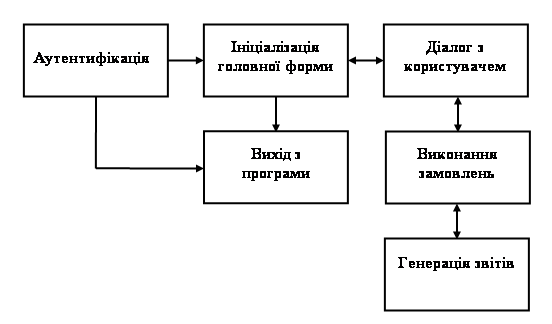

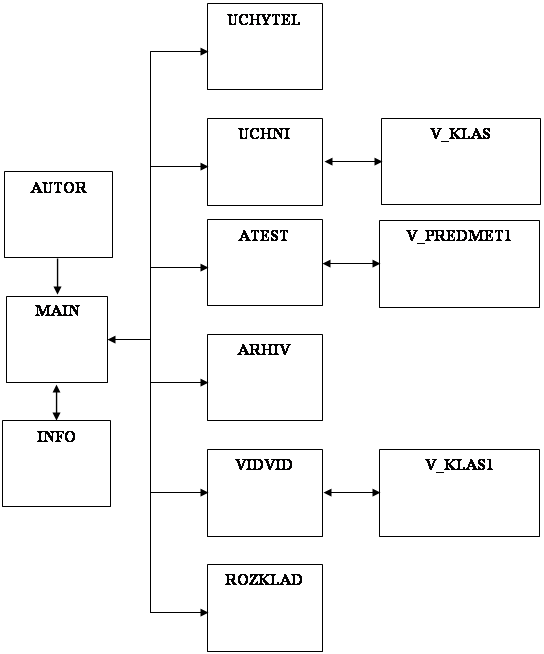

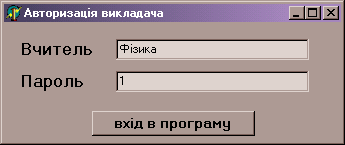

Класний електронний журнал ... який знову передає управління на форму, яка його ініціалізувала. Рис. 2. Відношення модулів 4.1.3 Опис відношення модулів Ініціалізує класний електронний журнал модуль AUTOR . В його функцію входить аутентифікація вчителя і відповідно до процесу аутентифікації він або ... |

|

| 3361. |

Класифікація, склад та зміст типових технологічних операцій ... зв'язку можуть змінити символи, які передаються. Для контролю правильності передачі використовуються різні методи, які можуть призвести до виникнення спеціальних технологічних операцій. Серед таких методів слід назвати: 1) Подвійну передачу з наступним порівнянням двох варіантів ... |

|

| 3362. |

Класифікація фінансових послуг у мережі Інтернет ... Також використовуються дебетові картки, електронні гаманці, поштові перекази та розрахунки готівкою при отриманні товару та послуг. Щодо класифікації фінансових інтернет-послуг є кілька підходів, які відрізняються в основному ступенем деталізації послуг чи принципами їх групування. На нашу думку, ... |

|

| 3363. |

Клавіатура ПК. Накопичувачі на жорстких магнітних дисках ... позицію відповідно вверх, вниз, вправо, вліво. 5. Цифровий блок – використовують для арифметичних операцій (на минулій Л.Р. розглядали калькулятор і користувалися як мишею так і цифровим блоком). 2. Накопичувачі на жорстких магнітних дисках, дисководи компакт-дисків, магнітооптичні диски 1. ... |

|

| 3364. |

Клавиатура как основной элемент компьютера ... ASCII-кода вводимого с ее помощью символа. Когда мы вместе с нажатием основных клавиш удерживаем еще и определенную комбинацию клавиш-модификаторов, система автоматически переключается на нужную таблицу. Так как на клавиатурах компьютеров Macintosh имеется пять клавиш-модификаторов, то для каждого ... |

|

| 3365. |

Кібернетика ... їх з під контролю людей і навіть поневолення ними людини. Звичайно, в 20 столітті це не більш ніж далека від реальності фантастика. 6. Кібернетика та моделювання. Завдяки кібернетиці й створенню ЕОМ одним з основних способів пізнання, нарівні зі спостереженням і експериментом, став ... |

|

| 3366. |

Киберпреступность. Троянский конь ... и изощреннее. А действия игроков способствуют росту черного рынка виртуальных ценностей, на чем зарабатывают деньги хакеры и вирусописатели. «Троянский конь» является наиболее опасной из всех вредоносных программ, поскольку: Во-первых, кризис заставляет интернет-пользователей более нервно ... |

|

| 3367. |

Кибернетика как наука об управлении, связи и переработке информации ... подойти ко всем процессам с единой меркой, с единым статистическим аппаратом. Отсюда мысль об общей теории управления и связи - кибернетике. Количество информации - количество выбора - отождествляется Винером с отрицательной энтропией и становится, подобно количеству вещества или энергии, одной из ... |

|

| 3368. |

Керування процесами і роботами в Linux ... ідентифікатор, а ідентифікатор батьківського процесу запам'ятовується в блоці керування процесом. Процеси, що виконують різні програми, утворюються завдяки застосуванню наявних у стандартній бібліотеці Linux функцій “сімейства ехес”: ехесl, ехесlр, ехесlе, ехесv, ехесvе, ехесvр. Ці функції відрі ... |

|

| 3369. |

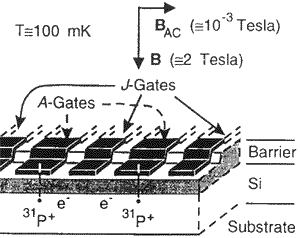

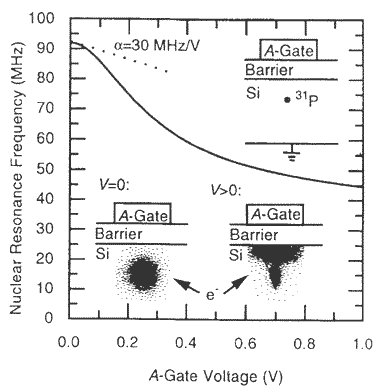

Квантові комп’ютери ... 2L/L раз швидше в порівнянні зі своїм класичним аналогом. Звідси відразу видно, що маленькі квантові регістри (L<20) можуть служити лише для демонстрації окремих вузлів і принципів роботи квантового комп’ютера, але не принесуть великої практичної користі, тому що не зуміють обігнати сучасні ЕОМ ... |

|

| 3370. |

Качество жизни в условиях информатизации общества: справедливость, доступность, границы ... , и с копированием программного обеспечения. Подотчетность и контроль. Кодекс должен определить индивидуальную ответственность за качество информационных систем и качество жизни (т. е. проектирование рабочих мест, эргономика, удовлетворение потребностей служащих). Следует определить такие понятия, ... |

|

| 3371. |

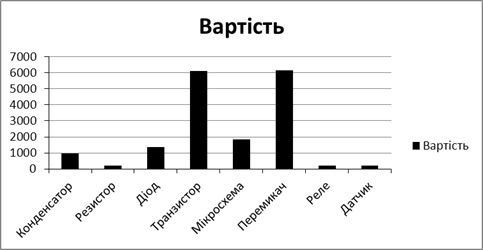

Каталог электротоваров ... Корректировка программы и программной документации 1.2 Спецификация Обозначение Наименование Примечание Компоненты А. В.00023-01 “Каталог электротоваров” Документация А. В.00023-01_12_01-1 Текст программы А. В.00023-01_13_01-1 Описание программы ... |

|

| 3372. |

Картридер ... соединения устройства (фотоаппарат, телефон и т.д.), в котором находится карта памяти, с вашим компьютером, посредством: кабеля, bluetooth, wi fi и т.д. с помощью картридера. Внешний HS219 от Kingston И первый и второй способы имеют право на существование, у каждого из них есть свои плюсы ... |

|

| 3373. |

Карманные компьютеры ... отправки SMS, MMS и звонками. В отличие от настольных ПК, которые подразделяются на несколько крупных классов и в остальном достаточно универсальны, карманные компьютеры более жёстко привязаны к собственным операционным системам (ОС). На сегодняшний день основными ОС для КПК являются: Windows ... |

|

| 3374. |

Карманные и блокнотные персональные компьютеры ... возможное, чтобы выйти на уровень портативных ПК, однако и сами эти ПК не стоят на месте". 2. Блокнотные персональные компьютеры На первый взгляд замена дорогостоящих блокнотных ПК на недорогие настольные системы и персональные ... |

|

| 3375. |

Кантроль інтэрнэт ... так жа даступныя, як дадзеныя ў Амерыцы. Усё, што патрабуецца гэта пстрычкай мышы атрымаць да яго доступ. Нават калі наш урад спрабавала рэгуляваць інтэрнэт, мы не маем ніякага кантролю над тым, што апублікавана ў іншых краінах ці адпраўленыя з іншых краін, і мы не маем практычны спосаб спыніць яе. ... |

|

| 3376. |

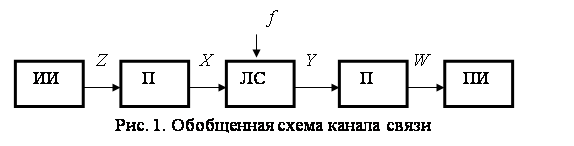

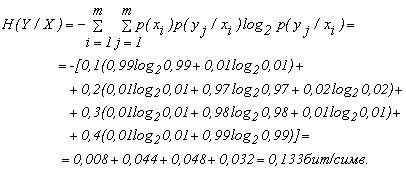

Каналы связи ... соответственно равны: p(x1)=0,1; p(x2)=0,2; p(x3)=0,3; p(x4)=0,4. Канальная матрица, определяющая потери информации в канале связи имеет вид: . Определить: 1. Энтропию источника информации – H(X). 2. Безусловную ... |

|

| 3377. |

Каналы и методы несанкционированного доступа к информации ... общества. В данной работе я хотел бы осветить основные каналы несанкционированного доступа и утечки информации, а также совершенствование методов и средств несанкционированного получения информации. 1. Несанкционированный доступ к информации Термин "несанкционированный доступ к ... |

|

| 3378. |

Камп'ютэрная наркаманія ютэрнай наркаманіі часта ляжаць на навакольных іх людзей. Напрыклад ляжаў працадаўцаў і членаў сям'і аб сваіх гадзін, праведзеных за кампутарам, а таксама адмовы ў іх праблемы. Гэтая ляжыць красть вакол канчатковым выніку прыводзіць да ўзнікнення праблем ні ў школе ці на працы. Псіхалагічныя ... |

|

| 3379. |

Камп'ютэрная індустрыя ў ЗША ... бізнес (Fluegelman, 16). Пасля ўвядзення Альтаір 8800, галіны персанальных кампутараў сталі жорсткія бітвы канкурэнцыі. IBM была стандартная камп'ютэрная індустрыя ўжо больш за паўстагоддзя. Яны правялі свае пазіцыі ў якасці стандарту, калі яны прадставілі свой першы персанальны камп'ютэр IBM Model ... |

|

| 3380. |

Калькулятор для матриць ... і () . Числом обумовленості квадратної матриці А називається величина Постановка задачі Ціль роботи – продемонструвати можливості використання калькулятора для матриць. Мета роботи – створення програми за допомогою якої можна розв’язувати деякі задачі лінійної алгебри. ... |

|

| 3381. |

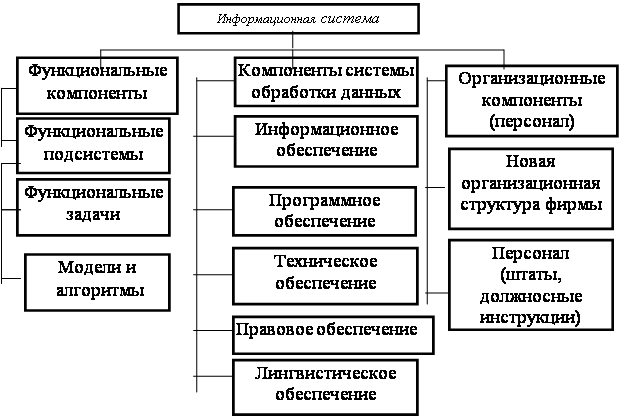

Как можно классифицировать информационные системы по степени автоматизации? ... организации. Организационное обеспечение реализует следующие функции: анализ существующей системы управления организацией, где будет использоваться информационная система, и выявление задач, подлежащих автоматизации; подготовку задач к решению на компьютере, включая техническое задание на ... |

|

| 3382. |

Кабелни модеми ... (Salent, 1999). Освен това, кабелна телевизия системи за данни се състоят от много различни технологии, така че стандартите, по които кабелни модеми е трябвало да бъдат разработени, което би позволило на продукти от различни производители да бъдат съвместими. Но, най-голямото препятствие пред ... |

|

| 3383. |

Історія та створення СУБД ... даних. СУБД створюються для таких досвідчених користувачів, як програмісти. Системи управління даними третього покоління Можливості СУБД розширились. Створені розвинуті інтерфейси, що забезпечують інтерактивний доступ звичайним користувачам. Переваги СУБД: · & ... |

|

| 3384. |

Історія створення и основні характеристики системи SWIFT ... є передачу платіжних документів клієнта до банку, а також отримання різноманітних документів з банку каналами зв’язку. Для з’ясування суті функціонування системи коротко розглянемо характеристику предметної області, на яку розповсюджується дія системи «Клієнт-банк». Згідно з діючим законодавством ... |

|

| 3385. |

Історія розвитку прикладного програмного забезпечення персонального комп'ютера ... разі, коли подібний пакет задовольняє конкретних користувачів, його розробка є цілком виправданою. 3. ВИСНОВОК Сучасний український ринок прикладного програмного забезпечення є, значною мірою, ринком піратського ПО. Це пов'язано з тим, що український споживач не в змозі платити повну вартість ... |

|

| 3386. |

Історія розвитку баз даних ... стали інструментом для ведення документації і власних облікових функцій. Це все зіграло як позитивну, так і негативну роль в області розвитку баз даних. Простота, що здається, і доступність персональних комп'ютерів і їх програмного забезпечення породила безліч дилетантів. Ці розробники, вважаючи ... |

|

| 3387. |

Історія і розвиток глобальної мережі Інтернет в Україні і світі ... № 928 “Про заходи щодо розвитку національної складової глобальної інформаційної мережі Інтернет та забезпечення широкого доступу до цієї мережі в Україні” - один з перших державних документів щодо розвитку мережі Інтернет в Україні; - 21 листопада 2000 р. зареєстровано Інтернет асоціацію України ... |

|

| 3388. |

Інформація та інформаційні процеси ... і інформації. Інформація – відомості, дані, представлені в різних видах. (від лат. Information – роз’яснення, виклад, відомості, знайомство) 2. Інформаційні процеси Інформаційні процеси – послідовна зміна стану та (або) уявлення про інформацію в результаті дій, які з нею ... |

|

| 3389. |

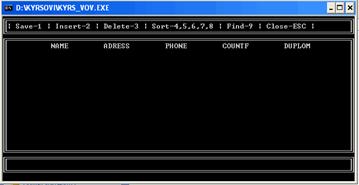

Інформаційно-довідкова система дкова система зараз є дуже виликим помічником для навчання і пошуку інформації у світі інформаційних технологій. 1. Формулювання задачі У ході даної курсової роботи я повинен був зробити інтерфейс програми який би забезпечував діалог: ком’ютер-користувач для роботи з базою даних (в мому ... |

|

| 3390. |

Інформаційно-довідкова система ... "___" __________ 2007 р. 2007 УЗГОДЖЕНО Xxxxxxxxxxx-01 51 01-1-ЛЗ Розрахунково-графічне завдання № 1, 2 ІНФОРМАЦІЙНО-ДОВІДКОВА СИСТЕМА Програма та методика іспитів Xxxxxxxxxxx-01 51 01-1 2007 1. & ... |

|

| 3391. |

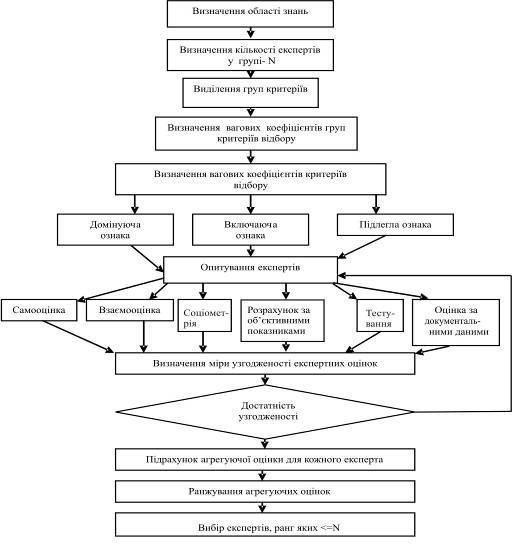

Інформаційні технології багатокритеріального експертного оцінювання альтернатив у соціальних системах ... нювання альтернатив для складних соціальних систем. Третій розділ присвячений застосуванню запропонованої методики для побудови інформаційної технології багатокритеріального експертного оцінювання альтернатив у соціальних дослідженнях. Подана інформація щодо розроблених програмних інструментальних ... |

|

| 3392. |

Інформаційні системи і технології на підприємстві ... іх інформаційних систем: - матриця «керівники-процеси», яка демонструє основні обов’язки керівників, ступінь їх зайнятості в основні бізнес-процеси підприємства; - матриця «інформаційні системи-керівники», яка показує якими системами (існуючими чи майбутніми) користуються керівники; - матриця «і ... |

|

| 3393. |

Інформаційні системи в економіці та підприємництві ... фінансових системах. www.mcsa.ru Проектування, розробка та впровадження корпоративних інформаційних систем. Додаток 1 Карта самостійної роботи студента з дисципліни „Інформаційні системи в економіці та підприємництві” для студентів базового напряму підготовки 0501 „Економіка і ... |

|

| 3394. |

Інформаційні системи (20 питань) ... документів відповідно до чітко визначеного алгоритмами. Результати виконання господарських операцій через екранні форми вводяться в базу даних. Інформаційні системи управління (ІСУ) орієнтовані на тактичний рівень керування: середньострокове планування, аналіз і організацію робіт протягом декі ... |

|

| 3395. |

Інформаційні системи ... уклад життя. Інформатика диференціює в залежності від конкретних областей застосування – економіки, політики, науки. Інформація вимірюється в: 1. Біт – це найменша система вимірювання інформації, найменша одиниця вимірювання ємності пам`яті. 2. Байт – вісім підрят записаний бітів. ... |

|

| 3396. |

Інформаційні ресурси економічної діяльності ... іння інформаційними ресурсами. Зміст діяльності і призначення відділу визначається, виходячи з таких підсистем загальної системи діяльностей: документно-інформаційні ресурси – управління інформаційною діяльністю – комунікації. З метою підвищення ефективності діяльності організацій пропонується ... |

|

| 3397. |

Інформаційні потреби управлінського апарату підприємства ... . Головним стратегічним напрямком компанія ВЕК вибрала забезпечення високої якості обладнання та послуг. 2. Інформаційні потреби управлінського апарату підприємства Інформаційні системи, як і інформація і інформаційні технології, існували з моменту появи суспільства, оскільки на будь-якій ... |

|

| 3398. |

Інформаційне забезпечення інформаційних систем ... обробки отриманих експериментальних даних, отримання первинних експериментальних даних. На основі аналізу технологічного процесу як об'єкту управління і аналізу інформаційних потоків формулюється критерій управління і обмеження, розробляються попередні математичні моделі, формулюється завдання ... |

|

| 3399. |

Інформаційна структура Російської Федерації ... доп. N 149-ФЗ "Про інформацію, інформаційні технології і про захист інформації" інформаційну структуру в РФ. [15] 2.2 Характеристика інформаційної структури в РФ Згідно Концепції правової інформатизації Російської Федерації, основною задачею на сучасному етапі є - формування в Росії ... |

|

| 3400. |

Інформаційна система НБУ ... механізмом, органічно вбудованим у систему автоматизації банку (САБ). Система автоматизації банку (САБ) - програмне забезпечення, що обслуговує внутрішньобанківську діяльність (бухгалтерський облік, обслуговування рахунків клієнтів тощо).Інформаційна модель (модель 0). Обслуговування в СЕП за такою ... |