Навигация

Практичні рекомендації щодо забезпечення доступу до каналів комп’ютерної мережі підприємства

4.3 Практичні рекомендації щодо забезпечення доступу до каналів комп’ютерної мережі підприємства

Сукупність засобів і правил обміну інформацією утворюють інформаційну систему (ІС) підприємства. Забезпечення доступу співробітників підприємства до ресурсів інформаційної системи є інформаційною підтримкою їх діяльності. Керівництво будь-якого підприємства прагнути забезпечити безперервність інформаційної підтримки своєї діяльності а, отже, постійно ставить і вирішує завдання захисту власної інформаційної системи.

Засобом забезпечення інформаційної підтримки підприємства в переважній більшості випадків є його комп'ютерна мережа. Такі засоби, як голосова телефонія і радіозв'язок, факс і традиційна пошта не розглядаються нами окремо від комп'ютерних мереж, оскільки можливості зловмисника, що використовує тільки ці засоби без залучення комп'ютерних технологій, сильно обмежені. Крім того, захист голосової інформації, факсних і поштових відправлень, забезпечується інженерно-технічними засобами і організаційними заходами. Застосування тільки цих засобів і мерів для захисту комп'ютерних мереж явно недостатньо у зв'язку з особливостями побудови мереж цього класу. Далі ми розглянемо особливості побудови комп'ютерних мереж як засоби інформаційної підтримки підприємства, деякі, відомі уразливості комп'ютерних мереж і рекомендації по їх усуненню.

Особливості архітектури комп'ютерних мереж описані семирівневою моделлю взаємодії відкритих систем (Open Systems Interconnection, OSI), розроблена Міжнародним комітетом із стандартизації ISO (найчастіше використовується скорочене найменування — «модель ISO/OSI» або просто «модель OSI»). Відповідно до концептуальних положень цієї моделі процес інформаційного обміну в комп'ютерних мережах можна розділити на сім етапів залежно від того, яким чином, і між якими об'єктами відбувається інформаційний обмін. Ці етапи називаються рівнями моделі взаємодії відкритих систем. Термін «відкрита система» означає, те, що при побудові цієї системи були використані доступні і відкрито опубліковані стандарти і специфікації. Кожному рівню моделі відповідає певна група стандартів і специфікацій.

Далі ми розглянемо послідовно особливості обробки інформації на фізичному, канальному, мережевому і транспортному рівнях. По кожному рівню будуть представлені відомості про уязвимостях механізмів інформаційної взаємодії, характерних для даного рівня і рекомендації по усуненню цих уязвимостей.

4.3.1 Авторизація доступу на фізчному рівні організації комп’ютерних мереж

Найнижчий рівень моделі взаємодії відкритих систем описує процеси, що відбуваються на фізичному рівні або рівні середовища передачі. Інформація, що обробляється в комп'ютерних мережах, представлена дискретними сигналами і при передачі залежно від характеристик середовища представляється кодуванням або модуляцією. Стандарти фізичного рівня встановлюють вимоги до складових середовища: кабельній системі, роз'ємам, модулям сполучення з середовищем, формату сигналів при кодуванні і модуляції.

Забезпечити безпеку інформаційного обміну на фізичному рівні моделі можна за рахунок структуризації фізичних зв'язків між вузлами комп'ютерної мережі. Захищене фізичне середовище передачі даних є першим рубежем для зловмисника або перешкодою для дії руйнівних чинників оточення.

Далі приведені класифікація і характеристики середовищ передачі, використовуваних при побудові комп'ютерних мереж:

1. Середовище передачі — коаксіальний екранований мідний кабель. Використання для передачі такого типу середовища припускає наявність топології фізичних зв'язків «загальна шина». Тобто один кабельний сегмент використовується для підключення всіх вузлів мережі. Порушення цілісності кабельного сегменту приводить до відмови мережі. Всі вузли мережі такої топології (зокрема вузол зловмисника) мають можливість управляти процесом передачі інформації. Комп'ютерні мережі, побудовані на цьому принципі, уразливі найбільшою мірою. Зловмисник використовує механізми розділення середовища передачі в мережах цього типу для прослуховування трафіку всіх вузлів і організації атак відмови в доступі до окремих вузлів або всієї мережі в цілому.

2. Середовище передачі, утворене мідною витою парою.Топологія фізичних зв'язків «зірка». Кількість кабельних сегментів в даній мережі відповідає кількості вузлів. Порушення цілісності середовища одного кабельного сегменту не впливає на працездатність всієї мережі. Найуразливішим елементом мережі є центральний комунікаційний пристрій (концентратор або комутатор). Фактично пристрої цього класу є засобом розділення середовища передачі.

Концентратор утворює єдине середовище передачі, доступне всім вузлам мережі. Комп'ютерні мережі, побудовані на цих пристроях, по специфіці розділення фізичного середовища передачі відповідають мережам топології «загальна шина». Середовище передачі, утворене концентратором, дозволяє зловмисникові реалізувати прослуховування трафіку і атаку відмови в доступі, засновану на широкомовній розсилці повідомлень. При цьому зловмисник може не мати безпосереднього фізичного доступу до самого концентратора.

Комутатори використовуються для здійснення поперемінного доступу вузлів до середовища передачі. Розділення фізичного середовища передачі між вузлами в часі утрудняє прослуховування мережі зловмисником і створює додаткову перешкоду для здійснення атак відмови в доступі, заснованих на широкомовній розсилці повідомлень в мережі.

Використання тих і інших пристроїв як засобів утворення середовища передачі дозволяє зловмисникові викликати відмову всієї мережі у нього фізичного доступу до них або до системи їх енергопостачання.

Крім того, для всіх різновидів мідних кабельних систем, використовуваних як середовище передачі даних, має місце наявність побічного електромагнітного випромінювання і наведень (ПЕМІН). Не дивлячись на свою вторинність, ПЕМІН є інформативним для зловмисника і дозволяє йому аналізувати списи мережевої активності, а за наявності аналізатора спектру електромагнітного випромінювання, здійснити перехоплення передаваних середовищем передачі повідомлень.

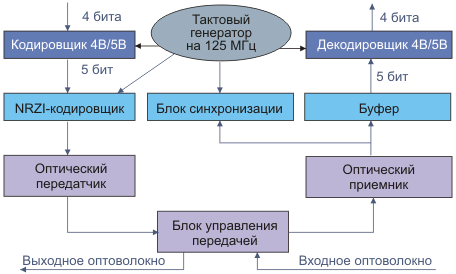

3. Середовище передачі, утворене оптоволоконним кабелем. Як правило, використовується при побудові магістральних каналів зв'язку. Типова топологія фізичних зв'язків для такого типу середовища передачі — «крапка-крапка» і «кільце». Проте, останнім часом, у зв'язку із здешевленням засобів комутації, оснащених інтерфейсами для підключення оптоволокна, все частіше зустрічається використання цього різновиду кабелю при побудові локальних мереж зіркоподібної топології. Істотною перевагою оптоволоконної кабельної системи перед мідною є відсутність ПЕМІН, що сильно утрудняє перехоплення передаваних середовищем повідомлень. Уразливою ланкою топології «зірка» для оптоволоконного середовища передачі також є концентратори або комутатори.

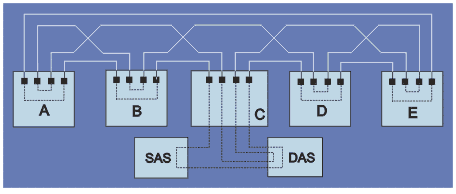

Важливим чинником при забезпеченні надійності роботи комп'ютерної мережі і, як наслідок, безперервності інформаційної підтримки підприємства є наявність резервних зв'язків. Найбільш відповідальні сегменти мережі, використовувані для зв'язку з критично важливими вузлами комп'ютерної мережі необхідно дублювати. При цьому рішення задачі «гарячого резервування» кабельної системи покладається на канальний і мережевий рівні взаємодії. Наприклад, у разі порушення цілісності основного кабельного сегменту — комутатор, оснащений функцією гарячого резервування портів, здійснює трансляцію кадрів канального рівня на резервний порт. При цьому підключений до комутатора вузол, у зв'язку з недоступністю середовища передачі на основному мережевому інтерфейсі починає прийом і передачу через резервний мережевий інтерфейс. Використання мережевих інтерфейсів вузлом заздалегідь визначене пріоритетами його таблиці маршрутизації.

Додатковий захист мережі можна забезпечити за рахунок обмеження фізичного доступу зловмисника до кабельної системи підприємства. Наприклад, використання прихованої проводки є перешкодою зловмисникові, що здійснює спроби моніторингу мережевої активності і перехоплення повідомлень з використанням засобів аналізу ПЕМІН.

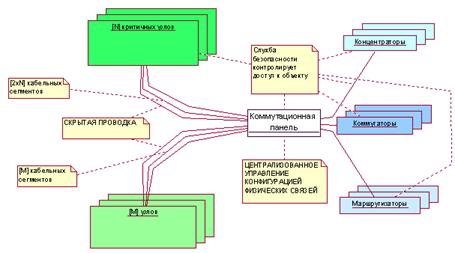

Гнучкість системи управління доступом до середовища передачі даних забезпечується за рахунок перспективного будівництва структурованої кабельної системи (СКС) підприємства. При проектуванні і будівництві СКС необхідно передбачити індивідуальні лінії зв'язку для всіх вузлів комп'ютерної мережі. Управління конфігурацією фізичних зв'язків повинне здійснюватися центарлизовано.

Нижче приведені основні рекомендації, що дозволяють понизити вірогідність експлуатації кабельної системи комп'ютерної мережі підприємства зловмисником.

1. Конфігурація фізичних зв'язків, що рекомендується, в комп'ютерній мережі підприємства — «зірка», при цьому для підключення кожного вузла виділений окремий кабельний сегмент. Як середовище передачі використовується восьмижильний мідний кабель типу «витаючи пара» або оптоволокно.

2. Для підключення критично важливих для підприємства серверів використовують два кабельні сегменти — основний і резервний.

3. Прокладка мережевого кабелю здійснюється в прихованій проводці, або в кабель-каналах, що закриваються, з можливістю опечатання не зриваними наклейками — «стикерами».

4. Кабельні сегменти, використовувані для підключення всіх вузлів комп'ютерної мережі, мають бути сконцентровані на одній комутаційній панелі.

5. У початковій конфігурації топології фізичних зв'язків має бути виключене сумісне використання середовища передачі будь-якою парою вузлів мережі. Виняток становить зв'язок з «вузол-комутатор».

6. Управління конфігурацією фізичних зв'язків між вузлами здійснюється тільки на комутаційній панелі.

7. Комутаційна панель змонтована в комутаційній шафі, що замикається. Доступ в приміщення комутаційної шафи строго обмежений і контролюється службою безпеці підприємства.

На рис. 4.2 приведені рекомендації по побудові комп'ютерної мережі на фізичному рівні.

Рис. 4.2. Рекомендації по побудові комп'ютерної мережі на фізичному рівні.

Особливий клас середовищ передачі складає безпровідне середовище передачі або радіочастотний ресурс. При побудові комп'ютерних мереж підприємств в даний час широко застосовується технологія RadioEthernet. Топологія фізичних зв'язків мереж, побудованих за цим принципом, — або «крапка-крапка», або «зірка». Особливість організації безпровідних мереж передачі даних, побудованих з використанням технології RadioEthernet, припускає наявність у зловмисника повного доступу до середовища передачі. Зловмисник, що володіє радіомережевим адаптером в змозі без зусиль організувати прослуховування радіомережі передачі даних. Паралізувати роботу такої мережі можна за умови наявності у зловмисника випромінювача, працюючого 2ГГц-овом в діапазоні частот і що володіє вищими в порівнянні з випромінювачами радіомережі, що атакується, потужностними характеристиками.

Рекомендації по захисту радіомереж передачі даних.

1. Служба безпеці повинна забезпечити строге обмеження фізичного доступу персоналу підприємства і повне виключення доступу сторонніх на майданчики монтажу приймального і випромінюючого устаткування радіомереж передачі даних. Доступ на майданчики повинен контролюватися службою безпеці підприємства.

2. Прокладка високочастотного кабелю має бути виконана прихованим способом або в коробах з подальшим опечатанням коробів «стикерами».

3. Довжина високочастотного кабельного сегменту має бути мінімальною.

4. Доступ в приміщення з радіомодемами, радіомостами і станціями, оснащеними радіомережевими адаптерами повинен строго контролюватися службою безпеці підприємства.

5. Адміністратор мережі повинен детально документувати процедури налаштування радіомодемів, радіомостів і станцій, оснащених радіомережевими адаптерами.

6. Адміністратор мережі повинен регулярно міняти реквізити авторизації для видаленого управління цими пристроями.

7. Адміністратор мережі повинен виділити окремий адресний пул для адміністрування цих пристроїв по мережі.

8. Адміністратор мережі повинен відключити невживані функції радіомодемів, радіомостів і станцій, оснащених радіомережевими адаптерами.

9. Адміністратор повинен активувати функції радіомодему або радіомоста забезпечуючі «тунелирование» і криптографічний захист передаваних повідомлень, що приймаються.

10. Адміністратор повинен контролювати доступ до радіомодемів, радіомостів і станцій, оснащених радіоадаптерами з боку вузлів комп'ютерної мережі підприємства. Одін з можливих способів контролю — використання міжмережевого екрану.

4.3.2 Авторизація доступу на канальному рівні організації комп’ютерних мереж

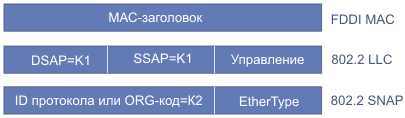

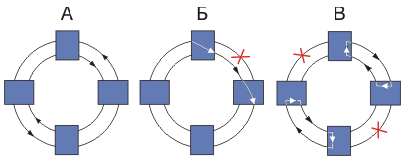

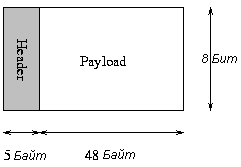

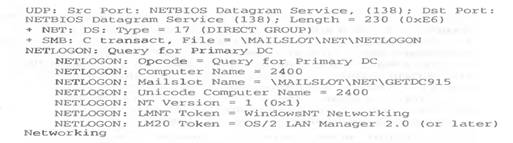

Забезпечення безпеки розділення середовища передачі комунікаційними засобами канального рівня. Протоколи і стандарти цього рівня описують процедури перевірки доступності середовища передачі і коректності передачі даних. Здійснення контролю доступності середовища необхідне оскільки специфікації фізичного рівня не враховують те, що в деяких мережах лінії зв'язку можуть розділяється між декількома взаємодіючими вузлами і фізичне середовище передачі може бути зайнята. Переважна більшість комп'ютерних мереж побудована на основі технологій Ethernet, Fast Ethernet і Gigabit Ethernet. Алгоритм визначення доступності середовища для всіх технологій однаковий і заснований на постійному прослуховуванні середовища передачі всіма підключеними до неї вузлами. Ця особливість використовується зловмисниками для організації різних видів атак на комп'ютерні мережі. Навіть за умови дотримання рекомендацій щодо виключення розділення середовища передачі зловмисник може здійснити прослуховування трафіку між довільно вибраною парою вузлів комп'ютерної мережі. Причому використання простих комутаторів не є серйозною перешкодою для зловмисника. Твердження про повну захищеність мереж, побудованих на основі топології фізичних зв'язків «зірка» і оснащених простими комутаторами, є серйозною помилкою. Далі ми розглянемо недоліки застосування простих комутаторів як засоби забезпечення інформаційного обміну в комп'ютерних мережах на канальному рівні.

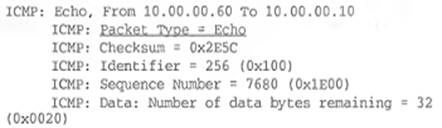

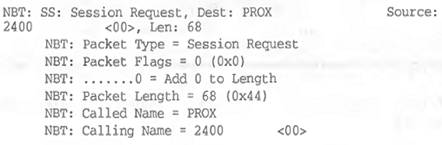

Процес передачі інформації від одного вузла (А) до іншого (Б) через простій комутатор відбувається поетапно і дані передаються блоками. Розмір блоків визначений стандартом канального рівня. Блок даних, яким оперує протокол канального рівня, називається кадром. Припустимо, що передавальний вузол (А) визначив доступність середовища і початків передачу. У першому передаваному кадрі буде широкомовний запит до всіх вузлів мережі про пошук вузла з необхідним мережевою адресою. Цей запит містить апаратна адреса вузла відправника (А) і його мережева адреса (в даному випадку мова йде про IP як протоколі мережевого рівня). Відмітимо, що комутатор відповідно до вимог специфікацій канального рівня зобов'язаний передати цей широкомовний запит всім підключеним до його портів вузлам. Звернемо увагу також на те, що в нашій комп'ютерній мережі виконана вимога про виключення розділення середовища передачі між двома вузлами, і кожен вузол підключений безпосередньо до свого порту комутатора. Проте, незважаючи, на виконання даної рекомендації, зловмисник отримає широкомовний запит вузла (А), оскільки вузол його (зловмисника може) опинитися шуканим. Таким чином, зловмисник отримуватиме нарівні зі всіма останніми широкомовні запити на дозвіл мережевих адрес. Накопичуючи відомості з широкомовних запитів, зловмисник матиме уявлення про мережеву активність всіх вузлів. Тобто про те - хто, і в який час і з ким намагався почати інформаційний обмін. За допомогою цієї нескладної техніки зловмисник може визначити апаратні і мережеві адреси вузлів що є серверами або маршрутизаторами. Кількість запитів на дозвіл мережевої адреси сервера або маршрутизатора буде на декілька порядків вище, ніж звичайній робочій станції. Сформувавши таким чином відомість мережевої активності і карту мережі з адресами передбачуваних серверів і маршрутизаторів, зловмисник може відразу приступити до реалізації атак відмови в доступі до цих вузлів. Відмітимо при цьому, що в процесі збору широкомовних пакетів зловмисник не проявляв ніякої мережевої активності, тобто залишався невидимим для всіх вузлів мережі окрім простого комутатора, до порту якого він підключений.

Розглянемо, що відбувається після того, як вузол призначення (Б) отримав кадр із запитом на дозвіл своєї мережевої адреси. Згідно вимог специфікацій канального рівня, вузол, що отримав широкомовний кадр, що містить запит на дозвіл своєї мережевої адреси, зобов'язаний передати відправникові цього кадру відповідь, що містить власні мережеву і апаратну адреси. Відповідь вузла (Б) буде вже не широкомовною, а адресованою вузлу (А). Комутатор, зобов'язаний транслювати відповідь вузла (Б) тільки на той порт, до якого підключений вузол (А). Таким чином, кадр канального рівня, що містить відповідь вузла (Б) вже ніяк не потрапить до зловмисника. Це пояснюється тим, що середовище передачі, використовуване для підключення зловмисника до комутатора, буде вільне у момент передачі відповіді. Після отримання кадру з відповіддю, вузол (А) дізнається апаратна (MAC) адреса вузла (Б) і зможе почати передачу пакетів мережевого рівня на аресу вузла (Б). Подальші аспекти взаємодії вузлів знаходяться поза компетенцією протоколів канального рівня. Завдання протоколу канального рівня вважається за виконане, якщо що обмінюються даними вузли знають апаратні адреси один одного і можуть інкапсулювати мережеві пакети в кадри канального рівня, що ідентифікуються комутатором по MAC-адресам вузлів.

Уразливість системи дозволу мережевих адрес, описаної вище (у IP-сетях ця система називається ARP — Address Resolution Protocol) полягає в тому, що вузол (А) довіряє вмісту кадру з відповіддю. Тобто дані, передані у відповідь на запит про дозвіл мережевої адреси, ніяк не перевіряються і нічим не підтверджуються. Цією уразливістю і скористається зловмисник, охочий підмінити собою вузол (Б) або прослуховувати потік кадрів, передаваних між будь-якими двома вузлами мережі. Відбувається це таким чином. Зловмисник, вузол якого далі позначимо літерою (Х), завчасно визначає апаратну і мережеву адреси вузлів, що атакуються. Потім починає безперервно відправляти на аресу вузла (А) помилкові відповіді з вказівкою мережевої адреси вузла (Б) і апаратної адреси свого вузла (Х). Отримуючи помилкові відповіді вузол (А) перебудовує свою таблицю дозволу мережевих адрес і з цієї миті всі кадри, що відправляються їм на аресу вузла (Б) матимуть в заголовку апаратну адресу вузла зловмисника. Оскільки простий комутатор ухвалює рішення про трансляцію кадру на той або інший порт тільки на підставі апаратної адреси, вказаної в заголовку цього кадру, зловмисник отримуватиме всі повідомлення, адресовані вузлу (Б). Якщо зловмисникові необхідно організувати прослуховування трафіку між вузлами (А) і (Б) він здійснює помилкову розсилку відповідей на аресу обох вузлів і отримані в свою адресу кадри після перегляду і аналізу транслює вузлу, якому вони призначалися.

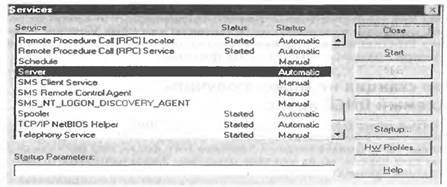

Описана вище техніка підміни апаратних адрес (у народі відома під англомовною назвою ARP spoofing) не є новою, різні варіанти її реалізації доступні користувачам мережі Інтернет у вигляді готових програм з докладним керівництвом користувача. Проте, практика показує, що в комп'ютерних мережах підприємств продовжується використання дешевих простих комутаторів на відповідальних ділянках при підключенні критично важливих для підприємства вузлів (серверів, маршрутизаторів і так далі). Комп'ютерні мережі, оснащені багатофункціональними керованими комутаторами, часто також залишаються уразливими до подібного роду атакам. У багатьох випадках функції захисту і розмежування доступу до середовища передачі, реалізовані в цих виробах, залишаються незатребуваними у зв'язку з недоліком кваліфікації або недбалістю системних адміністраторів. Крім того, ефективне розмежування доступу засобами канального рівня можливо тільки за умови повної інвентаризації вузлів мережі і формалізації правил взаємодії між ними. На практиці керівництво підприємства неохоче виділяє кошти на проведення подібних робіт, не розуміючи їх важливості для забезпечення захисту комп'ютерної мережі.

Нижче приведені рекомендації, проходження яким дозволяє додатково захистити комп'ютерну мережу підприємства засобами канального рівня.

Похожие работы

... ї комп’ютерної мережі авіакомпанії «Північна компанія» 2.3.1 Програмний пакет проектування і моделювання гетерогенних комп'ютерних мереж NetCracker Professional Призначення системи: автоматизоване проектування і моделювання локальних і корпоративних комп'ютерних мереж в цілях мінімізації витрат часу і засобів на розробку, верифікацію проектів. Функції: створення проекту мережі; анімаційне ...

... збір даних про організацію, який полягає в пошуку всіх відомостей, які хакер може зібрати про комп'ютерну систему, що атакується. Мається на увазі інформація, що містить звіт про комп'ютерну мережу організації. На хакреських сайтах можна знайти файли з результатами сканування широкого діапазону телефонних номерів. У цих файлах можна знайти безліч відомостей про телефони різних організацій з вказі ...

... ів важко визначити, оскільки офіційна статистика відсутня та ігноруються такі важливі його фактори, як місцеве виробництва та тіньовий ринок. Дослідивши ринок комп’ютерної техніки міста, я відібрав 76 організацій, які займаються продажем комп’ютерів та комплектуючих і наданням супровідних послуг (їх адреси і назви в додатку 1). Всіх продавців комп’ютерної техніки в Рівному можна поділити на 3 ...

... сучасного справочинства є переведення його на державну мову, та впровадження новітніх комп’ютерних технологій. Розділ 2 ПРАКТИЧНІ АСПЕКТИ ПРОБЛЕМИ ВИКОРИСТАННЯ КОМП¢ЮТЕРНИХ ТЕХНОЛОГІЙ В СУЧАСНОМУ ДІЛОВОДСТВІ 2.1 Використання комп’ютерних технологій на етапі документування Документування управлінської діяльності охоплює всі процеси, що відносяться до запису (фіксації) на різних нос ...

0 комментариев