Навигация

Западные производители антивирусных программ

5.8.2 Западные производители антивирусных программ

5.8.2.1 Symantec

Norton antivirus является программой разработанной компанией Symanteс начиная с версии 3.0 продукт с каждой новой версией приобретает новые возможности, расширяя и совершенствуя уже имеющиеся. Именно в нем были впервые применены такие революционные возможности, как механизм эвристического анализа данных на предмет «вирусоподобных» инструкций и обновление антивирусной базы по сети Internet (Live Update). Именно Symantec первым добился в своем комплексе практически полного снятия необходимости контроля его работы. Все что требовалось от пользователя, - это канал доступа в Internet для автоматического получения обновлений. Этот серьезный и качественный продукт достаточно популярен во всем мире, в том числе и России. Присутствуют все самые современные функции, в том числе интеграция с офисным пакетом Microsoft Office 2000 (любой открываемый документ автоматически проверяется на наличие макровирусов). Настройки удобны и понятны, но при этом как бы «спрятаны за ширмой»: не очень квалифицированный пользователь может даже не догадываться об их существовании. Помимо обновлений антивирусной базы этот программный пакет получает по сети Интернет все обновления собственно антивирусных программ, а потому независимо от сроков приобретения данной системы защиты у пользователя всегда будет самая последняя ее версия.

Правда, здесь имеются свои «но»:

последние версии пакета существуют на нескольких языках, но русский в их§ число не входит;

по истечение года с момента регистрации потребуется внести абонементную§ плату за пользование постоянно обновляемой базой данных – в российских условиях оплачивать данную подписку непросто по разным, в том числе и по техническим причинам;

возникают определенные трудности (в том числе географические и языковые) с§ получением технической поддержке.

6 СОВРЕМЕННЫЕ УГРОЗЫ УТЕЧКИ ИНФОРМАЦИИ

Для защиты от разного рода атак можно применить две стратегии. Первая заключается в приобретении самых расхваливаемых (хотя не всегда самых лучших) систем защиты от всех возможных видов атак. Вторая стратегия, заключающаяся в предварительном анализе вероятных угроз и последующем выборе средств защиты от них.

Анализ угроз, или анализ риска, также может осуществляться двумя путями. Сложный, однако, более эффективный способ заключается в том, что прежде, чем выбирать наиболее вероятные угрозы, осуществляется анализ информационной системы, обрабатываемой в ней информации, используемого программно-аппаратного обеспечения и т.д. Это позволит существенно сузить спектр потенциальных атак и тем самым повысить эффективность вложения денег в приобретаемые средства защиты. Однако такой анализ требует времени, средств и, что самое главное, высокой квалификации специалистов, проводящих инвентаризацию анализируемой сети. Можно сделать выбор средств защиты на основе так называемых стандартных угроз, то есть тех, которые распространены больше всего.

Какие же виды угроз и атак являются самыми распространенными? Кто же чаще всего совершает компьютерные преступления и реализует различные атаки? Какие угрозы самые распространенные? Данные, полученные самым авторитетным в этой области источником – Институт компьютерной безопасности (CSI) и группой компьютерных нападений отделения ФБР в Сан-Франциско, в марте 2000 года в ежегодном отчете «2000 CSI/FBI Computer Crime and Security Survey» согласно этим данным:

90% респондентов (крупные корпорации и государственные организации) зафиксировали различные атаки на свои информационные ресурсы;

70% респондентов зафиксировали серьезные нарушения политики безопасности, например вирусы, атаки типа «отказ в обслуживании», злоупотребления со стороны сотрудников т.д.;

74% респондентов понесли немалые финансовые потери вследствие этих нарушений.

Таблица 4. Источники атак

Наименование %

Недобросовестные сотрудники 81

Хакеры 77

Конкуренты (на территории США) 44

Зарубежные компании 26

Зарубежные правительства 21

Таблица 5. Частота обнаружения атак

Тип атаки %

Вирусы 85

Злоупотребления в Internet

со стороны сотрудников 79

Несанкционированный доступ

со стороны сотрудников 71

Отказ в обслуживании 27

Атаки внешних злоумышленников 25

Кража конфиденциальной информации 20

Саботаж 17

Финансовые мошенничества 11

Мошенничества с телекоммуникационными

устройствами 11

Таблица 6. Размер потерь от атак (млн. долл.).

Тип атаки 1988 1999 2000

Вирусы 7,9 5,3 29,2

Злоупотребления в Internet со стороны

Сотрудников 3,7 7,6 28,0

Несанкционированный доступ

со стороны сотрудников 50,6 3,6 22,6

Отказ в обслуживании 2,8 3,3 8,2

Атаки внешних злоумышленников 1,6 2,9 7,1

Кража конфиденциальной информации 33,6 42,5 66,7

Саботаж 2,1 4,4 27,1

Финансовые мошенничества 11,2 42,5 56,0

Мошенничества с телекоммуникационными

устройствами 17,3 0,8 4,0

За последние несколько лет также возрос объем потерь вследствие нарушений политики безопасности. Если в 1997 году сумма потерь равнялась 100 млн. долл., в 1999-м 124 млн., то в 2000-м эта цифра возросла до 266 млн. долл.. Размер потерь от атак типа «отказ в обслуживании» достиг 8,2 млн. долл. К другим интересным данным можно отнести источник атак (табл. 4), типы распространенных атак (таблица 5) и размеры потерь от них (табл. 6).

Другой авторитетный источник – координационный центр CERT – также подтверждает эти данные. Кроме того, согласно собранным им данным (http:/www.cert.org/stats/cert-stats.html), рост числа инцидентов, связанных с безопасностью, совпадает с распространением internet.

В 80-е – начале 90-х годов внешние злоумышленники атаковали узлы internet из любопытства или для демонстрации своей квалификации. Сейчас атаки чаще всего преследуют финансовые или политические цели. Число успешных проникновений в информационные системы только в 1999 году возросло вдвое по сравнению с предыдущим годом (с 12 до 23%). И в 2000-м, и 2001-м годах эта тенденция сохраняется.

В данной области существует и российская статистика. За 2000 год, согласно данным МВД, было зарегистрировано 1375 компьютерных преступлений. По сравнению с 1999 годом эта цифра выросла более чем в 1,6 раза. Данные управления по борьбе с преступлениями в сфере высоких технологий МВД РФ (Управление «Р») показывают, что больше всего преступлений – 584 от общего количества – относиться к неправомерному доступу к компьютерной информации; 258 случаев – это причинение имущественного ущерба с использованием компьютерных средств; 172 преступления связано с созданием и распространением различных вирусов, а вернее, «вредоносных программ для ЭВМ»; 101 преступление – из серии «незаконное производство или приобретение с целью сбыта технических средств для незаконного получения информации», 210 – мошенничество с применением компьютерных и телекоммуникационных сетей; 44 – нарушение правил эксплуатации ЭВМ и их сетей.

Существенную роль в реализации несанкционированного доступа к информации играет компьютерная сеть Интернет, являясь чуть ли самым популярным каналом утечки информации. Поэтому на ее примере целесообразно рассмотреть современные угрозы безопасности и методы защиты от них, используемые средства защиты и услуги безопасности.

Интернет действительно становится всемирной глобальной магистралью. В сеть Интернет можно входить не только по проводным телефонным линиям, но и по радиоканалу. Используя оптико-волоконные и спутниковые линии связи, как со стационарных, так и с мобильных объектов, как с суши, так и с моря, с воздуха, из космоса. Новая прогрессивная технология DirecPC обеспечивает прямой (непосредственный) доступ к Интернету с использованием бытового телевизионного приемника и т.д. и т.п. Необычайно широкие возможности Интернета как магнит притягивают к нему все больше и больше пользователей, и он растет как снежный ком. Концепция «открытых дверей», провозглашенная в Интернете, с одной стороны, способствует ее невероятным темпам роста, а с другой стороны, существенно обостряет проблемы обеспечения безопасности в сети.

Магистраль – это большая дорога. И сегодня, следуя традициям, на ней появились и разбойники; это в первую очередь хакеры, различные криминальные элементы, любители быстрой наживы, просто любители острых ощущений и т.п.

Можно сделать вывод о достаточно высокой эффективности хакерского программного обеспечения и необходимости поиска методов и средств активного противодействия. Результаты исследования показывают, что даже хорошо оснащенные современные банковские системы в настоящее время являются практически беззащитными против хорошо подготовленной атаки. Это же самое можно сказать и о важных военных и научных центрах, даже имеющих защищенный выход в компьютерную (телекоммуникационную) сеть.

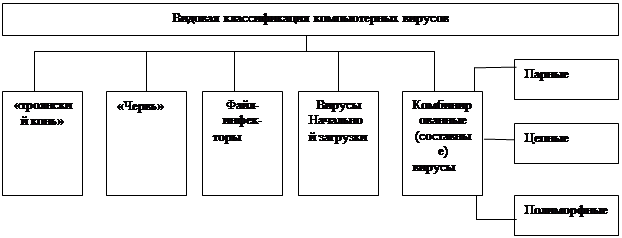

Обобщив рассмотренные выше результаты, можно провести классификацию возможных угроз безопасности автоматизированных сетей обработки информации (АСОИ), которая представлена на рис.4.

Представленная классификация угроз безопасности является достаточно полной, понятной и не требует особых пояснений.

Одной из важнейших составляющих политики безопасности является поиск потенциально опасных мест в системе защиты. Обнаружение угрозы уже процентов на семьдесят предопределяет ее уничтожение (ликвидацию).

Установлено, что наибольшие угрозы в сети исходят от специальных программ несанкционированного доступа, компьютерных вирусов и программных закладок, которые представляют угрозу для всех основных объектов сети ЭВМ, в том числе абонентских пунктов, серверов, коммутационных машин и каналов связи.

Принципиальная открытость сети Интернет делает ее не только уникальной по масштабам, но и создает существенные трудности в обеспечении безопасности. Являясь исключительно динамичной сетью, Интернет постоянно испытывает воздействия с использованием несанкционированного доступа. В недрах сети постоянно идут невидимые миру войны в полном соответствии с требованиями современной войны. Имеется эффективное информационное оружие (как нападения, так и защиты). Имеются серьезные трофеи (например, большие суммы денег, переведенные на соответствующие счета банков). Имеются убитые и раненные (например, от инфарктов, полученных после проведения очередной «операции») и т.п. Однако нет самого главного: нет конкретного физического противника, а есть виртуальный противник, которого нельзя физически наблюдать, чувствовать, слышать и т.п. Его наличие можно определить лишь по косвенным признакам, по результатам его деятельности, которые также тщательно скрываются. Однако результаты являются самыми что ни на есть реальными, иногда даже роковыми.

Типовая операция враждебного воздействия в общем случае содержит следующие этапы:

1. подготовительный;

2. несанкционированный доступ;

3. основной (разведывательный или диверсионный);

4. скрытая передача информации (основной или вспомогательной);

5. сокрытие следов воздействия.

7 ТЕХНИЧЕСКИЕ СРЕДСТВА ОБНАРУЖЕНИЯ УГРОЗ

Угрозы безопасности (личной, имущества и информации) окружают нас на каждом шагу. Специалисты утверждают, что надежное обнаружение угрозы – это уже процентов на семьдесят решение задачи ликвидации угрозы. Вот почему в последнее время внимание к техническим средствам поиска и обнаружения угроз безопасности значительно усилилось. Детекторы и обнаружители являются сегодня основными элементами большинства систем безопасности.

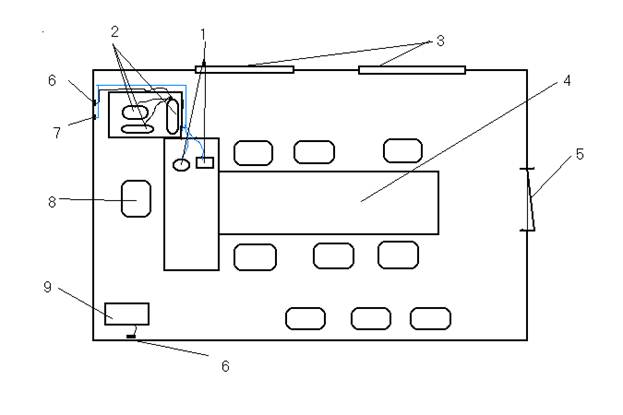

Что представляют собой современные обнаружители угроз безопасности? На рисунке 5 в соответствии с классификацией по видам обеспечения безопасности приведены основные технические средства обнаружения угроз безопасности, предлагаемые сегодня российским коммерческим рынком.

Как видно из рисунка, на сегодняшний день не существует универсальных обнаружителей, причем каждый вид обнаружителей рассчитан на использование при решение определенного класса задач.

Наиболее обширную группу образуют технические средства, используемые для обеспечения информационной безопасности, в частности для обнаружения радио-, видео- и телефонных закладок (жучков). Для более полного анализа рынка рассмотрим кратко назначение и основные возможности устройств поиска и обнаружения, в наибольшей степени представленных на рынке. Прежде всего это устройства поиска по электромагнитному излучению: приемники, сканеры, шумометры, детекторы инфракрасного излучения, анализаторы спектра, частотомеры, панорамные приемники, селективные микровольтметры и т.д. Общим для всех этих устройств является задача обнаружения сигнала.

Специальные приемники для поиска работающих передатчиков в широком диапазоне частот на российском рынке представлены рядом фирм США, Германии и Японии. Подобные широкополосные приемники (сканеры), как правило, обладают частотным диапазоном не менее 30…1500МГц и чувствительностью порядка 1 мкВ. Поэтому сканеры – довольно сложные и дорогие устройства. Так, самый дешевый компактный японский сканер AR-8000 стоит порядка 700 долларов, а самый дорогой IC-R9000 – порядка 7500 долларов.

Как правило, современные сканеры имеют возможность подключения к компьютеру. В этом случае специально разработанные программы позволяют автоматически управлять всеми режимами, отображать результаты работы на мониторе, записывать и хранить эти результаты в памяти компьютера, отображать на мониторе спектр в текущем времени и сравнивать его с предыдущим, выводить материалы на печать и т.д.

Процесс обнаружения закладок методом радиомониторинга еще более упрощается при использовании сканеров, реализующих дополнительную функцию измерения частоты (так называемых частотомеров).

Отдельную группу составляют приборы на основе приемников-сканеров, реализующие одновременно несколько функций по поиску закладок, ярким представителем которых является комплекс OSCOR-5000. Этот комплекс автоматически проводит мониторинг источников опасности 24 ч. в сутки. Имеется возможность перехода от обзора широкого спектра к детальному анализу индивидуального сигнала с его демодуляцией и построением графика. Радиоприемник построен по схеме супергетеродина с четырьмя преобразованиями частоты и тремя синтезаторами фазовой подстройки частоты. Предусмотрена демодуляция сигналов в режимах: АМ, FM, FMW, FMSC, SSB CW. Имеется жидкокристаллический дисплей и термопринтер. Конструктивно прибор выполнен в корпусе кейса, общий вес комплекса составляет 12,7 кг.

Существенно облегчить просмотр радиоапазона позволяют анализаторы спектра, среди которых можно отметить отечественные разработки анализаторов СМ-4-2 и СМ-4-21.

Для решения задач скрытного выявления радиопередатчиков в ближней зоне (вблизи носимого радиопередатчика, на малоразмерных объектах) успешно используются детекторы электромагнитного поля. Операция выявления в этом случае заключается в обнаружении радиопередатчика по увеличению напряженности электромагнитного поля в ближней зоне антенны передатчика. Детекторы поля, как правило, изготовляются и используются в носимом варианте с размещением их в часах (Ej-6), в авторучке (PK 860), в пачке сигарет (PK 865), на теле оператора (DM-19), в кейсе (VL-22H) или в книге (VL-34), но могут использоваться и в стационарном варианте с размещением их в коробке сигар (PK 865-3), в цифровых часах (V-4330) и т.п. Характерной особенностью детекторов поля является широкая полоса тракта приема и отсутствие настройки на частоты сигналов. Недостаточная чувствительность детекторов поля и наличие ложных срабатываний приводят к снижению надежности обнаружения и увеличения времени поиска. Кроме того, подобные устройства не обнаруживают передатчиков с программным и дистанционным управлением.

Свободными от указанных недостатков являются обнаружители, принципы работы которых основаны на эффекте «нелинейной радиолокации». Принцип действия таких устройств (нелинейных радиолокаторов) основан на том факте, что при облучении радиоэлектронных устройств, содержащих нелинейные элементы, такие, как диоды, транзисторы и т.д., происходит отражение сигнала на высших кратных гармониках. Отраженные сигналы регистрируются локатором независимо от режима работы радиоэлектронного устройства (включено выключено).

В настоящее время нелинейные локаторы в России активно совершенствуются и находят применение в следующих областях:

обнаружение и определение местоположения скрытых электронных средств§ промышленного шпионажа (объекты обнаружения – приемопередающие устройства подслушивания и передачи данных, магнитофоны);

обнаружение электронных компонентов и радиоаппаратуры при попытке скрытно§ провести их через контрольно – пропускные пункты заводов, складов и таможен;

обнаружение несанкционированного выноса маркированных предметов из§ служебных помещений (объекты обнаружения – материальные и культурные ценности, снабженные пассивными нелинейными маркерами);

дистанционный контроль багажа авиапассажиров (объекты контроля –§ радиоэлектронные системы, входящие в состав взрывных устройств, размещенные в багаже);

поиск маркированных нелинейных пассивными маркерами людей в снежных§ завалах, разрушенных зданиях и др.

Особое место среди обнаружителей угроз безопасности занимают детекторы паразитных излучений аппаратуры, предназначенные для выявления работающих средств приема и регистрации аудио-, видео- и иной информации. Среди них на практике в основном используются детекторы магнитофонов и обнаружители телекамер. Детекторы магнитофонов применяются, как правило, для скрытного выявления носимых магнитофонов и конструктивно выполняются как в носимом, так и в стационарном варианте. Операция выявления заключается в обнаружении паразитного излучения генераторов стирания, двигателей магнитофонов, электронных схем и т.п.

7.1 Методы и средства блокирования каналов утечки информации

В настоящее время номенклатура технических средств коммерческой разведки весьма обширна, что делает задачу надежного блокирования каналов утечки и несанкционированного доступа к информации исключительно сложной.

Таблица 7 Основные методы и средства несанкционированного получения информации и возможная защита от них

№ Действие человека (типовая ситуация) Каналы утечки информации Методы и средства получения информации Методы

и

средства защиты информации

1 Разговор в помещении или на улице Акустика

Виброакустика

Гидроакустика Подслушивание,

Стетоскоп, вибродатчик

Гидроакустический датчик Шумовые генераторы, поиск

закладок, ограничение доступа

2 Разговор по проводному телефону Акустика

Электросигнал

в линии

Наводки Параллельный телефон,

прямое подключение,

диктофон,

телефонная закладка Маскирование, шифрование

Спецтехника

3 Документ на бумажном носителе Наличие Кража, копирование, фотографирование Ограничение доступа, спецтехника

4 Изготовление документа на небумажном носителе Изображение на дисплее копирование, фотографирование

Специальные радиотехнические устройства Контроль доступа, криптозащита

5 Передача документа

по каналу связи Электрические и оптические сигналы Несанкционированное подключение, имитация зарегистрированного пользователя Криптозащита

Решение подобной задачи возможно только с использованием профессиональных технических средств и с привлечением квалифицированных специалистов. В таблице 7 рассмотренные каналы утечки информации и возможные методы их блокирования.

Таким образом, основным направлением противодействия утечке информации является обеспечение физической (технические средства, линии связи, персонал) и логической (операционная система, прикладные программы и данные) защиты информационных ресурсов. При этом безопасность достигается комплексным применением аппаратных, программных и криптографических методов и средств защиты, а также организационных мероприятий.

ЗАКЛЮЧЕНИЕ

Проблема защиты от несанкционированного доступа к информации посвящено огромное количество методических, академических и правовых исследований. Отличительной особенностью хищения информации стала скрытность этого процесса, в результате чего жертва может не догадываться о происшедшем.

Всего несколько лет назад для обеспечения безопасности своих документов и предохранения самого компьютера от вируса достаточно было соблюдать ряд в общем – то несложных правил и мер предосторожности. Хотя во всех приличных компьютерных изданиях, учебниках и руководствах пользователя антивирусные рекомендации можно встретить многократно, однако по – прежнему немало компьютеров оказываются зараженными из – за элементарной неосведомленности пользователя.

Напомним некоторые аксиомы обращения с файлами, получаемыми на съемном носителе или по электронной почте:

даже просмотр содержимого вставленной в дисковод дискеты может вызвать§ заражение компьютера так называемым Boot – вирусом, находящимся в загрузочном секторе дискеты. Сегодня вирусы такого типа в мире встречаются не часто (программы и документы все реже передаются на дискетах), однако в России иногда всплывают вирусы и двух-, и пяти летней «свежести». Соответственно любые приносимые дискеты, диски должны обязательно проверятся антивирусной программой;

не стоит спешить сразу, открывать файл, полученный по электронной почте§ даже от знакомого адресата, но с необычным текстом письма, и тем более уж от незнакомого. Многие современные вирусы умеют сами себя рассылать по всем адресам из адресной книги (найденной в очередном компьютере), вставляя при этом в письмо определенный текст. Создатели вирусов справедливо полагают, что, получив письмо типа «Посмотри, какую замечательную картинку я нашел в сети! » от хорошо известного корреспондента, человек, не задумываясь, щелкнет мышкой по прикрепленному файлу. Вполне возможно, что одновременно с запуском программы, заражающей компьютер, вам действительно покажут картинку;

следует воздержатся от «украшательства» своего компьютера всякими с виду§ безвредными «развлекалочками» «с гуляющими по экрану овечками, распускающими звездочками, красочными фейерверками и т.п.) – такие небольшие забавные программки часто пишутся для того, чтобы замаскировать вирус. Воистину волк в овечьей шкуре! Например, по России уже второй год ходит небольшая программа под названием «Новорусские Windows» – многие ее поставили и через неделю – две удалили, не подозревая о том, что вирус уже успел похозяйничать в их компьютере. Программа, кстати, всего-навсего меняла названия кнопок в диалоговых окнах, превращая «Нет» в «Нафиг», а «Да» - в «Пофиг».

не пользуйтесь «пиратскими» сборниками программного обеспечения;§

самое важное установите и регулярно обновляйте антивирусный комплект§ программ, так как, несмотря на развитый интеллект современных средств защиты, гарантированно будут определяться только вирусы, уже включенные в базу данных программы.

Это сегодня особенно актуально, поскольку распространители вирусов и антивирусов используют одни и те же каналы передачи данных, то есть Internet. При этом вирус всегда имеет некоторую фору, поскольку антивирусной компании всегда нужно время на то, чтобы получить сам вирус, проанализировать его и написать соответствующие лечебные модули.

Необходимо помнить, что все выше приведенные враждебные (реальные и возможные) воздействия на информацию могут иметь не шуточные последствия. Можно привести массу примеров воздействия компьютерных вирусов, программных закладок на информацию, и не только, к ним можно с уверенностью добавить действия хакеров и, даже, персонала компании.

Враждебное воздействие на информацию программных закладок. Они способны уничтожать или искажать информацию, нарушать сеансы работы. Наиболее часто встречаются программные закладки типа «троянского коня» и «компьютерного червя». Пользователь получает их, как правило, по системе электронной почты под видом важного документа или давно разыскиваемой программы. «Троянский конь» может нанести немалый ущерб компании. Он собирает информацию, которая отправляется злоумышленнику по системе электронной почты для анализа на предмет содержания ценной информации, такой как пароли или пользовательская информация. Таким образом, злоумышленник, может получать важную или, даже конфиденциальную информацию, не выходя из дома, а ваша компания или фирма будет нести немалые убытки, необходимо понимать и то, что злоумышленником может быть и конкурирующая фирма, которая может преднамеренно отправить вам по электронной почте «троянского коня» с целью завладеть информацией.

«Компьютерный червь» может распространяться по сети Интернет, по локальной сети. Он нацелен на проникновение в системы разграничения доступа пользователей к ресурсам сети, могут приводить к утере матриц установления полномочий пользователей, к нарушению работы сети в целом и системы разграничения доступа в частности. Самым распространенным является червь, который распространяется по сети Интернет. И даже если на предприятии есть только один компьютер, подключенный к сети, но при этом существует локально – вычислительная сеть, возможна вероятность проникновения червя на компьютер, содержащий ценную информацию.

Не последнее место занимают компьютерные вирусы. Они могут искажать, разрушать исходные тексты программ, искажать базы данных, текстовые документы, повреждать микросхемы, магнитные диски и воздействуют на психику. Существуют вирусы, которые не причиняют особого вреда, но не стоит забывать о тех вирусах, которые могут нарушить работу всего компьютера и программного обеспечения, но даже разрушать микросхему материнской платы. Представьте, что будет если в один миг вами будет утеряна вся конфиденциальная информация, база данных, которая содержит всю информацию о вашем предприятии. А, если этой информацией завладеет конкурирующая фирма, ущерб можно только представить. И все это из – того, что вы должным образом не уделили внимание защите информации от компьютерных вирусов.

Огромные убытки корпорациям нанесли вирус типа I Love You и его штаммы. Так, например, 5 мая 2000 г. компьютерная скорая помощь университета Карнеги – «Мелона» (США) зафиксировала заражение 270 тыс. компьютеров. Среди пострадавших – компания «Форд», ЦРУ, конгресс США.

Необходимо отметить, что новые вирусы становятся все более изощренными и опасными. Так, если появившийся в 1999 г. вирус Melissa поразил около 20% компьютеров США, то вирус I love you – свыше 50%. Для борьбы с вирусами разработаны отечественные антивирусные программы в пакетах Dr.Web 4.01 («Диалог Наука») и AVP («Лаборатория Касперского»).

На российском рынке в настоящее время присутствуют также зарубежные программные средства обнаружения и обезвреживания компьютерных вирусов.

Не стоит забывать и о хакерах. Это раньше они взламывали ради любопытства, сейчас чаще всего они преследуют финансовые или политические цели. Число успешных проникновений возросло в двое по сравнению предыдущим годом. Не сложно представить, что будет, если в вашу базу данных проникнет хакер, вы можете распрощаться с деньгами, заработанными вашим предприятием, которые лежат на банковском счете, если хакеру удастся получить всю информацию касающеюся финансового состояния вашего предприятия. Подумайте, что на сегодняшний день существуют умельцы, которые могут обойти систему защиты Министерства Обороны США и получить конфиденциальную информацию. Минимум, что может хакер, взломав вашу систему защиты, это удалить или исказить ценную информацию, базу данных, сколько времени понадобиться чтобы восстановить утерянные файлы. Получив информацию о вашем предприятии, хакер может продать ее другой фирме заинтересованной в ее получении, цена информации зависит от ее ценности.

Помните, что защитить информацию может только сам пользователь или владелец. Для этого нужно правильно организовать работу и ограничить доступ к ценной информации. И принять все меры для предотвращения ее утечки.

Число уязвимостей и использующих их атак растет с каждым годом. Злоумышленники постоянно ищут новые способы проникновения в информационные системы, и пользователи должны понимать, что недооценка способностей хакеров может привести к очень печальным последствиям.

Список литературыВ.С.Барсуков «Безопасность: технологии, средства, услуги» М. Кудиц - образ 2001

М. Бэнкс «Психи и маньяки в Интернете: Руководство по выживанию в кибернетическом пространстве» СПБ «Символ» 1998

С.Н. Гриняев «Интеллектуальное противодействие информационному оружию» М «Синтег» 1999

М.Б. Зуев «INTERNET: Советы бывалого чайника» М. ООО «Лаборатория Базовых Знаний» 1998

Н.И. Юсупова «Защита информации в вычислительных системах» Уфа 2000

Журнал «Компьютерра» № 35, 36, 37, 40 2001 год

Журнал «Компьютер - Пресс» № 1, 2, 3, 4, 5, 6, 7, 8, 9, 10 2001 год

Журнал «Мир INTERNET» № 4, 5, 6, 7, 8

Журнал «Компьютер и бухгалтер» № 9, 10 2001

Похожие работы

... выходят из строя. Более детальное рассмотрение вопросов защиты от НСВ по коммуникационным каналам приведено в следующем подразделе. Защита по виброакустическому каналу утечки информации Метод съема информации по виброакустическому каналу относится к так называемым беззаходовым методам, и это является важным его преимуществом. Обнаружить аппаратуру такого съема информации крайне трудно, так как ...

... коммуникаций и сетям электропитания. Утечка информации по цепям заземления возможна за счет существования гальванической связи проводников электрического тока с землей. При организации каналов утечки информации через сигнализации различного назначения злоумышленники используют «микрофонный эффект» датчиков. Подобные каналы утечки получили название параметрических каналов. Они формируются путем ...

... глобальных информационных сетей типа INTERNET является важным достижением компьютерных технологий, однако, с INTERNET связана масса компьютерных преступлений. Результатом опыта применения сети INTERNET является выявленная слабость традиционных механизмов защиты информации и отставания в применении современных методов. Криптография предоставляет возможность обеспечить безопасность информации в ...

... преступного посягательства. В данном случае в качестве предмета или орудия преступления будет выступать машинная информация, компьютер, компьютерная система или компьютерная сеть. 2. Общая характеристика преступлений в сфере компьютерной информации В Уголовном кодексе Российской Федерации впервые в нашей стране криминализирован такой вид правонарушений, как компьютерные преступления. ...

0 комментариев