Навигация

Криптографические протоколы

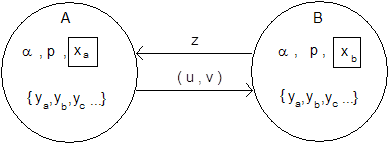

В настоящее время организация безопасной связи внутри групп абонентов с динамически меняющимся составом участников является достаточно сложной задачей, отличающейся по своему качественному составу от классических задач криптографии. Она включает в себя множество сопутствующих задач, начиная от создания основных алгоритмов и заканчивая созданием конечных приложений и коммуникационных систем. Выделяют два основных аспекта безопасности при работе в группах – секретность (т. е. все взаимодействия внутри группы остаются секретными для лиц, не являющихся участниками группы) и аутентификация.

Стандартным подходом к обеспечению безопасности для групп является получение некоторой секретной величины, известной только участникам группы. Криптографические протоколы, в которых происходят выработка и распространение этой величины внутри группы известны как распределение ключа группы (group key establishment). В случае, когда это значение не вырабатывается в протоколе, а приобретается заранее кем-либо из участников, протокол носит название протокола распространения ключей в группе(group key distribution). В случае, когда каждый участник группы участвует в генерации этого секретного значения, мы получаем протокол обмена ключами (group key agreement). В обоих случаях только действующие участники группы имеют доступ к этому групповому секрету (действующие потому, что предполагается высокая динамичность группы). При любом присоединении нового участника или выходе участника из группы секретное значение меняется для предотвращения НСД со стороны лиц, не входящих в группу.

Данная работа представляет собой обзор существующих материалов по криптографическим протоколам для динамических групп. Построена она по следующей схеме:

Раздел 1. Основные определения и понятия.

В разделе 1.1 даются основные определения.

В разделе 1.2 приводятся используемые обозначения

Раздел 2. Протоколы обмена для выработки ключа.

В разделе рассмотрены протоколы получения общего ключа для группы лиц. Приведено описание протокола Диффи-Хеллмана с аутентификацией, устойчивость его к различным атакам, протокол Диффи-Хеллмана выработки общего ключа для групп и его расширение до протокола с аутентификацией.

Раздел 3. Проект CLIQUES-API для динамических групп.

В разделе рассмотрена конкретная реализация протоколов для групп. Приведены математические основы. Тестовые величины, сравнения различных реализаций и форматы данных не рассматривались. Эту информацию можно получить из работ [3,4,5].

1 Основные определения и понятия 1.1 Основные определенияОпр. 1.1.1. Протокол обмена для выработки общего ключа (key agreement protocol) – протокол распределения ключей, в котором общий ключ вырабатывается двумя или более участниками как функция от информации, вносимой каждым из них, причем таким образом, что никакая другая сторона не может предопределить получаемый в результате общий секрет.

Протоколы обмена должны обладать следующими свойствами:

совершенная опережающая секретность (Perfect forward secrecy – PFS);

устойчивость к атакам по известному ключу (Known-key attacks);

аутентификации ключа (Key authentication);

подтверждение и целостность ключа (Key confirmation & key integrity).

Дадим некоторые определения, используемые в дальнейшем.

Опр. 1.1.2. Протокол обеспечивает PFS, если компрометация долговременных ключей не компрометирует сеансовых ключей.

Опр. 1.1.3. Протокол обладает свойством контрибутивности (contributory), если сформированный ключ зависит от секретных данных, внесенных каждым из участников.

Опр. 1.1.4. Пусть R – протокол обмена для n участников, M – множество участников, а Sn – ключ, получаемый в результате протокола R. Тогда R обеспечивает неявную аутентификацию ключа (implicit key authentication), если каждый MiÎM уверен, что никакая другая сторона MqÏM не могла получить доступ к Sn (за исключением злоумышленника Mj внутри группы).

Опр. 1.1.5. Протокол аутентичного обмена для групп – протокол обмена, в смысле опр. 1.1.4, обеспечивающий неявную аутентификацию ключа.

Опр. 1.1.6. Протокол обеспечивает подтверждение ключа, если участник протокола уверен, что другой участник (или группа) действительно обладает ключом, полученным в результате протокола.

Опр. 1.1.7. Контрибутивный протокол обмена обеспечивает целостность ключа, если участник уверен, что полученный им секретный ключ представляет собой функцию ТОЛЬКО от индивидуальных вкладов всех других участников. Таким образом, любое вмешательство в сформированный ключ (или формируемый) нарушает данное свойство, если ключ получается отличным от предполагаемого.

Список определений не полон, многие определения будут даваться по ходу рассуждений.

1.2 Используемые в протоколах термины и обозначенияОпределим некоторые обозначения:

n - число участников протокола;

i, j - индексы для участников групп;

Mi - i-ый участник группы;

G - подгруппа Zp* порядка q, где p и q – простые;

q - порядок алгебраической группы;

a,g - образующие элементы в группе G ;

xi - долговременный секретный ключ Mi;

ri - случайное (секретное) число Î Zq , вырабатываемое Mi;

Sn - групповой ключ n участников;

Sn(Mi) - вклад Mi -го участника в групповой ключ;

Kij - долговременная секретная величина, выработанная Mi и Mj , i¹j.

Все вычисления проводятся в циклической группе G простого порядка q, которая является подгруппой Zp* порядка p, где p=kq+1 для некоторого kÎN[1].

Для того, чтобы предотвратить атаки методами подмены или утечки секретных величин, каждый участник протокола должен иметь возможность проверить, что те значения, которые он получает, являются элементами подгруппы.

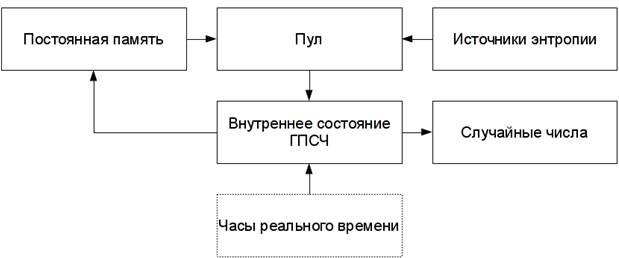

Заметим, что p и q – общие для всех пользователей. Поскольку они вырабатываются один раз, необходимо качественно проработать процесс генерации, чтобы исключить (возможно умышленное) получение слабых или каких-то специфических простых чисел. В частности, рекомендуется использовать метод из стандарта США, описанный в FIPS 186 или же на основе метода, изложенного в стандарте ГОСТ Р34.10-94.

В таком контексте, возможности активного противника довольно сильно ограничены. Действительно, любое сообщение может быть представлено как aсmod p, где a -образующий элемент циклической подгруппы Zp* порядка q и c – некоторая экспонента. Получение c упирается в проблему дискретного логарифмирования.

2 Протоколы аутентичного обмена ключамиПростейшей схемой получения общего ключа является схема с доверенным сервером, в котором кто-либо посылает ему запрос на связь с другими абонентами, и сервер рассылает каждому абоненту общий ключ для связи внутри группы и список участников группы, зашифрованные ключом абонента. Но при такой схеме возникают сложности при высокой динамичности группы, обусловленные невозможностью одновременной обработки сервером большого числа запросов. Поэтому рассмотрим некоторые специально созданные протоколы для получения общего ключа участниками группы.

В рамках предварительного знакомства приведем аутентичный обмен для выработки ключа для двух сторон. Затем приведем расширение этого протокола для n сторон. Приводимые протоколы базируются на схеме Диффи-Хеллмана.

2.1 Протоколы A-DH, GDH.2 и A-GDH.2Прежде чем привести описание протокола аутентичного обмена для двух сторон A-DH, важно подчеркнуть, что существует множество разнообразных протоколов аутентичного обмена для выработки ключа, но одни из них не поддерживают двусторонний вклад в общий ключ (как в El Gamal), другие требуют большого числа сообщений или предполагают априорный доступ к сертифицированным долговременным ключам. Многие не обладают свойством PFS. Поэтому, наиболее подходящим протоколом для групп в соответствии с [1] считают A-DH. Необходимо также отметить, что протокол предполагает наличие у участников аутентичных открытых ключей друг друга.

| Протокол A-DH. Пусть p,q,G – величины, определенные выше и пусть a - образующий элемент G. Предварительный этап. Пусть x1 и x2 – два целых числа, т. ч. 1£ x1 ,x2 £ q-1. Пусть M1 и M2 – два участника, которые хотят выработать общий ключ и пусть (x1 ,ax1 mod p) и (x2 ,ax2 mod p)- секретные и открытые ключи M2 и M2 соответственно. Открытые величины системы: (p, q, a, ax1 ,ax2 ). Этап 1: M1 выбирает случайное r1 ÎR Zq* , M1 ® M2 : a r1 mod p. Этап 2: M2 выбирает случайное r2 ÎR Zq* и вычисляет K=F(a x1x2 mod p), M2 ® M1 : a r2K mod p. Когда M1 получает J=a r2K mod p, он вычисляет K-1 mod q и затем J r1K-1 mod p. Получаемый в результате ключ будет S2=a r2r1 mod p. Функция F() может быть либо F(x)=x mod q либо F(x)=h(x), где h – хэш-функция : {0,1}*® Zq* . |

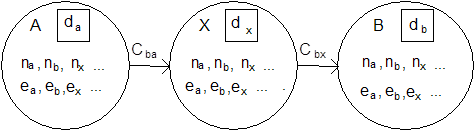

| Протокол GDH.2. Пусть M = {M1 , M2 …Mn} – множество пользователей, которым необходимо выработать общий ключ Sn . GDH.2 протокол выполняется за n шагов. На первой стадии (n-1 этапе) идет сбор информации от отдельных участников группы, а на второй стадии (n шаге) всем рассылается материал для вычисления общего ключа. Предварительный этап. Пусть p – простое и q – простой делитель p-1. Пусть G-циклическая подгруппа Zp* порядка q и a - образующий элемент G. Этап i: Mi выбирает случайное ri ÎR Zq* , Mi ® Mi+1 : {a r1…ri / rj | jÎ[1,i]}, a r1…ri . Этап n: Mn выбирает случайное rn ÎR Zq* , Mn ®Каждому Mi : {a (r1…rn) / ri | iÎ[1,n]}. Общим ключом будет значение a r1…rn . |

| Протокол A-GDH.2. Этапы c 1 по n-1 : такие же, как и в GDH.2. Этап n: Mn выбирает случайное rn ÎR Zq* , Mn ®Каждому Mi : {a r1…rnKin/ ri | iÎ[1,n]}. При получении Mi вычисляет a (r1…rnKin/ ri)Kin-1ri =a r1…rn = Sn . |

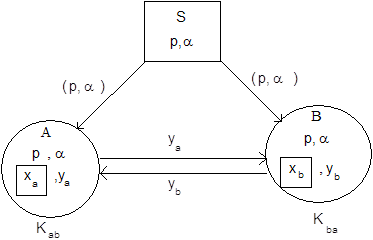

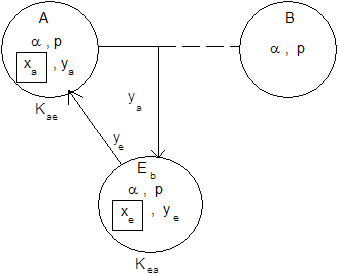

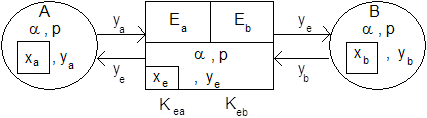

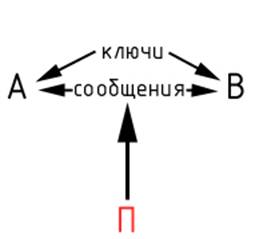

В этом протоколе каждый участник группы вырабатывает общий аутентичный ключ с Mn. Более того, если мы доверяем Mn , то каждый участник группы может быть уверен, что такой же ключ имеют и все участники группы, т.е. они выработали общий групповой ключ. Пример протокола для четырех участников приведен на рис. 1.

Очевидно, что протокол обладает свойством контрибутивности, поскольку в результирующем ключе Sn есть вклад i-го участника группы в виде степени ri.

Теорема 2.1.2 Протокол A-GDH.2 обеспечивает свойство PFS.

Док-во: Предположим, что долговременные ключи Kin, iÎ[1,n] скомпрометированы, тогда противник в состоянии вычислить подмножество V={aП(S)| SÌ{r1,…,rn}}. Но, как было показано в [2], по такому V не возможно восстановить сеансовый ключ Sn. #

Рассмотрим устойчивость описанного протокола к атакам по известным ключам.

Пусть Sn(Mi) – сеансовый ключ, вычисленный каждым Mi. Для 0<i<n-1 можно записать его как aCiriK-1in. Для Mn Sn(Mn)=aCnrn, где ci возможно известно противнику C. C также знает подмножество {aП(S)| SÌ{r1,…,rn}}. В данных условиях нахождение aKin или aK-1in невозможно, если вычислительно трудно решить проблему “распознавания Диффи-Хеллмана” [1].

Однако, некоторые из атак возможны. Если С попытается послать M1 некоторое ac1 на последнем этапе протокола (где с1 выбирается противником), то M1 в результате получит неверный ключ Sn(M1)=ac1r1K-11n, обнаружит проблему и просто заново запустит протокол обмена. Допустим, что противник каким-то образом получил этот неверный ключ (заметим, что на практике это маловероятно). При повторном выполнении протокола С может подменить сообщение от Mn-1 к Mn на

ac1r1K1n-1,…,ac1r1.

С подменил первое и последнее слово в сообщении, остальные слова не изменялись. Тогда Mn вычислит ключ Sn(Mn)=(ac1r1)rn. Mn также вычислит

(ac1r1K1n-1)rnK1n=ac1r1rn

и отошлет это значение M1 в последнем этапе протокола. В результате С будет знать ключ M1. Но (хотя в работе [1] это и не отмечается), общий групповой ключ опять не совпадет, и через некоторое время протокол придется повторить снова. Все дело во времени определения конфликта ключей. Однако, в такого типа атаке очень много условностей, и поэтому ее можно отнести к разряду теоретических, а не к реально осуществимым атакам. Кроме того, как указано в [1], простым средством предотвращения таких атак является вычисление в качестве ключа Sn=h(Sn(Mi ), где h() – любая хеш-функция.

Необходимо заметить, что вышеупомянутый протокол A-GDH.2 выполняет неявную аутентификацию ключа, причем в довольно слабой форме, поскольку ключ не аутентифицируется непосредственно между каждыми любыми двумя Mi и Mj участниками (i¹j). Последний участник Mn (будем далее называть его контролирующим группы, поскольку через него проводятся ключевые операции протокола) отвечает за использование аутентичных ключей Kin, i=1 ... n-1, от которых и зависит аутентификация. Следовательно, участник Mn должен быть лицом, которому все доверяют. Это может быть схема с доверенным сервером в качестве Mn. В противном случае Mn сможет разбить группу на две части без обнаружения этого (поскольку он может перехватывать все сообщения и таким образом получить необходимую информацию в виде a r1…ri / rj для "i,j).

Поэтому необходимо трансформировать протокол, что и было сделано в работе [1].

2.2 Протокол SA-GDH.2Для описания протокола требуется несколько дополнительных определений.

Опр. 2.2.1. Пусть R – протокол обмена для n участников и M – множество участников. Мы будем говорить, что R является протоколом, обеспечивающим полную(complete) аутентификацию группового ключа, если для каждых i,j (0< i¹j £n) участники Mi и Mj вычислят общий ключ Si,j, только если Si,j был получен при участии каждого Mp Ì M.

Другими словами, полная аутентификация группового ключа есть аутентичный обмен для выработки ключа между всеми парами (Mi, Mj) при (0< i¹j £n).

Для выполнения этого определения можно модифицировать протокол A-GDH.2 в следующий:| |

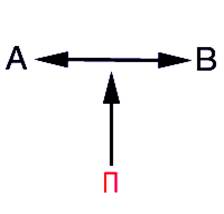

Протокол основан на кольцевой схеме взаимодействия, т.е. данные проходят по кругу и лишь на последнем этапе идет широковещательная рассылка. Данные, которые передаются, представляют собой множество из n элементов. i-й элемент содержит своеобразное «накопление ключа» для i-го участника. Во время обновления ключа каждый из участников вносит свой вклад в формирование ключа. Только пройдя полный круг, i-й элемент множества будет иметь вклады всех участников и их секретные ключи для связи с i-м абонентом (рис. 1). Это позволяет избежать явной замены противником одного из значений на какое-то другое, выгодное ему (возможное вмешательство противника рассмотрим далее)

Однако SA-GDH.2 имеет более высокую «вычислительную стоимость» по сравнению с A-GDH.2. Прежде всего, он требует (n-1) экспоненцирование для каждого Mi (кроме первого), в отличие от i экспоненцирований в A-GDH.2. К этому еще добавляется работа по формированию общих ключей для каждой пары абонентов (если они не вычислены заранее): на последнем этапе проводится одно экспоненцирование – как и в A-GDH.2. На рис. 1 приведены примеры протоколов A-GDH.2 и SA-GDH.2.

Как показано в [1], протокол SA-GDH.2 обеспечивает полную аутентификацию группового ключа.

Теорема 2.2.1 Протокол SA-DH обеспечивает полную аутентификацию группового ключа.

Док-во: предположим, Mi и Mj вычислили одинаковый ключ в результате выполнения протокола. Пусть Kn=Sn(Mi)=Sn(Mj), и предположим, что некто Mp ÎM (p¹i,j) не сделал вклада в этот ключ. Пусть Vi и Vj обозначают величины, полученные Mi и Mj на последнем этапе протокола. Напомним, что в соответствии с протоколом

Sn(Mi)=(Vi)(K1i-1…Kni-1)ri и Sn(Mj)=(Vj)(K1j-1…Knj-1)rj .

Поскольку все участники группы сделали вклад в ключ, то можно записать, что

Vi=a (r1…rn/rpri)(K1i-1…Kni-1/Kpi-1) (для Vj аналогично), и

Sn(Mi)= a (r1…rn/rp)Kpi-1, что должно равняться Sn(Mj)= a (r1…rn/rp)Kpj-1.

Но поскольку Kpi-1 и Kpj-1 являются секретными, то получаем противоречие. #

В работе [1] также отмечается, что обсуждаемый протокол обладает устойчивостью к атакам по известному ключу (known key attacks), однако строгого формального доказательства не приведено, авторы лишь отмечают, что это легко пронаблюдать на приведенной выше атаке на A-GDH.2.

2.3 Особенности ключей протоколов A-GDH.2 и SA-GDH.2Рассмотрим важное свойство протоколов – а именно подтверждение ключа. Не для каждого протокола это свойство является необходимым: например, оно не нужно, если взаимодействие с полученным ключом происходит немедленно. Но тем не менее свойство подтверждения ключа является желательным для протоколов обмена по следующим причинам:

Похожие работы

... На этапе коммуникации реализуется собственно протокол аутентифицированного ключевого обмена, который завершается формированием общего сеансового ключа. Дефекты в криптографических протоколах В последующих разделах рассматриваются протоколы с типичными дефектами. Примеры протоколов разбиты на группы по типу используемой криптосистемы: - протоколы с криптосистемой DH (Диффи, Хэллман); - ...

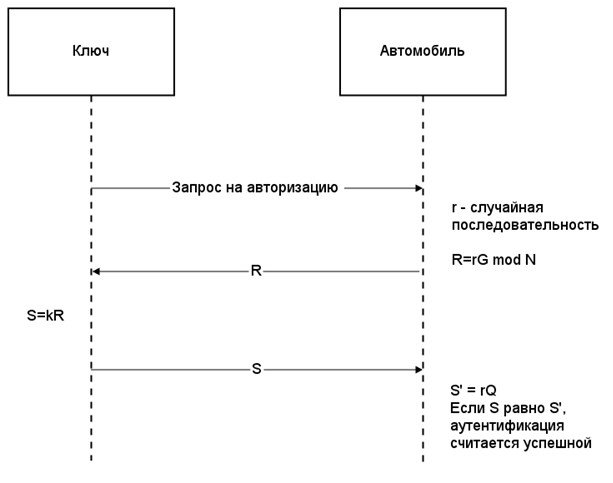

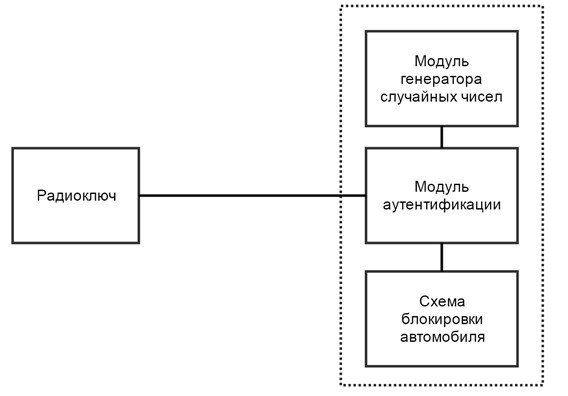

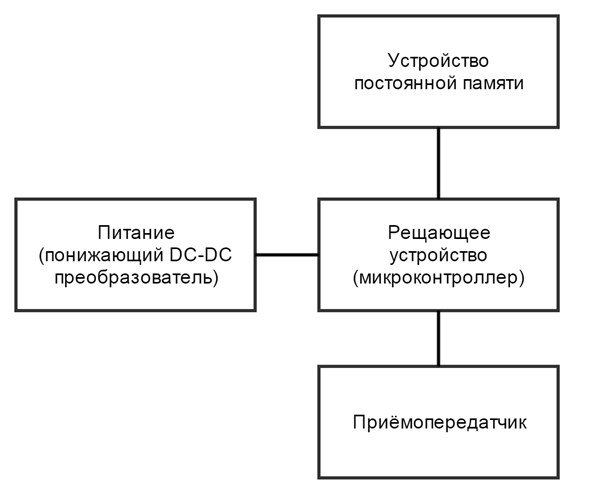

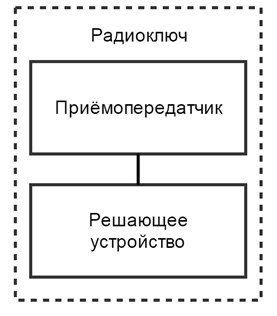

... является допустимым для устройства подобного рода. 5.3 Вывод В результате анализа параметров энергосбережения было выявлено то, что при реализации системы аутентификации пользователя транспортного средства нельзя обойтись без анализа энергопотребления системы и поиска путей уменьшения этого параметра. Изначально спроектированная система вызывала бы дискомфорт у пользователя за счёт излишне малого ...

... не к ключам!) и поэтому может зашифровывать и дешифровывать любую информацию; 2.7 Выводы по разделу 2. Подводя итоги вышесказанного, можно уверенно заявить, что криптографическими системами защиты называються совокупность различных методов и средств, благодаря которым исходная информация кодируеться, передаеться и расшифровываеться. Существуют различные криптографические системы защиты, ...

... в общем случае это может быть любое число, меньшее, чем длина алфавита. Это число и является ключом в данном шифре: А Б В Г Д Е Е Ж З И Й К Л М Н О П Р С Т У Ф Х Ц Ч Ш Щ Ы Ь Ъ Э Ю Я Г Д Е Е Ж 3 И И К Л М Н О П Р С Т У Ф Х Ц Ч Ш Щ Ы Ь Ъ Э Ю Я А Б В КРИПТОГРАФИЯ -> НУЛТХСЕУГЧЛВ Шифр Виженера Является модификацией шифра Цезаря, в котором величина сдвига является переменной и зависит от ключевого ...

0 комментариев