Цель работы. Изучение основных методов адресации информации

и обработки адресов.

Введение

Для выполнения операций, указанных в программме , процес-

сор должен получить двоичные коды необходимых операндов, которые

хранятся в оперативной памяти. Существует два различных принципа

поиска операндов в памяти: ассоциативный и адресный.

В лабораторной работе изучаются некоторые варианты адресно-

го поиска, который предполагает, что искомый операнд извлекается

из ячейки оперативной памяти, номер которой формируется на осно-

ве информации в адресном поле команды.

В современных ЭВМ адресный код и исполнительный адрес, как

правило, не совпадают. Таким образом, способ адресации можно оп-

ределить как способ формирования исполнительного адреса операнда

Аисп по адресному коду команды Ак.

Способов адресации существует достаточно много. Параметры

процесса обработки информации существенно зависят от выбранного

способа адресации. Одни способы позволяют увеличить объем адре-

суемой памяти без удлинения команды, но снижают скорость выпол-

нения операции, другие ускоряют операции над массивами данных,

третьи упрощают работу с подпрограммами и т.п.

В лабораторной работе предлагается изучить следующие методы

адресации:

- прямой;

- косвенный;

- индексный;

- относительный.

Организация лабораторной работы

В упрощенном виде все указанные методы адресации смоделированы

программным путем и представлены в графической форме на экране

монитора. Вся работа ведется в диалоговом режиме по командам,

отображаемым на экране. Началу работы предшествует краткое объ-

яснение цели работы и ее содержания. Для выполнения работы ини-

циируется модуль ... Текст описания лабораторной работы содер-

жится в файле ....

Содержание отчета

1. Краткое описание изученных методов адресации.

2. Сравнительная оценка этих методов.

Контрольные вопросы

1. Чем отличаются ассоциативный и адресный методы поиска ин-

формации в памяти компьютера ?

2. Какие варианты классификации методов адресации существуют ?

3. Какие значения кратности обращения к памяти имеют изученные

методы адресации ?

4. Рассчитайте какие объмы памяти могут быть адресованы с по-

мощью изученных методов адресации ?

5. Сравните по быстродействию изученные методы адресации.

6. Приведите схему аппаратной реализации индексной адресации.

7. Какие методы адресации упрощают работу с массивами данных ?

8. Какие методы адресации позволяют работать с подпрограммами ?

Литература

1. Нешумова К.А. Электронные вычислительные машины и систе-

мы.-М.:Высш.шк., 1989,366 с.

2. Вычислительные машины, системы и сети /А.П. Пятибратов и

др.;Под ред. А.П. Пятибратова.- М.: Финансы и статисти-

ка,1991,400 с.

3. Каган Б.М. Электронные вычислительные машины и системы -

М.:Энергоатомиздат, 1985,552 с.

Похожие работы

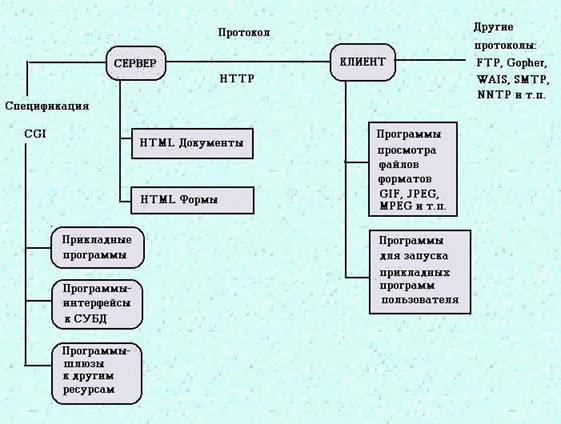

... Для Интернет магазина лучше всего подходит торговая Интернет система Intershop4, на основе которой базируются многие наши и зарубежные Интернет магазины. 12.1 Технические характеристики INTERSHOP 4 представляет собой полнофункциональную Торговую Интернет-Систему, в которой интегрированы все функции обычной торговой системы (ТС) и Интернет-торговли. Компанией eTopS Consulting разработан ...

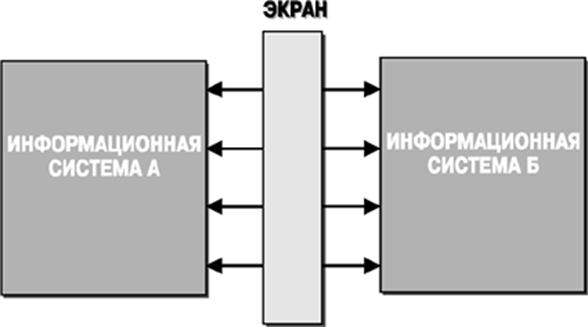

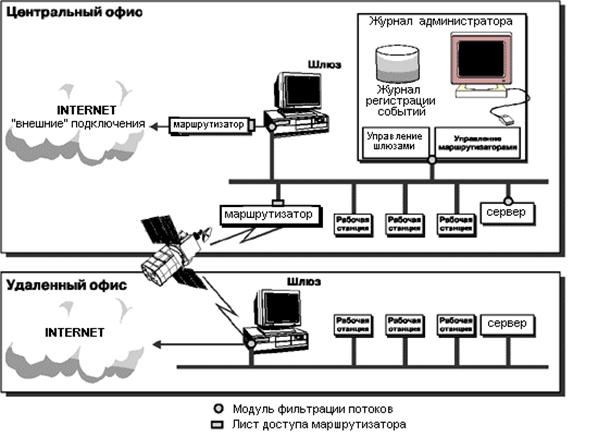

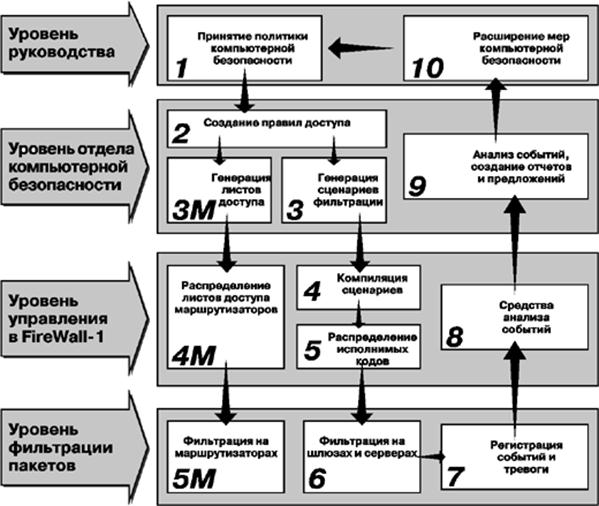

... для реализации технологии Intranet.РАЗРАБОТКА СЕТЕВЫХ АСПЕКТОВ ПОЛИТИКИ БЕЗОПАСНОСТИ Политика безопасности определяется как совокупность документированных управленческих решений, направленных на защиту информации и ассоциированных с ней ресурсов. При разработке и проведении ее в жизнь целесообразно руководствоваться следующими принципами: • невозможность миновать защитные средства; • ...

... с применением полиграфических компьютерных технологий? 10. Охарактеризуйте преступные деяния, предусмотренные главой 28 УК РФ «Преступления в сфере компьютерной информации». РАЗДЕЛ 2. БОРЬБА С ПРЕСТУПЛЕНИЯМИ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ ГЛАВА 5. КОНТРОЛЬ НАД ПРЕСТУПНОСТЬЮВ СФЕРЕ ВЫСОКИХ ТЕХНОЛОГИЙ 5.1 Контроль над компьютерной преступностью в России Меры контроля над ...

... раза. В силу специфичности информации схемы определения количества информации, связанные с ее содержательной стороной, оказываются не универсальными. Универсальным оказывается алфавитный подход к измерению количества информации. В этом подходе сообщение, представленное в какой-либо знаковой системе, рассматривается как совокупность сообщений о том, что заданная позиция в последовательности ...

0 комментариев