Навигация

Году до 3,2 миллионов в 1994. Хостом в сети Internet называются компьютеры

1969 году до 3,2 миллионов в 1994. Хостом в сети Internet называются компьютеры,

работающие в многозадачнойоперационной системе (Unix, VMS), поддерживающие

протоколы TCP\IP и предоставляющие пользователям какие-либо сетевые услуги.

Рисунок 1. Рост числа хостов, подключенных к сети Internet.

Изчего состоит Internet?

Это довольно сложный вопрос, ответ на который всё время меняется. Пять лет назад

ответ былпрост: Internet – это все сети, которые, взаимодействуя с помощью

протокола IP, образуют «бесшовную» сеть длясвоих коллективных пользователей.

Сюда относятся различные федеральные сети, совокупность региональных сетей,

университетские сети и некоторые зарубежныесети.

В последнее время появилась заинтересованность в подсоединении к Internet сетей,

которые не используют протокол IP. Для того чтобы предоставлять клиентам этих

сетейуслуги Internet, были разработаны методы подключения этих «чужих» сетей

(например, BITNET, DECnets и др.) к Internet.Сначала эти подключения, названные

шлюзами, предназначались просто для пересылки электронной почты между двумя

сетями, но некоторые из них выросли довозможности обеспечения и других услуг на

межсетевой основе. Являются ли они частью Internet? И да и нет – всё зависит от

того, хотят ли они тогосами.

В настоящее время в сети Internet используются практически все известные линии

связи отнизкоскоростных телефонных линий до высокоскоростных цифровых

спутниковых каналов. Операционные системы, используемые в сети Internet, также

отличаютсяразнообразием. Большинство компьютеров сети Internet работают под ОС

Unix или VMS. Широко представлены также специальные маршрутизаторы сети типа

NetBlazerили Cisco, чья ОС напоминает ОС Unix.

Фактически Internet состоит из множества локальных и глобальных сетей,

принадлежащих различнымкомпаниям и предприятиям, связанных между собой

различными линиями связи. Internet можно представить себе в виде мозаики

сложенной из небольших сетейразной величины, которые активно взаимодействуют

одна с другой, пересылая файлы, сообщения и т.п.

Кто управляет Internet?

Во многих отношениях Internet похожа на религиозную организацию: в ней есть

совет старейшин, каждый пользователь сети может иметьсвоё мнение о принципах её

работы и принимать участие в управлении сетью. В Internet нет ни президента, ни

главного инженера, ни Папы.Президенты и прочие 1целом же в Internet нет

единственной авторитарной фигуры.

Направление развития Internet в основном определяет «Общество Internet», или

ISOC (InternetSociety). ISOC – это организация на общественных началах, целью

которой является содействиеглобальному информационному обмену через Internet.

Она назначает совет старейшин, который отвечает затехническое руководство и

ориентацию Internet.

Совет старейшин IAB (Internet Architecture Board или «Совет по архитектуре

Internet»)представляет собой группу приглашённых лиц, которые добровольно

изъявили принять участие в его работе. IAB регулярнособирается, чтобы утверждать

стандарты и распределять ресурсы (например, адреса). Internet работает

благодаряналичию стандартных способов взаимодействия компьютеров и прикладных

программ друг с другом. Наличие таких стандартов позволяет без проблем связывать

междусобой компьютеры производства разных фирм. IAB несёт ответственность за эти

стандарты, решает, нуженли тот или иной стандарт и каким он должен быть. Если

возникает необходимость в каком-нибудь стандарте, IABрассматривает проблему,

принимает этот стандарт и объявляет об этом по сети. Кроме того, IAB следит за

разного роданомерами (и другими вещами), которые должны оставаться уникальными.

Например, каждый компьютер Internet имеет свой уникальный32-х разрядный адрес;

такого адреса больше ни у одного компьютера нет. Как присваивается этот адрес,

решает IAB. Точнее, самэтот орган присвоением адресов не занимается, он

устанавливает правила присвоения адресов.

У каждого пользователя в Internet имеется своё мнение относительно того, как

должна функционировать сеть. Пользователи Internet выражают свои мнения на

заседаниях инженернойкомиссии IETF (Internet Engineering Task Force). IETF – ещё

один общественный орган; он собирается регулярно для обсуждения текущих

техническихи организационных проблем Internet. Если возникает достаточно важная

проблема, IETF формирует рабочую группу для дальнейшего её изучения. (На

практике «достаточноважная» означает, как правило, что находится достаточно

добровольцев для создания рабочей группы.) Посещать заседания IETF и входить в

состав рабочих групп может любой; важно,чтобы он работал. Рабочие группы

выполняют много различных функций – от выпуска документации и принятия решений о

том, как сети должны взаимодействовать междусобой в специфических ситуациях, до

изменения значений битов в определённом стандарте. Рабочая группа обычно

составляет доклад. Это может быть либопредоставляемая всем желающим документация

с рекомендациями, которым следовать не обязательно, либо предложение, которое

направляется в IAB для принятия в качестве стандарта.

Кто платит?

Старое правило для запутанных ситуаций гласит: «ищите денежный интерес».

Это правило, однако не годится для Internet. Никто за неё неплатит; нет никакой

компании Internet, Inc. или другой,подобной ей, которая бы собирала со всех

пользователей Internet взносы. Здесь каждый платит за свою часть.

Национальныйнаучный фонд платит за NSFNET, НАСА – за NASA Science Internet т

т.д. Представители сетей собираются и решают, как соединяться и как

финансироватьэти взаимные соединения. Колледж или корпорация платит за

подключение к региональной сети, которая, в свою очередь, платит за доступ к

Internet поставщику на уровне государства.

То, что Internet – бесплатная сеть, не более чем миф. Каждое подключение к

ней кем-то оплачивается. Во многих случаях эти взносы недоводятся до фактических

пользователей, что создает иллюзию «бесплатного доступа». Но есть и большое

число пользователей, которые хорошо знают, что Internet не бесплатная сеть:

многие пользователь вносятежемесячную или почасовую плату за доступ к Internet с

домашних компьютеров по линиям со скоростью до 56Кбайт в секунду (так же, как в

базовых сетях). В настоящее время наиболее быстро растёт число пользователей

Internet,относящихся к таким категориям, как малые предприятия и частные лица, а

они очень хорошо знают цену своим деньгам.

Протоколы сети Internet.

Основное, что отличает Internet от других сетей - это ее протоколы - TCP/IP.

Вообще, терминTCP/IP обычно означает все, что связано с протоколами

взаимодействия между компьютерами в Internet. Он охватывает целое семейство

протоколов, прикладныепрограммы, и даже саму сеть. TCP/IP - это технология

межсетевого взаимодействия, технология Internet. Сеть,которая использует

технологию internet, называется "internet". Если речь идет о глобальной сети,

объединяющей множество сетей с технологиейinternet, то ее называют Internet.

Свое название протокол TCP/IP получил от двух коммуникационных протоколов (или

протоколовсвязи). Это Transmission Control Protocol (TCP) и Internet Protocol

(IP). Несмотря на то, что в сети Internetиспользуется большое число других

протоколов, сеть Internet часто называют TCP/IP-сетью, так как эти два

протокола, безусловно, являются важнейшими.

Как и во всякой другой сети в Internet существует 7 уровней взаимодействия между

компьютерами:физический, логический, сетевой, транспортный, уровень сеансов

связи, представительский и прикладной уровень. Соответственно каждому

уровнювзаимодействия соответствует набор протоколов (т.е. правил

взаимодействия).

Протоколы физического уровня определяют вид и характеристики линий связи между

компьютерами.В Internet используются практически все известные в настоящее время

способы связи от простого провода (витая пара) до волоконно-оптических линий

связи(ВОЛС).

Для каждого типа линий связи разработан соответствующий протокол логического

уровня, занимающийсяуправлением передачей информации по каналу. К протоколам

логического уровня для телефонных линий относятся протоколы SLIP (Serial Line

Interface Protocol) иPPP (Point to Point Protocol). Для связи по кабелю

локальной сети - это пакетные драйверы плат ЛВС.

Протоколы сетевого уровня отвечают за передачу данных между устройствами в

разных сетях,то есть занимаются маршрутизацией пакетов в сети. К протоколам

сетевого уровня принадлежат IP (Internet Protocol) и ARP (Address Resolution

Protocol).

Протоколы транспортного уровня управляют передачей данных из одной программы в

другую. Кпротоколам транспортного уровня принадлежат TCP (Transmission Control

Protocol) и UDP (User Datagram Protocol).

Протоколы уровня сеансов связи отвечают за установку, поддержание и уничтожение

соответствующихканалов. В Internet этим занимаются уже упомянутые TCP и UDP

протоколы, а также протокол UUCP (Unix to Unix Copy Protocol).

Протоколы представительского уровня занимаются обслуживанием прикладных

программ. К программампредставительского уровня принадлежат программы,

запускаемые, к примеру, на Unix-сервере, для предоставления различных услуг

абонентам. К таким программамотносятся: telnet-сервер, FTP-сервер,

Gopher-сервер, NFS-сервер, NNTP (Net News Transfer Protocol), SMTP (Simple Mail

Transfer Protocol), POP2 и POP3 (PostOffice Protocol) и т.д.

К протоколам прикладного уровня относятся сетевые услуги и программы их

предоставления.

О том, как работает Internet.

Перемещая биты с одного места на другое.

Современные сети создаются по многоуровневому принципу. Передача сообщений

в виде последовательности битовначинается на уровне линий связи и аппаратуры,

причём линии связи не всегда высокого качества. Затем добавляется уровень

базового программного обеспечения,управляющего работой аппаратуры. Следующий

уровень программного обеспечения позволяет наделить базовые программные средства

дополнительными необходимымивозможностями. Расширение функциональных

возможностей сети путём добавления уровня за уровнем приводит к тому, что Вы в

конце концов получаетепо-настоящему дружественный и полезный инструментарий.

Сети с коммутацией пакетов.

Когда Вы пытаетесь представить себе, что же такое Internet и как она

работает,вполне естественно, что у Вас возникают ассоциации с телефонной сетью.

В конце концов, обе эти структуры используют электронные средства передачи,

обепозволяют устанавливать соединение и передавать информацию; кроме того, в

Internet в основном используются выделенные телефонные линии.К сожалению, это

неверное представление, и оно является причиной непонимания принципов работы

Internet. Телефонная сеть – этосеть с коммутацией каналов. Когда Вы производите

вызов, Вам выделяется некоторая часть это сети. Даже если Вы не используете ее

(например, находитесьв режиме удержания), она остается недоступной для других

абонентов, которым в этот момент нужно позвонить. Это приводит к тому, что такой

дорогой ресурс, каксеть, используется неэффективно.

Более соответствующая действительному положению вещей модель Internet

–почтовое ведомство США. Почтовое ведомство представляет собой сеть с

коммутацией пакетов. Здесь у Вас нет выделенного участка сети.

Вашакорреспонденция смешивается с другими письмами, отправляется в почтовое

отделение и сортируется. Несмотря на то, что технологии абсолютно разные,служба

доставки почты представляет собой удивительно точный аналог сети; мы будем

продолжать пользоваться этой моделью во всех остальных разделах даннойглавы.

Межсетевой протокол (IP).

С помощью линий связи обеспечивается доставка данных из одного пункта в

другой. Но Вы уже знаете, что Internet может доставлять данные во многие точки,

разбросанныепо всему земному шару. Как это происходит?

Различные участки Internet связываются с помощью системы компьютеров

(называемыхмаршрутизаторами) соединяющих между собой сети. Это могут быть сети

Internet, сети с маркерным доступом, телефонные линии (см.рис.2).

Рисунок 2. Аппаратные средства Internet.

Телефонные линии и сети Ethernet эквивалентны автомобилям и самолетам

службы доставкипочты. Маршрутизаторы – это почтовые подстанции; они принимают

решения о том, куда направлять данные («пакеты»), так же, как почтовая

подстанция решает, куданаправлять конверты с почтой. Каждая подстанция, или

маршрутизатор, не имеет связи с остальными станциями. Если Вы опустили письмо в

почтовый ящик вНью-Хэмпшире, а адресат живет в Калифорнии, то местное почтовое

отделение не будет бронировать самолет, чтобы доставить Ваше письмо в

Калифорнию. Местноепочтовое отделение посылает письмо на подстанцию, подстанция

посылает его на другую подстанцию и так далее, пока письмо не дойдет до

адресата. Такимобразом, каждой подстанции нужно знать только, какие имеются

соединения и какой из «следующих скачков» будет лучшим для перемещения пакета

ближе к пункту назначения.Похожая ситуация складывается и в Internet:

маршрутизатор смотрит, куда адресованы Ваши данные, и решает, куда их посылать.

Откуда Internet знает, куда следует направить Ваши данные? Если Вы

отправляете письмо, то, просто опустив его в почтовый ящик без конверта, Вы

неможете рассчитывать, что корреспонденция будет доставлена по назначению.

Письмо нужно вложить в конверт, написать на конверте адрес и наклеить марку.

Точно также, как почтовое отделение следует по правилам, которые определяют

порядок работы почтовой сети, определенные правила регламентируют порядок работы

Internet. Эти правила называют протоколами. Межсетевойпротокол (Internet

Protocol, IP) отвечает за адресацию, т.е. гарантирует, что маршрутизатор знает,

что делать с Вашимиданными, когда они поступят. Следуя нашей аналогии с почтовым

ведомством, можно сказать, что межсетевой протокол выполняет функции конверта.

Некоторая адресная информация приводится в начале Вашего сообщения. Она

даёт сети достаточно сведений для доставки пакетаданных.

Internet - адреса состоят из четырёх чисел, каждое из которых не превышает

256. Призаписи числа отделяются одно от другого точками, например:

192.112.36.5

128.174.5.6

Адрес фактически состоит из нескольких частей. Поскольку Internet – это

сеть сетей, тоначало адреса содержит информацию для маршрутизаторов о том, к

какой сети относится Ваш компьютер. Правая часть адреса служит для того, чтобы

сообщитьсети, какой компьютер должен получить этот пакет.[1]Каждый компьютер в

Internet имеет свой уникальный адрес. Здесь нам опять поможет аналогия со

службой доставки почты. Возьмем адрес «50 Kelly Road, Hamden, CT». Элемент

«Hamden, CT» похож на адрес сети. Благодаря этому конвертпопадает в необходимое

почтовое отделение, то, которое знает об улицах в определенном районе. Элемент

«KellyRoad» похож на адрес компьютера; он указывает на конкретный почтовый ящик

в районе, который обслуживает данное почтовоеотделение. Почтовое ведомство

выполнило свою задачу, доставив почту в нужное местное отделение, а это

отделение положило письмо в соответствующий почтовыйящик. Аналогичным образом,

Internet выполнила свою задачу, когда ее маршрутизаторы направили данные

всоответствующую сеть, а эта локальная сеть – в соответствующий компьютер.

По целому ряду технических причин (в основном это аппаратные ограничения)

информация, посылаемая по IP- сетям, разбивается на порции, называемые пакетами.

Водном пакете обычно посылается от одного до 1500 символов информации. Это не

дает возможности одному пользователю монополизировать сеть, однако

позволяеткаждому рассчитывать на своевременное обслуживание. Это также означает,

что в случае перегрузки сети качество ее работы несколько ухудшается для

всехпользователей: она не умирает, если ее монополизировали несколько солидных

пользователей.

Одно из достоинств Internet состоит в том, что для работы на базовом

уровнедостаточно только межсетевого протокола. Сеть будет не очень

дружественной, но если Вы будете вести себя достаточно разумно, то решите свои

задачи. ПосколькуВаши данные помещаются в IP- конверт, то сеть имеет всю

информацию, необходимую для перемещения этого пакета из Вашегокомпьютера в пункт

назначения. Здесь, однако, возникает сразу несколько проблем.

Во-первых, в большинстве случаев объем пересылаемой информации превышает 1500

символов. Если бы почтапринимала только открытки, Вас бы это, естественно,

разочаровало.

Во-вторых, может произойти ошибка. Почтовое ведомство иногда теряет письма, а

сети иногда теряютпакеты или повреждают их при передаче. Вы увидите, что в

отличие от почтовых отделений Internet успешно решает такиепроблемы.

В-третьих, последовательность доставки пакетов может быть нарушена. Если Вы

послали поодному адресу одно за другим два письма, то нет никакой гарантии,

что они пойдут по одному маршруту или придут в порядке их отправления. Такая

жепроблема существует и в Internet.

Поэтому следующий уровень сети даст нам возможность пересылать более

крупные порции информации и позаботиться обустранении тех искажений, которые

вносит сама сеть.

Протокол управления передачей (ТСР).

Для решения упомянутых выше проблем используется «протокол управления

передачей» (Transmission Control Protocol, TCP), который часто упоминают вместе

с протоколом IP. Как следовало бы поступить в случае, если Вы хотитепослать

кому-нибудь книгу, а почта принимает только письма? Выход один: вырвать из книги

все страницы, вложить каждую в отдельный конверт и бросить всеконверты в

почтовый ящик. Получателю пришлось бы собирать все страницы (при условии, что ни

одно письмо не пропало) и склеивать обратно в книгу. Вот этизадачи и выполняет

ТСР.

Информацию, которую Вы хотите передать, ТСР разбивает на порции. Каждая

порция нумеруется, чтобы можно было проверить,вся ли информация получена, и

расположить данные в правильном порядке. Для передачи этого порядкового номера

по сети у протокола есть свой собственный«конверт», на котором «написана»

необходимая информация . Порция Ваших данных помещается в конверт ТСР. Конверт

ТСР, в свою очередь, помещается в конверт IP и передается в сеть.

На принимающей стороне программное обеспечение протокола ТСР собирает

конверты, извлекает из них данные ирасполагает их в правильном порядке. Если

каких-нибудь конвертов нет, программа просит отправителя передать их еще раз.

После размещения всей информации вправильном порядке эти данные передаются той

прикладной программе, которая использует услуги ТСР.

Как сделать сеть дружественной?

Для этого необходимо настроить программное обеспечение на конкретную задачу и

при обращениик компьютерам использовать не адреса, а имена.

Прикладные программы.

Большинство пользователей не испытывают интереса к потоку битов между

компьютерами, какимибы скоростными не были линии и какой бы экзотической не была

технология, которая позволила его получить. Они хотят быстро использовать этот

поток битовдля каких-то полезных задач, будь то перемещение файла, доступ к

данным или просто игра. Прикладные программы – это части программного

обеспечения, которыепозволяют удовлетворить эти потребности. Такие программы

составляют еще один уровень программного обеспечения, надстраиваемый над

сервисом ТСР или UDP. Прикладные программы предоставляют пользователюсредства

для решения конкретной задачи.

Диапазон прикладных программ широк: от доморощенных до патентованных,

поставляемых крупнымифирмами-разработчиками. В Internet есть три стандартные

прикладные программы (удаленный доступ, пересылка файлов иэлектронная почта), а

также другие, широко используемые, но не стандартизированные программы. В главах

5-14 показано, как использовать самыераспространенные прикладные программы

Internet.

Когда речь идет о прикладных программах, следует учесть одну особенность: Вы

воспринимаетеприкладную программу так, как она выглядит в Вашей локальной

системе. Команды, сообщения, приглашения и т.д., появляющиеся у Вас на экране,

могут несколькоотличаться от тех, которые Вы увидите в книге или на экране у

своего друга. Не стоит волноваться, если в книге приводится сообщение

«connection refused»,а компьютер выдает «Unable to connect to remote host:

refused»; это одно и то же. Не цепляйтесь к словам, а попытайтесьпонять суть

сообщения.Не беспокойтесь, если некоторые команды имеют другие имена;

большинство прикладных программ снабжены достаточно солиднымисправочными

подсистемами, которые помогут найти необходимую команду.

Доменная система имён.

Цифровые адреса – и это стало понятно очень скоро – хороши при общении

компьютеров, адля людей предпочтительнее имена. Неудобно говорить, используя

цифровые адреса, и ещё труднее запоминать их. Поэтому компьютерам в Internet

присвоеныимена. Все прикладные программы Internet позволяют использовать имена

систем вместо числовых адресов компьютеров.

Конечно, использование имён имеет свои недостатки. Во-первых, нужно следить,

чтобы одно и то же имя не было случайно присвоенодвум компьютерам. Кроме того,

необходимо обеспечить преобразование имён в числовые адреса, ведь имена хороши

для людей, а компьютеры всё-такипредпочитают числа. Вы можете указать программе

имя, но у неё должен быть способ поиска этого имени и преобразования его в

адрес.

На этапе становления, когда Internet была маленькой общностью, использовать

имена было легко. Центр сетевой информации (NIC) создавалспециальную службу

регистрации. Вы посылали заполненный бланк (конечно, электронными средствами), и

NIC вносил Вас всвой список имён и адресов. Этот файл, называемый hosts (список

узловых компьютеров), регулярно рассылался на все компьютеры сети. В

качествеимён использовались простые слова, каждое из которых обязательно

являлось уникальным. Когда Вы указывали имя, Ваш компьютер искал его в этом

файле иподставлял соответствующий адрес.

Когда Internet разрослась, к сожалению, размер этого файла тоже увеличился.

Стали возникать значительныезадержки при регистрации имён, поиск уникальных имён

усложнился. Кроме того, на рассылку этого большого файла на все указанные в нём

компьютеры уходило многосетевого времени. Стало очевидно, что такие темпы роста

требуют наличия распределённой интерактивной системы. Эта система называется

«доменной системойимён» (Domain Name System, DNS).

Структура доменной системы.

Доменная система имён представляет собой метод назначения имён путём

возложения на разныегруппы пользователей ответственности за подмножества имён.

Каждый уровень в этой системе называется доменом. Домены отделяются один от

другоготочками:

ux.cso.uiuc.edu

nic.ddn.mil

yoyodyne.com

В имени может быть любое число доменов, но более пяти встречается редко.

Каждый последующийдомен в имени (если смотреть слева направо) больше

предыдущего. В имени ux.cso.uiuc.eduэлемент ux – имя реального компьютера с IP -

адресом. (См. рисунок).

Рисунок 3. Структурадоменного имени.

Имя этого компьютера создано и курируется группой cso, которая есть не что иное,

как отдел, в котором стоит этот компьютер. Отдел cso являетсяотделом

университета штата Иллинойс (uiuc). uiuc входит в национальную группу учебных

заведений (edu). Такимобразом, домен edu включает в себя все компьютеры учебных

заведений США; домен uiuc.edu – всекомпьютеры университета штата Иллинойс и т.д.

Каждая группа может создавать и изменять все имена, находящиеся под её

контролем. Если uiuc решитсоздать новую группу и назвать её ncsa, она может ни у

кого не спрашивать разрешения. Всё, что нужно сделать – это добавить новоеимя в

свою часть всемирной базы данных, и рано или поздно тот, кому нужно, узнает об

этом имени (ncsa.uius.edu).Аналогичным образом cso может купить новый компьютер,

присвоить ему имя и включить в сеть, не спрашивая ни у когоразрешения. Если все

группы, начиная с edu и ниже, будут соблюдать правила, и обеспечивать

уникальность имён, то никакие двесистемы в Internet не будут иметь одинакового

имени. У Вас могут быть два компьютера с именем fred, но лишь приусловии, что

они находятся в разных доменах (например, fred.cso.uiuc.eduи fred.ora.com).

Легко узнать, откуда берутся домены и имена в организации типа университета или

предприятия. Но откуда берутся домены«верхнего уровня» типа edu? Они были

созданы, когда была изобретена доменная система. Изначально было

шестьорганизационных доменов высшего уровня.

Таблица 1. Первоначальные домены верхнего уровня.

№ Домен Использование

1. com Коммерческие организации

2. edu Учебные заведения (университеты, средние школы и т.д.)

3. gov Правительственные учреждения (кроме военных)

4. mil Военные учреждения (армия, флот и т.д.)

5. org Прочие организации

6. net Сетевые ресурсы

Когда Internet стала международной сетью, возникла необходимость предоставить

зарубежным странамвозможность контроля за именами находящихся в них систем. Для

этой цели создан набор двухбуквенных доменов, которые соответствуют доменам

высшего уровня дляэтих стран. Поскольку ca – код Канады, то компьютер на

территории Канады может иметь такое имя:

hockey.guelph.ca

Общее число кодов стран – 300; компьютерные сети существуют приблизительно в 170

из них.

Окончательный план расширения системы присвоения имён ресурсов в Internet

былнаконец-то объявлен комитетом IAHC (International Ad Hoc Committee).[2]

Согласноновым решениям, к доменам высшего уровня, включающим сегодня com, net,

org, прибавятся:

firm – для деловых ресурсов Сети;

store – для торговли;

web – для организаций, имеющих отношение крегулированию деятельности в

WWW;

arts – для ресурсов гуманитарногообразования;

rec – игры и развлечения;

info – предоставление информационных услуг;

nom – для индивидуальных ресурсов, а такжетех, кто ищет свои пути

реализации, которые отсутствуют в приведённом убогом списке.

Кроме того, в решениях IAHC сказано, что учреждается 28 уполномоченных

агентств по присвоению имён во всём мире. Какзаявлено, новая система позволит

успешно преодолеть монополию, которая была навязана единственным уполномоченным

– компанией Network Solutions. Все новыедомены будут распределены между новыми

агентствами, а прежние будут отслеживаться совместно Network Solutions и

National Science Foundation до конца1998 года.

В настоящее время ежемесячно регистрируется примерно 85 тысяч новых имён.

Годовая оплатаимени составляет 50 долларов. Новые регистрационные агентства

должны будут представлять семь условных географических регионов. Для

претендентов на рольагентств из каждого региона будут устроены лотереи.

Компании, желающие участвовать в них, должны внести вступительный взнос в

размере 20 тысячдолларов и иметь страховку на сумму не менее 500 тысяч долларов

на случай неспособности справиться с ролью регистратора доменных имён.

Поискдоменных имён.

Теперь, когда понятно, как домены связаны между собой и как создаются

имена, можно задуматьсяи над тем, как же применить эту чудесную систему. Вы

используете её автоматически всякий раз, когда задаёте какое-то имя «знакомому»

с нейкомпьютеру. Вам не нужно ни искать это имя вручную, ни давать для поиска

нужного компьютера специальную команду, хотя при желании это также можносделать.

Все компьютеры в Internet могут пользоваться доменной системой, и большинство из

них это делают.

Когда Вы используете имя, например, ux.cso.uiuc.edu, компьютердолжен

преобразовать его в адрес. Чтобы это сделать, Ваш компьютер начинает просить

помощи у серверов (компьютеров) DNS, начиная справой части имени и двигаясь

влево. Сначала она просит локальные серверы DNS найти адрес.Здесь существуют три

возможности:

Локальный сервер знает адрес, потому что этот адрес находится в той части

всемирной базы данных,которую курирует данный сервер. Например, если Вы

работаете в НГТУ, то у Вашего локального сервера, вероятно, есть информация

обо всех компьютерах НГТУ.

Локальный сервер знает адрес, потому что кто-то недавно уже спрашивал о нём.

Когда Вы спрашиваете обадресе, сервер DNS некоторое время держит его «под

рукой» на тот случай, если чуть позже о нём спросит ещёкто-нибудь. Это

значительно повышает эффективность работы системы.

Локальный сервер не знает адрес, но знает, как его определить.

Как локальный сервер определяет адрес? Его программное обеспечение знает,

каксвязаться с корневым сервером, который знает адреса серверов имён домена

высшегоуровня (крайней правой части имени, например, edu). Ваш серверзапрашивает

у корневого сервера адрес компьютера, отвечающего за домен edu.

Получивинформацию, он связывается с этим компьютером и запрашивает у него адрес

сервера uiuc. После этогоВаше программное обеспечение устанавливает контакт с

этим компьютером и спрашивает у него адрес сервера домена cso. Наконец,

отсервера cso он получает адрес ux, компьютера, который и был целью данной

прикладной программы.

Некоторые компьютеры до сих пор имеют конфигурацию, рассчитанную на

использованиестаромодного файла hosts. Если Вы работаете на одном из них, Вам,

возможно, придётся попросить его администраторанайти нужный Вам адрес вручную

(либо сделать это самому). Администратор должен будет ввести имя нужного

компьютера в локальный файл hosts. Намекнитеему, что не мешало бы поставить на

компьютер программное обеспечение DNS, чтобы избежать подобных осложнений в

дальнейшем.

Что можно делать в Internet?

Что можно делать в Internet – сложный вопрос. Internet – не просто сеть, а

сеть сетей,каждая из которых может иметь свою собственную политику и собственные

правила. Поэтому здесь следует учитывать правовые и этические нормы, а

такжеполитические соображения. Взаимосвязь этих факторов и степень их важности

не всегда одинаковы.

Для того, чтобы чувствовать себя вполне уверенно, достаточно запомнить

несколько основныхпринципов. К счастью, эти принципы не сильно ограничивают

пользователя; если не выходить за установленные пределы, можно делать всё, что

угодно. Если Выоказались в затруднительной ситуации, обратитесь к своему

поставщику услуг, чтобы точно определить, что можно делать и чего нельзя. Вполне

возможно, чтото, что Вы хотите, делать разрешается, но Ваша обязанность –

выяснить, так ли это. Рассмотрим некоторые принципы, чтобы определить границы

допустимого.

Правовые нормы.

При работе в Internet должны соблюдаться три правовые нормы:

Значительная часть Internet финансируется за счёт федеральных субсидий,

вследствие чего исключаетсячисто коммерческое использование сети.

Internet – интернациональная сеть. При отправке чего-либо, в том числе и

битов, черезгосударственную границу следует руководствоваться законами,

регулирующими экспорт, а не правовыми нормами данного государства.

В случае доставки программного обеспечения (или, например, просто идеи) из

одного места в другоеследует учитывать региональные правовые нормы, касающиеся

интеллектуальной собственности и лицензий

Коммерческое использование.

Когда Ваша организация договаривалась о подключении к Internet, кто-то

должен был сообщитьпоставщику сетевых услуг о том, для каких целей будет

использоваться подключение: для научных исследований и образования или для

коммерческих целей.В первом варианте Ваш трафик будет направляться по

субсидированным маршрутам NREN, во втором – по частным каналам. Плата за доступ

к сети для Вашейорганизации будет зависеть от выбора варианта; коммерческое

использование сети обычно стоит дороже, т.к. оно не субсидируется государством.

Допускается лирешение коммерческих задач через Ваше соединение, Вам могут

сказать только сотрудники Вашей сетевой администрации. Проверьте это перед тем,

как использоватьподключение в коммерческих целях.

Конечно, многие корпорации присоединятся к Internet как центры

исследований и обучения –и это допустимо, так как мотивом для подключения часто

являются научные исследования. Например, компания по производству семян намерена

проводитьсовместно с университетом исследования свойств семян сои. Многие

юридические отделы корпораций, наоборот, объявляют свои подключения

коммерческими. Этообеспечивает отсутствие правовой ответственности в будущем,

когда, например, какой-нибудь неинформированный служащий запустит по

предназначенному дляпередачи данных о научных исследованиях подсоединению

коммерческую информацию.

В Internet существует ряд коммерческих поставщиков, например Advanced

Networks and Service (ANS), PerformanceSystems International (PSI) и UUNET. У

каждой из этих компаний есть своя собственная ниша рынка и своя собственная сеть

впределах государства для предоставления коммерческих услуг в Internet. Кроме

того, сети штатов и региональные сети предоставляют коммерческие услуги

своимчленам. Имеются подключения между каждой из этих сетей и федеральными

сетями. Взаимодействие всех этих сетей между собой с соблюдением всех законов и

нормосуществляется посредством использования этих подключений и заключения

определенных соглашений по учету.

Экспортное законодательство.

Знаете ли Вы, что экспорт битов подпадает под действие экспортных

ограничений Министерстваторговли?[3] То, что Internet, по сути дела, является

целостной глобальной сетью, делает возможнымэкспорт информации без Вашего

ведома. Поскольку я не юрист, не буду вдаваться в технические детали, но

попытаюсь кратко рассказать, что нужно для соблюдениязакона. Если, ознакомившись

с этими замечаниями, Вы все-таки сочтете, что для Вас существует риск нарушить

закон, обратитесь за компетентной юридическойпомощью.

Экспертное законодательство построено на двух положениях:

I. Экспорт чего-либо требует наличия лицензии.

II. Экспорт услуги считается приблизительно эквивалентным экспорту компонентов,

необходимых для предоставления этой услуги.

Первый пункт в пояснениях не нуждается: если Вы отгружаете, перевозите,

пересылаетефайл или отправляете что-либо по электронной почте за пределы страны,

то для этого необходимо получить экспортную лицензию. К счастью, здесь имеется

лазейка– генеральная лицензия, область применения которой весьма обширна.

Генеральная лицензия разрешает экспорт всего, на что не существует явных

запретов наэкспорт и что может открыто обсуждаться в США. Таким образом, все,

что Вы можете узнать на конференции или в аудитории, скорее всего, подпадает

поддействие генеральной лицензии, если эта информация не является секретной.

Тем не менее, в перечне того, на что распространяются ограничения,

содержитсямножество сюрпризов. Например, во время войны в Персидском заливе

иракскую военную сеть было гораздо сложнее вывести из строя, чем

планировалось.Оказалось, что Ирак использовал коммерческие IP-маршрутизаторы,

которые очень быстро находили альтернативные маршруты. Поэтому экспорт

всехмаршрутизаторов, которые могли находить альтернативные маршруты, был срочно

запрещён.[4]

Второй пункт ещё проще. Если экспорт определённых аппаратных средств,

например суперкомпьютеров,запрещён, то дистанционный доступ к этим аппаратным

средствам, находящимся в пределах данного государства, также не разрешается.

Поэтому будьте осторожны спредоставлением доступа к «особым» ресурсам (типа

суперкомпьютеров) иностранным пользователям. Характер этих ограничений зависит,

естественно, от конкретнойзарубежной страны и (как Вы можете судить на основании

событий последних лет) может претерпевать значительные изменения.

Анализируя свою потенциальную правовую ответственность, консорциум,

который управляетсетью Bitnet (CREN), пришёл к следующим выводам. Оператор сети

несёт ответственность за незаконный экспортлишь в том случае, если он знал о

нарушении и не проинформировал об этом соответствующие органы. Оператор сети не

несёт ответственности за действияпользователя и в его обязанности не входит

определение их соответствия или несоответствия закону. Поэтому обслуживающим

персоналом сети не производитсяпроверка содержимого пакетов, которые Вы

посылаете за границу. Но если оператор обнаруживает в Ваших пакетах какие-либо

нарушения требований закона, он обязанпроинформировать правительственные органы.

Права собственности.

Ещё один фактор, который необходимо учитывать при отправке чего-либо

кому-либо, – этоправо собственности. Проблема осложняется, когда данные

передаются через государственные границы. Законодательство в области авторских

прав и патентов вразных странах может иметь большие различия. Вы можете

обнаружить в сети любопытный сборник, содержащий основы забытого учения, срок

действия авторскихправ на который в США уже истек. Отправка этих файлов в Англию

может привести к нарушению британского законодательства. Обязательно узнавайте,

кому принадлежатправа на то, что Вы передаете по сети, и в случае необходимости

не забудьте получить соответствующее разрешение.

Законы, регламентирующие электронную передачу данных, не поспевают за

техническим прогрессом.Если у Вас есть книга, журнал или личное письмо, то

практически любой юрист или библиотекарь сможет ответить на ваш вопрос, можно ли

снять с него копию иликаким-либо образом использовать его. Они проинформируют

Вас о том, имеете ли Вы право это сделать, или чье разрешение необходимо для

этого получить. Задавтакой же вопрос о статье в электронном бюллетене,

сообщении, полученном по электронной почте, или файле, Вы не получите точного

ответа. Даже если бы Вызнали, чье разрешение нужно получить, и получили его по

электронной почте, все равно непонятно, каким образом можно с помощью сообщений,

полученных поэлектронной почте, обеспечить реальную защиту информации. В этой

части законодательство является достаточно туманным, и к нормальному виду его

удастся привести, видимо,не раньше, чем в следующем десятилетии.

С правами собственности могут возникнуть проблемы даже при использовании

общедоступныхфайлов. На некоторые программные средства, доступ к которым в

Internet является открытым, необходимо получить лицензию поставщика. Например,

поставщик рабочейстанции вносит дополнения в свою операционную систему,

доступную через анонимный FTR. Вы можетелегко получить это программное

обеспечение, но для законного его использования необходимо иметь лицензию на

сопровождение программного обеспечения. Сам посебе факт наличия файла в сети не

означает, что взяв его, Вы не нарушите закон.

Сетевая этика.

Сеть порождает множество этических проблем, однако этика здесь несколько

отличаетсяот общепринятой. Для того чтобы понять это, рассмотрим термин «законы

первопроходцев». Когда Запад только начали осваивать, законы Соединённых

Штатовзападнее реки Миссисипи трактовались иначе, чем к востоку от неё. Сеть

находится на переднем крае внедрения новых технологий, поэтому по отношению кней

справедливо будет применить вышеупомянутый термин. Вы можете углубляться в неё

без опаски, если знаете, чего можно ожидать.

Сетевая этика основана на двух главных принципах:

Индивидуализм уважается и поощряется.

Сеть – хорошая и её следует защищать.

Обратите внимание: эти правила очень близки этике первопроходцев Запада,

где индивидуализми сохранение жизненного уклада были главенствующими.

Рассмотрим, как же эти принципы проявляются в деятельности Internet.

Этические нормы и частная коммерческая Internet.

C каждым днем доля финансирования Internet из федерального бюджета все

уменьшается, поскольку возрастает доля финансированияза счет коммерческого

использования сети. Цель правительства – выйти из сетевого бизнеса и передать

функции предоставления услуг частному капиталу.Возникает очевидный вопрос: если

правительство выходит из сетевого бизнеса, должен ли я продолжать играть по его

правилам? Есть два аспекта даннойпроблемы: личный и коммерческий.

С одной стороны, даже несмотря на прекращение финансирования сети

федеральным правительством,многие хотели бы, чтобы расходы на подключения

оплачивались бы не из их кармана. Поэтому если Вы пользуетесь подсоединением в

школе, офисе, вбесплатной сети и т.д. от Вас могут потребовать продолжать

соблюдать определенные правила. «Свобода – это когда Вам нечего терять»,[5] и

Вам, возможно, придется пожертвовать частью своей свободы, лишь бы

сохранитьсубсидируемое подключение. Следует выяснить, что подразумевает Ваш

сетевой поставщик под словами «допустимое использование».

С другой стороны, коммерческий аспект проблемы подразумевает, что Ваши

дела должны вестисьтак, как это принято в Internet. Хотя культура

взаимоотношений в Internet находится в стадии становления и нормы поведения

постоянно меняются, в сети еще живытрадиции неприятия откровенной

меркантильности. Отправка по электронной почте всем пользователям Internet

сообщения срекламой какого-нибудь изделия большинством из них будет расценена

как публичное оскорбление. В результате спрос на это изделие может

дажесократиться, потому что образуется большая группа людей, не желающих иметь

дела с нарушившей правила приличия компанией.

Правила поведения в Internet не исключают рекламу, но требуют, чтобы

последняя выступала в качестве информационнойуслуги. Допускается вбрасывать в

сеть маркетинговую информацию, но нельзя принуждать людей знакомиться с ней. С

точки зрения сетевой политики и культурыне будет никакой крамолы, если компания

по производству автомобилей создаст сервер с изображениями своих автомобилей,

техническими данными и информацией овозможностях покупки. Пользователь Internet,

желающий приобрести машину, мог бы «пройтись по магазину» со своего

терминала,определить, что ему нужно, и в результате вместо трех визитов к

агентам по продаже обойтись с одним. Такая услуга понравилась бы многим, и

некоторыересурсы уже начинают предоставлять ее.[6] В будущем Высможете даже

совершить пробную поездку с помощью программ моделирования виртуальной

реальности, не отходя от своего компьютера. Но вполне понятножелание избежать

лавины несанкционированной электронной почты с предложениями купить все что

угодно, от пластинок до сексуального нижнего белья.

Соображения безопасности.

Подключение компьютера к Internet само по себе не создает проблем

обеспечения безопасности, отличных от тех, котораясуществует при работе двух

компьютеров через модем. Проблема одна и та же, меняется только степень ее

важности. Если у Вас модем подключен на прием ккоммутируемой линии передачи, то

любой может набрать номер и попробовать вломиться к Вам в компьютер. Есть три

ограничивающих такую возможность фактора:во-первых, номер телефона компьютера,

вероятно, известен немногим; во-вторых, если взломщик находится за пределами

Вашей местной телефонной зоны, емупридется платить за эксперимент; в-третьих,

есть только один интерфейс, который можно атаковать.

Если работать в Internet, этих факторов попросту нет. Общий адрес Вашей

сети можно найти очень легко, а дляопределения адреса действующего компьютера

нужно попробовать лишь несколько номеров. В принципе это все равно не хуже, чем

в случае компьютерных служб, доступных потелефонной сети по коду 800. Однако эти

службы имеют специальный отдел обеспечения безопасности, и существует только

одна точка возможного прорыва:порт ASCII - терминала. В Internet же

злоумышленник может попытаться прорваться через порт интерактивного

терминала,порт пересылки файлов, порт электронной почты и т.д. Можно, конечно,

не думать о безопасности вообще: просто вытащить компьютер из коробки, поставить

его настол, подключиться к Internet и работать. Но работать Вы будете до тех

пор, пока кто-нибудь не вломится в компьютер и несделает какую-нибудь пакость. В

конечном счете гораздо выгоднее побеспокоиться о безопасности заранее, чем

потом, когда неприятность уже произойдет.

Начать можно с выработки правильного отношения к проблеме безопасности.

Нужно поверитьв то, что защита – обязанность Вашей рабочей станции, но никак не

функция сети. Сетевой поставщик может ограничить перечень лиц, которые могут

пользоватьсяВашим подключением. Это, однако, не совсем то, что Вам нужно, потому

что таким образом отсекаются главные достоинства Internet. Большаячасть нашей

книги посвящена тому, чтобы научить Вас забираться в разные далекие места и

находить там всякие хорошие вещи. Сетевые разговоры – это двустороннийканал.

Если удаленный компьютер не может говорить с Вами, то и Вы не сможете с ним

разговаривать. И если на этомкомпьютере есть ресурс, который Вампонадобиться в

следующем месяце, Вы окажетесь в проигрыше. Для того чтобы воспользоваться

преимуществами Internet, нужно статьее частью. Это подвергает Ваш компьютер

некоторому риску, поэтому следует позаботиться о его защите.

Безопасность в Internet поддерживается общими усилиями. Один из методов,

который взломщики-любителивзяли на вооружение, заключается в прорыве в цепочку

компьютеров (например, вломиться в A, оттуда – в B, затем спомощью B прорваться

в C и т.д.). Это позволяет им заметать следы с большей тщательностью. Если Вы

думаете, что Ваш маленький старенький компьютер не можетстать объектом насилия,

потому что он ну очень маленький, то глубоко заблуждаетесь. Даже если на нем нет

ничего стоящего, его вполне можноиспользовать для взлома другой, более важной

системы Есть такие охотники, которые делают зарубки на клавиатуре, подсчитывая,

сколько компьютеров онивзломали. Размеры при этом значения не имеют.

Обсуждение безопасности и слухи на тему безопасности тоже представляют

собой часть проблемыбезопасности. Можете ли Вы представить себе такую новость:

На сегодняшней пресс-конференции официальные лица компании ACME объявили, что их

замки открываются любой комбинацией…

Для решения задачи устранения возможных проблем, поискам решения и

информированияправительство финансирует организацию под названием CERT(Computer

Emergence Response Team, «Аварийнаябригада по компьютерам»). СERT выполняет

целый ряд функций: занимается изучением проблем, связанных с безопасностью,

работаетс фирмами-изготовителями над их устранением и распространяет

соответствующую информацию. Кроме того, эта организация производит средства,

которые позволяютпользователям оценивать степень защищенности своих компьютеров.

Сотрудники CERT предпочитаютконтактировать с теми, кто отвечает за безопасность,

но в аварийных ситуациях отвечают на вопросы любых пользователей. Если Вам

необходимо обсудить скем-нибудь проблемы безопасности, можете связаться с CERT

по электронной почте:

cert@cert.sei.cmu.edu

Существуют четыре источника возникновения угрозы для сетевых компьютеров.

Мы перечислим ихв порядке убывания вероятности:[7]

1. Выбор законным пользователем неудачного пароля.

2. Привнос (импорт) разрушающего программного обеспечения.

3. Проникновение в системы незаконных пользователей, которое происходит

вследствие ошибок в конфигурации программных средств.

4. Проникновение в системы незаконных пользователей, которое происходит

вследствие дефектов в средствах обеспечения безопасностиоперационных систем.

Сколь велика Internet сейчас?

Марк Лоттор (Mark Lottor), бывший научный сотрудник Стэндфордского

исследовательского института (Stanford Research Institute), а нынепрезидент

консультационной компании Network Wizard, опубликовал полугодовой отчёт о

состоянии Internet.[8] Согласно новейшим данным, Сеть состоит из 828 тысяч

доменов, в неё подключено 16,1 млн.конечных устройств в 176 странах мира. Как

справедливо предупредил Лоттор, совершенно невозможно определить число

пользователей Internet, посколькусуществует неопределённое количество

многопользовательских компьютеров, шлюзов в корпоративные сети и специальных

приложений, которые выглядят извне какединичные компьютеры. Кроме того, хотя за

прошедший год отмечен рост количества подключённых к Сети устройств на 70%, на

самом деле это значительно меньше реальныхизменений, поскольку многие системы

скрываются за брандмауэрами и недоступны для прощупывания иучёта.

В Internet больше всего ресурсов, которые включают в состав имени «WWW».

Ихколичество в январе 1997 года составило 408382 по сравнению с 75000 в январе

Похожие работы

оступны все компьютеры всех сетей. Изначально Internet развивался в США, Великобритании и Скандинавии. Затем с этой глобальной сети присоединилась Европа, Азия, Восточная Европа, Россия и СНГ. Для подключения необходимы лишь каналы связи. Постепенно сеть становится все гуще, повышая надежность передачи сообщений. Это же снижает возможности государственного контроля. Internet становится поистине « ...

... этой, способна спасать жизнь или, по крайней мере, облегчать ее", - считают участники Networld+Interop 2000, одного из самых крупных в мире собраний профессионалов в области сетей, Internet и телекоммуникаций. На одном из демонстрационных 32-дюймовых экранов появляется ассистент профессора и начинает давать пояснения. Прямо за ней сидит человек чьё колено подлежит исследованию. Трехмерное ...

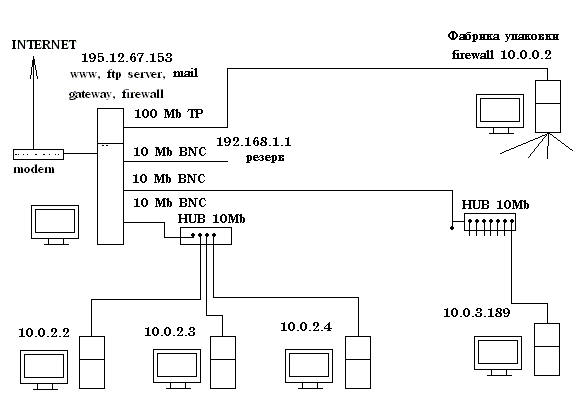

... организована 25 января 1999 года. Главный офис компании расположен по адресу ул. Токарей 24. Одним из направлений деятельности компании является подключение пользователей жилых домов к сети INTERNET , создание инфраструктуры собственной вычислительной сети основанной на технологии Ethernet 10 и 100Mb. Доступ в Internet осуществляется через выделенную линию на скорости 128 Кб/сек. Для доступа ...

... можете зарегистрировать на себя новый домен и в дальнейшем, при переезде из города в город сохранять за собой эти имена. Будет меняться только организации, которые осуществляют ваш выход в Интернет, регистрируя эти имена в глобальной сети. 6.2. IP адрес Второй параметр, который будет уникально определять ваш компьютер в мире – это IP адрес. IP адрес – это четыре числа, каждое из которых может ...

0 комментариев