Навигация

Ограничение доступа к информации

1. Ограничение доступа к информации.

Главная задача средств ограничения доступа - исключить случайный или преднамеренный доступ на территорию размещения КСА (к комплексам технических средств автоматизации) и непосредственно к аппаратуре посторонних лиц. С этой целью создается защитный контур с двумя видами преград: физической и контрольно-пропускной.

Контрольно-пропускной вид преграды может быть реализован различными способами: на основе аутентификации по обычным пропускам, аутентификации специальными магнитными карточками, кодовой аутентификации и биометрической аутентификации (отпечатки пальцев, голос, личная подпись и т.п.).

Физическая преграда защитного контура снабжается охранной сигнализацией.

2. Контроль доступа к аппаратуре.

В целях контроля доступа к внутреннему монтажу, линиям связи и технологическим органам управления используются устройства контроля вскрытия аппаратуры. На все закрытые дверцы, крышки, лючки или кожуха устройств устанавливаются специальные датчики. При вскрытии аппаратуры датчики срабатывают и выдают сигнал на центральное устройство контроля. Контроль вскрытия аппаратуры необходим не только в интересах защиты информации от несанкционированных действий, но и для соблюдения технологической дисциплины.

3. Разграничение и контроль доступа к информации.

Разграничение доступа предполагает такую организацию функционирования информационной системы, при которой должностным лицом может быть получена лишь та информация, которая необходима ему в силу функциональных обязанностей и к которой оно допущено.

4. Разделение привилегий на доступ.

Его суть заключается в том, что из числа допущенных к информации лиц выделяется группа, которой предоставляется право на доступ к информации только при одновременном предъявлении своих полномочий всеми членами группы. Такой способ имеет высокую эффективность защиты. Как правило, он реализуется с помощью кодов паролей.

5. Идентификация и аутентификация (установление подлинности) субъекта.

Идентификация - это присвоение субъекту (или объекту) уникального образа, имени или числового кода.

Аутентификация - это определение, является ли проверяемый субъект (объект) тем, за кого он себя выдает.

Одним из распространенных способов идентификации и установления подлинности личности является присвоение лицу или объекту уникального имени или числового кода-пароля и хранение его значения в вычислительной системе. При необходимости входа в систему пользователь вводит с терминального устройства свой код пароля, который затем сравнивается со значениями в списке паролей, хранимом в вычислительной системе. В случае совпадения кодов система открывает доступ к разрешенной информации.

6. Установление подлинности технических средств.

Важной ступенью организации системы защиты информации является идентификация и установление подлинности терминала, с которого входит в систему пользователь. Это действие также осуществляется с помощью паролей.

7. Установление подлинности документов.

Подлинность документов, являющихся продуктом информационной системы рассматривается с двух позиций:

· получение документов, сформированных на локальной вычислительной установке;

· получение готового документа с удаленных объектов вычислительной сети.

В первом случае подлинность документа гарантируется вычислительной системой, имеющей средства защиты от НСД и расположенной на контролируемой территории.

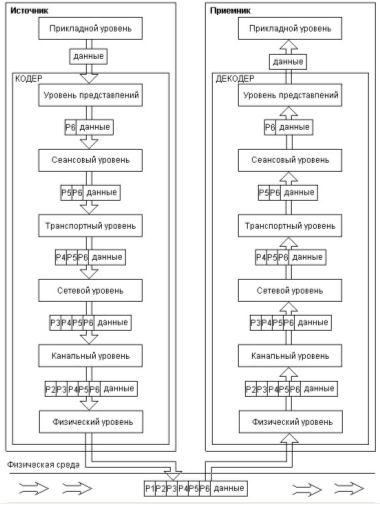

При передаче документа по каналам связи, которые расположены на неконтролируемой территории, условия передачи документа меняются. В таких случаях при передаче данных по каналам связи в вычислительной сети применяется криптографическое преобразование информации

8. Защита информации от утечки за счет побочного электромагнитного излучения.

Средства вычислительной техники являются электротехническими устройствами, при работе которых возникают электромагнитные излучения (ЭМИ) и, как следствие, электромагнитные наводки на цепи электропитания, линии телефонной и другой проводной связи. Существуют технические радиоэлектронные средства, которые позволяют восстановить информацию путем приема и анализа электромагнитных излучений. Особенно просто восстанавливается информация при анализе электромагнитного излучения дисплея (монитора на электронно-лучевой трубке), поэтому он является самым слабым звеном вычислительной установки с точки зрения безопасности информации.

Для защиты информации от побочных ЭМИ применяют следующие меры:

· для зашумления электромагнитных сигналов устанавливают специальные генераторы помех;

· на цепи питания устанавливают специальные устройства, которые осуществляют развязку по высокочастотной составляющей и тем самым препятствуют выходу электромагнитного излучения за пределы контролируемой зоны;

· изготовление специальных металлических кожухов , в которые помещаются устройства, а также ограждение экранов мониторов металлизированными сетками. Они выполняют роль экранов, которые препятствуют выходу электромагнитного излучения за пределы контролируемой зоны.

9. Защита информации от случайных воздействий.

Причинами случайных воздействий являются сбои и отказы аппаратуры, т.е. возникновение неисправностей, которые могут возникать в случайные моменты времени и вызывать нарушения в системе защиты информации.

Эффективным способом защиты от случайных воздействий является повышение надежности аппаратуры и вычислительной системы в целом.

10. Защита информации от аварийных ситуаций.

Защита информации от аварийных ситуаций заключается в создании и поддержании в работоспособном состоянии различных средств предупреждения, организации контроля и мероприятий по исключению НСД на средствах вычислительной техники в условиях отказа их жизнеобеспечения людей на объекте размещения и при возникновении стихийных бедствий.

Заключение

Компьютер стал любимым детищем человека. Уровень развития страны во многом определяется по уровню компьютеризации. С вычислительной техникой человечество связывало надежды на резкий скачок в интеллектуальной и духовной областях, информатике, сервисе, обороноспособности и многое другое, что может сделать нашу жизнь беззаботнее.

Но к сожалению, далеко не всем надеждам удалось осуществиться. Наряду с несомненными благами компьютеризация еще более нарушила нашу безопасность. Количество ошибок, связанных с неправильным использованием вычислительной техники, с переоценкой ее надежности и защищенности, постоянно растет.

В ПК и в вычислительных сетях сосредотачивается информация, исключительное пользование которой принадлежит определенным лицам или группам лиц, действующем в порядке личной инициативы или в соответствии с должностными обязанностями.

Такая информация должна быть защищена от всех видов постороннего вмешательства. К тому же в вычислительных сетях должны принимать меры по защите вычислительных ресурсов сети от их несанкционированного использования, т.е. доступа к сети лиц, не имеющих на это права. Физическая защита более надежна в отношении компьютеров и узлов связи, но оказывается уязвимой для каналов передачи данных большой протяженности.

Защита сетей приобретает все более важное значение, однако, не все считают, что это наилучшее решение проблемы защиты. Эту проблему следует рассматривать глобально. Необходимо защищать

информацию на всем пути ее движения от отправителя до получателя.

СПИСОК ИСПОЛЬЗОВАННОЙ ЛИТЕРАТУРЫ

1. Батурин Ю.М., Жодзинский А.М.

Компьютерная преступность и компьютерная безопасность - М.: Юрид. лит.,1991.

2. Косарев В.П. и др. Под ред. Косарева В.П. и Еремина Л.В.

Компьютерные системы и сети: Учеб. Пособие - М.: Финансы и статистика ,1999г.

3. Косарев В.П., Голубева Н.И., Шилиманов К.

Персональные компьютеры (в вопросах и ответах): Учеб. пособие - М.: Фин. Акад.,1998г.

4. Стэн Шатт

Мир компьютерных сетей - Киев,1996г.

[1] Косарев В. П., Голубева Н. Н., Шишманов К. «Персональные компьютеры»

[2] Стен Шатт «Мир компьютерных сетей»

[3] Батурин Ю. М., Жодзинский А. М. «Компьютерная преступность и компьютерная безопасность»

[4] Батурин Ю. А., Жодзинский А. М. «Компьютерная преступность и компьютерная безопасность»

Похожие работы

... работы включает в себя введение, 2 главы и заключение. Отдельные главы работы посвящены исследованию компьютерной информации, как предмету уголовно-правовой защиты, подробному уголовно-правовому и криминологическому анализу преступлений в сфере компьютерной информации, а также международному и отечественному опыту борьбы с компьютерными преступлениями. 1. Уголовно-правовая характеристика ...

... и владелец счета исчезает. Таким образом, мы видим, что организованная преступность давно приняла на вооружение вычислительную технику. Угрозы безопасности информации в компьютерных системахТИП УГРОЗЫПричины или побудительные мотивы Преднамеренные угрозыНепреднамеренные угрозы Хищение носителей информации Стремление использовать конфиденциальную информацию в своих целях Применение ...

... с применением полиграфических компьютерных технологий? 10. Охарактеризуйте преступные деяния, предусмотренные главой 28 УК РФ «Преступления в сфере компьютерной информации». РАЗДЕЛ 2. БОРЬБА С ПРЕСТУПЛЕНИЯМИ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ ГЛАВА 5. КОНТРОЛЬ НАД ПРЕСТУПНОСТЬЮВ СФЕРЕ ВЫСОКИХ ТЕХНОЛОГИЙ 5.1 Контроль над компьютерной преступностью в России Меры контроля над ...

... доступ, то собственник сервера не идет в милицию, а нанимает хакера и «залатывает брешь» в защите. ГЛАВА 2. УГОЛОВНО-ПРАВОВАЯ ХАРАКТЕРИСТИКА ПРЕСТУПЛЕНИЙ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ 2.1. Неправомерный доступ к компьютерной информации В статье 272 Уголовного кодекса РФ предусмотрена ответственность за неправомерный доступ к компьютерной информации, охраняемой законом, т.е. информации на ...

0 комментариев