Навигация

Защита информации в сетях ЭВМ

6. Защита информации в сетях ЭВМ.

При передаче данных в сети следует учитывать, что могут быть потери данных и искажение данных. Появляются проблемы с обеспечением надежности функционирования сети и проблемы обеспечения достоверности данных. Кроме этих задач решаемых в сети должна быть решена защита данных от разрушения и несанкционированного использования.

Для защиты информации в сети используются различные методы:

1. Контрольное суммирование. Контрольное суммирование позволяет установить факт искажения информации, но не указывает фрагмента искажения данных.

2. Использование кодов. Коды “чет-нечет” предполагают снабжение фрагментов информации контрольными разрядами. При передаче байта вводится 9-й разряд, который дополняет число передаваемых единиц байта до нечета. Дополнение до чета или нечета равносильно с точки зрения теории по использованию дополнения до нечета. Это позволяет отличить обрыв лишь от передачи нулевой информации.

Контроль этого типа позволяет обнаруживать все нечетные ошибки. Контроль этого типа может использоваться и для исправления ошибок, однако нужно сделать несколько замен.

1. Коды исправляющие ошибки предусматривают обнаружение факта ошибки.

2. Гипотезы о предполагаемых ошибках в сети должны соответствовать случайному характеру возникающих ошибок. В противном случае исправление ошибок противопоказано. Искаженную информацию можно сделать правдоподобной, но неверной, т.е. внести еще дополнительные искажения.

Коды:

а) контрольное суммирование

б) чет/нечет

в) код Хемминга

1) принцип построения

2) пример кодирования

Все помехи исправляющие коды включают в свой состав средства обнаружения ошибок и средства последующего их исправления.

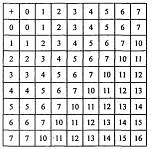

Код Хемминга строится в предположении, что коды передаваемых объектов должны быть разнесены на несколько состояний. Силы кода Хемминга определяются кодовым состоянием:

Кодовое расстояние позволяет обнаруживать одиночные двойные ошибки, а исправлять только одиночные. Идея исправления заключается в следующем: если при передаче символа А произошла ошибка, то мы попадаем в запрещенные ситуации а1, а2, из которых потом нетрудно вернуться в состояние А.

Если в системе произошла двойная ошибка, то мы попадаем в состояние Z, находящееся на ровном расстоянии A и B. Попытка исправить состояние Z может привести к получению правдоподобной, но неверной комбинации. Код Хемминга становится эффективным при передаче довольно длинных информационных последовательностей. В этом случае количество контрольных избыточных символов отнесенной к количеству информационных символов становится незначительным.

Контрольные разряды в коде Хемминга занимают номера, равные степени двойки.

Приемник информации, получив данные подставляет значения битов приведенные уравнения и получает правильность в приведении контрольных разрядов. Если искажений нет, то значение К1, К2, К3 принимают значение = 0. В противном случае эти значения могут быть 1 и 0. Значение символов К1, К2 и К3 называется синдромом. Код синдрома указывает на место искаженного сигнала.

Проверим:

Код синдрома указывает на номер пораженного разряда. Код Хемминга нашел широкое применение как при передаче информации по каналам связи, так и при передаче данных внутри машины. Этим кодом обычно кодируется информация, хранящаяся на магнитных лентах и в ОЗУ. Поскольку выборка информации из магнитных лент и из ОЗУ осуществляется параллельным кодом, то разрядные шины, независимы друг от друга, а значит вероятность одиночной ошибки во много раз больше вероятности двойной ошибки, а тем более во много раз больше вероятности тройной ошибки и т.д. А раз так, то применение кода Хемминга в этих случаях становится оправданным.

1. Отличительные особенности построения ЛВС.

Все вычислительные сети делятся на глобальные и локальные, в которых компьютеры находятся в непосредственной близости друг от друга, в пределах одного здания. В локальной сети все компьютеры подключены к одному каналу передачи данных и не используют специфической аппаратуры типа модуляторов или модемов. Построение локальной сети определяется интересами фирмы. Общим является следующее:

Любая фирма имеет некоторое количество компьютеров. По мере развития фирмы появляется необходимость в их взаимосвязи. Локальная сеть обеспечивает:

1. Разделение дорогостоящих ресурсов (использование дорогих лазерных принтеров, графопостроителей (плоттеров), видеопроекторов и т.д.).

2. Разделение данных. В разных фирмах создаются всевозможные информационные массивы: каталоги, базы данных и т.д. Все компьютеры могут обращаться к общим информационным ресурсам.

3. Разделение программных средств. Различные отделы фирмы могут пользоваться различными ППП. Любой компьютер фирмы может использовать любой из этих пакетов.

4. Разделение ресурсов процессоров. Для выполнения сложных расчетов целесообразно привлекать наиболее мощные компьютеры, которые будут обслуживать пользователей в многопрограммном режиме.

5. Использование многопользовательских режимов. Одни отделы могут записывать данные в БД, а другие использовать их одновременно).

6. Использование электронной почты для улучшения документооборота.

В локальных сетях отражены не все уровни открытых систем, основу ЛВС составляют протоколы нижних трех уровней:

- управление физическим каналом

- управление информационным каналом

- управление доступом к каналу

Поскольку в ЛВС имеется единственный канал передачи данных, то сетевой уровень представлен достаточно слабо. Работа ЛВС основана на рекомендации X25 ISO. В настоящее время любая ЛВС дополняется различным современными прогами.

ЛВС различаются по типам:

а) одноранговые ЛВС

б) ЛВС на основе сервера

В одноранговых сетях все компьютеры равноправны. Они имеют клиентское и диспетчерское ПО. Клиентское - для пользователей, а ...

Сети на основе серверов имеют централизованное управление ресурсами, которое осуществляет сервер - наиболее мощный компьютер сети. Обычно в локальной сети все компьютеры называются рабочими станциями. Во многих фирмах рабочие станции являются бездисковыми. По мнению руководства этот вариант обеспечивает наилучшую защиту информации и наиболее эффективную защиту оборудования.

По своему назначению серверы могут быть различных типов:

1. Файловый сервер. Выдает файлы или проги для работы клиентов.

2. Режим клиент-сервер. Сервер выполняет проги в интересах каких-либо клиентов.

3. Сервер приложений. Все работы выполняются сервером, а пользователь имеет дело только с исходными данными и с результатом обработки.

4. Почтовый сервер, предназначенный для передачи информации.

Файловый сервер появился исторически первым. Предназначается для обеспечения клиентов определенными прогами и файлами. По запросам пользователей файловый сервер предоставляет копии определенных программных компонентов. Поэтому сервер должен иметь мощные хранилища для этих всех требуемых прог. Работа файлового сервера во многом соответствует централизованной диспетчеризации.

Архитектура клиент-сервер. Дальнейшее развитие информационных технологий привело к появлению архитектуры клиент-сервер, которая в наибольшей степени соответствует определенной обработке. Как правило, такой обработки требуют мощные БД. По запросам пользователей сервер не может дать клиенту копию всей БД. Как правило пользователю требуется только фрагмент БД, а не вся БД. Кроме того, параллельная обработка запросов пользователя может привести к конфликтам. Для предотвращения вынужденных простоев, сервер должен быть более интеллектуален, чем файловый и должен разделять услуги на клиентские и серверные части. Большую часть работ сервер выполняет самостоятельно, а пользователю предоставляет результаты выполнения.

Данная архитектура является весьма распространенной, особенно в корпоративных сетях (Intranet WAN - расширенные сети).

Эта архитектура все время развивается, причем развитие идет в 2-х направлениях:

1. Усиление мощи сервера с одновременным ослаблением требований клиента. Это направление поддерживается большим количеством фирм. Эта часть фирм считает, что развитие сетевых технологий не требует оснащения клиентов дорогостоящими компьютерами, в крайнем случае сетевыми компьютерами. Большинству пользователей достаточно иметь сетевой компьютер, а именно: экран или TV, клавиатуру и телефон. Считается, что через 10 лет вся бытовая электроника будет в одном приборе.

2. Развитие концепции клиент-сеть, при которой каждый сервер остается машиной среднего класса. Однако каждый сервер может давать клиентам проги и т.д. (брать их не только с собственного, но и с соседних серверов). В этом случае сервер становится сервером приложений, когда любой вид услуг обеспечивается сервером сети, воспринимаемых пользователем как единое целое.

4. Почтовый сервер. Он предназначен для организации электронной почты “E-mail”. Опыт использования E-mail показывает, что он во много раз эффективнее обычной почты:

1) Удобство подготовки корреспонденции

2) Увеличиваются скорости доставки информации

Почтовые серверы имеют систему почтовых ящиков. Наиболее мощные почтовые серверы получили название факс-серверы. Факсимильные сообщения содержат графические элементы (подпись, печать, графику и т.д.). Объемы этих сообщений во много раз превосходят объемы текстовых сообщений.

5. Коммуникационный сервер. Обеспечивает вспомогательные функции связи. Его назначение - прокладывать оптимальные маршруты для доставки корреспонденции. Для этого сервер использует таблицы: контроль, состояние узлов сети.

Технические средства.

Локальные сети имеют единый канал доставки информации, к которому подключены все компьютеры. Поэтому протоколы 3 и 4 уровня сетевого транспорта представлены достаточно слабо. Это в значительной степени упрощает и аппаратуру с помощью которой...

В качестве технических средств используют следующие:

1) Сетевые адаптеры, согласующие скорость работы общей шины компьютера со скорость работы моноканала.

2) Кабельные соединения.

3) Вспомогательные сетевые и периферийные устройства.

Сетевые периферийные устройства.

В сети могут быть специальные приборы:

- усилитель-формирователь

- концентраторы-устройства, объединяющие несколько низкоскоростных каналов связи на один среднескоростной канал связи.

Организация построения моноканала:

а) магистральный канал Существует стандарт построения таких сетей Ethernet.

б) кольцевая структура

Ethernet и Token Ring являются наиболее распространенными. Отличительной особенностью этих структур является следующее:

В сети Ethernet каждый компьютер посылающий сообщение дожидается паузы и начинает передачу. Все остальные компьютеры “прослушивают сеть”.

В кольцевой структуре периодически (10000раз/сек) посылается маркер, и если после маркера идет пауза, каждый соседний читает маркер и далее после маркера читает сообщение. Компьютер которому адресовано сообщение снимет копию и в конце поставит: “сообщение принято”. Т.е. за счет усложнения процедуры передачи повышается надежность доставки.

КАБЕЛЬНОЕ СОЕДИНЕНИЕ

1. Витая пара

2. Коаксиальный кабель TV (тонкий и толстый)

3. Оптоволоконный кабель

Технические характеристики этих соединений:

1. Витая пара - 1Мбит/сек

2. Коаксиальный кабель 15 Мбит/сек

3. Оптоволоконный кабель 400Мбит/сек

Витая пара позволяет соединять не более 7 компьютеров. Макс. длина 100м.

Коаксиальный кабель

- тонкий до 30 компьютеров

- толстый до 100 компьютеров

Оптоволоконный кабель макс. длина 50 км., через 2 км. должен стоять усилитель - формирователь.

Для организации моноканала используются двухпроводные линии связи.

1. Двухпроводные позволяют передавать:

- симплексный (2-х проводной) только в одном направлении

- полудуплексные разделение шины во времени (в одно время передача, а в другое время - прием)

2. Четырехпроводные

- дуплексный - одновременно передача и прием сообщения

Передача информации:

Особенности построения ОС.

ОПР определяются:

1. Задачами, решаемыми фирмами

2. Спецификой аппаратуры и видами их соединений

До сих пор ни одна из существующих сетей в полной мере не отвечает стандартам открытой систем. В настоящее время существует более 1,5 десятков сетевых, операционных систем, однако среди лидеров по распространению следует рассматривать следующие типы ОС:

1. Unix

2. Netware (Nowell)

3. Windows 3.11 for workgroups

4. Windows NT для сети с сервером

Современное состояние ОС знаменуется острой конкурентной борьбой фирм-изготовителей сетевых программных продуктов.

Unix системы имеют более чем 20 летнюю историю развития. Пользователи сети имели слабую аппаратную обеспеченность (клавиатура и дисплей). Unix-подобные системы требовали обеспечения, совместной работы, разноплатформенных ЭВМ, совершенно несовместимых программных продуктов и работа со многими форматами данных. Обычно 64 и более разрядов. Спецификация Unix-систем в настоящее время является для построения любых сетевых систем. С появлением персональных компьютеров и появлением вычислительных средств у клиентов многие положения Unix-систем претерпели дальнейшее развитие.

2. Сетевая система Netware. Имеет более чем 10-летнюю историю развития. В настоящее время более 70% пользователей используют эту систему. Она отличается хорошей масштабируемостью, т.е. хорошей наращиваемостью, надежностью, наличием систем защиты. Позволяет управлять большим количеством приложений на разнотипной технике. Система может обслуживать большое количество компьютеров.

Появилось большое количество фирм-изготовителей ПО.

Примерно 5 лет назад включилась Microsoft Windows 3.11 для локальной сети, а 2 года назад началась разработка Windows NT. Она контролирует 30% рынка. На рубеже этого года количество поставок сравнялось. Для каждого ПК есть ДОС, который автоматизирует его работу. ОС сети.

В настоящее время борьба ОС идет по многим направлениям. Многие малые фирмы-изготовители стремятся избавиться от монополий за счет пересмотра основных сетевых позиций. Развитие сетевых технологий ослабляет требования к аппаратному оснащению клиента. С появление языка “Java” возможно отпадет надобность в сложных ОС.

Любая ОС сети должна иметь свои компоненты:

1. Низкоуровневые. ПО отвечает за связь. Работа с различными драйверами. Драйверы - вспомогательные проги, управляющие техническими средствами.

2. Функции рабочей станции (позволяют сформировать запрос-сообщение).

3. Функции администратора сети.

а) API - протокол последовательного интерфейса

б) система адресации и связи - DNS

Пользователями ОС выступают 3 группы специалистов:

1. Разовые пользователи “guest”, с ограниченными правами управления сети.

2. Сетевые операторы - технические консультанты, пользующиеся расширенными правами пользователя.

3. Сетевые администраторы (наблюдатели).

Функции:

1) Управление организацией

2) Контроль прав доступа данных

3) Управление счетами

4) Управление системами имен и адресации

5) Управление производительностью

6) Восстановление системы после решения и сбоев

IPX отвечает за организацию связи между компонентами сети, а второй компонент NETX - разграничивает команды работы ПК и команды связи.

При этом сетевые команды очень похожи на внутренние и внешние команды ДОС.

slist - команда позволяет пользователю принять информацию о сервере, который имеет доступ к пользователю

userlist - информация о клиентах

1. Перспективы развития ЭВМ.

В 1986 году Япония объявила о проекте создания машин 5 поколения. Осуществление этого проекта должно было к 1995 году позволить Японии занять лидирующее место в производстве вычислительной техники.

1 идея проекта: машины 5 поколения должны были иметь встроенный искусственный интеллект.

2 идея: Япония будет выпускать самые быстродействующие машины, примерно на 1-2 порядка быстрее американских и на 1-2 порядка дешевле.

В настоящее время машин серийных образцов искусственного интеллекта не выпускается, однако идет обработка основных направлений. Ведущие направления Японии и Америки вступают в организацию этого проекта. Сформированы основные концепции или требования, которым должны отвечать структуры машин следующих направлений. Структура должна быть трехуровневой:

Все элементы подобной структуры в настоящее время имеют прототипы, особенно 2-й уровень. По сути дела все современные машины позволяют решать различные логические и вычислительные задачи. Уровни 1 и 3 организуются фрагментарно.

Машины могут создавать хранилища.

Операции по преобразованию информации 1 и 3 уровня неадекватны, не соответствуют программному принципу управления классической структуры ЭВМ. Например БД, имеющие миллионы и миллиарды записей работают слишком медленно и неэффективно. Поэтому в настоящее время машина подобной структуры не нашла еще реализации. Большие хранилища данных в пределе должны перейти в базы знаний. Граница между данными и знаниями достаточно размыта.

База знаний - БД дополненная правилами логического вывода, а набор правил логического вывода может иметь следующую ступень, что на основе одного правила появляется другое. Для построения эффективной базы знаний нужны качественно новые вычислительные машины, имеющие высокий параллелизм.

Похожие работы

... -педагогическая или научно-техническая проблема, являющаяся новым научным вкладом в теорию определенной области знаний (педагогику, технику и другие). 4. ПРАКТИЧЕСКИЕ РЕКОМЕНДАЦИИ ДЛЯ ВЫПОЛНЕНИЯ ВЫПУСКНОЙ КВАЛИФИКАЦИОННОЙ РАБОТЫ БАКАЛАВРА ФИЗИКО-МАТЕМАТИЧЕСКОГО ОБРАЗОВАНИЯ ПРОФИЛЬ ИНФОРМАТИКА 4.1. Положение о выпускной квалификационной работе бакалавра физико-математического образования: ...

... будут происходить в будущих общеобразовательных и других учебных заведениях. Я не ставила перед собой цель оценивать эти сложные процессы, но нужно сделать вывод, что стремление обеспечивать личностно – ориентированное обучение на уроках информатики, создавать условия для развития индивидуальности ученика это важная, если не самая главная задача учителя. Хотя она и не из разряда легких. Именно ...

... учебного процесса методической подготовки будущего учителя. Основное содержание исследования отражено в следующих публикациях автора: I. Монографии: 1. Абдуразаков М.М. Совершенствования содержания подготовки будущего учителя информатики в условиях информатизации образования. –Махачкала: ДГПУ, 2006. –190 с. 12 п.л. 2. Гаджиев Г.М., Абдуразаков М.М. Технология преподавания информатики. – ...

... производительных сил, тем быстрее повышается Б. населения. В еще большей степени Б. связано с эффективностью социально-экономической политики в данном обществе. Информатика как наука. Предмет и объект прикладной информатики. Системы счисления Инфоpматика — это основанная на использовании компьютерной техники дисциплина, изучающая структуру и общие свойства информации, а также закономерности и ...

0 комментариев