Навигация

Концепція диспетчера доступу

3. Концепція диспетчера доступу

При реалізації КЗЗ використовується концепція диспетчера доступу. Ця концепція не єдино можливий метод, проте є найбільш опрацьованою теоретично і перевіреною на практиці.

Диспетчер доступу характеризується трьома атрибутами:

- забезпечує безперервний і повний захист;

- достовірний (захищений від модифікації);

- має невеликі розміри.

Це означає, що диспетчер доступу має бути завжди активним і повинен контролювати всі запити на доступ до будь-якого захищеного об'єкта, який піддається впливу. Диспетчер доступу має бути захищений від модифікацiї, що для програмної реалізації звичайно вважається ізоляцією домену КЗЗ від доменів інших процесів. І, нарешті, диспетчер доступу повинен мати невеликі розміри, щоб код (реалізація) був зрозумілим і його можна було перевірити в процесі оцінки. Термін "невеликий" (або "мiнiмiзований ") є відносним. На практиці це означає, що диспетчер доступу не повинен складати весь КЗЗ, а повинен включати мінімально необхідний набір механізмів, що безпосередньо реалізують перевірку легальностi запитів на доступ і, можливо, реєстрацію цих запитів.

Головна мета диспетчера доступу — забезпечення відомої точки проходження всіх запитів всередині КС і досягнення гарантії того, що потоки інформації між об'єктами-користувачами, об'єктами-процесами і пасивними об'єктами відповідають вимогам політики безпеки.

Класичний погляд на диспетчер доступу полягає в тому, що він служить бар'єром між інформацією, до якої хоче одержати доступ користувач, і самим користувачем. Диспетчер доступу дозволяє або забороняє доступ відповідно до того, чи є запит авторизованим. Рішення приймається на підставі перевірки атрибутів доступу користувача, процесу і пасивного об'єкта.

Узагальненням концепції диспетчера доступу є ідея герметизації, коли кожний об'єкт як би герметизовано диспетчером доступу, що утворює навкруги нього непрониклу оболонку. Кількість захищених (що знаходяться всередині оболонки) об'єктів може вар’юватись від одного об'єкта до всіх об'єктів системи. Таке подання є розширенням класичного підходу для розподілених і об'єктно-орієнтованих систем.

Методи реалізації концепції диспетчера доступу можуть бути різними. Незалежно від реалізації диспетчер доступу повинен забезпечити неможливість доступу до об'єкта в обхід механізмів захисту, перевірку наявності у користувача і/або процесу прав доступу до об'єкта і реєстрації подій, що відбуваються. Найбільш широке розповсюдження одержала реалізація класичного погляду на диспетчер доступу, яка називається "ядром захисту".

Специфічні практичні вимоги до організації систем захисту інформації в автоматизованих банківських системах (АБС) висунуті НБУ в „Положенні про організацію операційної діяльності в банках України” [16]:

1. Заходи контролю за системою автоматизації обліку мають передбачати перевіряння:

- відповідності програмно-технічних комплексів вимогам нормативно-правових актів Національного банку;

- виконання вимог розробників програмно-технічних комплексів щодо технічного та технологічного забезпечення;

- виконання вимог щодо організації захисту інформації під час користування програмно-технічними комплексами згідно з нормативно-правовими актами Національного банку та вимогами розробників систем захисту інформації.

2. Банки мають забезпечувати контроль за системою автоматизації обліку та перевіряти відповідність програмно-технічних засобів вимогам нормативно-правових актів Національного банку.

Програмно-технічні засоби, що застосовуються банками в процесі їх діяльності, мають відповідати їх функціональним, технологічним вимогам, а також вимогам щодо інформаційної безпеки тощо.

3. За допомогою програмно-технічних засобів має забезпечуватися:

- хронологічне та систематичне відображення всіх операцій на аналітичних рахунках бухгалтерського обліку на підставі первинних документів;

- своєчасне та повне відображення всіх операцій відділення банку (філії) на балансі цього банку;

- дотримання правил складання і подання фінансової та статистичної звітності банків;

- взаємозв'язок даних синтетичного та аналітичного обліку;

- накопичення та систематизація даних обліку в розрізі економічних показників, потрібних для складання звітності;

- автоматизований розрахунок економічних показників, що визначені відповідними методиками Національного банку;

- можливість оперативного аналізу фінансової діяльності банку в розрізі структурних підрозділів;

- інтегрованість з електронними системами інформаційного обміну Національного банку;

- інтегрованість з іншими складовими системи автоматизації банку, можливість отримувати інформацію про здійснені операції в будь-якому розрізі;

- уніфікація програмно-технічних рішень та технологій для структурних підрозділів банку;

- можливість нарощування функціональних характеристик програмного забезпечення, а також його адаптація в разі зміни законодавчої бази щодо облікових операцій.

4. Під час застосування програмно-технічних засобів має передбачатися таке:

- реалізація принципу надання користувачам необхідних повноважень;

- доступ з робочого місця працівника лише до тієї інформації, що потрібна користувачу для безпосереднього виконання його обов'язків;

- можливість докладного попереднього аналізу всієї вхідної інформації до часу її відображення в обліку;

- реалізація правила "двох рук" (операція не може бути ініційована та виконана одним користувачем системи), за винятком операцій, що здійснюються платіжними та іншими автоматизованими системами;

- реалізація банківського продукту згідно із затвердженою технологією оброблення інформації;

- надання користувачам повідомлення про наявність викривленої та/або суперечливої інформації;

- можливість автоматичного визначення джерела надходження суперечливої інформації та термінового інформування відповідних працівників банку про це і блокування роботи користувачів чи робочих місць до часу надання їм дозволу на проведення подальшої роботи;

- прийняття користувачами правильного рішення про те, яке з джерел інформації слід вважати сумнівним, а яке - достовірним;

- неможливість ігнорування інформації, що надійшла з будь-якого джерела;

- автоматичне присвоєння протягом одного операційного дня кожній операції певного ідентифікатора (номера). Цей ідентифікатор (номер) має вноситися до відповідного електронного документа;

- надійність та здатність до швидкого відновлення робочого процесу в разі виникнення технічних неполадок. Наявність резервного накопичення та зберігання всієї інформації для забезпечення відновлення роботи банку внаслідок виникнення форс-мажорних та інших непередбачуваних обставин або в разі ліквідації банку;

- автоматизація роботи з архівами системи. Можливість ознайомлення з будь-якою потрібною архівною інформацією протягом терміну її зберігання, у тому числі в розрізі структурних підрозділів банку (філій, відділень тощо). У цьому разі виконуються лише операції з перегляду, пошуку та формування вихідних документів;

- архівація - регламентна або позапланова (у разі потреби).

5. Програмне забезпечення банку має відповідати таким вимогам інформаційної безпеки:

- наявність системи захисту інформації, яку не можна відключити і неможливо здійснити оброблення інформації без її використання;

- забезпечення належного захисту інформації під час її передавання між різними підсистемами формування та оброблення інформації;

- для автоматизованих систем, які функціонують у режимі "клієнт-сервер", доступ користувачів до бази даних має відбуватися лише через додаткове програмне забезпечення, за допомогою якого здійснюється автентифікація осіб, яким дозволено користуватися цією базою даних;

- автентифікація користувача на кожному робочому місці та під час здійснення будь-яких операцій;

- забезпечення блокування роботи на кожному робочому місці під час багаторазових спроб (не більше трьох) неправильного введення паролю, якщо використовується парольний захист;

- наявність безперервного технологічного контролю за цілісністю інформації та накладання/перевіряння цифрового підпису на всіх банківських документах на всіх етапах їх оброблення;

- передавання електронних банківських документів, втрата або несанкціоноване ознайомлення з якими може завдати збитків банку, його відокремленим підрозділам або клієнту банку, відповідними каналами зв'язку електронною поштою або в режимі on-line лише зашифрованими з обов'язковим наданням підтвердження про їх отримання;

- обов'язкова реєстрація всіх спроб доступу, усіх операцій та інших дій, їх фіксація в автоматизованій системі в захищеному від модифікації електронному журналі з постійним контролем його цілісності.

Крім того, банкам слід:

- суворо дотримуватися і перевіряти виконання вимог щодо технічного та технологічного забезпечення їх діяльності, зокрема розміщення програмно-апаратних комплексів на таких комп'ютерах, що мають забезпечити їх надійне функціонування;

- уживати заходів для забезпечення безперебійного електроживлення та наявності резервних каналів зв'язку;

- перевіряти виконання вимог щодо організації захисту інформації в програмно-технічних комплексах згідно з нормативно-правовими актами Національного банку та вимогами розробників систем захисту інформації.

До приміщень банків, в яких обробляється банківська інформації НЬУ висунуті специфічні вимоги, викладені в „Правилах з технічного захисту інформації для приміщень банків, у яких обробляються електронні банківські документи” [12]:

1. Приміщення з обмеженим доступом - приміщення, у яких розташовані робочі місця з комп'ютерною технікою, обробляються електронні банківські документи, що містять відомості з грифом "Банківська таємниця", та інша електронна інформація, доступ до якої обмежений банком;

2. Комутаційні кімнати - приміщення, у яких розташовано телекомуніка-ційне обладнання, що забезпечує функціонування локальних і корпоративних мереж банку, а також зв'язок з іншими установами та мережами загального користування;

3. Серверні приміщення - приміщення, у яких розташовані сервери баз даних, сервери прикладних програм, файлові сервери тощо, на яких обробляються та зберігаються електронні банківські документи і бази даних.

До систем «електронної пошти» та „електронних банківських платежів” між комерційними банками та Національним банком України висунуті вимоги застосування апаратного та програмного криптографічного захисту файлової інформації згідно „Правил організації захисту електронних банківських документів з використанням засобів захисту інформації Національного банку України” [11]:

1. У тексті Правил скорочення вживаються в такому значенні:

АКЗІ - апаратура криптографічного захисту інформації;

АРМ - автоматизоване робоче місце;

АРМ бухгалтера САБ - автоматизоване робоче місце САБ, на якому здійснюється формування файлів / онлайнових пакетів, які містять початкові платежі СЕП;

АРМ-СЕП - автоматизоване робоче місце АРМ-НБУ з програмними та апаратними засобами захисту інформації, яке призначене для роботи в СЕП;

АРМ-НБУ - автоматизоване робоче місце АРМ-НБУ-інформаційний з програмними засобами захисту інформації, яке призначене для роботи в інформаційних задачах Національного банку;

АС - автоматизована система;

ВК - відкритий ключ;

ГМД - гнучкий магнітний диск;

ЕЦП - електронний цифровий підпис;

засоби захисту - засоби захисту інформації Національного банку;

інформаційні задачі - програмно-технічні комплекси, які забезпечують оброблення та передавання інформації, що не належить до платіжних документів СЕП, з використанням засобів захисту інформації Національного банку між банками України, Національним банком, органами державної влади і небанківськими організаціями;

ПЕОМ - персональна електронна обчислювальна машина;

ПМГК - програмний модуль генерації ключів;

ТК - таємний ключ;

САБ - система автоматизації банку;

СЕП - система електронних платежів;

СК - смарт-картка;

ТВК - таблиця відкритих ключів.

2. Правила регламентують порядок отримання, обліку, передавання, використання та зберігання засобів захисту, виконання вимог щодо правил інформаційної безпеки в банках України, їх філіях, органах державної влади, небанківських установах, які є безпосередніми учасниками системи електронних платежів (далі - СЕП) та/або інформаційних задач (далі - організація), які згідно з договором з Національним банком отримали засоби захисту.

3. Організації отримують засоби захисту для використання в СЕП та/або інформаційних задачах Національного банку в територіальних управліннях Національного банку за місцем їх знаходження незалежно від моделі обслуговування кореспондентського рахунку в СЕП.

4. Система захисту електронних банківських документів Національного банку складається з комплексу апаратно-програмних засобів захисту інформації та ключової інформації до них, а також технологічних й організаційних заходів.

5. Система захисту електронних банківських документів охоплює всі етапи розроблення, упровадження й експлуатації програмно-технічного забезпечення СЕП та інформаційних задач автоматизації банківської діяльності. Ця система визначає чіткий розподіл відповідальності на кожному етапі підготовки, оброблення та виконання електронних банківських документів на всіх рівнях.

6. Організація, яка використовує засоби захисту, зобов'язана мати приміщення, у яких обробляються електронні банківські документи, використовуються та зберігаються в неробочий час засоби захисту, які відповідають вимогам НБУ.

Принципи побудови захисту електронних банківських документів в СЕП НБУ [ ]:

1. Система захисту електронних банківських документів (далі - система захисту) забезпечує:

а) захист від несанкціонованої модифікації та несанкціонованого ознайомлення зі змістом електронних банківських документів на будь-якому етапі їх оброблення;

б) автоматичне ведення захищеного від несанкціонованої модифікації протоколу оброблення електронних банківських документів з метою визначення причин появи порушень роботи програмно-технічних комплексів у СЕП;

в) захист від технічних порушень роботи апаратури (у тому числі від псування апаратних і програмних засобів, перешкод у каналах зв'язку);

г) умови для роботи програмно-технічних комплексів у СЕП, за яких фахівці банків - учасників СЕП і Національного банку не можуть утручатися в оброблення електронних банківських документів після їх формування, та автоматичний контроль на кожному етапі їх оброблення.

2. Система захисту:

а) охоплює всі етапи розроблення, упровадження та експлуатації програмно-технічного забезпечення в банках (філіях);

б) уключає технологічні, апаратні, програмні засоби та організаційні заходи захисту;

в) визначає чіткий розподіл відповідальності на кожному етапі підготовки, оброблення та виконання електронних банківських документів на всіх рівнях.

Похожие работы

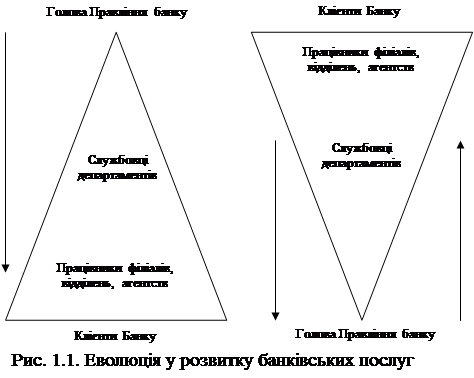

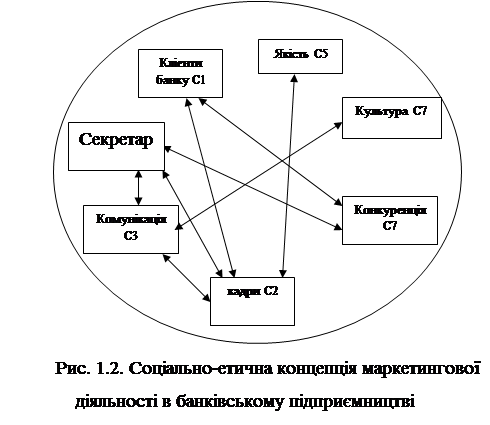

... бути: · частиною якого-небудь організаційного напряму діяльності комерційного банку; · самостійним напрямом діяльності комерційного банку; · інструментом координації та контролю всієї діяльності банківської установи. У практиці банківської діяльності можуть бути використані наступні типи організації маркетингової структури: · функції окремих працівник ...

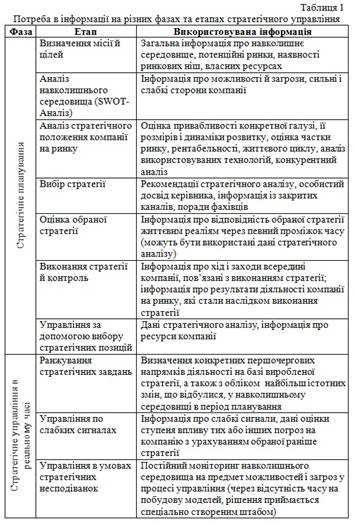

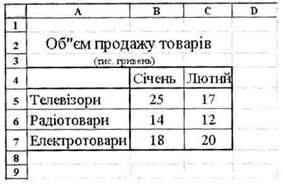

... покращення роботи користувача, називаються прикладними. До прикладних програм також відносяться утиліти, що виконують прикладні функції, наприклад, упорядкування даних. 2. Роль інформаційних технологій та комп’ютерних програм у бізнес-моделюванні Відомо, що роль інформації в управлінському процесі надзвичайно велика. Циркуляція інформації в суспільстві це головний показник, завдяки якому ...

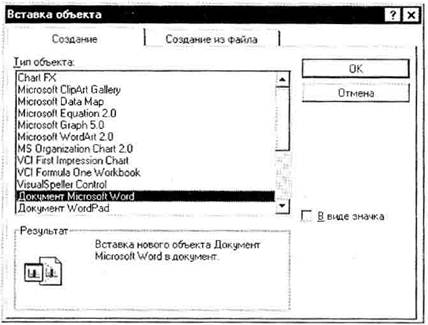

... та знизу ( нижній колонтитул ) у межах одного розділу або всього документа. Правильний вибір цієї інформації дає змогу читачеві краще орієнтуватися в документі. 5.4 Уведення інформації Інформаційна система маркетингу – це сукупність інформації, апаратно-програмних і технологічних засобів, засобів телекомунікацій, баз і банків даних, методів і процедур, персоналу управління, які реалізують ...

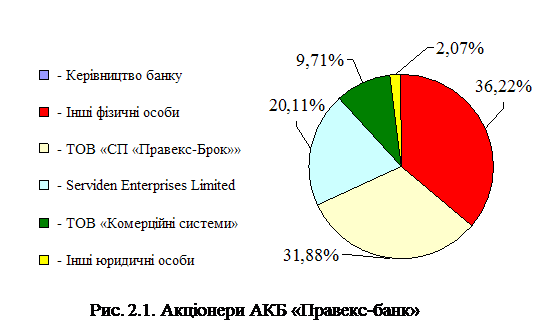

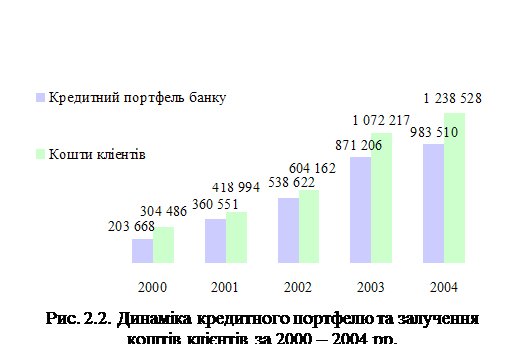

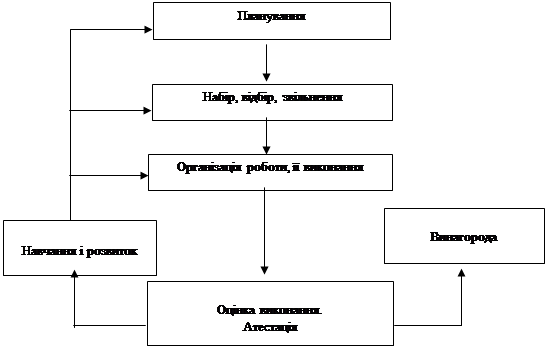

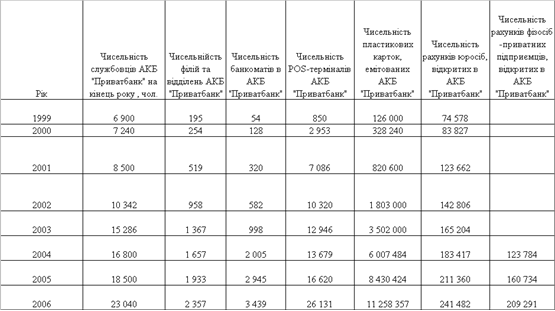

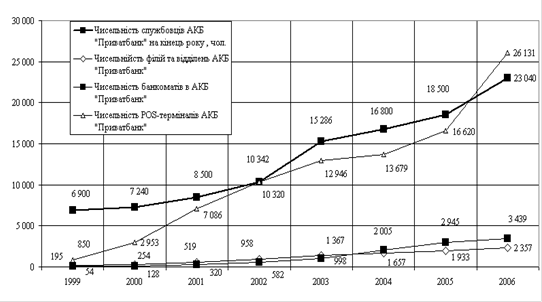

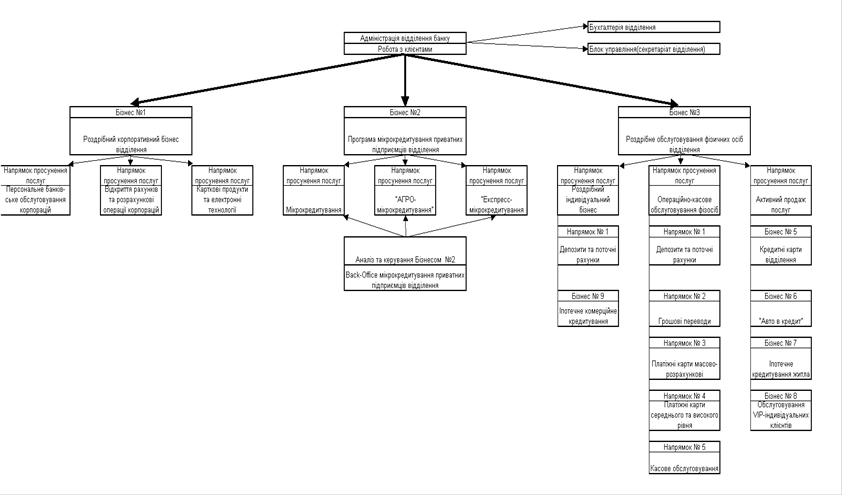

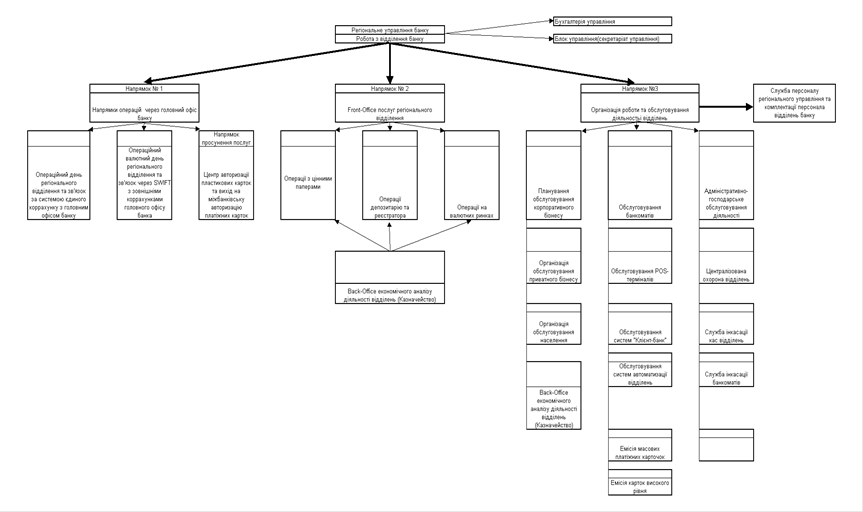

... інформацією можна було скористатися при прийнятті кадрових і інших рішень, необхідно правильно організувати збереження інформації з результатів атестації. Розділ 2. Аналіз діючої системи управління персоналом в комерційному банку АКБ “Приватбанк” 2.1 Загальна характеристика інфраструктури АКБ “Приватбанк” Заснований 1992 року, комерційний банк ПриватБанк є банком, що розвивається найбі ...

0 комментариев