Навигация

Применение полиграфических компьютерных технологий

4.3.4 Применение полиграфических компьютерных технологий

Компьютерная техника вооружила принципиально новыми возможностями разного рода фальсификаторов, в частности, стала возможной подделка печатной продукции в промышленных масштабах. Более двух десятков лет идет непрерывная борьба между разработчиками защитных технологий и изобретателями различных способов их подделки.

Как способов защиты от подделки, так и соответствующих подделок чрезвычайно много, и их число растет с каждым годом. Чтобы не пытаться объять необъятное, остановимся лишь на тех из них, которые пытаются реализовать с помощью компьютерных технологий. Рассмотрим воспроизводство защитных изображений и имитация защитных способов печати.

Защитные изображения можно разделить на три группы:

- тонкая графика и микрографика;

- скрытые изображения;

- переменная информация.

Воспроизведение сложных композиций из графических элементов малой толщины является одним из наиболее распространенных методов защиты печатной продукции – это системы пересекающихся кривых, тонких линий, образующих фоновые рисунки, которые из-за малой толщины линий не могут быть корректно сосканированы, а значит, и воспроизведены с помощью копировальной техники.

Скрытые изображения представляют собой графические элементы, специально спрятанные в оформлении печатной продукции, например, в композициях тонкой графики. Скрытые изображения становятся видимыми либо при рассматривании оттиска под определенным углом, либо при контроле с использованием специальных инструментов. При фальсификации документа скрытые изображения либо разрушаются и становятся невидимыми на копии, либо наоборот – проявляются, свидетельствуя о подделке. Примером второй разновидности таких изображений являются рисунки или надписи, проявляющиеся при фальсификации документа с помощью копировально-множительной техники.

Одним из способов идентификации изделия и упрощения обнаружения подделок может быть печать переменной информации, то есть персонализация документации, разновидностью которой является нумерация иили штриховое кодирование.

Для повышения степени защиты изображений от подделки могут быть использованы специальные краски и лаки, которые делятся на следующие группы:

- обладающие специальными оптическими свойствами в видимом свете;

- обладающие специальными оптическими свойствами в УФ- и ИК-излучении;

- обладающие магнитными или токопроводящими свойствами;

- чувствительные к изменениям температуры (термохромные);

- ароматические;

- изменяющие объем.

Печатные технологии характеризуются различиями в реализации работы с различными красками и реализации изобразительных возможностей по воспроизведению защитной графики. Разными возможностями по нанесению печати обладают трафаретная печать, технологии офсетной (плоской, высокой или глубокой) печати, орловский способ и ирисовая печать[79].

Унификация и автоматизация учета товарно-материальных ценностей добавили в копилку производственных секретов технологию штрих-кодирования. Сегодня штриховое кодирование применяется во множестве различных систем: системах оптовой и розничной торговли, в охранных системах и системах аутентификации, в системах автоматизированного ввода и учета документов, в производственных системах контроля и т.д. Подделав штрих-код, злоумышленник может добиться каких-то собственных целей в обход устанавливаемых правил. Обслуживающий персонал таких систем склонен чересчур доверять технологии штрих-кодирования, полагая, что подделка штрих-кода – весьма сложная задача. Однако, штрих-коды, созданные по закрытым стандартам, поддаются расшифровке путем их анализа. Для создания и печати штрих кода достаточно воспользоваться программной утилитой «Barcode for Office», позволяющей создавать 25 наиболее распространенных видов линейных кодов. Встраивается в приложения Microsoft Office, что позволяет вставлять в них рисунок штрих-кода прямо из меню: Вставка => Объект… => Bocai Barcode. В настоящее время наиболее широко распространены (и успешно фальсифицируются) следующие виды штрих-кода:

EAN-13 CountryFinder – определяет региональную принадлежность или принадлежность к определенным видам печатной продукции товарного кода EAN-13 по первым трем цифрам;

UCC/EAN 128 – создан для автоматизации логистических операций, повсеместно применяется в сетях оптовой и розничной торговли (существует три набора символов данного кода (A, B и C));

Двухмерные штрих-коды – в их основе лежит идея независимой базы данных, содержащей информацию об определенном объекте.

PDF417 – происходит от сокращения Portable Data File (Портативный Файл Данных). Его штрих-кодовый символ состоит из 17 модулей, каждый из которых содержит 4 штриха и пробела (отсюда номер 417). Этот штрих-код открыт для общего пользования. Структура данного кода поддерживает кодирование максимального числа от 1000 до 2000 символов в одном коде при информационной плотности от 100 до 340 символов. Каждый такой код содержит стартовую и стоповую группы штрихов, увеличивающие высоту штрих-кода. Существует также разновидность этого кода – Micro PDF417.

Aztec Code был введен в 1995 году и открыт для общего использования, представляет собой квадратную матрицу с концентрическими квадратами в центре, которые служат для определения позиции кода относительно сканера и мерной линейкой по краю кода. Наименьший штрих-код Aztec имеет площадь 15x15 модулей, наибольший – 151x151. Минимальный код Aztec кодирует 13 цифр или 12 букв, а максимальный – 3832 цифры или 3067 букв или 1914 байт данных. Символика этого кода не требует свободной зоны вокруг штрих-кода. Существуют 32 градации размера кода с возможностью пользовательской установки защиты от ошибок по методу Рида-Соломона (Reed-Solomon) от 5% до 95% от области кода.

Код Data Matrix – двухмерный код от фирмы CiMatrix, разработанный для размещения большого объема информации на ограниченной площади поверхности. Data Matrix может хранить от одного до 500 символов. Data Matrix имеет теоретическую максимальную плотность 500 миллионов символов на дюйм! На практике плотность, конечно, ограничивается разрешающей способностью печатающих устройств и сканеров. Наиболее популярными применениями Data Matrix является маркировка небольших предметов, таких как электронные элементы и печатные платы электронных приборов[80].

Похожие работы

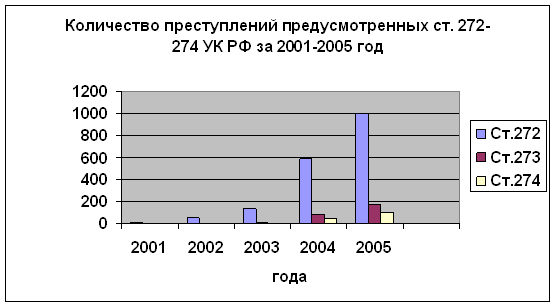

... работы включает в себя введение, 2 главы и заключение. Отдельные главы работы посвящены исследованию компьютерной информации, как предмету уголовно-правовой защиты, подробному уголовно-правовому и криминологическому анализу преступлений в сфере компьютерной информации, а также международному и отечественному опыту борьбы с компьютерными преступлениями. 1. Уголовно-правовая характеристика ...

... определенной деятельностью, получило определенное образование. Главное, чтобы оно имело доступ к ЭВМ. ГЛАВА 3. ОСОБЕННОСТИ КВАЛИФИКАЦИИ ПРЕСТУПЛЕНИЙ СОВЕРШАЕМЫХ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ 3.1 Квалификация преступлений в сфере компьютерной информации, совершенных группой лиц по предварительному сговору и организованной группой Одним из квалифицирующих признаков состава преступления, ...

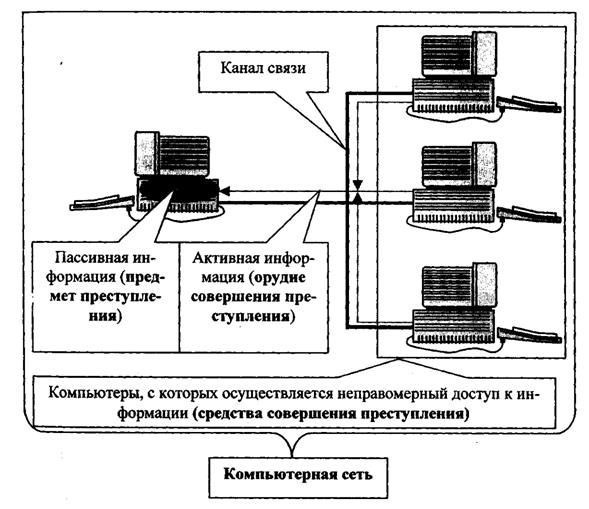

... или кому причинен вред: информации, бизнесу, репутации фирмы или гражданина. Очевидно, ответы на эти вопросы даст лишь судебная практика. 3. Виды преступлений в сфере компьютерной информации. 3.1 НЕПРАВОМЕРНЫЙ ДОСТУП К КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ. Данная норма является базовой из указанных статей в гл.28 УК. Такое решение законодателя является вполне оправданным, поскольку на отечественном рынке ...

... доступ, то собственник сервера не идет в милицию, а нанимает хакера и «залатывает брешь» в защите. ГЛАВА 2. УГОЛОВНО-ПРАВОВАЯ ХАРАКТЕРИСТИКА ПРЕСТУПЛЕНИЙ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ 2.1. Неправомерный доступ к компьютерной информации В статье 272 Уголовного кодекса РФ предусмотрена ответственность за неправомерный доступ к компьютерной информации, охраняемой законом, т.е. информации на ...

0 комментариев