Навигация

Субъекты компьютерных преступлений

3.2 Субъекты компьютерных преступлений

Обстановка совершения преступлений в сфере компьютерной информации характеризуется рядом существенных факторов. Для нее характерно несовпадение между местом совершения противоправных действий и местом наступления общественно опасных последствий. Рассматриваемые преступления совершаются, как правило, в специфически интеллектуальной области профессиональной деятельности и с использованием специализированного оборудования. Все эти преступления обычно совершаются в условиях различных нарушений установленного порядка работы с ЭВМ, о которых лицам становится известно в ходе их соответствующей профессиональной подготовки. Для правонарушителей в данной области обычно достаточно ясен механизм возможных нарушений правил пользования информационными ресурсами и связь с событиями, повлекшими наступление криминального результата.

Следовательно, относительно объекта преступного посягательства двух мнений быть не может – им, естественно, является информация, а действия преступника следует рассматривать как покушение на информационные отношения общества.

Субъекты данных преступлений нередко владеют специальными навыками не только в области управления ЭВМ и ее устройствами, но и специальными знаниями в области обработки информации в информационных системах в целом. При этом для корыстных преступлений, связанных с использованием информационных систем, характерны и специальные познания в соответствующих финансовых и иных информационных технологиях. Для нарушений правил эксплуатации ЭВМ и действий с ВЦ характерны специальные познания в узкой предметной профессиональной области устройств ЭВМ и программного обеспечения.

Лица, совершающие компьютерные преступления, могут быть объединены в три большие группы:

а) лица, не связанные трудовыми отношениями с организацией жертвой, но имеющие некоторые связи с нею;

б) сотрудники организации, занимающие ответственные посты;

в) сотрудники – пользователи ЭВМ, злоупотребляющие своим положением.

Кроме того, субъекты компьютерных преступлений могут различаться как по уровню их профессиональной подготовки, так и по социальному положению.

В частности, выделяют следующие их виды[41]:

а) «хакеры» – лица, рассматривающие защиту компьютерных систем как личный вызов и взламывающие их для получения полного доступа к системе и удовлетворения собственных амбиций;

б) «шпионы» – лица, взламывающие компьютеры для получения информации, которую можно использовать в политических, военных и экономических целях;

в) «террористы» – лица, взламывающие информационные системы для создания эффекта опасности, который можно использовать в целях политического воздействия;

г) «корыстные преступники» – лица, вторгающиеся в информационные системы для получения личных имущественных или неимущественных выгод;

д) «вандалы» – лица, взламывающие информационные системы для их разрушения;

е) психически больные лица, страдающие новым видом психических заболеваний – информационными болезнями или компьютерными фобиями.

Западные специалисты подразделяют представляющий опасность персонал на категории в соответствии со сферами деятельности[42]:

1. Операционные преступления. Совершаются операторами ЭВМ, операторами периферийных устройств ввода информации в ЭВМ и операторами, обслуживающими линии телекоммуникации.

2. Преступления, основанные на использовании программного обеспечения, обычно совершаются лицами, в чьем ведении находятся библиотеки программ; системными программистами; прикладными программистами; хорошо подготовленными пользователями.

3. Для аппаратурной части компьютерных систем опасность совершения преступлений представляют: инженеры системщики, инженеры по терминальным устройствам, инженеры-связисты, инженеры-электронщики.

4. Определенную угрозу совершения компьютерных преступлений представляют и сотрудники, занимающиеся организационной работой: управлением компьютерной сетью; руководством операторами; управлением базами данных; руководством работой по программному обеспечению.

5. Определенную угрозу могут представлять также разного рода клерки, работники службы безопасности, работники, контролирующие функционирование ЭВМ.

Особую опасность могут представлять специалисты в случае вхождения ими в сговор с руководителями подразделений и служб самой коммерческой структуры или связанных с ней систем, а также с организованными преступными группами, поскольку в этих случаях причиняемый ущерб от совершенных преступлений и тяжесть последствий значительно увеличиваются.

Например, около 90% злоупотреблений в финансовой сфере, связанных с нарушениями в области информационной безопасности, происходит при прямом или косвенном участии действующих или бывших работников банков. При этом на преступный путь часто становятся самые квалифицированные, обладающие максимальными правами в автоматизированных системах категории банковских служащих – системные администраторы и другие сотрудники служб автоматизации банков.

3.3. Особенности квалификации преступлений в сфере компьютерной информации

Анализируя динамику преступности в сфере высоких технологий, специалисты прогнозируют рост организованной преступности, связанной с использованием в корыстных целях различных электронных средств, входящих в состав телекоммуникационных систем. При этом предполагается, что в ближайшее время различные учреждения и организации все больше в производственной и коммерческой деятельности ориентируются на применение новых информационных технологий.

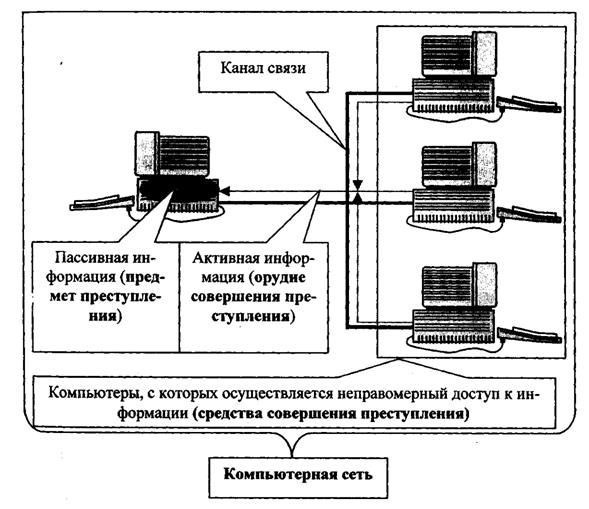

По мере развития компьютерных технологий и сетей у преступных групп и сообществ возникает желание обогатиться в нетрадиционной области. Виды преступной деятельности, в которой компьютерная информация выступает в качестве орудия совершения преступления или предмета преступного посягательства, настолько разнообразны, что компьютерная преступность по новому уголовному законодательству Российской Федерации стала объектом исследования многих юридических наук, в частности, криминологии, криминалистики, оперативно-розыскной деятельности. Однако по-прежнему существует много проблем как в квалификации, так и в расследовании компьютерных преступлений.

В настоящее время большая часть преступлений, подпадающих под категорию компьютерных, объединены законодателем в отдельную главу 28 УК РФ «Преступления в сфере компьютерной информации».

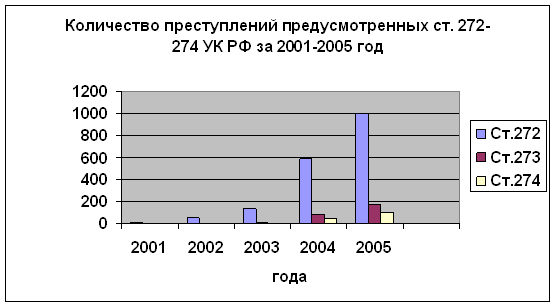

По статистическим данным МВД России, в 1997 г. было зарегистрировано 7 преступлений в сфере компьютерной информации, в 1998 г. – 66 преступлений, в 1999 г. – 294 преступления, в 2000 г. – 800, в 2001 г. – 1379, в 2002 г. – 2143, в 2003 г. – 4914, в 2004 г. – 7268, в 2005 г. – 14810 преступлений. В 2006 году было некоторое снижение количества преступлений в сфере компьютерной информации – 8889 преступлений, но, тем не менее, уровень остается высоким.

Исходя из статистики видно, что общее количество преступлений в сфере компьютерной информации имеет тенденцию к росту. И так происходит не только в России, но и во всем мире, поэтому можно уверенно прогнозировать продолжение роста компьютерной преступности и ее дальнейшее качественное развитие в обозримом будущем.

Следует отметить, что динамика роста может иметь более удручающий характер, если учесть, что подобные преступления – емкое понятие, оно охватывает и правонарушения, которые являются логическим продолжением преступлений, перечисленных в главе 28 УК РФ и многих других, например, связанных с нарушением законов, устанавливающих правоотношения в производственных сферах, базирующихся на информационных технологиях. В связи с этим уместно вспомнить, что еще более пятнадцати лет тому назад международными экспертами по информационным технологиям было предложено понимать под компьютерными преступлениями любое незаконное поведение, связанное с автоматизированной обработкой или передачей данных.

Наличие компьютерной информации потенциально связано с ее утечкой, разрушением, риском противоправного использования, изъятия или дополнением необъективной информацией. Преступник, совершая свои действия, посягает на права и интересы граждан, предприятий, учреждений, организаций в областях ответственного хранения, обладания, авторства, а также использования автоматизированных систем.

На сегодняшний день в юридической практике доминирует подход, предполагающий квалификацию лишь предметов преступного посягательства (гл. 28 УК РФ): компьютерная информация, средства ее защиты, программное обеспечение и компьютерные технологии. В случаях, когда они сопровождаются совершением других, сопутствующих им преступлений, с иным предметом преступного посягательства, уголовная ответственность наступает по правилам идеальной совокупности[43]. По нашему мнению, такой подход не совсем точно отражает значение компьютерных технологий в совершении преступлений. Статистика и основанный на ее данных анализ уголовных дел убедительно свидетельствует, что при совершении ряда других преступлений активно и весьма эффективно используются информационные технологии.

Так, по данным Следственного комитета МВД России, с начала 90-х годов значительную распространенность и повышенную общественную опасность получили различного рода хищения, совершаемые с применением подложных электронных идентификаторов, модификации данных фискальной памяти систем учета платежей, кредитных карточек, по технической функции являющихся носителями охраняемой законом компьютерной информации. Тем не менее, как свидетельствует Хвоевский С.А., до сих пор существует мнение, что их «трудно отнести к неправомерному доступу к компьютерной информации, так как непонятно, действительно ли речь идет об охраняемой законом компьютерной информации... Среди них наибольшее число вопросов вызывают «взломы» систем спутникового телевидения и изменение фискальной памяти контрольно-кассовых машин»[44].

В 1996 году за подделку кредитных (пластиковых) карт «к уголовной ответственности было привлечено 25 человек, совершивших 300 хищений денежных средств с использованием пластиковых кредитных карточек и поддельных слипов на сумму 600 тыс. долларов. Стоит отметить, что при проведении экспертизы названных платежных документов специалисты были удивлены столь высоким качественным уровнем их подделки»[45].

С технической точки зрения, большее удивление вызывает квалификация преступления, как «подделка платежных документов», когда в действительности (в терминах действующих законов)[46] на основе «несанкционированного доступа» к «персональным данным» совершалось дублирование «машинных носителей информации», входящих в «информационно-телекоммуникационную сеть» расчетно-банковской информационной системы. Если в последствии дубликат банковской карты использован для нарушения «правил обращения с компьютерной информацией, установленных собственником или владельцем информации», то происходит хищение денежных средств собственника.

В действительности злоумышленник получил тайный доступ к информации, находящейся на пластиковой карте, скопировал реквизиты карты и данные, записанные на носителе. Выяснив идентификационный пароль, вошел в банковскую информационную систему и снял со счета денежные средства потерпевшего. При этом расшифровка данных, записанных на карте, производится с помощью специального адаптера, подключенного к компьютеру, оснащенного специальным программным обеспечением. Печать клонируемой карты и внесение информационных кодов данных производится с помощью специального оборудования, работающего под микропроцессорным управлением.

Иначе говоря, злоумышленник заранее запланировал хищение денежных средств, подготовил технические средства (орудие преступления) и сознательно совершил преступление. Таким образом, умысел в совершении кражи денежных средств банковской платежной системы присутствует только в области информационных технологий и в плоскости модификации компьютерной информации. При этом лишь компьютер, выполняющий операции управления периферийным оборудованием «чист перед законом»[47], остальное программное и аппаратное обеспечение преступной технологии свидетельствует не только об умысле, но и о преступном сговоре с производителями указанного технологического оборудования. Сам компьютер служил лишь технологическим звеном реализации преступного деяния и хранителем следов этой деятельности.

Таким образом, на основании терминов законодательства можно говорить о применении в отношении данного преступления целого ряда статей действующего УК, например:

- Статья 272. Неправомерный доступ к компьютерной информации;

- Статья 187. Изготовление или сбыт поддельных кредитных либо расчетных карт и иных платежных документов;

- Статья 274. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети;

- Статья 158. Кража;

- Статья 69. Назначение наказания по совокупности преступлений.

Стоит отметить, что при необходимости можно добавить термин «база данных»[48] и соответствующую квалификацию правонарушений связанных с неправомерным доступом и к ней. Это вполне возможно, так как в зависимости от конкретной технологии, применяемой в различных банковских сетях, пластиковые карты могут представлять собой и возобновляемый (при каждой транзакции) массив данных о счете, и комбинацию микропроцессора с электронным хранилищем данных, и хранилище электронных данных о зарегистрированном клиенте.

Подобные размышления возможны и на этапе расследования подобных преступлений. Отсутствие четкой законодательной терминологии вызывает не только серьезные затруднения в документировании преступной деятельности, но и в выявлении преступников, требует специального толкования экспертов, привлечения специалистов в области вычислительной техники, новейших средств электросвязи и защиты конфиденциальной информации.

К примеру, в настоящее время в МВД России функционируют департаменты и отделы по борьбе с преступлениями в банковской и финансовой системах; по борьбе с преступлениями в сфере высоких технологий; по борьбе с преступлениями в сфере телекоммуникаций и компьютерной информации; однако, до сих пор идут научные дискуссии и практические терзания по вопросу «что такое высокие технологии».

В законодательстве, регулирующем сферу информационных технологий выделены 11 информационных процессов, защищаемых от преступных посягательств:

- создание и обработка информации;

- сбор и поиск информации (в т.ч. доступ к ней);

- накопление и хранение информации;

- защита информации;

- распространение и предоставление информации;

- непредставление информации;

- копирование информации;

- уничтожение информации;

- изменение (модификация) информации;

- хищение, изъятие и утрата информации;

- блокирование информации.

Тем не менее, многие противозаконные действия, совершаемые в указанных ситуациях (совершенные путем кражи, вымогательства, мошенничества или злоупотребления служебным положением) с трудом вписываются в них, так как многие (особенно технические) термины в законодательстве отсутствуют или имеют двусмысленное значение.

Приведем пример. Одной из основных задач на этапе проведения оперативно-розыскных мероприятий (ОРМ) является документирование фактов преступных действий. Исходя из нового закона «Об информации, информационных технологиях и о защите информации» «…документированная информация – зафиксированная на материальном носителе путем документирования информация с реквизитами, позволяющими определить такую информацию или в установленных законодательством Российской Федерации случаях ее материальный носитель».

Если учесть, что в России «документированием называется процесс создания документов по установленным правилам»[49], а под документами понимается ряд «материальных объектов, используемых для закрепления и хранения на нем речевой, звуковой или изобразительной информации, в том числе в преобразованном виде»[50], то в России различается 10 видов документов[51], из них в оперативно-разыскной деятельности используется 4:

Аудиовизуальный документ – это документ, содержащий изобразительную и звуковую информацию, созданный видео- или кинематографическим способом.

Фотодокумент – это изобразительный документ, созданный фотографическим способом.

Фонодокумент – это документ, содержащий звуковую информацию, зафиксированную любой системой звукозаписи.

Документ на машинном носителе – это документ, созданный с использованием носителей и способов записи, обеспечивающих обработку его информации электронно-вычислительной машиной.

Государственный стандарт определил термины, однако в юридической практике редко встретишь подобное толкование документа и безусловное признание их юридического значения. Тем более это касается «установленных правил». Так, давно назрел вопрос о так называемых правилах документирования в оперативно-розыскной деятельности, отменен устаревший приказ о порядке применения технических средств при проведении оперативно-розыскных мероприятий (ОРМ), однако новая инструкция с учетом современного технического развития до сих пор не разработана.

Повсеместное внедрение цифровых технологий фактически поставило крест на использовании аналоговых средств в области подготовки и функционирования средств массовой информации, звукозаписи, кино- и фотосъемки, видео- и звукозаписи. Прогресс неумолим, но достижения одних часто приводят к стремлению присвоить плоды чужого труда, пусть в виртуальном, но зато весьма прибыльном пространстве, тем более, что пробелы в законодательстве делают подобные деяния практически недоказуемыми и ставят перед криминалистами новые сложные задачи по оценке достоверности информационных ресурсов и соответствующих цифровых носителей этой информации.

Другой проблемой является явная тенденция заменить простые термины юридической казуистикой, например, персональные данные, как «информация, относящаяся к определенному или определяемому на основании такой информации физическому лицу, в том числе его фамилия, имя, отчество, год, месяц, дата и место рождения….»[52], при этом законодательно допускается лишь три законные реализации доступа к ним:

- согласие субъекта персональных данных на проведение «обработки персональных данных», то есть ОРМ;

- обработка персональных данных отнесена к сведениям, составляющим государственную тайну;

- обработка персональных данных необходима в связи с осуществлением правосудия.

Таким образом, основаниями для проведения оперативно-розыскных мероприятий (т.е. сбора и обработки персональных данных), соблюдая федеральные законы «О персональных данных» и «Об информации, информационных технологиях и о защите информации», остались:

- наличие возбужденного уголовного дела;

- поручения следователя, органа дознания, указания прокурора или определения суда по уголовным делам, находящимся в их производстве;

- постановления о применении мер безопасности в отношении защищаемых лиц, в порядке, предусмотренном законодательством Российской Федерации;

- запросы международных правоохранительных организаций и правоохранительных органов иностранных государств в соответствии с международными договорами Российской Федерации.

Излишняя регламентация термина, не отражая физического (материального) смысла понятий, сузила область применения законов «Об оперативно-розыскной деятельности», «О связи», отдельные ведомственные нормативные акты ОВД. Вместе с тем многие неясные, а порой спорные вопросы практического исполнения закона «Об оперативно-розыскной деятельности» требуют совсем другой коррекции. Новые технологии должны по-новому описываться, не вызывая кривотолков и разночтений.

Например, мероприятия по проведению прослушивания телефонных переговоров должны четко определять, что данное действие связано с фиксацией электрического сигнала связи низкочастотной телефонной линии. Любая другая технология контроля передачи звуковых сообщений (ADSL-коммутация, IP-телефония, частотное или временное уплотнение канала связи, канал сотовой связи) связана с декодированием канала и поэтому должна быть отнесена к мероприятию по контролю технических каналов связи.

Аудио-контроль при проведении ОРМ – это процесс фиксации звуковых колебаний упругой среды в зоне распространения интересующего разговора на материальный носитель. При непрописанности данных объективных ситуаций порой возникают непреодолимые препятствия для использования результатов, полученных с немалым трудом, в качестве доказательства вины.

Иллюстрацией необходимости пересмотра технических аспектов, упоминаемых в законодательстве, может служить недавний случай, произошедший в г. Уфе в 2006 году. Результатом доказательства найма «исполнителя» для совершения убийства служила магнитофонная запись разговора по сотовому телефону стандарта GSM, произведенная в салоне личного автомобиля оперативного работника с ведома «исполнителя». Защита опротестовала данное доказательство, мотивируя тем, что на прослушивание телефонных переговоров не было предписания следователя. Казус заключается не только в том, что канал связи GSM является абсолютно техническим по сути, но и в том, что к контролю канала телефонной связи оперативные работники умышленно не обращались для обеспечения конспиративности.

В плане предложений по совершенствованию законодательства в сфере борьбы с преступлениями в области высоких технологий можно рекомендовать введение терминов и разъяснений по присущим им особенностям не только в ведомственных инструкциях, но и на законодательном уровне. Это не только избавит от необходимости привлекать экспертов для определения таких понятий, как сотовый телефон (обращение имеет место), но и упростит работу как сотрудников оперативных подразделений, так и следственных и судебных органов.

Так, сфера высоких технологий характеризуется как взаимосвязанное множество физических принципов действия, алгоритмических подходов и соответствующих технических решений, обеспечивающих реализацию потребностей человека методами компьютерного управления и процессами, недоступными для непосредственного контроля органами чувств человека.

В такой постановке использование «неконтролируемых» органами чувств человека технологических процессов вполне логично объясняет причины и необходимость введения ограничений всех видов (лицензионных, сертификационных, аттестационных и т.п.), налагаемых на их использование и функциональные возможности.

Для конкретизации и однозначной квалификации правонарушений в сфере высоких технологий необходимо законодательно определить понятийный аппарат, например, в предлагаемом ниже контексте.

Информация – это события или опосредованные факты реальной действительности, отраженные в человеческом сознании.

Информационный сигнал – представление отдельных свойств, событий или фактов в виде изменения физических параметров среды распространения (хранения).

Формализованные данные – это материальное отражение информационного сигнала.

Цифровая информация – это формализованные данные, представленные в виде последовательности двоичных символов.

Компьютер – это программируемое электронное устройство, способное обрабатывать данные и производить вычисления, а также выполнять другие задачи манипулирования символами[53].

Компьютерная информация – это цифровая информация, описывающая принадлежность, пространственно-временные и информационные характеристики информационного сигнала.

Микропроцессор (процессор) – устройство математической обработки данных и управления внешними устройствами, содержащее набор фиксированных операций преобразования поступающих управляющих и обрабатываемых данных.

Машинные носители компьютерной информации – это электронные цифровые запоминающие устройства.

Компьютерные сети – каналы связи, организованные между ЭВМ для обмена компьютерной информацией.

Протокол обмена – соглашение о форме взаимодействия информационными сигналами с целью обеспечения доступности, целостности и конфиденциальности информационных систем.

Доступность – это возможность за приемлемое время получить требуемую информационную услугу.

Под целостностью подразумевается актуальность и непротиворечивость информации.

Конфиденциальность – это защита от несанкционированного доступа к информации.

Документированная информация – это зафиксированная на материальном носителе информация с реквизитами, позволяющими ее идентифицировать.

Даже неполный перечень предлагаемых терминов уже позволяет уточнить умысел, преступное действие и последствия его совершения в каждом из компонентов компьютерной информационной системы. По аналогии с перечнем правонарушений, уже включенных в государственное уголовное законодательство, более подробное членение и толкование компонентов информационных систем позволяет, в частности, наиболее адекватно разработать:

1) терминологический аппарат, позволяющий однозначно трактовать объекты, субъекты, факты и последствия преступной деятельности в сфере высоких технологий;

2) критерии правомерности и допустимости проведения отдельных следственных действий с целью выявления доказательств совершения компьютерного преступления (преступления в сфере высоких технологий);

3) условия возможности оценки полученной информации в качестве доказательственной;

4) тактику проведения следственных действий, проводимых при расследовании дел данной категории;

5) характер уголовно-правовой оценки противодействия расследованию, совершенного способом, аналогичным способу совершения преступления (как повторность преступного деяния, или как воспрепятствование расследованию).

3.4 Проблемы уголовно-правовой квалификации преступлений в сфере высоких технологийРоссийское законодательство, предусматривающее ответственность за совершение преступлений в сфере высоких технологий, включает:

1) Уголовный кодекс РФ;

2) Закон РФ «О милиции» ст.10 и ст.11;

3) Федеральные законы РФ:

- «О связи»;

- «Об информации, информационных технологиях и о защите информации»;

- «О персональных данных»;

- «Об электронно-цифровой подписи»;

- «О коммерческой тайне»;

- «О государственной тайне»;

- «О Безопасности»;

4) Кодекс РФ об административных правонарушениях (административные правонарушения в области связи и информации);

5) Гражданский кодекс РФ. Часть 4 (отношения в области авторского права);

6) Постановления правительства Российской Федерации:

- № 30 от 15 января 1993 г. «Об упорядочении использования радиоэлектронных средств (высокочастотных устройств) на территории Российской Федерации»;

- №157 от 25 февраля 2000 г. «О внесении изменений и дополнений в особые условия приобретения радиоэлектронных средств и высокочастотных устройств»;

- № 770 от 1 июля 1996 г. «Об утверждении положения о лицензировании деятельности физических и юридических лиц, не уполномоченных на осуществление оперативно-розыскной деятельности, связанной с разработкой, производством, реализацией, приобретением в целях продажи, ввоза в Российскую Федерацию и вывоза за ее пределы специальных технических средств, предназначенных (разработанных, приспособленных, запрограммированных) для негласного получения информации, и перечня видов специальных технических средств, предназначенных (разработанных, приспособленных, запрограммированных) для негласного получения информации в процессе осуществления оперативно-розыскной деятельности»;

- № 643 от 5 июня 1994 г. «О порядке изготовления, приобретения, ввоза в Российской Федерации радиоэлектронных средств (высокочастотных устройств)»;

- № 832 от 17 июля 1996 г. «Об утверждении особых условий приобретения радиоэлектронных средств и высокочастотных устройств»;

- № 909 от 7 августа 1998 г. «О внесении изменений и дополнений в особые условия приобретения радиоэлектронных средств и высокочастотных устройств»;

- № 1235 от 26 сентября 1997 г. «Об утверждении правил оказания услуг телефонной связи»;

Административные правонарушения в области связи и информации (см. Кодекс РФ об административных правонарушениях):

- Статья 7.12. «Нарушение авторских и смежных прав, изобретательских и патентных прав»;

- Статья 13.1. «Самовольные установка или эксплуатация узла проводного вещания»;

- Статья 13.2. «Самовольное подключение к сети электрической связи оконечного оборудования»;

- Статья 13.3. «Самовольные проектирование, строительство, изготовление, приобретение, установка или эксплуатация радиоэлектронных средств и (или) высокочастотных устройств»;

- Статья 13.4. «Нарушение правил проектирования, строительства, установки, регистрации или эксплуатации радиоэлектронных средств и (или) высокочастотных устройств»;

- Статья 13.6. «Использование несертифицированных средств связи либо предоставление несертифицированных услуг связи»;

- Статья 13.7. «Несоблюдение установленных правил и норм, регулирующих порядок проектирования, строительства и эксплуатации сетей и сооружений связи»;

- Статья 13.8. «Изготовление, реализация или эксплуатация технических средств, не соответствующих стандартам или нормам, регулирующим допустимые уровни индустриальных радиопомех»;

- Статья 13.9. «Самовольные строительство или эксплуатация сооружений связи»;

- Статья 13.12. «Нарушение правил защиты информации»;

- Статья 13.13. «Незаконная деятельность в области защиты информации»;

- Статья 13.15. «Злоупотребление свободой массовой информации»;

- Статья 13.18. «Воспрепятствование уверенному приему радио- и телепрограмм»;

- Статья 20.23. «Нарушение правил производства, хранения, продажи и приобретения специальных технических средств, предназначенных для негласного получения информации»;

- Статья 20.24. «Незаконное использование специальных технических средств, предназначенных для негласного получения информации, в частной детективной или охранной деятельности».

Такие дела отличаются широким разнообразием, однако условно их можно разделить на несколько групп.

1. Неправомерный доступ к сетевым ресурсам. Неправомерный доступ в компьютерную сеть, чужой компьютер, базу данных или к любой другой охраняемой законом компьютерной информации является серьезным правонарушением. Подобного рода преступлений очень много. Как показала практика, достать чужие пароли способен даже подросток, при этом искушение бесплатно воспользоваться сервисом связи очень велико.

2. Создание, использование и распространение вредоносных программ для ЭВМ и нарушение правил эксплуатации ЭВМ. Такого рода дела встречаются довольно редко, но факты случаются. В 2006 году в г. Челябинск по этой статье был осужден студент вуза, который послал 10 тысячам абонентов сети сообщение с нецензурной бранью. За эту нелепую шутку студент получил год условно и 3 тысячи рублей штрафа.

Похожие работы

... работы включает в себя введение, 2 главы и заключение. Отдельные главы работы посвящены исследованию компьютерной информации, как предмету уголовно-правовой защиты, подробному уголовно-правовому и криминологическому анализу преступлений в сфере компьютерной информации, а также международному и отечественному опыту борьбы с компьютерными преступлениями. 1. Уголовно-правовая характеристика ...

... определенной деятельностью, получило определенное образование. Главное, чтобы оно имело доступ к ЭВМ. ГЛАВА 3. ОСОБЕННОСТИ КВАЛИФИКАЦИИ ПРЕСТУПЛЕНИЙ СОВЕРШАЕМЫХ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ 3.1 Квалификация преступлений в сфере компьютерной информации, совершенных группой лиц по предварительному сговору и организованной группой Одним из квалифицирующих признаков состава преступления, ...

... или кому причинен вред: информации, бизнесу, репутации фирмы или гражданина. Очевидно, ответы на эти вопросы даст лишь судебная практика. 3. Виды преступлений в сфере компьютерной информации. 3.1 НЕПРАВОМЕРНЫЙ ДОСТУП К КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ. Данная норма является базовой из указанных статей в гл.28 УК. Такое решение законодателя является вполне оправданным, поскольку на отечественном рынке ...

... доступ, то собственник сервера не идет в милицию, а нанимает хакера и «залатывает брешь» в защите. ГЛАВА 2. УГОЛОВНО-ПРАВОВАЯ ХАРАКТЕРИСТИКА ПРЕСТУПЛЕНИЙ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ 2.1. Неправомерный доступ к компьютерной информации В статье 272 Уголовного кодекса РФ предусмотрена ответственность за неправомерный доступ к компьютерной информации, охраняемой законом, т.е. информации на ...

0 комментариев