Навигация

Безпека комп’ютерів на базі Windows 2000/XP

3.1 Безпека комп’ютерів на базі Windows 2000/XP

3.1.1 Сканування мережі TCP/IP

Метою сканування є визначення IP-адрес хостів мережі, що атакуються, і для виконання сканування можна скористатися утилітою ping. На рис.3.1 представлений результат сканування утилітою ping хосту Sword-2000.

Із результату видно, що комп’ютер за вказаною адресою підключений до мережі і з’єднання працює нормально. Це найпростіший спосіб сканування мережі, однак, він не завжди приводить до потрібного результату, оскільки багато вузлів блокують зворотню відправку пакетів ICMP за допомогою спеціальних засобів захисту.

Якщо обмін даними за протоколом ICMP заблокований, хакерами можуть бути використані інші утиліти, наприклад, hping. Ця утиліта здатна фрагментувати (тобто ділити на фрагменти) пакети ICMP, що дозволяє обходити прості пристрої блокування доступу, які не роблять зворотну збірку фрагментованих пакетів [9].

Інший спосіб обходу блокування доступу – сканування за допомогою утиліт, що дозволяють визначити відкриті порти комп'ютера. Прикладом такої утиліти є SuperScan, яка надає користувачам зручний графічний інтерфейс (див рис.3.2).

На рис. 3.2 приведений результат сканування мережі в діапазоні IP-адрес 1.0.0.1-1.0.0.7. Деревовидний список в нижній частині вікна відображає список всіх відкритих портів комп'ютера Sword-2000 серед яких TCP-порт 139 сеансів NETBIOS. Запам'ятавши це, перейдемо до детальнішого дослідження мережі – до її інвентаризації .

3.1.2 Інвентаризація мережі

Інвентаризація мережі полягає у визначенні загальних мережевих ресурсів, облікових записів користувачів і груп, а також у виявленні програм, що виконуються на мережевих хостах. При цьому хакери дуже часто використовують наступний недолік комп'ютерів Windows NT/2000/XP – можливість створення нульового сеансу NETBIOS з портом 139.

3.1.3 Нульовий сеанс

Нульовий сеанс використовується для передачі деяких відомостей про комп'ютери Windows NT/2000, необхідні для функціонування мережі. Створення нульового сеансу не вимагає виконання процедури аутентифікації з'єднання. Для створення нульового сеансу зв'язку необхідно з командного рядка Windows NT/2000/XP виконати наступну команду:

net use\\l.0.0.l\IPC$"" /user:""

Де1.0.0.1 – це IP-адреса комп'ютера Sword-2000 ,що атакується, IPC$ – це (абревіатура загального ресурсу мережі Inter-Process Communication) міжпроцесна взаємодія, перша пара лапок означає використання порожнього пароля, а друга пара в записі user:"" вказує на порожнє ім'я віддаленого клієнта. Анонімний користувач, що підключився нульовим сеансом за замовчуванням отримує можливість завантажити диспетчер користувачів, який використовується для проглядання користувачів і груп, виконувати програму проглядання журналу подій. Йому також доступні і інші програми віддаленого адміністрування системою, що використовують протокол SMB (Server Message Block - блок повідомлень сервера). Більше того, користувач, що під'єднався нульовим сеансом, має права на перегляд і модифікацію окремих розділів системного реєстру.

Ще один метод інвентаризації полягає у використанні утиліт net view і nbtstat з пакету W2RK. Утиліта net view дозволяє відобразити список доменів мережі.

C:\>net view /domain

Домен

SWORD

Команда виконана вдало.

В результаті відобразилася назва робочої групи SWORD. Якщо вказати знайдене ім’я домену, утиліта відобразить підключені до нього комп’ютери.

C:\>net view /domain : SWORD

\\ALEX-3

\\SWORD-2000

Тепер необхідно визначити зареєстрованого на даний момент користувача серверного комп’ютера Sword-2000 і завантажені на комп’ютері служби. З цією метою використаємо утиліту nbtstat. Результат її використання представлений на рис. 3.3. На цьому рисунку відображена таблиця, в якій перший стовбець вказує ім’я NetBIOS, в слід за ім’ям відображений код служби NetBIOS. Код <00> після імені комп’ютера означає службу робочої станції, а код <00> після імені домену – ім’я домену. Код <03> означає службу розсилки повідомлень, які передаються користувачу, що заходить в систему, ім’я якого стоїть перед кодом <03> в даному випадку Administrator.

На комп’ютері також працює служба браузера MSBROWSE, на що вказує код після імені робочої групи SWORD. Отже ми вже маємо ім’я користувача, зареєстрованого в даний момент на комп’ютері Administrator, за допомогою процедури net view, вказавши їй ім’я віддаленого комп’ютера. Визначаили також мережеві ресурси ком’ютера Sword-2000, які використовує Administrator. Результати пердставлені на рис. 3.4.

Отже, обліковий запис користувача Administrator відкриває загальний мережний доступ до деяких папок файлової системи комп’ютера Sword-2000 і приводу CD-ROM. Таким чином про комп’ютер відомо достатньо багато – він дозволяє нульові сеанси NetBIOS, на ньому працює користувач Administrator, відкриті порти 7, 9, 13, 17, 139, 443, 1025, 1027 комп’ютера, і в число загальних мережних ресурсів входять окремі папки локального диску C: . Тепер необхідно дізнатись пароль доступу користувача Administrator, після чого в розпорядженні буде вся інформація про жорсткий диск С: комп’ютера.

Якщо протокол NetBIOS через TCP/IP буде відключений (комп’ютери Windows 2000/XP надають таку можливість), можна використати протокол SNMP ( Simple Network Management Protocol – простий протокол мережевого управління), який забезпечує моніторинг мереж Windows NT/2000/XP [8].

Похожие работы

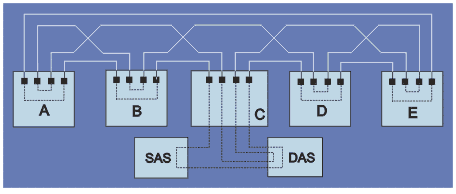

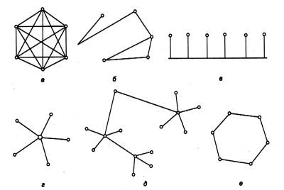

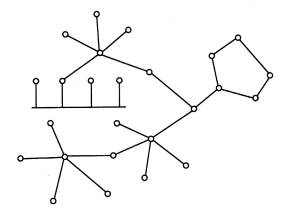

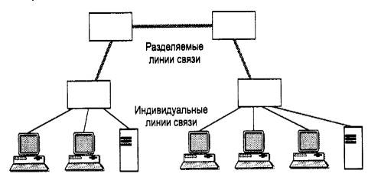

... ї комп’ютерної мережі авіакомпанії «Північна компанія» 2.3.1 Програмний пакет проектування і моделювання гетерогенних комп'ютерних мереж NetCracker Professional Призначення системи: автоматизоване проектування і моделювання локальних і корпоративних комп'ютерних мереж в цілях мінімізації витрат часу і засобів на розробку, верифікацію проектів. Функції: створення проекту мережі; анімаційне ...

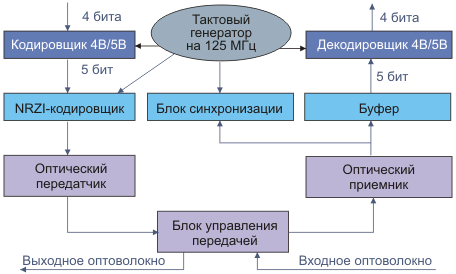

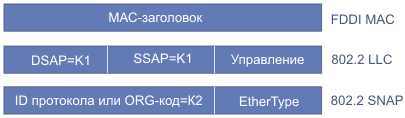

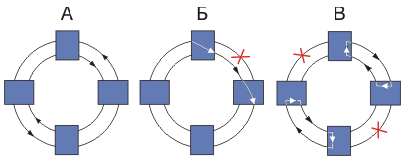

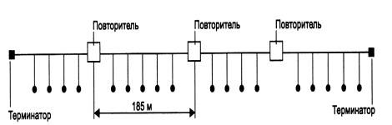

... інованим) порядком. При використанні детермінованих методів колізії неможливі, але вони є більш складними в реалізації і збільшують вартість мережного обладнання. 3.1 Метод доступу до каналів комп’ютерних мереж з перевіркою несучої та виявленням колізій CSMA/CD Метод багатостанційного доступу до середовища з контролем несучої та виявленням колізій (Carrier Sense Multiply Access / Collision ...

... її з даними, отриманими раніше, і вироблення припущень про можливі причини сповільненої або ненадійної роботи мережі. Завдання моніторингу вирішується програмними і апаратними вимірниками, тестерами, мережевими аналізаторами і вбудованими засобами моніторингу систем управління мережами і системами. Завдання аналізу вимагає активнішої участі людини, а також використання таких складних засобів як ...

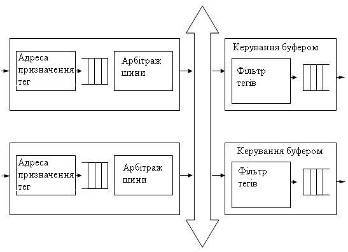

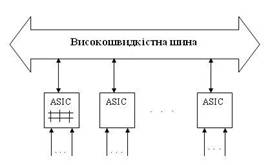

... ів з нижніх рівнів великих мереж. Існують дві основні схеми застосування комутаторів: зі стягнутої в точку магістраллю й з розподіленою магістраллю. У великих мережах ці схеми застосовують комбіновано. Для побудови даної комп’ютерної мережі я вирішив використати комутатор фірми D-Link DGS-1248T/GE (WebSmart комутатор з 44 портами 10/100/1000Base-T + 4 комбо-портами 1000Base-T/Mini GBIC (SFP) і ...

0 комментариев